Een nieuwe phishingaanvalcampagne, gericht op Mac-gebruikers en geïdentificeerd door LayerX Labs, laat de beproevingen en moeilijkheden zien die gepaard gaan met de bestrijding van online phishing en hoe aanvallen veranderen en veranderen als reactie op aanpassingen door beveiligingstools.

De afgelopen maanden heeft LayerX een geavanceerde phishingcampagne in de gaten gehouden die aanvankelijk Windows-gebruikers als doelwit had door zich voor te doen als Microsoft-beveiligingswaarschuwingen. Het doel van de campagne was om gebruikersreferenties te stelen door misleidende tactieken te gebruiken die slachtoffers deden geloven dat hun computers waren gecompromitteerd.

Nu Microsoft, Chrome en Firefox nieuwe beveiligingsfuncties hebben uitgerold, richten de aanvallers zich op Mac-gebruikers.

Handeling I: Windows-gebruikers targeten

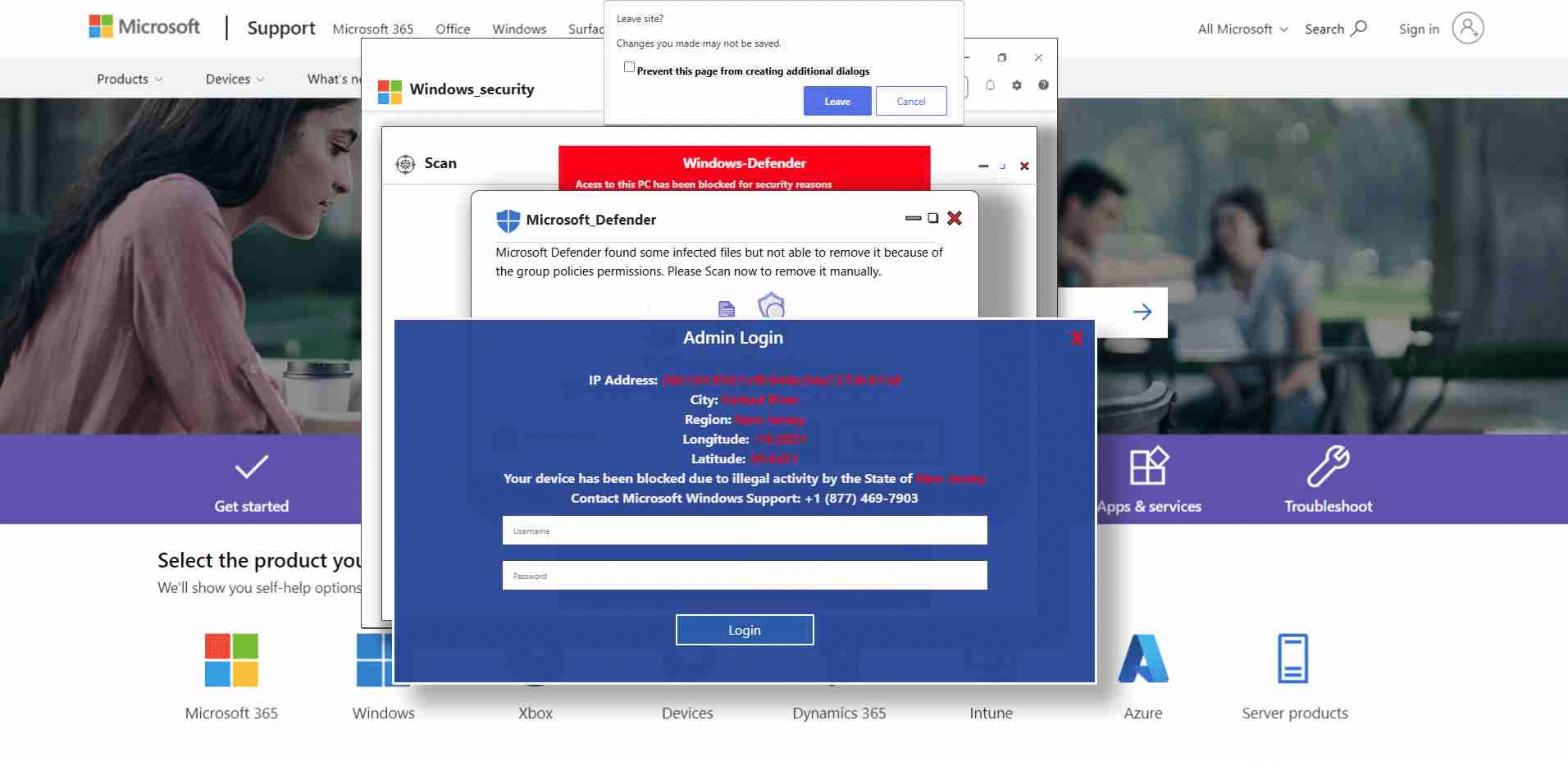

De originele phishingaanval betrof gecompromitteerde websites die valse beveiligingswaarschuwingen lieten zien waarin werd beweerd dat de computer van de gebruiker was 'gecompromitteerd' en 'vergrendeld'. De aanvallers vroegen gebruikers om hun Windows-gebruikersnaam en -wachtwoord in te voeren. Tegelijkertijd zorgde schadelijke code ervoor dat de webpagina vastliep, waardoor de illusie ontstond dat de hele computer was vergrendeld.De originele phishingaanval betrof gecompromitteerde websites die valse beveiligingswaarschuwingen lieten zien waarin werd beweerd dat de computer van de gebruiker was 'gecompromitteerd' en 'vergrendeld'. De aanvallers vroegen gebruikers om hun Windows-gebruikersnaam en -wachtwoord in te voeren. Tegelijkertijd zorgde schadelijke code ervoor dat de webpagina vastliep, waardoor de illusie ontstond dat de hele computer was vergrendeld.

LayerX heeft eerder over deze campagne geschreven op onze blog.

Waarom deze campagne moeilijk te stoppen was:

- Gehost op een Microsoft-platform – De phishingpagina's werden gehost op het Windows.net-platform van Microsoft (een open platform van Microsoft voor het hosten van Azure-applicaties). In de context van de aanval leken de berichten hierdoor legitiem, omdat het beveiligingswaarschuwingen waren (naar verluidt) van Microsoft, afkomstig van een pagina op een windows[.]net-domein.

- Hostingdiensten exploiteren – Een andere veelgebruikte tactiek die aanvallers in dit geval gebruikten, was om een vertrouwde hostingservice te gebruiken als onderliggende infrastructuur voor kwaadaardige pagina's. De reden hiervoor is dat traditionele anti-phishingverdedigingen zoals Secure Web Gateways (SWG's) en e-mailbeveiligingsoplossingen vaak het risico van een pagina beoordelen op basis van de reputatie van het Top Level Domain (TLD) van het domein. In dit geval is de TLD (windows[.]net) een bekend en veelgebruikt platform van een gerenommeerde provider (Microsoft), met een hoge TLD-reputatiescore. Als gevolg hiervan konden deze pagina's traditionele beschermingsmechanismen omzeilen.

- Gerandomiseerde, snel veranderende subdomeinen – onder het algemene topleveldomein van windows[.]net, serveerden aanvallers hun kwaadaardige code vanaf willekeurige, snel veranderende subdomeinen. Dit betekende dat zelfs als een bepaalde pagina werd gemarkeerd als kwaadaardig en in feeds van kwaadaardige pagina's werd geplaatst, deze snel werd verwijderd en vervangen door een andere URL met een 'schone' reputatie. Vanwege de zeer willekeurige subdomein-URL's konden aanvallers dit keer op keer doen, terwijl ze de aanval nog steeds in stand hielden.

- Zeer geavanceerd ontwerp – In tegenstelling tot typische phishingpagina's waren deze goed ontworpen, professioneel en werden ze regelmatig bijgewerkt om detectie door beveiligingstools die vertrouwen op bekende phishinghandtekeningen te voorkomen.

- Anti-bot- en CAPTCHA-technologieën – in sommige variaties observeerde LayerX dat de paginacode anti-bot- en CAPTCHA-verificatie bevatte. Dit werd gedaan om geautomatiseerde webcrawlers te bloggen over anti-phishing-beveiligingen en de classificatie van de pagina als kwaadaardig te vertragen.

Het resultaat was een geavanceerde, zeer effectieve en langlopende campagne. LayerX volgt deze campagne al meer dan een jaar. Eind 2024 en begin 2025 zagen we echter een toename in de intensiteit en het volume van deze campagne, wat getuigde van de effectiviteit ervan.

Dit werd ook opgemerkt door Microsoft, die in februari 2025 een nieuwe 'anti-scareware'-functie introduceerde in de Edge-browser om deze aanvallen te bestrijden. Rond dezelfde tijd werden vergelijkbare beschermingen geïmplementeerd in Chrome en Firefox.

Act II: Nieuwe beschermingen maken de oude campagne nutteloos

Na de introductie van deze browserbeveiligingen zag LayerX een drastische daling van 90% in Windows-gerichte aanvallen.

LayerX observeerde nog steeds enkele vergelijkbare kwaadaardige pagina's, wat betekent dat de campagne-infrastructuur nog steeds online was. Gebruikers bereikten het echter niet.

Wij schrijven deze daling toe aan de nieuwe 'anti-scareware'-functies van Microsoft (en anderen), die deze aanvallen blokkeerden.

Act III: De campagne verandert om Mac-gebruikers te targeten

Het lijkt er echter op dat LayerX niet de enige was die een daling in het succespercentage van aanvallen opmerkte. Ook de hackers erachter merkten dit op.

Hun antwoord: pas de campagne aan zodat deze gericht is op een groep onbeschermde gebruikers – in dit geval: Mac-gebruikers.

Binnen twee weken nadat Microsoft de nieuwe anti-phishingverdediging had uitgerold, begon LayerX aanvallen op Mac-gebruikers waar te nemen, die – blijkbaar – niet werden beschermd door deze nieuwe verdediging.

LayerX heeft tot nu toe geen aanvallen op Mac waargenomen, maar alleen op Windows-gebruikers.

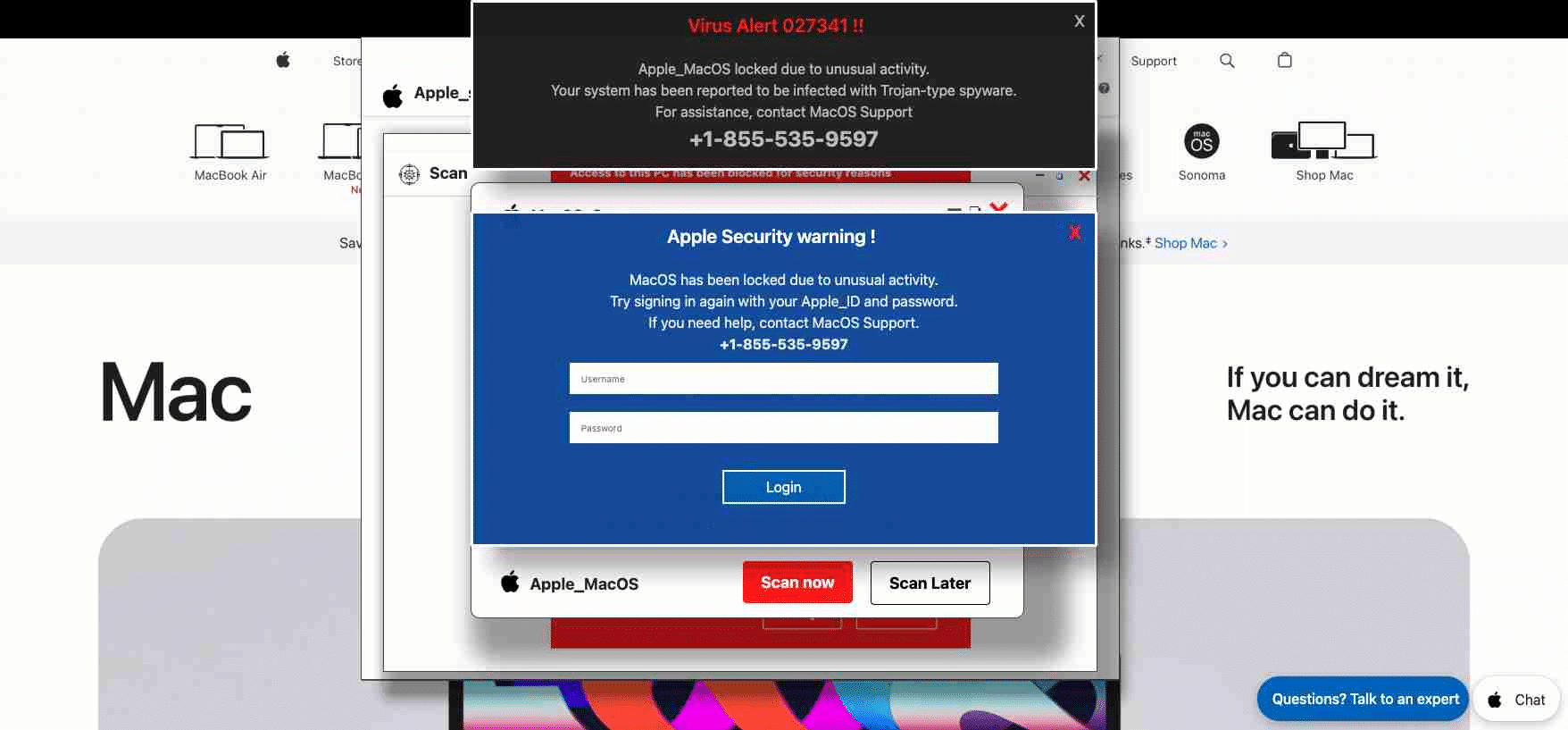

De nieuwe phishingpogingen waren visueel vrijwel identiek aan de aanvallen die gericht waren op Windows-gebruikers, afgezien van een paar belangrijke aanpassingen:

- De lay-out en berichten van de phishingpagina zijn opnieuw ontworpen om legitiem over te komen voor Mac-gebruikers.

- Code-aanpassingen om specifiek macOS- en Safari-gebruikers te targeten door gebruik te maken van HTTP OS- en user agent-parameters.

- Voortgezet gebruik van Windows[.]net-infrastructuur, waardoor de illusie van legitimiteit in stand wordt gehouden.

Hoe slachtoffers werden gelokt

Uit onderzoek van LayerX bleek dat slachtoffers via gecompromitteerde domein 'parking'-pagina's naar de phishingpagina's werden omgeleid:

- Het slachtoffer probeerde toegang te krijgen tot een legitieme website.

- Een typefout in de URL leidde hen naar een gecompromitteerde domeinparkeerpagina.

- De pagina stuurde hen snel door naar meerdere sites voordat ze op de pagina van de phishingaanval terechtkwamen.

In een specifiek geval was het slachtoffer een macOS- en Safari-gebruiker die voor een LayerX Enterprise-klant werkte. Ondanks dat de organisatie een Secure Web Gateway (SWG) gebruikte, omzeilde de aanval deze. Het AI-gebaseerde detectiesysteem van LayerX, dat webpagina's analyseert met behulp van meer dan 250 parameters op browserniveau, identificeerde en blokkeerde de schadelijke pagina echter voordat er schade werd aangericht.

Act IV: De strijd gaat door

De nieuwe aanvallen op Mac vereisten relatief minimale aanpassingen van de hackers aan hun bestaande infrastructuur – voornamelijk tekstwijzigingen en enkele codewijzigingen om MacOS- en Safari-gebruikers te targeten.

Deze aanvalscampagne benadrukt twee cruciale punten:

- Mac- en Safari-gebruikers zijn nu de voornaamste doelwitten – Hoewel er al eerder phishingcampagnes bestonden die gericht waren op Mac-gebruikers, bereikten ze zelden dit niveau van verfijning.

- Cybercriminelen zijn zeer aanpasbaar – Naarmate beveiligingsmaatregelen evolueren, blijven aanvallers hun tactieken aanpassen. Dit bewijst dat organisaties geavanceerde, proactieve beveiligingsoplossingen nodig hebben.

Gezien de duurzaamheid, complexiteit en verfijning die de actoren achter deze aanvalscampagne tot nu toe hebben getoond, vermoeden we dat dit slechts een eerste reactie van hen is, terwijl ze hun aanvallen aanpassen aan nieuwe verdedigingsmechanismen.

Wij voorspellen dat we in de komende weken of maanden een nieuwe golf van aanvallen op deze infrastructuur zullen zien, omdat hiermee zwakke plekken in de nieuwe verdedigingsmechanismen van Microsoft worden onderzocht en getest.

Dit is slechts een zoveelste herinnering dat het voorkomen van phishing en webaanvallen een voortdurende, nooit eindigende strijd is.

Tot het volgende hoofdstuk…