Większość pracy w przedsiębiorstwie odbywa się obecnie w przeglądarce. Pracownicy uruchamiają aplikacje SaaS, wywołują narzędzia GenAI, wklejają komunikaty, instalują rozszerzenia i uwierzytelniają tożsamości – wszystko to odbywa się w przeglądarce. Mimo że przeglądarka jest centralnym elementem nowoczesnej produktywności, pozostaje ona w dużej mierze poza zasięgiem tradycyjnych stosów zabezpieczeń, takich jak DLP, EDR i SSE.

Ta martwa strefa to miejsce, w którym obecnie zbiegają się wycieki danych, kradzieże danych uwierzytelniających i zagrożenia związane ze sztuczną inteligencją, i gdzie rozpoczyna się wiele spośród najbardziej wyrafinowanych naruszeń bezpieczeństwa. Raport bezpieczeństwa przeglądarek 2025 analizuje tę zmianę zarówno za pomocą ilościowych danych telemetrycznych, jak i rzeczywistych incydentów bezpieczeństwa, ujawniając, w jaki sposób współczesne ataki wykorzystują sesje przeglądarek, rozszerzenia, tożsamości i interakcje GenAI, do ochrony których starsze narzędzia nigdy nie były w stanie się przystosować.

Sztuczna inteligencja stała się najszybciej rozwijającym się i najmniej kontrolowanym kanałem danych

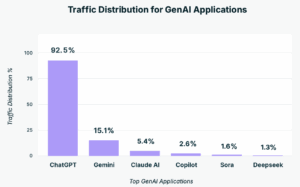

Prawie połowa pracowników korzysta obecnie z narzędzi generatywnej sztucznej inteligencji (AI), a ChatGPT odpowiada za 92% wszystkich działań. 77% użytkowników wkleja dane do monitów, 82% korzysta z kont osobistych, a 40% przesyłanych plików zawiera dane osobowe/PCI. GenAI odpowiada obecnie za 32% całego transferu danych firmowych do prywatnych, stając się kanałem nr 1 do eksfiltracji w przeglądarce.

To nie jest po prostu kolejna kategoria SaaS; to najszybciej rozwijające się narzędzie biznesowe i najmniej kontrolowane. Tradycyjne zarządzanie stworzone z myślą o poczcie e-mail, udostępnianiu plików i licencjonowanym SaaS nie przewidywało, że kopiowanie i wklejanie do okna przeglądarki stanie się dominującym wektorem wycieku.

Rozwój przeglądarek opartych na sztucznej inteligencji: kolejna niewidoczna powierzchnia ryzyka

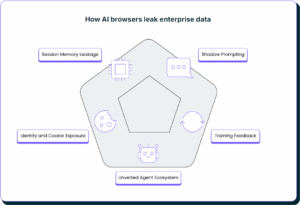

Nowa fala przeglądarek AI, takich jak Perplexity, Arc Search, Brave AI, OpenAI Atlas i Edge Copilot, zmienia sposób, w jaki pracownicy pracują online. Narzędzia te nie tylko otwierają strony; one je odczytują, podsumowują i analizują, łącząc przeglądanie i podpowiedzi w jedno doświadczenie.

Ale ta inteligencja niesie ze sobą ryzyko. Przeglądarki oparte na sztucznej inteligencji uzyskują dostęp do poufnych treści korporacyjnych za pośrednictwem danych sesji, plików cookie i kart SaaS, aby personalizować wyniki. Każda karta, kopiowanie/wklejanie i logowanie mogłyby dyskretnie zasilać zewnętrzne modele sztucznej inteligencji, tworząc to, co nazywamy… „niewidzialny punkt końcowy sztucznej inteligencji”.

W przeciwieństwie do tradycyjnych przeglądarek, te oparte na sztucznej inteligencji działają poza kontrolą widoczności przedsiębiorstwa i kontroli DLP, przekształcając pamięć sesji, automatyczne monity i udostępnianie plików cookie w nowe ścieżki dostępu. A ponieważ pracownicy korzystają z nich równolegle z Chrome lub Edge, większość narzędzi bezpieczeństwa nigdy ich nie widzi.

Dla liderów bezpieczeństwa, Zarządzanie przeglądarką przez sztuczną inteligencję jest obecnie tak samo ważne, jak sterowanie aplikacjami przez sztuczną inteligencję. Przedsiębiorstwa muszą rozszerzyć widoczność natywną dla przeglądarek i DLP na środowiska oparte na sztucznej inteligencji, w których dane, tożsamość i automatyzacja dyskretnie się ze sobą łączą.

Rozszerzenia przeglądarek stanowią największe niewidoczne ryzyko dla łańcucha dostaw przedsiębiorstwa

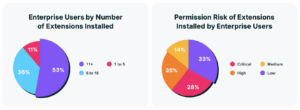

Jeśli uważasz, że rozszerzenia przeglądarki to tylko niegroźne dodatki, zastanów się jeszcze raz. 99% użytkowników korporacyjnych ma zainstalowane co najmniej jedno rozszerzenie, a ponad połowa ma uprawnienia wysokie lub krytyczne. Mimo to 54% wydawców korzysta z darmowych kont Gmail, a 26% rozszerzeń jest instalowanych lokalnie.

W efekcie ekosystem rozszerzeń przeglądarki stał się niezarządzanym łańcuchem dostaw oprogramowania wbudowanym w każdego użytkownika. Niedawne incydenty, takie jak włamanie do rozszerzeń Cyberhaven, pokazują, jak pojedyncza złośliwa aktualizacja może narazić całe organizacje. Rozszerzenia te działają z dostępem do plików cookie, tokenów sesji i kart na poziomie niemal systemowym, umożliwiając atakującym dyskretne ominięcie tradycyjnych zabezpieczeń. Rezultat: łańcuch dostaw oprogramowania ukryty na widoku, wbudowany bezpośrednio w przeglądarkę. To nie tylko luka widoczności, ale w pełni rozwinięta ślepa plamka.

Kontrola tożsamości kończy się na dostawcy tożsamości, ale ryzyko zaczyna się w przeglądarce

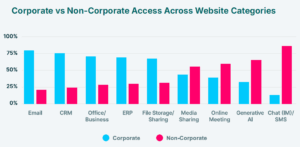

Warstwa tożsamości jest często postrzegana jako wzmocniona za pomocą SSO, MFA i federacji tożsamości. Jednak większość tej ochrony nigdy nie dotyczy tego, co dzieje się w przeglądarce. Ponad dwie trzecie logowań w firmach odbywa się bez SSO. 43% dostępu do SaaS odbywa się za pomocą danych uwierzytelniających. 8% użytkowników korporacyjnych korzysta z rozszerzeń, które umożliwiają dostęp do tożsamości lub plików cookie.

Niedawne głośne naruszenia bezpieczeństwa, takie jak kampania Scattered Spider, pokazują, że naruszenie tożsamości nie opiera się już na skradzionych hasłach, ale na skradzionych sesjach. Atakujący wykorzystywali tokeny i pliki cookie przechowywane w przeglądarce do podszywania się pod użytkowników, poruszania się między aplikacjami SaaS i całkowitego omijania uwierzytelniania wieloskładnikowego (MFA). Atak ujawnił, że współczesne ryzyko związane z tożsamością nie dotyczy monitu logowania, ale aktywnych sesji przeglądarki, gdzie pliki cookie, dane uwierzytelniające i buforowane tokeny krążą bez zabezpieczeń. Nawet najbardziej zaawansowane konfiguracje IAM były bezsilne, ponieważ tradycyjne narzędzia nie były w stanie zobaczyć, co dzieje się w przeglądarce.

Mówiąc prościej: zarządzanie tożsamościami kończy się na interfejsie API, ale ryzyko nadal istnieje w sesji przeglądarki. Tokeny sesji, pliki cookie, niezarządzane dane uwierzytelniające i konta shadow – wszystkie te elementy zbiegają się w przeglądarce, gdzie tradycyjne narzędzia IAM nie mają wglądu.

Przesyłanie plików kiedyś było słabym ogniwem, ale teraz jest nim kopiuj/wklej

Przez lata rozwiązania DLP oparte na plikach koncentrowały się na załącznikach, przesyłaniu danych i dyskach współdzielonych. 38% z nich przesyła pliki na platformy udostępniania plików; 41% przesyłanych tam plików zawiera dane osobowe/PCI. Jednak przesyłanie danych nie jest już dominującym zagrożeniem, a „schowek”.

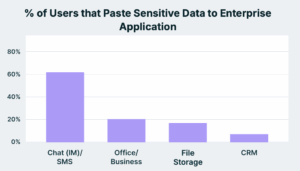

Większość wrażliwych danych opuszcza przedsiębiorstwo poprzez kopiowanie i wklejanie do niezarządzanych kont przeglądarek, komunikatorów, czatów i komunikatorów internetowych. Obecnie 77% pracowników wkleja dane do narzędzi GenAI. Przechowywanie plików, które stanowi 46%, jest drugim co do wielkości kanałem wklejania, a następnie czat/komunikator internetowy i CRM z udziałem około 15%. Chociaż wklejanie danych do aplikacji krytycznych dla firmy charakteryzuje się mniejszym wolumenem, wiąże się ono z dużym ryzykiem ze względu na charakter przetwarzanych danych. Te bezplikowe, uwzględniające dane ruchy zazwyczaj omijają wszystkie obecnie stosowane mechanizmy DLP zorientowane na pliki i są przyczyną największych wycieków danych na świecie.

Niedawny skandal Ripplinga-Deela uwypukla, jak niemonitorowane aplikacje SaaS i komunikatory oparte na przeglądarce stały się wektorami cichej eksfiltracji. Poufne informacje klientów i wrażliwe wewnętrzne dyskusje zostały ujawnione za pośrednictwem komunikatorów internetowych. Ten incydent rozwiał iluzję, że aplikacje do współpracy w przedsiębiorstwach są „domyślnie bezpieczne”. Pojedyncza, nieautoryzowana wtyczka lub sztuczna inteligencja czatu może dyskretnie wykraść tysiące wewnętrznych wiadomości za pomocą prostej operacji kopiuj/wklej.

Przeglądarka to nie tylko narzędzie w miejscu pracy; to największy niezabezpieczony punkt końcowy w przedsiębiorstwie

Przeglądarka ma teraz dostęp do każdej tożsamości, każdej aplikacji SaaS i każdego elementu danych przedsiębiorstwa. Obejmuje urządzenia zarządzane i niezarządzane, aplikacje zatwierdzone i niezatwierdzone, konta osobiste i firmowe. Mimo to przeglądarka pozostaje poza zasięgiem platform DLP, EDR, SSE i CASB.

Wraz z zanikaniem granicy między dostępem do danych a ich wyciekiem w przeglądarce, granica, która kiedyś była definiowana przez urządzenia i sieci, przesunęła się na pasek kart przeglądarki.

Co zrobić teraz: Plan działania dotyczący bezpieczeństwa natywnego dla Twojej przeglądarki

Liderzy bezpieczeństwa muszą teraz zmienić swoje podejście z urządzeń, sieci i plików na przeglądarkę jako pierwszą linię frontu w zakresie zagrożeń dla tożsamości, danych i sztucznej inteligencji. Oto jak:

- Traktuj przeglądarkę jako podstawową płaszczyznę sterowania, a nie interfejs użytkownika

Jeśli ryzyko powstaje w trakcie sesji, mechanizmy kontroli muszą być aktywne w trakcie sesji. Oznacza to wgląd w czasie rzeczywistym, natywny dla przeglądarki, w przesyłanie danych, kopiowanie/wklejanie, monity i kontekst konta (osobiste lub firmowe). Rozszerz mechanizmy kontroli na przeglądarki niezarządzane i przeglądarki oparte na sztucznej inteligencji, które automatycznie podsumowują, automatycznie wyświetlają monity i dyskretnie przesyłają kontekst sesji do modeli chmurowych. - Przenieś ochronę tożsamości z uwierzytelniania i zapominania na ochronę sesji

W miarę możliwości wymuszaj logowanie jednokrotne (SSO)/MFA, ale zakładaj ryzyko dryfu. Stale weryfikuj aktywne sesje, monitoruj odtwarzanie tokenów i wykrywaj krzyżowanie się kont. „Tożsamość gotowa” u dostawcy tożsamości to pocieszający mit; ryzyko związane z tożsamością pojawia się w przeglądarce. - Wdrożenie zarządzania rozszerzeniami jako oprogramowania łańcucha dostaw

Sam audyt uprawnień nie wystarczy. Stale oceniaj reputację programistów, częstotliwość aktualizacji, źródła pobierania bocznego oraz możliwości sztucznej inteligencji/agenta. Śledź zmiany tak, jak śledzisz biblioteki innych firm. - Zablokuj utratę danych w punkcie interakcji

Pliki są ważne, ale dane wejściowe liczą się bardziej. Wdróż natywną dla przeglądarki funkcję DLP, która monitoruje kopiowanie/wklejanie, przeciąganie/upuszczanie, wprowadzanie danych w monitach i pliki. Rozszerz kontrolę na niezarządzanych użytkowników i sklasyfikuj dane w ruchu (PII/PCI), aby zablokować ryzykowne działania mające na celu wykradanie poufnych danych, zanim opuszczą one kartę. - Daj użytkownikom możliwość działania, nie paraliżuj ich

Nie blokuj po prostu „wszystkich możliwości użytkowników”. Zapewnij bezpieczne, zatwierdzone rozwiązania AI i SaaS z jasnymi zabezpieczeniami, edukuj pracowników i opracuj zasady dotyczące zachowania danych, a nie samej aplikacji.

Bottom Line

Przedsiębiorstwa poświęciły lata na budowanie mechanizmów zarządzania pocztą e-mail, udostępnianiem plików i federacjami tożsamości. Jednocześnie jednak najbardziej zorientowana na przeglądarkę część przepływów pracy: rozszerzenia, komunikaty GenAI, tożsamości i sesje SaaS, rozwinęła się całkowicie bez kontroli.

Zaskakujący paradoks: im szybciej przeglądarka staje się niezbędna do produktywności, tym mniejszy jest jej nadzór.

Liderzy bezpieczeństwa stoją teraz przed prostą rzeczywistością: jeśli nie widzisz, co użytkownicy robią w swojej przeglądarce, nie tylko jesteś w tyle, ale także niewidoczny dla swojej największej powierzchni ryzyka. Przeglądarka nie jest już opcjonalna; jest płaszczyzną sterowania każdym przepływem pracy w przedsiębiorstwie. I dopóki nie będziesz jej tak traktować, przepływ danych zniknie, a dowiesz się o tym dopiero po jego zniknięciu.

Pobierz pełny raport aby odkryć pełną skalę głównych zagrożeń bezpieczeństwa przeglądarek w 2025 r.