Bodimo iskreni, ko večina ljudi pomisli na »kibernetski napad«, si predstavljajo hekerje v kapucarjih, ki iz neke temne kleti razbijajo požarne zidove. Toda realnost? Je veliko manj filmska in veliko bolj nevarna.

Resnica je, da je včasih grožnja že prijavljena.

Zaradi tega so notranje grožnje tako uničujoče. Ne vdrejo skozi vrata, ampak gredo naravnost skoznje. Tako kot se je zgodilo s Coinbaseom.

Vdor v Coinbase: Ko je dostop do notranjih informacij postal nevaren

V presenetljivem razkritju, ki je pretreslo fintech in kripto industrijo, je Coinbase, največja borza kriptovalut v ZDA, postala tarča sofisticiranega primera korporativnega vohunjenja. Za razliko od običajnih kibernetskih napadov, ki se zanašajo na tehnične izkoriščanje, je ta incident izpostavil bolj zahrbten vektor: človeško ranljivost.

V primeru Coinbasea vdor ni izviral iz kode ali strežnikov, temveč iz kanalov za podporo strankam – natančneje, iz tujine, ki ima dostop do internih orodij SaaS. Namesto tradicionalnih metod hekanja so napadalci uporabili bolj zavajajočo taktiko, tako da so podkupili tuje izvajalce za podporo strankam, da bi dobili dostop do internih sistemov Coinbasea. Ti zlonamerni notranji vdori so napadalcem posredovali občutljive podatke o strankah, vključno z imeni, naslovi, telefonskimi številkami, e-poštnimi naslovi, delnimi številkami socialnega zavarovanja in slikami osebnih dokumentov, izdanih s strani vlade. Ker so imeli nenadzorovan legitimen dostop do internih sistemov in orodij SaaS, nihče ni dvomil o ničemer, dokler ni bila škoda že storjena. Napadalci so nato te podatke uporabili kot vzvod in zahtevali odkupnino v višini 20 milijonov dolarjev pod grožnjo razkritja ali prodaje informacij na temnem spletu.

Ta incident je razkril občutljive podatke skoraj 97,000 uporabnikov in poudaril streznjujočo resničnost: notranje grožnje ostajajo eden najnevarnejših in najtežjih izzivov na področju kibernetske varnosti danes.

Dostop brez vidnosti: Tiha varnostna vrzel sodobnega podjetja

V dobi aplikacij v oblaku in dela na daljavo novi varnostni perimeter ni vaše omrežje, temveč vaši ljudje. Kršitev sistema Coinbase poudarja naraščajoči trend v kibernetski varnosti: porast notranjih groženj, zlasti med zunanjimi izvajalci in podpornim osebjem.

Ker so obrambni sistemi na perimetru, kot so požarni zidovi in sistemi za zaznavanje vdorov, postali robustnejši, napadalci svojo pozornost preusmerjajo na posameznike znotraj organizacije, ki že imajo dostop. Tem notranjim osebam ni treba "vdreti" v sisteme – že so znotraj zidov. Ne glede na to, ali jih žene pohlep, prisila, ideologija ali obup, je notranje grožnje veliko težje odkriti in ustaviti z uporabo tradicionalnih varnostnih ukrepov.

Tretje osebe: So v vaših sistemih, a izven vašega radarja

Sodobno podjetje deluje na pogodbenikih, samostojnih podjetnikih, zunanjih podpornih ekipah in zunanjih ponudnikih. Ti delavci pogosto potrebujejo dostop do istih orodij, ki jih uporabljajo vaši redno zaposleni – platforme SaaS, kot so Salesforce, Zendesk, Notion, Google Workspace in druge. Večina platform SaaS, čeprav bogata s funkcijami, nima vgrajenih varnostnih kontrolnikov za zaznavanje ali blokiranje tveganega vedenja, ko je uporabnik prijavljen. Ko pogodbenik pridobi dostop, tradicionalne obrambe perimetra postanejo nepomembne. Med zavihkom brskalnika in izvozom baze podatkov ni požarnega zidu.

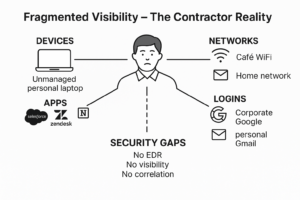

Za razliko od vaših internih ekip, ki so vključene prek varnih IT-procesov, uporabniki tretjih oseb pogosto delujejo na:

- Neupravljane osebne naprave – Izvajalci pogosto uporabljajo lastne prenosnike ali mobilne naprave, ki jih ne nadzoruje ali varuje IT ekipa organizacije, zaradi česar so ranljivi za zlonamerno programsko opremo ali uhajanje podatkov.

- Nezavarovana domača ali javna omrežja – Delo iz kavarn, letališč ali domačih omrežij Wi-Fi brez ustreznega šifriranja izpostavlja občutljive podatke podjetja prestrezanju in nepooblaščenemu dostopu.

- Senčne identitete in nesledljiv dostop - Mnogim uporabnikom tretjih oseb je dodeljenih več dovoljenj, kot je potrebno, in pogosto v celoti zaobidejo nadzor IAM, zaradi česar varnostne ekipe skoraj ne morejo vedeti, kdo ima dostop, od kod se prijavljajo in kaj počnejo v sistemu. Zaradi tega pomanjkanja preglednosti se povečuje tveganje za uhajanje podatkov in nenadzorovane notranje dejavnosti.

- Brez spremljanja vedenja in vidnosti – Brez sledenja uporabniških dejanj v realnem času znotraj SaaS aplikacij ali spletnih platform so organizacije slepe za tvegano vedenje, dokler ni škoda že storjena.

- Fragmentirana aktivnost navzkrižne identitete brez korelacije – Uporabniki delujejo prek korporativnih in nekorporativnih prijav, platform in naprav, zaradi česar je tradicionalnim varnostnim orodjem skoraj nemogoče povezati fragmentirane podatke in zaznati zlonamerno vedenje.

In to je bistvo problema: so znotraj vaših sistemov, vendar zunaj vašega varnostnega oboda.

Kako se lahko organizacije zaščitijo pred uhajanjem podatkov s strani zlonamernih notranjih oseb

Ker se podjetja vse bolj zanašajo na zunanje ekipe in izvajalce, brskalnik postaja najšibkejši – in najmanj nadzorovan – člen v varnostni verigi. Vdor v Coinbase služi kot močan opomnik, da nobena organizacija ni imuna na notranje grožnje. Ker napadalci postajajo vse bolj dovršeni pri ciljanju notranjega osebja, je nujno, da podjetja sprejmejo proaktivne varnostne ukrepe, ki temeljijo na vedenju, kot so:

- Omeji dostop z najmanj privilegijiUporabnikom omogočite dostop le do sistemov, podatkov in orodij, ki jih nujno potrebujejo za opravljanje svojega dela, in nič več. Še posebej za izvajalce in tretje osebe se izogibajte širokemu ali trajnemu dostopu.

- Pridobite vpogled v vedenje uporabnikov v realnem času: Ne moreš ustaviti tistega, česar ne vidiš. Organizacije potrebujejo orodja, ki spremljajo, kaj uporabniki dejansko počnejo v aplikacijah SaaS, brskalnikih in oblačnih okoljih.

- Takojšnje zaznavanje in blokiranje tveganih dejanj: Vzpostavite inteligentne sisteme, ki zaznavajo tvegano vedenje (npr. množične prenose, nalaganje datotek na osebne diske, sumljive prijave) in se lahko samodejno odzovejo v realnem času.

- Spremljanje dejavnosti tretjih oseb in izvajalcev: Z uporabniki tretjih oseb se nikoli ne sme ravnati kot z notranjimi zaposlenimi. Njihove dejavnosti skrbno spremljajte, zlasti kadar dostopajo do občutljivih sistemov ali podatkov o strankah.

- Poveži aktivnost med identitetami: Ne spremljajte samo enega računa naenkrat. Zlonamerni notranji uporabniki pogosto delujejo prek več prijavnih računov ali naprav. Povežite dejanja prek različnih prijavnih računov, naprav in aplikacij, da zaznate vzorce in preprečite uporabnikom, da bi se skrivali za več identitetami.

Vstopite v LayerX: Stražni stolp za SaaS, izvajalce in senčne uporabnike

Torej, kako ustaviti to norost?

Lahko bi poskusili namestiti agente na prenosnik vsakega izvajalca ali pa bi vse prisilili k uporabi poslovnega VPN-ja, dokler se ne uprejo ali ne najdejo rešitve. Ali še bolje, lahko bi se z uporabniki srečali tam, kjer se delo dogaja: v brskalniku.

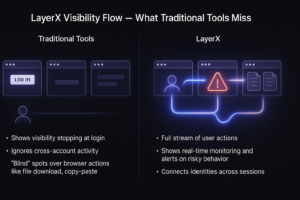

LayerX deluje tam, kjer notranje grožnje povzročajo škodo: v brskalniku.

Za razliko od tradicionalnih orodij, ki ščitijo infrastrukturo ali končne točke, je LayerX podoben priklopu visokoločljivostne, vedno vklopljene varnostne kamere na vsako sejo brskalnika, ne da bi bilo treba karkoli namestiti na uporabnikovo napravo. Spremlja, kaj uporabniki dejansko počnejo v aplikacijah SaaS, v različnih identitetah, napravah in sejah, ter v realnem času blokira vse zlonamerne dejavnosti.

Takole LayerX naredi nevidno ... vidno:

- Vidnost na ravni brskalnika

LayerX spremlja vsa uporabniška dejanja v realnem času v vsakem brskalniku, na kateri koli napravi, za vsako aplikacijo SaaS – prenose, nalaganja, kopiranje in lepljenje, posnetke zaslona in prenose brez datotek – točno tam, kjer se podatki obdelujejo. - Takojšnje zaznavanje in blokiranje tveganj

Sumljivo vedenje se samodejno zazna in blokira, preden lahko pride do uhajanja podatkov brez ročnega posredovanja. - Vpogled v navzkrižno identiteto

LayerX povezuje uporabniške dejavnosti med prijavami, napravami in aplikacijami, da odkrije skrite vzorce in prepreči prikrivanje identitete. - Kontekstualno zavedne odločitve, ne neumna pravila

LayerX ne sledi zgolj togim pravilnikom. Razume kontekst: kdo je uporabnik, od kod dela, katero napravo uporablja in ali uporablja poslovne ali nekorporativne račune. Tako ve, kdaj je kaj narobe. - Nemoteno uvajanje

LayerX deluje neposredno kot razširitev v brskalniku in v vseh napravah in okoljih, vključno z neupravljanimi. Ni agentov, posrednikov ali motenj.

Z LayerX lahko samozavestno skalirate, sodelujete po vsem svetu in zaščitite svoje podatke ne glede na to, kdo je na drugi strani zaslona. Ne glede na to, ali gre za malomarnega zaposlenega ali podkupljenega izvajalca, LayerX zagotavlja, da vaši občutljivi podatki nikoli ne bodo neopaženi.

Kontakt LayerX za osebno predstavitev, ki vam bo pokazala, kako vam lahko pomagamo zaščititi vaše izvajalce in tretje osebe pred grožnjami, ne da bi pri tem prekinili vaše obstoječe tokove ali prekinili neprekinjeno poslovanje.