生成式人工智能快速集成到网络浏览器中,标志着用户体验的重大战略转变。新一代人工智能浏览器代理有望实现任务自动化、内容摘要,并充当个性化数字助理。然而,这种发展也带来了复杂的新攻击面。随着企业和个人用户采用这些工具,分析最佳人工智能浏览器至关重要,不仅要关注其创新功能,更要关注其安全性。本分析探讨了2025年末最热门的人工智能浏览器,比较了它们的安全性、隐私性和性能,并重点关注数据隔离、及时保护以及构成这一新生态系统的新兴人工智能浏览风险。了解这些人工智能浏览漏洞对于安全应用至关重要。

风险的新范围:了解人工智能浏览漏洞

现代浏览器AI代理的核心危险在于它们能够访问并操作浏览器内的数据。与用户操作明确的传统浏览器不同,AI浏览器可能被操纵,通过复杂的攻击执行未经授权的操作。其中最常见的威胁之一是提示注入,攻击者将恶意指令隐藏在网页内容中。当用户要求AI执行看似无害的任务(例如网页摘要)时,AI可能会无意中执行隐藏的指令,从而导致其他标签页(例如打开的电子邮件或企业SaaS应用程序)中的敏感个人身份信息(PII)被窃取。

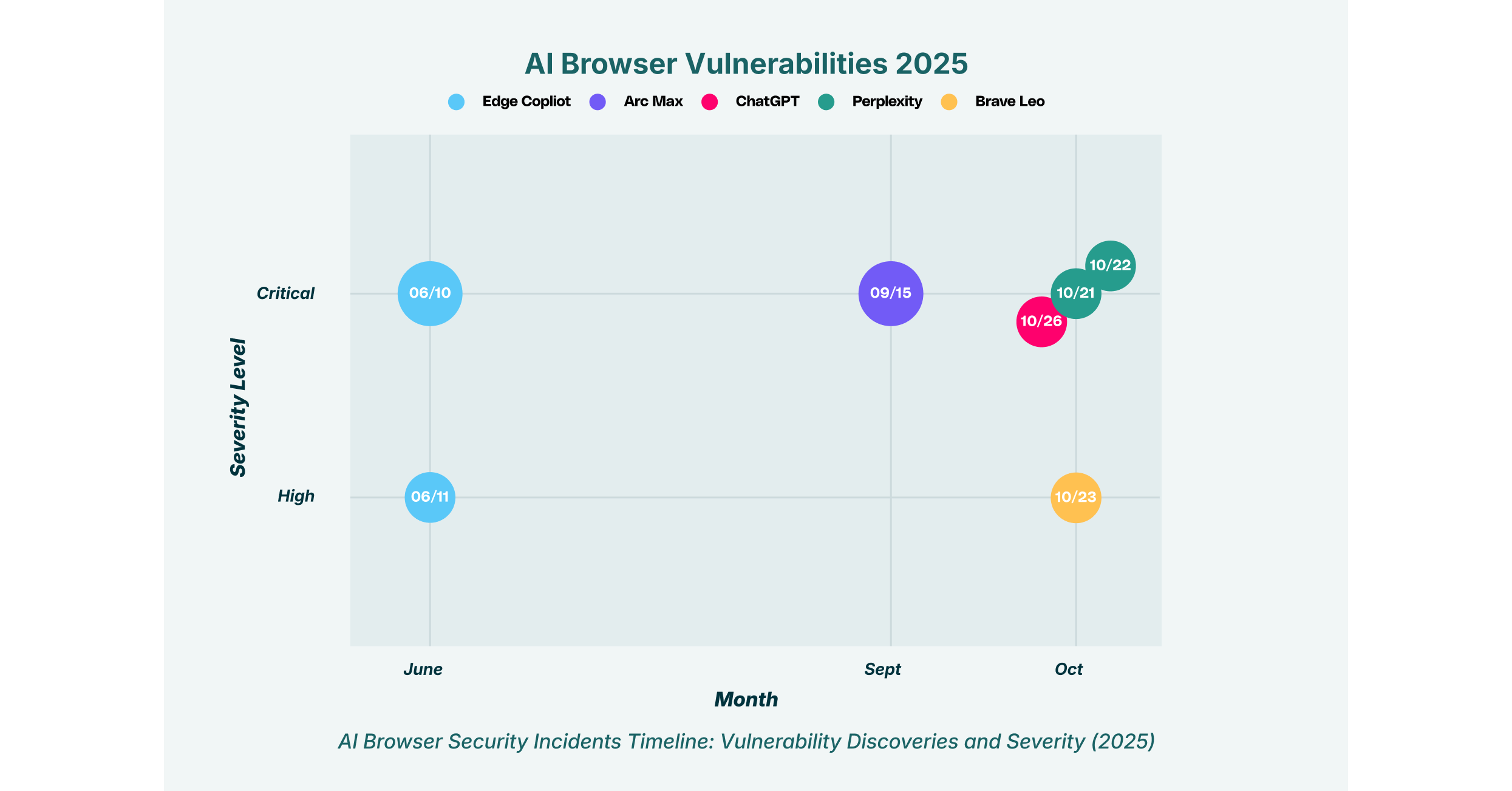

近期的一些发现凸显了这些威胁的严重性。LayerX 的研究发现了 Perplexity Comet 的一个漏洞“CometJacking”,攻击者只需一个恶意链接即可指示人工智能从 Gmail 等连接服务中窃取数据,并将其泄露到攻击者的服务器。同样,OpenAI 的 ChatGPT Atlas 也存在一个漏洞,攻击者可以利用跨站请求伪造 (CSRF) 攻击“污染”人工智能的内存,使其执行恶意代码。这些事件表明,即使是最好的 AI 浏览器也会带来新的安全挑战,而传统的安全工具无法应对。

顶级人工智能浏览器分析

当前的AI浏览器生态系统由颠覆性的新兴企业和集成AI功能的成熟企业组成。它们在安全和隐私方面的做法截然不同,给用户带来了复杂的选择难题。

1. ChatGPT Atlas

OpenAI 的 ChatGPT Atlas 旨在将 ChatGPT 的强大功能直接融入浏览体验。然而,其初始版本却饱受重大安全漏洞的困扰。LayerX 的研究揭示了一个关键漏洞,该漏洞允许将恶意指令注入 ChatGPT 的内存,进而用于执行远程代码。由于用户默认登录 ChatGPT,因此这种攻击对 Atlas 的影响尤为显著。

此外,该浏览器的反钓鱼能力极其糟糕。在针对真实恶意网页的测试中,Atlas 的失败率高达 94.2%,仅成功拦截了 5.8% 的攻击。这意味着与 Chrome 或 Edge 等传统浏览器的用户相比,Atlas 用户遭受钓鱼攻击的风险高出近 90%,其强大的 AI 功能也因此成为一把双刃剑。

2. 困惑彗星

Perplexity Comet 将自身定位为一款能够跨不同网络服务执行任务的“智能体”浏览器。然而,这种强大的功能也带来了严重的 AI 浏览风险。LayerX 的研究人员曝光了“CometJacking”漏洞,攻击者可以通过精心构造的 URL 控制 AI 访问其内存,对敏感数据进行编码,并将其发送给攻击者。Perplexity 自身的数据泄露防护措施也被证明无法有效抵御诸如 base64 编码之类的简单数据混淆技术。

Brave 安全团队的进一步研究发现了另一个严重漏洞:通过隐写术进行间接提示注入。攻击者可以将恶意文本隐藏在屏幕截图中,当用户请求 Comet 分析图像时,其 OCR 技术会提取并执行隐藏的命令。这可能使 AI 能够访问其他打开的标签页,并从已认证的会话中窃取信息。LayerX 的测试还发现其网络钓鱼防护功能严重不足,仅能拦截 7% 的攻击。

3. Sigma AI

Sigma AI 以隐私至上的理念脱颖而出,提供内置 VPN、广告拦截和端到端加密的 AI 对话等功能。该公司严格遵守“零追踪”承诺,并强调符合 GDPR 法规,致力于成为私密 AI 浏览领域的领导者。这意味着用户对话不会用于模型训练,其架构也旨在最大限度地减少数据收集。

然而,这种严格的隐私保护方式也带来了一些功能上的限制。Sigma 的人工智能功能无法访问网络内容,这可能会影响用户体验,从而在强大的隐私保护和丰富的人工智能功能之间做出权衡。虽然公开披露的漏洞较少,但它对隐私保护的重视程度高于智能体功能,使其成为一种更为保守但功能可能稍逊的选择。

4. Dia浏览器

Dia 由 Arc 浏览器的开发团队打造,旨在将人工智能更深入地融入用户工作流程。从安全角度来看,Dia 在网络钓鱼防护方面表现相当出色。LayerX 的研究表明,它有效地实现了谷歌的安全浏览 API,其网络钓鱼检测率几乎与谷歌 Chrome 浏览器不相上下。

尽管如此,安全隐患依然存在。社区讨论凸显了 Dia 能够“看到”用户的一切操作所带来的风险,包括密码管理器中的活动或企业单点登录 (SSO) 门户后的活动。这种广泛的访问权限,加上早期报告的漏洞和崩溃导致的安全隐患,使得 Dia 在数据安全至关重要的企业环境中成为一个值得商榷的选择。

5. 根斯帕克

Genspark 是一款雄心勃勃的 AI 浏览器,旨在实现广泛的任务自动化。然而,其安全状况令人担忧。LayerX 的一项对比分析发现,Genspark 与 Comet 一样,允许超过 90% 的被入侵网页执行,这表明其几乎完全缺乏有效的网络钓鱼防护。

此外,还有报道称其隐私政策分散在不同的公司领域,且其安卓应用程序存在重大安全漏洞,这些都加剧了人们的担忧。虽然其基于 Chromium 的架构包含标准的沙盒机制,但人工智能层引入了无法消除的风险,使其成为市场上最脆弱的选择之一。

6. 最大弧度

Arc Max并非一款独立的浏览器,而是一套集成到注重安全性的Arc浏览器中的AI功能套件。Arc的开发商The Browser Company通过实施漏洞赏金计划和发布安全公告,展现了其积极主动的安全策略。尽管其“Boost”功能中曾发现一个允许代码执行的严重漏洞,但该漏洞已在影响用户之前迅速修复。

Arc 的隐私保护模型是其关键优势。它默认禁用遥测和指纹识别,并提供比 Chrome 更强大的追踪器拦截功能。这一基础使得 Arc Max 成为那些希望使用 AI 功能但又不希望被过度追踪数据的用户的更值得信赖的选择。

7. 边缘副驾驶

微软将 Copilot 集成到 Edge 浏览器中,虽然带来了强大的 AI 功能,但也引入了重大的企业风险。安全研究人员发现了“EchoLeak”(CVE-2025-32711),这是一个严重的零点击漏洞,攻击者只需向用户发送一封恶意电子邮件,即可窃取敏感的 Microsoft 365 数据,包括 OneDrive 文件和 Teams 聊天记录。

Copilot Studio 中发现的另一个漏洞 (CVE-2024-38206) 暴露了服务器端请求伪造 (SSRF) 攻击,可能泄露内部云基础设施。这些漏洞表明,即使是成熟的科技巨头也面临着保护 AI 浏览器安全方面的挑战,因此,对于任何使用 Microsoft 365 生态系统的组织而言,AI 浏览器的安全都是首要关注的问题。

8. 狮子座干得好

Brave Leo 是注重隐私的 Brave 浏览器的 AI 助手。秉承 Brave 的理念,Leo 的设计以保护用户隐私为核心。所有用户请求均通过反向代理进行匿名化处理,对话内容不会被存储或用于模型训练,因此对于注重隐私的用户来说,它是绝佳的选择。

然而,Leo并非不会受到AI浏览漏洞的影响。研究人员发现了一个提示注入漏洞,网页上隐藏的HTML元素可以操纵Leo的输出,从而可能通过虚假信息或钓鱼链接欺骗用户。虽然Brave的核心安全机制非常强大,但这一发现证明,即使在安全加固的浏览器中,AI层本身仍然是一个有效的攻击途径。

9. 歌剧咏叹调

Opera 的人工智能 Aria 集成在其旗舰浏览器中,并基于该公司长期使用的浏览器技术构建。与一些较新的、更具实验性的人工智能浏览器不同,Aria 鲜少遭遇公开披露的高调漏洞。其安全性可能得益于 Opera 浏览器成熟的框架,该框架包含广告和追踪器拦截等标准功能。

Opera 制定了公开的漏洞披露政策和漏洞赏金计划来解决安全问题。虽然 Aria 可能不具备 Comet 等浏览器的高级“智能代理”功能,但它集成在一个更成熟、更稳定的平台上,对于那些优先考虑稳定性而非尖端 AI 功能的用户来说,其风险相对较低。虽然目前尚未发现重大 AI 相关缺陷,但这并不意味着 Aria 完全没有风险,而是表明其实现方式更为保守,也可能更安全。

AI浏览器安全性对比表

| 浏览器 | 关键安全特性 | 显著漏洞/风险 | 网络钓鱼防护评分 | 数据处理模型 |

| ChatGPT Atlas | 与 ChatGPT 原生集成。 | CSRF“受污染的记忆”攻击;远程代码执行。 | 5.8%(极低) | 基于云端,与 OpenAI 账户绑定。 |

| 困惑彗星 | 跨 Web 服务的代理能力。 | 通过 URL 进行“彗星劫持”数据外泄;通过屏幕截图进行提示注入。 | 7%(极低) | 基于云端,处理页面内容。 |

| 西格玛人工智能 | 端到端加密的AI聊天;内置VPN。 | 由于严格的隐私控制,功能受到限制。 | 未经测试 | 加密,不收集用户资料。 |

| Dia浏览器 | 集成人工智能工作流程。 | 通过单点登录 (SSO) 广泛访问用户数据;可靠性问题。 | 46%(与Chrome持平) | 基于云端,发送页面内容以进行查询。 |

| 根斯帕克 | 任务自动化功能。 | 允许访问超过 90% 的恶意页面;隐私政策分散。 | 低于10%(极低) | 基于云的处理。 |

| 最大弧度 | 漏洞赏金计划;默认跟踪器屏蔽。 | “Boost”功能中发现并修复了漏洞。 | 未经测试 | 注重隐私保护;默认禁用遥测功能。 |

| 边缘副驾驶 | 与 Microsoft 365 深度集成。 | “EchoLeak”零点击数据窃取;Copilot Studio中的SSRF漏洞。 | 约53%(良好) | 基于云端,与 M365 租户数据集成。 |

| 狮子座干得好 | 通过反向代理进行匿名请求。 | 通过隐藏的HTML元素注入提示。 | 未经测试(Brave浏览器本身很强大) | 匿名代理;不存储任何数据,也不用于训练。 |

| 歌剧咏叹调 | 内置于现有的Opera浏览器框架中。 | 公开披露的人工智能相关信息较少;依赖于浏览器安全。 | 未经测试 | 基于云的处理。 |

企业面临的挑战:影子IT和未管理的风险

这些人工智能浏览器的普及给企业带来了巨大的治理挑战。当员工为了提高工作效率而自行使用这些工具时,他们会无意中通过一种被称为“影子SaaS”的现象扩大组织的攻击面。这种不受监管的使用发生在IT和安全团队的视线和控制之外,绕过了既定的SaaS安全和数据保护协议。许多此类浏览器,尤其是那些反钓鱼防护薄弱的浏览器,很容易成为攻击者的入口。

设想这样一种场景:一位开发人员使用像 Genspark 或 Atlas 这样存在漏洞的 AI 浏览器,并请求 AI 帮助调试一段专有代码。一次精心设计的提示注入攻击就能在开发人员不知情的情况下窃取这段代码,导致知识产权被盗。此时,浏览器检测响应策略就显得至关重要。企业不能再仅仅依赖网络层或终端层的安全防护。他们需要对浏览器本身进行精细化的可见性监控,以便监测风险扩展程序、实时检测恶意脚本,并强制执行防止数据泄露的策略,无论员工选择使用哪种浏览器。要防范影子 IT 防护失效,就需要一种在浏览器层运行的解决方案。