Sidste måned, forskere ved Koi-sikkerhed offentliggjorde en detaljeret analyse af en ondsindet Firefox-udvidelse, de kaldte Spøgelsesplakat – en browserbaseret malware, der udnytter en usædvanlig og skjult metode til levering af nyttelast: steganografi i en PNG-ikonfilDenne innovative tilgang gjorde det muligt for malwaren at omgå traditionelle sikkerhedsgennemgange af udvidelser og statiske analyseværktøjer.

Efter deres offentliggørelse identificerede vores undersøgelse 17 yderligere udvidelser forbundet med den samme infrastruktur og taktikker, teknikker og procedurer (TTP'er). Samlet set blev disse udvidelser downloadet over 840,000 gange, hvor nogle forbliver aktive i naturen i op til fem år.

Teknisk oversigt: Flertrins undvigelse og levering af nyttelast

GhostPoster-malwaren anvender en infektionskæde i flere trin, der er designet til at være skjult og vedholdende:

- NyttelastkodningDen indledende indlæser er integreret i de binære data i en udvidelses PNG-ikon.

- Udtrækning af kørselstidVed installationen analyserer udvidelsen ikonet for at udtrække de skjulte data, en adfærd der afviger fra typisk udvidelseslogik.

- Forsinket aktiveringMalwaren forsinker udførelsen af 48 timer eller mere, og initierer kun C2-kommunikation under specifikke betingelser.

- NyttelasthentningDen udpakkede indlæser kontakter en ekstern C2-server for at downloade yderligere JavaScript-baserede nyttelast.

Efter aktivering er malwaren i stand til at:

- Stripping og injicering af HTTP-headere at svække websikkerhedspolitikker (f.eks. CSP, HSTS).

- Kapring af affiliatetrafik til monetisering.

- Indsættelse af iframes og scripts for kliksvindel og brugersporing.

- Programmatisk CAPTCHA-løsning og injektion af yderligere ondsindede scripts for udvidet kontrol.

Disse træk indikerer, at kampagnen ikke kun er økonomisk motiveret, men også teknisk moden, med vægt på operationel stealth og lang levetid.

Infrastruktur og trusselsattribution

Den infrastruktur, som Koi Security afdækkede, var knyttet til 17 Firefox-udvidelser, der alle delte lignende obfuskationsmønstre, C2-adfærd og forsinkede udførelsesstrategier. Vores automatiserede Extension malware lab-funktion bekræftede, at den samme trusselsaktørinfrastruktur også blev brugt til at distribuere udvidelser på Google Chrome og Microsoft Edge Tilføjelsesprogrammer ButikVores analyse viser kampagnen stammer fra Microsoft Edge-browseren, med senere udvidelse til Firefox og Chrome.

Figur 1. GhostPoster-upload til browserudvidelseslagre

De vigtigste resultater:

- 17 bekræftede forlængelser, med overlapning af infrastruktur og fælles indlæsermønstre.

- Over yderligere 840,000 kumulative installationer på tværs af Firefox-, Chrome- og Edge-browsere.

- Ondsindet tilstedeværelse fra 2020, hvilket indikerer langsigtet operationel succes og omgår alle større browserbutikkers sikkerhedskontroller.

- Varianter, der bruger alternative leveringsmekanismer, hvilket tyder på løbende eksperimenter og tilpasning.

Udvidet variantanalyse: Nyttelaststaging baseret på baggrundsscript

Ud over de tidligere identificerede udvidelser observerede vi en mere sofistikeret og undvigende variant forbundet med den samme kampagne, som alene tegnede sig for 3,822 installationer.

Figur 2. Firefox-udvidelse tilgængelig til download i Store.

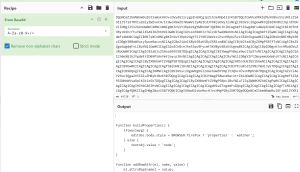

I denne iteration er den ondsindede logik indlejret i baggrundsscriptet og udnytter en billedfil, der er bundtet i udvidelsen som en skjult nyttelastcontainer. Ved kørsel henter baggrundsscriptet billedet og scanner dets rå bytesekvens for afgrænseren. [62,62,62,62] – svarende til ASCII-strengen >>>>>Alle data efter denne markør afkodes som tekst og gemmes permanent i chrome.storage.local under nøglen instlogo.

Figur 3. Læsning af .png-indhold, afkodning og lagring i lokal lagring.

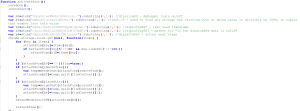

De lagrede data hentes senere, Base64-afkodes og udføres dynamisk som en ekstra JavaScript-nyttelast.

Figur 4. Afkodet .png-nyttelast.

Dette sekundære script introducerer yderligere undvigelse ved at sove i cirka fem dage, før netværksaktivitet påbegyndes. Ved aktivering henter det indhold fra en fjernserver, udtrækker serverleverede data, der er gemt som Base64-kodede nøgler, og udfører det afkodede indhold, hvilket muliggør løbende opdateringer af nyttelasten og udvidet kontrol.

Figur 5. Png-nyttelast – Læsning fra lokal lagring og afkodning af næste trin.

Dette trinvise udførelsesflow demonstrerer en klar udvikling mod længere dvale, modularitet og modstandsdygtighed over for både statiske og adfærdsmæssige detektionsmekanismer.

Vedholdenhed efter nedtagning

Mens Mozilla og Microsoft har fjernet de kendte ondsindede udvidelser fra deres respektive butikker, Udvidelser, der allerede er installeret på brugersystemer, forbliver aktive medmindre det eksplicit fjernes af brugeren. Denne vedvarende karakter understreger begrænsningerne ved fjernelse af filer fra butikker som en inddæmningsstrategi, især for malware, der anvender forsinket aktivering og modulær levering af nyttelast.

IOCs

| ID | Navn | installationer |

| maiackahflfnegibhinjhpbgeoldeklb |

Sideskærmklipper |

86 |

| kjkhljbbodkfgbfnhjfdchkjacdhmeaf |

Fuld side skærmbillede |

2,000 |

| ielbkcjohpgmjhoiadncabphkglejgih |

Konverter alt |

17,171 |

| obocpangfamkffjllmcfnieeoacoheda |

Oversæt markeret tekst med Google |

159,645 |

| dhnibdhcanplpdkcljgmfhbipehkgdkk |

YouTube-download |

11,458 |

| gmciomcaholgmklbfangdjkneihfkddd |

RSS Feed |

2,781 |

| fbobegkkdmmcnmoplkgdmfhdlkjfelnb |

Annonceblok Ultimate |

48,078 |

| onlofoccaenllpjmalbnilfacjmcfhfk |

AdBlocker |

10,155 |

| bmmchpeggdipgcobjbkcjiifgjdaodng |

Farveforstærker |

712 |

| knoibjinlbaolannjalfdjiloaadnknj |

Flydende afspiller – PiP-tilstand |

40,824 |

| jihipmfmicjjpbpmoceapfjmigmemfam |

Én nøgleoversættelse |

10,785 |

| ajbkmeegjnmaggkhmibgckapjkohajim |

Kølig markør |

2,254 |

| fcoongackakfdmiincikmjgkedcgjkdp |

Google Oversæt med højreklik |

522,398 |

| fmchencccolmmgjmaahfhpglemdcjfll |

Oversæt markeret tekst med højreklik |

283 |

| Amazon-prishistorik |

Amazon Prishistorik |

1,197 |

gem-billede-på-Pinterest |

Gem billede på Pinterest ved at højreklikke |

6,517 |

Instagram-download |

Instagram Downloader |

3,807 |

TTP'er

| Taktik | Teknik |

| Forsvarsunddragelse | LX7.011 (T1036) – Maskering |

| Forsvarsunddragelse | LX7.003 (T1140) – Kodeforvirring/fjernelse af forvirring |

| Forsvarsunddragelse | LX7.004 (T1678) – Forsinket udførelse |

| Forsvarsunddragelse | LX7.005 – Undgå server-side checks |

| Discovery | LX9.005 (T1217) – Opdagelse af browseroplysninger |

Anbefalinger

Sikkerhedsprofessionelle, virksomhedsbeskyttelse og browserudviklere bør foretage følgende handlinger:

- Revisionsudvidelser inden for administrerede miljøer, især dem, der er installeret uden for politikkontroller.

- Implementer adfærdsbaserede udvidelsesovervågningsteknologier at detektere uautoriseret netværksaktivitet eller mistænkelig DOM-manipulation.