Lad os være ærlige, når de fleste mennesker tænker på et "cyberangreb", forestiller de sig hættetrøjeklædte hackere, der hamrer løs på firewalls fra en mørk kælder. Men i virkeligheden? Det er meget mindre filmisk og meget mere farligt.

Sandheden er, at truslen nogle gange allerede er logget ind.

Det er dét, der gør insidertrusler så ødelæggende. De bryder ikke døre ned, men går lige igennem dem. Ligesom det skete med Coinbase.

Coinbase-bruddet: Da insideradgang blev farlig

I en chokerende afsløring, der har rystet fintech- og kryptoindustrien, blev Coinbase, den største kryptobørs i USA, mål for et sofistikeret tilfælde af virksomhedsspionage. I modsætning til konventionelle cyberangreb, der er afhængige af tekniske udnyttelser, fremhævede denne hændelse en mere lumsk vektor: menneskelig sårbarhed.

I Coinbases tilfælde stammede bruddet ikke fra kode eller servere, men fra deres kundesupportkanaler – specifikt offshore-leverandører med adgang til interne SaaS-værktøjer. I stedet for at bruge traditionelle hackingmetoder anvendte angriberne en mere vildledende taktik ved at bestikke udenlandske kundeserviceleverandører for at få adgang til Coinbases interne systemer. Disse ondsindede insidere gav angriberne følsomme kundedata, herunder navne, adresser, telefonnumre, e-mailadresser, delvise CPR-numre og billeder af offentligt udstedte ID'er. Da de havde uovervåget legitim adgang til interne systemer og SaaS-værktøjer, satte ingen spørgsmålstegn ved noget, før skaden allerede var sket. Angriberne brugte derefter disse data som løftestang og krævede en løsesum på 20 millioner dollars under trussel om at lække eller sælge oplysningerne på det mørke web.

Denne hændelse afslørede følsomme oplysninger om næsten 97,000 brugere og understregede en alvorlig realitet: insidertrusler er fortsat en af de farligste og mest vanskelige udfordringer inden for cybersikkerhed i dag.

Adgang uden synlighed: Den moderne virksomheds tavse sikkerhedshul

I en æra med cloud-apps og fjernarbejde er den nye sikkerhedsperimeter ikke dit netværk – det er dine medarbejdere. Coinbase-bruddet fremhæver en voksende tendens inden for cybersikkerhed: stigningen i insidertrusler, især blandt tredjepartsleverandører og supportpersonale.

Efterhånden som perimeterforsvar som firewalls og indtrængningsdetektionssystemer er blevet mere robuste, flytter angribere deres fokus til personer i organisationen, der allerede har adgang. Disse insidere behøver ikke at "hacke" sig ind i systemer – de er allerede inden for murene. Uanset om de er drevet af grådighed, tvang, ideologi eller desperation, er insidertrusler langt vanskeligere at opdage og stoppe ved hjælp af traditionelle sikkerhedsforanstaltninger.

Tredjeparter: De er i dine systemer, men uden for din radar

Den moderne virksomhed kører på entreprenører, freelancere, outsourcede supportteams og tredjepartsleverandører. Disse medarbejdere har ofte brug for adgang til de samme værktøjer, som dine fuldtidsansatte bruger – SaaS-platforme som Salesforce, Zendesk, Notion, Google Workspace og flere. De fleste SaaS-platforme er, selvom de er funktionsrige, mangelfulde, men mangler indbyggede sikkerhedskontroller til at registrere eller blokere risikabel adfærd, når en bruger er logget ind. Når en entreprenør får adgang, bliver traditionelle perimeterforsvar irrelevante. Der er ingen firewall mellem en browserfane og en databaseeksport.

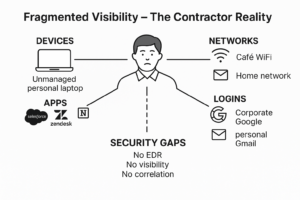

I modsætning til dine interne teams, der onboardes via sikre IT-processer, opererer tredjepartsbrugere ofte på:

- Ikke-administrerede personlige enheder – Entreprenører bruger ofte deres egne bærbare computere eller mobile enheder, der ikke kontrolleres eller sikres af organisationens IT-team, hvilket gør dem sårbare over for malware eller datalækager.

- Usikrede hjemme- eller offentlige netværk – Arbejde fra caféer, lufthavne eller hjemme-Wi-Fi-netværk uden korrekt kryptering udsætter følsomme virksomhedsdata for aflytning og uautoriseret adgang.

- Skyggeidentiteter og usporet adgang - Mange tredjepartsbrugere får flere tilladelser end nødvendigt og omgår ofte IAM-kontroller fuldstændigt, hvilket gør det næsten umuligt for sikkerhedsteams at vide, hvem der har adgang, hvor de logger ind fra, og hvad de laver i systemet. Denne manglende synlighed øger risikoen for datalækage og uovervåget insideraktivitet.

- Ingen adfærdsovervågning og synlighed – Uden realtidssporing af brugerhandlinger i SaaS-apps eller webplatforme er organisationer blinde for risikabel adfærd, før skaden er sket.

- Fragmenteret aktivitet på tværs af identiteter uden korrelation – Brugere opererer på tværs af virksomheds- og ikke-virksomhedslogins, platforme og enheder, hvilket gør det næsten umuligt for traditionelle sikkerhedsværktøjer at korrelere fragmenterede data og opdage ondsindet adfærd.

Og det er kerneproblemet: de er inde i dine systemer, men uden for din sikkerhedsperimeter.

Hvordan organisationer kan beskytte sig mod datalækage fra ondsindede insidere

Efterhånden som virksomheder er mere afhængige af tredjepartsteams og -leverandører, bliver browseren det svageste – og mindst overvågede – led i sikkerhedskæden. Coinbase-bruddet tjener som en stærk påmindelse om, at ingen organisation er immun over for insidertrusler. Efterhånden som angribere bliver mere sofistikerede i deres målretning af internt personale, er det bydende nødvendigt for virksomheder at implementere proaktive, adfærdsbaserede sikkerhedsforanstaltninger såsom:

- Begræns adgang med færrest rettighederGiv kun brugerne adgang til de systemer, data og værktøjer, de absolut har brug for til at udføre deres arbejde, og intet mere. Undgå især bred eller vedvarende adgang for leverandører og tredjeparter.

- Få realtidsindsigt i brugeradfærd: Du kan ikke stoppe det, du ikke kan se. Organisationer har brug for værktøjer, der overvåger, hvad brugerne rent faktisk laver i SaaS-apps, browsere og cloud-miljøer.

- Registrer og bloker risikable handlinger øjeblikkeligt: Opsæt intelligente systemer, der registrerer risikabel adfærd (f.eks. massedownloads, filuploads til personlige drev, mistænkelige logins) og automatisk kan reagere i realtid.

- Overvåg tredjeparts- og leverandøraktivitet: Tredjepartsbrugere bør aldrig behandles som interne medarbejdere. Overvåg deres aktivitet nøje, især når de tilgår følsomme systemer eller kundedata.

- Korreler aktivitet på tværs af identiteter: Overvåg ikke kun én konto ad gangen. Ondsindede insidere opererer ofte på tværs af flere logins eller enheder. Forbind handlinger på tværs af forskellige logins, enheder og apps for at opdage mønstre og forhindre brugere i at gemme sig bag flere identiteter.

Gå ind i LayerX: Vagttårnet for SaaS, entreprenører og skyggebrugere

Så hvordan stopper man denne galskab?

Du kunne prøve at installere agenter på alle entreprenøres bærbare computere eller tvinge alle til en virksomheds-VPN, indtil de gør oprør eller finder en løsning. Eller endnu bedre, du kunne møde brugerne der, hvor arbejdet foregår: inde i browseren.

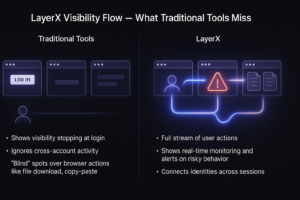

LayerX opererer der, hvor insidertrusler gør deres skade: browseren.

I modsætning til traditionelle værktøjer, der beskytter infrastruktur eller endpoints, er LayerX som at fastgøre et sikkerhedskamera med høj opløsning, der altid er tændt, til hver browsersession, uden at det er nødvendigt at installere noget på brugerens enhed. Det overvåger, hvad brugerne rent faktisk gør i SaaS-apps, på tværs af identiteter, enheder og sessioner, og blokerer alle ondsindede aktiviteter i realtid.

Sådan gør LayerX det usynlige ... synligt:

- Synlighed på browserniveau

LayerX overvåger alle brugerhandlinger i realtid på tværs af alle browsere, på enhver enhed, for alle SaaS-apps – downloads, uploads, kopiering og indsættelse, skærmbilleder og filfri overførsler – lige der hvor data håndteres. - Øjeblikkelig risikodetektion og blokering

Mistænkelig adfærd registreres og blokeres automatisk, før data kan lækkes uden manuel indgriben. - Indsigt på tværs af identiteter

LayerX forbinder brugeraktivitet på tværs af logins, enheder og apps for at afdække skjulte mønstre og forhindre identitetsmaskering. - Kontekstbevidste beslutninger, ikke dumme regler

LayerX følger ikke bare rigide politikker. Det forstår kontekst: hvem brugeren er, hvor de arbejder fra, hvilken enhed de bruger, og om de bruger virksomheds- eller ikke-virksomhedskonti. Det er sådan, det ved, når noget er galt. - Problemfri implementering

LayerX kører direkte som en udvidelse i browseren og fungerer på tværs af alle enheder og miljøer, inklusive ikke-administrerede. Der er ingen agenter, proxyer eller afbrydelser.

Med LayerX kan du skalere trygt, samarbejde globalt og beskytte dine data, uanset hvem der er i den anden ende af skærmen. Uanset om det er en uforsigtig medarbejder eller en bestukket entreprenør, sikrer LayerX, at dine følsomme data aldrig forsvinder uopdaget.

Kontakt LayerX for en personlig demonstration, der viser, hvordan vi kan hjælpe dig med at sikre dine leverandør- og tredjepartstrusler uden at afbryde dine eksisterende flows eller forstyrre forretningskontinuiteten.