Den hurtige integration af generativ AI i webbrowsere markerer et betydeligt strategisk skift i brugeroplevelsen, med en ny klasse af AI-browseragenter, der lover at automatisere opgaver, opsummere indhold og fungere som personlige digitale assistenter. Denne udvikling introducerer dog en kompleks ny angrebsflade. Efterhånden som virksomheder og enkeltpersoner tager disse værktøjer i brug, er det afgørende at analysere de bedste AI-browsere, ikke kun for deres innovative funktioner, men også for deres sikkerhedsstatus. Denne analyse udforsker de bedste AI-browsere i slutningen af 2025 og sammenligner deres sikkerhed, privatliv og ydeevne med et nødvendigt fokus på dataisolering, hurtig beskyttelse og de nye AI-browserisici, der definerer dette nye økosystem. Forståelse af disse AI-browsersårbarheder er ufravigeligt for at sikre en sikker implementering.

Det nye risikoområde: Forståelse af sårbarheder i AI-browsing

Kernefaren ved moderne AI-agenter i browseren ligger i deres evne til at tilgå og handle på data i browseren. I modsætning til traditionelle browsere, hvor brugerhandlinger er eksplicitte, kan AI-browsere manipuleres til at udføre uautoriserede handlinger gennem sofistikerede angreb. En af de mest udbredte trusler er prompt injection, hvor en angriber skjuler ondsindede instruktioner i webindhold. Når en bruger beder AI'en om at udføre en tilsyneladende godartet opgave, som f.eks. at opsummere en side, udfører AI'en utilsigtet den skjulte kommando, hvilket potentielt kan føre til fjernelse af følsomme personoplysninger fra andre faner, såsom en åben e-mail eller en virksomheds SaaS-applikation.

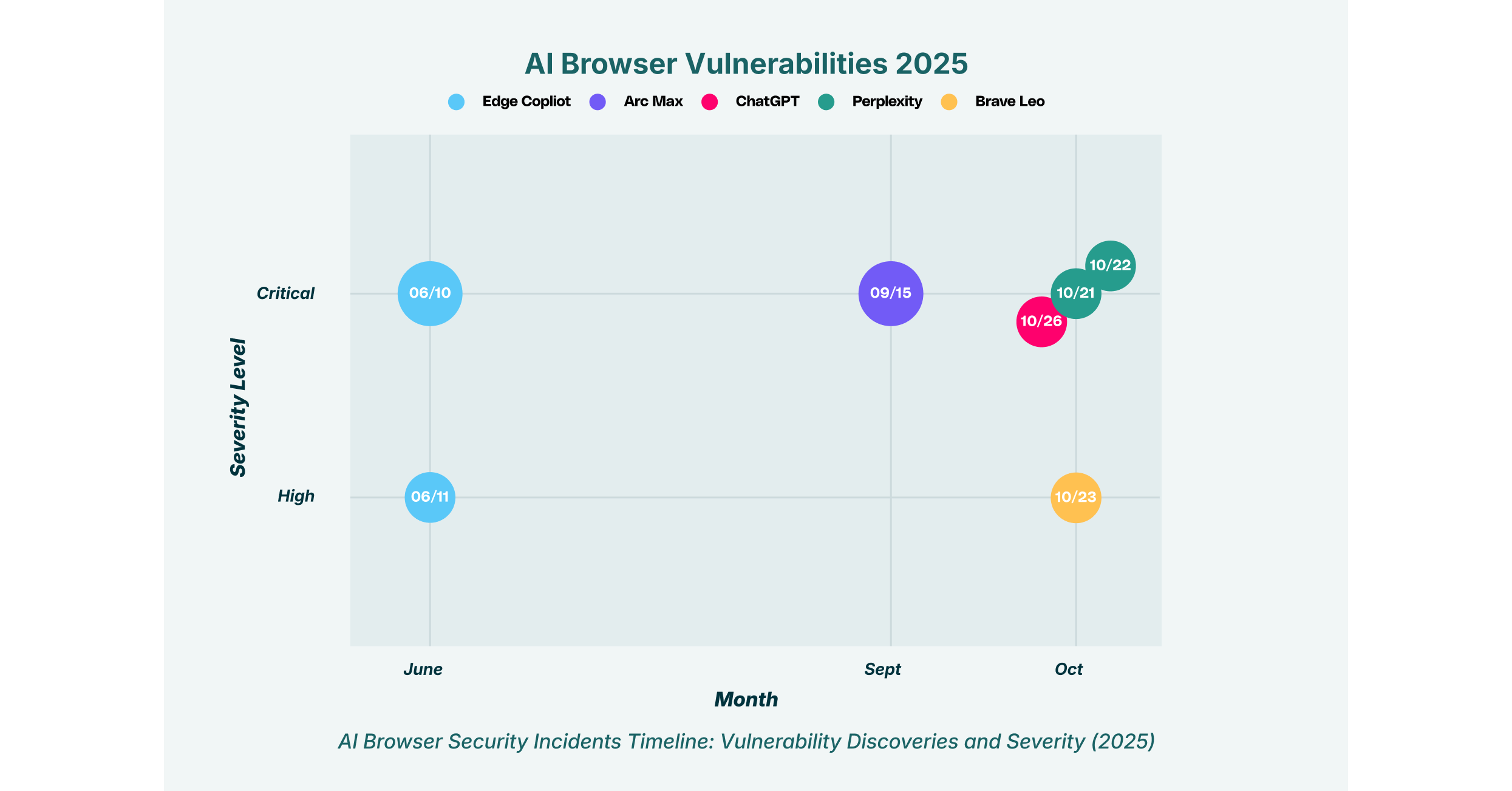

Nylige opdagelser fremhæver alvoren af disse trusler. LayerX-forskning afdækkede "CometJacking", en sårbarhed i Perplexity Comet, hvor et enkelt ondsindet link kunne instruere AI'en til at stjæle data fra forbundne tjenester som Gmail og overføre dem til en angribers server. Tilsvarende tillod en fejl i OpenAI's ChatGPT Atlas angribere at "forurene" AI'ens hukommelse ved hjælp af et Cross-Site Request Forgery (CSRF)-angreb, hvilket fik den til at udføre ondsindet kode på kommando. Disse hændelser understreger, at selv de bedste AI-browsere introducerer nye sikkerhedsudfordringer, som ældre sikkerhedsværktøjer ikke kan løse.

En analyse af de bedste AI-browsere

Det nuværende AI-browserøkosystem er en blanding af disruptive nykommere og etablerede aktører, der integrerer AI-funktioner. Deres tilgange til sikkerhed og privatliv er dramatisk forskellige, hvilket skaber en kompleks beslutningsmatrix for brugerne.

1. ChatGPT Atlas

OpenAIs ChatGPT Atlas er designet til at bringe kraften i ChatGPT direkte ind i browseroplevelsen. Den oprindelige udgivelse har dog været plaget af betydelige sikkerhedsmangler. LayerX-forskning afslørede en kritisk sårbarhed, der muliggør indsprøjtning af ondsindede instruktioner i ChatGPTs hukommelse, som derefter kan bruges til at udføre fjernkode. Dette angreb er særligt potent på Atlas, fordi brugerne som standard er logget ind på ChatGPT.

Derudover udviser browseren usædvanligt dårlige anti-phishing-funktioner. I tests mod skadelige websider i den virkelige verden havde Atlas en fejlrate på 94.2% og stoppede kun 5.8% af angrebene. Dette gør brugerne næsten 90% mere sårbare over for phishing sammenlignet med brugere af traditionelle browsere som Chrome eller Edge, hvilket gør dens kraftfulde AI-funktioner til et tveægget sværd.

2. Forvirring Komet

Perplexity Comet positionerer sig selv som en "agentisk" browser, der er i stand til at udføre opgaver på tværs af forskellige webtjenester. Denne styrke kommer dog med alvorlige AI-browsingrisici. LayerX-forskere afslørede "CometJacking"-sårbarheden, hvor fremstillede URL'er kan beordre AI'en til at få adgang til dens hukommelse, kode følsomme data og sende dem til en angriber. Perplexitys egne sikkerhedsforanstaltninger mod dataeksfiltrering viste sig at være ineffektive mod simple dataforsømmelsesteknikker som base64-kodning.

Yderligere research fra Braves sikkerhedsteam afslørede en anden kritisk fejl: indirekte prompt injection via steganografi. Angribere kan skjule ondsindet tekst i et skærmbillede, og når brugeren beder Comet om at analysere billedet, udtrækker og udfører OCR-teknologien den skjulte kommando. Dette kan give AI'en adgang til andre åbne faner og stjæle oplysninger fra godkendte sessioner. LayerX-tests viste også, at dens phishing-beskyttelse var alvorligt mangelfuld og stoppede kun 7% af angrebene.

3. Sigma AI

Sigma AI adskiller sig med en filosofi om privatliv, der prioriterer privatlivets fred og tilbyder funktioner som indbygget VPN, annonceblokering og end-to-end krypterede AI-samtaler. Virksomheden fremmer et strengt "ingen sporing"-løfte og understreger GDPR-overholdelse og positionerer sig dermed som førende inden for privat AI-browsing. Denne forpligtelse betyder, at brugersamtaler ikke bruges til modeltræning, og dens arkitektur er designet til at minimere dataindsamling.

Denne strenge tilgang til privatliv introducerer dog funktionelle begrænsninger. Sigmas manglende evne til at tilgå webindhold for sine AI-funktioner kan hindre brugeroplevelsen og skabe en afvejning mellem robust privatliv og funktionsrige AI-kapaciteter. Selvom der er rapporteret færre offentlige sårbarheder, gør dens fokus på privatliv frem for agentfunktionalitet den til et mere konservativt, men potentielt mindre kraftfuldt valg.

4. Dia-browser

Dia, der er udviklet af teamet bag Arc-browseren, sigter mod at integrere AI dybere i brugerens arbejdsgang. Fra et sikkerhedssynspunkt klarer Dia sig rimelig godt i phishing-beskyttelse. LayerX-forskning viser, at den effektivt implementerer Googles Safe Browsing API'er og opnår en phishing-detektionsrate, der er næsten identisk med Google Chromes.

På trods af dette er der fortsat sikkerhedsproblemer. Diskussioner i lokalsamfundet fremhæver den risiko, som Dias evne til at "se alt", en bruger foretager sig, udgør, herunder aktivitet i adgangskodeadministratorer eller bag virksomhedsportaler (SSO). Denne brede adgang, kombineret med tidlige rapporter om fejl og nedbrud, der forårsager sikkerhedshuller, gør det til et tvivlsomt valg for virksomhedsmiljøer, hvor datainddæmning er kritisk.

5. Genspark

Genspark er en ambitiøs AI-browser, der sigter mod bred automatisering af opgaver. Dens sikkerhedstilstand er dog alarmerende. I en sammenlignende analyse fandt LayerX, at Genspark, sammen med Comet, tillod over 90% af de kompromitterede websider at køre, hvilket indikerer en næsten total mangel på effektiv phishing-beskyttelse.

Bekymringerne forværres af rapporter om en fragmenteret privatlivspolitik på tværs af forskellige virksomhedsdomæner og store sikkerhedshuller fundet i dens Android-applikation. Mens dens Chromium-baserede arkitektur inkluderer standard sandboxing, introducerer AI-laget uformindskede risici, der gør den til en af de mere sårbare muligheder på markedet.

6. Arc Max

Arc Max er ikke en selvstændig browser, men en række AI-funktioner integreret i den sikkerhedsbevidste Arc-browser. The Browser Company, Arcs udvikler, har demonstreret en proaktiv tilgang til sikkerhed ved at køre et bug bounty-program og udstede offentlige sikkerhedsbulletiner. Selvom en kritisk sårbarhed, der tillader kodeudførelse, blev opdaget i dens "Boost"-funktion, blev den hurtigt rettet, før den påvirkede brugerne.

Arcs privatlivsmodel er en central styrke. Den deaktiverer telemetri og fingeraftryk som standard og tilbyder tracker-blokering, der er mere aggressiv end Chromes. Dette fundament gør Arc Max til en mere troværdig mulighed for brugere, der ønsker AI-funktioner uden omfattende datasporing.

7. Edge Copilot

Microsofts integration af Copilot i Edge-browseren bringer kraftfulde AI-funktioner, men introducerer også betydelige virksomhedsrisici. Sikkerhedsforskere opdagede "EchoLeak" (CVE-2025-32711), en kritisk nul-klik-sårbarhed, der kan give en angriber mulighed for at stjæle følsomme Microsoft 365-data, herunder OneDrive-filer og Teams-chats, blot ved at sende en ondsindet e-mail til en bruger.

En anden fejl (CVE-2024-38206), der blev fundet i Copilot Studio, demonstrerede en sårbarhed i form af server-side request forgery (SSRF), der kunne afsløre intern cloud-infrastruktur. Disse sårbarheder viser, at selv modne tech-giganter kæmper med udfordringerne med at sikre AI-agenter til browsere, hvilket gør AI-browsersikkerhed til en topprioritet for enhver organisation, der bruger Microsoft 365-økosystemet.

8. Modig Leo

Brave Leo er AI-assistenten til den privatlivscentrerede Brave-browser. I tråd med Braves mission er Leo designet til at sikre privatliv. Alle brugeranmodninger anonymiseres via en reverse proxy, og samtaler gemmes eller bruges ikke til modeltræning, hvilket gør den til et fremragende valg for privatlivsbevidste brugere.

Leo er dog ikke immun over for AI-browsersårbarheder. Forskere opdagede en prompt injection-fejl, hvor skjulte HTML-elementer på en webside kunne manipulere Leos output og potentielt narre brugere med falske beskeder eller phishing-links. Selvom Braves kernesikkerhed er stærk, beviser denne opdagelse, at selve AI-laget forbliver en levedygtig angrebsvektor, selv i en forstærket browser.

9. Opera Aria

Operas AI, Aria, er integreret i deres flagskibsbrowser og er bygget på virksomhedens veletablerede browserteknologi. I modsætning til nogle af de nyere, mere eksperimentelle AI-browsere har Aria ikke været genstand for lige så mange offentligt fremtrædende sårbarheder. Dens sikkerhed drager sandsynligvis fordel af Opera-browserens modne rammeværk, som inkluderer standardfunktioner som blokering af annoncer og trackere.

Opera har en offentlig politik for offentliggørelse af sårbarheder og et bug bounty-program for at løse sikkerhedsproblemer. Selvom Aria muligvis ikke tilbyder de avancerede "agentiske" funktioner i browsere som Comet, kan integrationen i en mere etableret og stabil platform give en lavere umiddelbar risikoprofil for brugere, der prioriterer stabilitet frem for banebrydende AI-funktioner. Fraværet af større rapporterede AI-specifikke fejl betyder ikke, at det er risikofrit, men det antyder en mere konservativ og potentielt mere sikker implementering.

Sammenligningstabel for AI-browsersikkerhed

| browser | Vigtigste sikkerhedsfunktion(er) | Bemærkelsesværdig sårbarhed/risiko | Phishing-beskyttelsesscore | Datahåndteringsmodel |

| ChatGPT Atlas | Indbygget integration med ChatGPT. | CSRF “Tainted Memories”-angreb; fjernudførelse af kode. | 5.8% (Ekstremt lav) | Cloudbaseret, knyttet til OpenAI-konto. |

| Forvirring Komet | Agentfunktioner på tværs af webtjenester. | "CometJacking" dataudvinding via URL; hurtig indsprøjtning via skærmbilleder. | 7% (Ekstremt lav) | Cloudbaseret, behandler sideindhold. |

| Sigma AI | End-to-end krypteret AI-chat; indbygget VPN. | Begrænset funktionalitet på grund af strenge privatlivskontroller. | Ikke testet | Krypteret, ingen brugerprofilering. |

| Dia-browser | Integrerede AI-arbejdsgange. | Bred adgang til brugerdata bag SSO; problemer med pålidelighed. | 46% (på niveau med Chrome) | Cloudbaseret, sender sideindhold til forespørgsler. |

| Genspark | Funktioner til automatisering af opgaver. | Tillader >90% af ondsindede sider; fragmenteret privatlivspolitik. | <10% (Ekstremt lav) | Cloudbaseret behandling. |

| Arc Max | Bug bounty-program; standard tracker-blokering. | Sårbarhed fundet og rettet i "Boost"-funktionen. | Ikke testet | Fokuseret på privatliv; deaktiverer telemetri som standard. |

| Edge Copilot | Dyb integration med Microsoft 365. | "EchoLeak" datatyveri uden klik; SSRF-fejl i Copilot Studio. | ~53% (God) | Cloudbaseret, integreret med M365-lejerdata. |

| Modig Leo | Anonymiserede anmodninger via reverse proxy. | Hurtig indsprøjtning via skjulte HTML-elementer. | Ikke testet (Brave-browseren i sig selv er stærk) | Anonymiseret proxy; ingen data gemmes eller bruges til træning. |

| Opera Aria | Indbygget i den etablerede Opera-browserframework. | Færre offentlige AI-specifikke afsløringer; afhænger af browsersikkerhed. | Ikke testet | Cloudbaseret behandling. |

Virksomhedsudfordringen: Skygge-IT og uhåndterede risici

Spredningen af disse AI-browsere skaber en betydelig udfordring for virksomheder inden for styring. Når medarbejdere uafhængigt anvender disse værktøjer for at øge produktiviteten, udvider de utilsigtet organisationens angrebsflade gennem et fænomen kendt som "Shadow SaaS". Denne ustyrede brug sker uden for IT- og sikkerhedsteams' synlighed og kontrol og omgår etablerede sikkerhedsprotokoller for SaaS-sikkerhed og databeskyttelse. Mange af disse browsere, især dem med dårlig phishing-beskyttelse, bliver nemme indgangspunkter for angribere.

Forestil dig et scenarie, hvor en udvikler, der bruger en sårbar AI-browser som Genspark eller Atlas, beder AI'en om at hjælpe med at fejlsøge et stykke proprietær kode. Et velplaceret prompt injection-angreb kan eksfiltrere denne kode uden udviklerens viden, hvilket fører til tyveri af intellektuel ejendomsret. Det er her, en strategi til browserdetektion og -respons bliver afgørende. Organisationer kan ikke længere stole udelukkende på sikkerhed på netværksniveau eller endpoint-niveau. De har brug for detaljeret indsigt i selve browseren for at overvåge risikable udvidelser, registrere ondsindede scripts i realtid og håndhæve politikker, der forhindrer dataeksfiltrering, uanset hvilken browser en medarbejder vælger at bruge. Beskyttelse mod fejl i skygge-IT-beskyttelse kræver en løsning, der fungerer på browserlaget.