Uadministrerede browserudvidelser er en førende årsag til dataudtømning, men traditionelle browsersikkerhedsløsninger registrerer dem ofte ikke. Efterhånden som medarbejdere i stigende grad er afhængige af BYOD og SaaS, har sikkerhedsteams brug for dedikerede værktøjer til at styre denne "browser-til-cloud"-angrebsflade. Her er de bedste platforme for 2026.

Hvad er udvidelsessikkerhedsværktøjer, og hvorfor de er vigtige

Sikkerhedsværktøjer til udvidelser er specialiserede platforme, der er designet til at opdage, risikobedømme og styre browsertilføjelser på tværs af en virksomhed. I modsætning til standardwebfiltre, der blokerer domæner, analyserer disse løsninger selve udvidelsernes kode og adfærd og registrerer, om et "produktivitetsværktøj" i hemmelighed indsamler CRM-data eller omdirigerer trafik. Denne synlighed er afgørende for moderne databeskyttelsesstandarder.

For sikkerhedsledere lukker disse værktøjer et kritisk hul i sikkerhedsstakken. De forhindrer brugere i at installere ondsindede udvidelser, der kan kapre sessioner, stjæle legitimationsoplysninger eller lække proprietær kode til eksterne GenAI-modeller. Ved at håndhæve politikker på browserlaget kan organisationer blokere højrisikoudvidelser, samtidig med at sikre, forretningskritiske værktøjer kan køre uden friktion.

Vigtige sikkerhedstrends for udvidelser at holde øje med i 2026

"Sleeper Agent"-udvidelser

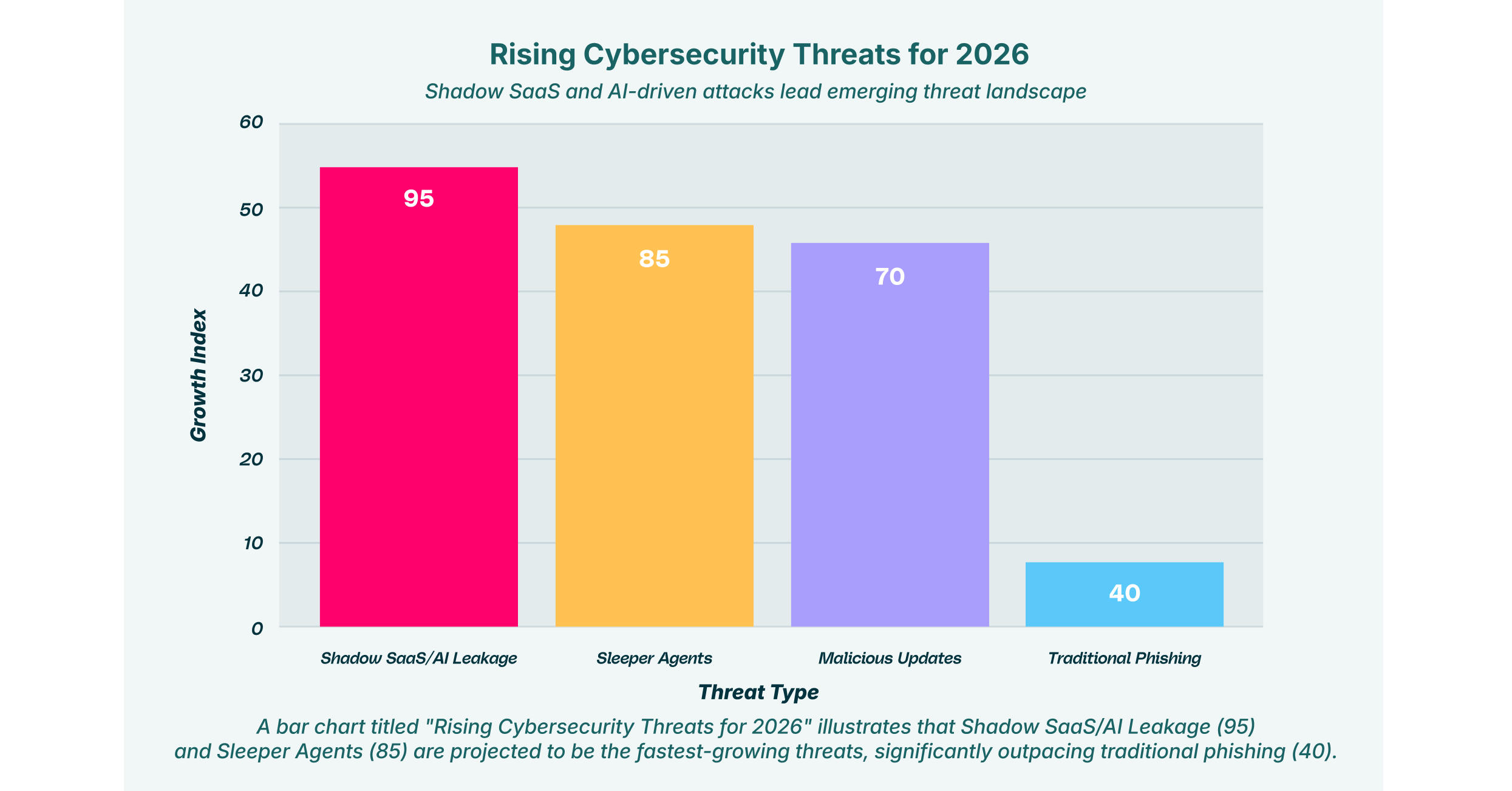

Angribere skifter til "sleeper"-taktikker, hvor de udgiver legitime udvidelser for at opbygge en brugerbase og derefter udgiver en ondsindet opdatering måneder senere for at indsamle data. Sikkerhedsværktøjer reagerer med kontinuerlig adfærdsovervågning i stedet for engangs statiske scanninger for at fange disse forsinkede data.

Udvidelser er nu den primære drivkraft bag "Shadow SaaS", hvor brugerne giver brede tilladelser til ukontrollerede AI-værktøjer. Markedet bevæger sig mod løsninger, der specifikt kan registrere, hvornår en udvidelse sender virksomhedsdata til offentlige LLM'er eller uadministreret cloudlagring.

Agentløs og hybrid implementering

I takt med at den hybride arbejdsstyrke cementerer sig, bliver tunge agenter forældede. Tendensen for 2026 går mod lette eller agentløse løsninger, der kan sikre browserudvidelser på personlige enheder (BYOD) uden at kræve påtrængende MDM-profiler (Mobile Device Management).

Automatiseret risikoscoring

Manuel hvidlistning er ikke længere skalerbar for IT-teams. Førende værktøjer anvender automatiserede risikovurderingsmotorer, der analyserer udvidelseskode, udviklerens omdømme og tilladelsesanmodninger i realtid for at træffe øjeblikkelige beslutninger om blokering eller godkendelse.

8 bedste browsersikkerhedsløsninger til udvidelser i 2026

Markedet for udvidelsessikkerhed er modnet og tilbyder muligheder lige fra dedikerede analysemotorer til omfattende browserplatforme til virksomheder.

| Løsning | Nøglefunktioner | Bedst til |

| LayerX | Adfærdsovervågning i realtid, skygge-SaaS-opdagelse og detaljeret udvidelsespolitik. | Samlet browsersikkerhed og dyb synlighed. |

| Spin.AI | Automatiserede risikovurderinger, ransomware-beskyttelse til SaaS-data. | Automatiseret risikoscoring og SaaS-fokus. |

| Koi-sikkerhed | Adfærdsanalyse af udvidelseskode, detektion af dataeksfiltrering. | Detekterer "sleeper" og ondsindede tilføjelser. |

| SquareX | Engangsbrowserfaner, filisolering og blokering af ondsindede URL'er. | Sikker browsing for højrisikobrugere. |

| Serafisk | Forebyggelse af udnyttelse via JavaScript-virtualisering og anti-phishing-kontroller. | Forebyggelse af zero-day browser exploits. |

| Skjule | AI-drevet beslutningsmotor, isolering af risikable faner og links. | Let isolering og beslutningstagning. |

| Menlo Sikkerhed | Fjernbrowserisolering (RBI), cloudbaseret udførelse. | Isolering af alt webindhold fra slutpunkter. |

| Hermes | AI-baseret phishing-detektion, adfærdsanalyse, letvægtsagent. | Phishing-beskyttelse og anomalidetektion. |

1. LayerX

LayerX er en brugervenlig browsersikkerhedsplatform, der forvandler enhver browser til et sikkert, administreret arbejdsområde. Den giver dyb indsigt i al browseraktivitet, herunder installation og adfærd af udvidelser, uden at påvirke brugeroplevelsen. Platformen bruger en letvægtsagent til at overvåge sessionsaktivitet, hvilket gør det muligt at registrere og blokere ondsindede udvidelser i realtid, før de kan stjæle data eller kompromittere legitimationsoplysninger.

Ud over simpel blokering udmærker LayerX sig ved at styre dataflowet mellem browseren og SaaS-applikationer. Det kan identificere "skygge-SaaS"-apps, der tilgås via udvidelser, og håndhæve detaljerede politikker, såsom at forhindre en udvidelse i at læse data på specifikke bank- eller CRM-websteder, samtidig med at den stadig tillader at fungere andre steder. Denne tilgang sikrer browser-til-cloud-angrebsfladen uden at tvinge brugerne til at skifte til en begrænset, brugerdefineret browser.

2. Spin.AI

Spin.AI fokuserer i høj grad på at beskytte SaaS-data og reducere angrebsfladen fra tredjepartsapps og -udvidelser. Deres platform er velanset for sit automatiserede risikoscoringssystem, som evaluerer udvidelser baseret på deres tilladelser, udviklerens omdømme og kodeanalyse. Dette giver IT-teams mulighed for at oprette automatiserede politikker, der øjeblikkeligt tilbagekalder adgang for enhver udvidelse, der falder under en bestemt sikkerhedsgrænse, hvilket reducerer den manuelle gennemgangstid betydeligt.

Ud over administration af udvidelser, Spin.AI leverer robust ransomware-beskyttelse til SaaS-miljøer som Google Workspace og Microsoft 365. Det giver indsigt i OAuth-tilladelser, der er givet til tredjepartsapps, hvilket sikrer, at brugerne ikke utilsigtet har godkendt en udvidelse til at downloade eller ændre virksomhedsfiler. Dette gør det til et stærkt valg for organisationer, der ønsker at sikre hele deres SaaS-økosystem fra et enkelt dashboard.

3. Koi-sikkerhed

Koi Security specialiserer sig i dybdegående adfærdsanalyse af browserudvidelser for at opdage skjulte trusler, som standardfiltre overser. Platformen er designet til at afdække "sleeper"-udvidelser, altså legitime tilføjelser, der senere opdateres med ondsindet kode. Ved at analysere den faktiske netværksaktivitet og kodeudførelse af udvidelser kan Koi identificere, hvornår en udvidelse begynder at filtrere data til uautoriserede domæner eller spore brugeradfærd på tværs af websteder.

Denne løsning er særligt effektiv for organisationer, der er optaget af privatliv og overvågning. Koi giver detaljeret indsigt i, hvilke data en udvidelse indsamler, og hvor den sender dem hen, hvilket hjælper sikkerhedsteams med at identificere spyware, der forklædt er nyttige værktøjer. Dens fokus på trusselsvektoren for udvidelser gør den til et værdifuldt supplement for virksomheder, der har brug for specialiserede detektionsfunktioner udover deres eksisterende endpoint-beskyttelse.

4. SquareX

SquareX tilbyder en unik, brugervenlig tilgang til browsersikkerhed, der giver brugerne mulighed for at fungere som deres egen første forsvarslinje. Kernefunktionen er muligheden for at åbne links og filer i isolerede browserfaner, der kører i skyen. Det betyder, at selvom en udvidelse eller et websted forsøger at udføre skadelig kode, er den indeholdt i et midlertidigt miljø, der ødelægges, så snart fanen lukkes, hvilket holder brugerens lokale maskine sikker.

Platformen inkluderer funktioner som en "frygtløs" browsingtilstand og isolerede filfremvisere, som er ideelle for forskere eller medarbejdere, der ofte har brug for at få adgang til højrisikoindhold. SquareX tilbyder også blokering af ondsindede URL'er og e-mailscanning for at forhindre brugere i at blive ofre for phishing-angreb distribueret via browserudvidelser. Dens lette, ikke-påtrængende design gør den nem at implementere til en bred brugerbase uden at forstyrre de daglige arbejdsgange.

5. Serafisk Sikkerhed

Seraphic Security har en forebyggende tilgang til browsersikkerhed ved at virtualisere browserens JavaScript-motor. Denne teknologi skaber et abstraktionslag, der forhindrer udnyttelser og ondsindede scripts i at køre direkte på endpointen. For udvidelsessikkerhed betyder det, at selvom en sårbar eller ondsindet udvidelse er installeret, neutraliseres dens evne til at udnytte browseren eller skrabe følsomme data fra DOM'en.

Platformen tilbyder også stærke anti-phishing-kontroller og beskyttelse mod clickjacking og cross-site scripting (XSS). Seraphic giver administratorer mulighed for at håndhæve detaljerede kontroller over, hvilke funktioner en udvidelse har adgang til, hvilket effektivt "indpakker" udvidelser i en sikkerhedspolitik, der forhindrer dem i at blive ubrugelige. Dette gør den til en stærk kandidat til at forhindre zero-day-angreb, der udnytter browsersårbarheder.

6. Skjul

ConcealBrowse bruger en AI-drevet beslutningsmotor til dynamisk at vurdere risikoen for hver URL- og udvidelseshandling i realtid. Når en bruger støder på en potentielt usikker hjemmeside eller udvidelsesanmodning, sender Conceal automatisk denne aktivitet til et fjerntliggende isolationsmiljø. Dette sikrer, at risikabelt indhold holdes væk fra enheden, mens sikker trafik kan behandles lokalt, hvilket bevarer ydeevne og brugeroplevelse.

Løsningen er designet til at være let og nem at implementere, hvilket gør den velegnet til at beskytte ikke-administrerede enheder og leverandører. Conceals beslutningsmotor hjælper med at reducere støjen for sikkerhedsdriftscentre ved automatisk at håndtere lavniveau-trusler. Dens fokus på beskyttelse mod tyveri af legitimationsoplysninger forhindrer også udvidelser i at indsamle brugerinput på kendte phishing-sider, hvilket tilføjer et ekstra lag af forsvar mod identitetsbaserede angreb.

7. Menlo Sikkerhed

Menlo Security er pionerer inden for Remote Browser Isolation (RBI), en teknologi, der udfører alt webindhold i en cloudbaseret container, før det streames til brugerens enhed. Denne tilgang neutraliserer effektivt truslen fra ondsindede udvidelser ved at sikre, at ingen aktiv kode, god eller dårlig, nogensinde når det lokale slutpunkt. Brugere interagerer med en sikker visuel strøm af deres browsersession, mens malware er indeholdt i skyen.

Selvom Menlos platform er yderst effektiv til at forhindre infektioner, tilbyder den også detaljeret logføring og kontrol over filoverførsler. Den beskytter mod ransomware og datatab ved at inspicere uploads og downloads, hvilket sikrer, at udvidelser ikke kan bruges til at stjæle følsomme filer. Denne omfattende isolationsmodel foretrækkes ofte af stærkt regulerede brancher, der kræver en zero-trust-tilgang til webadgang.

8. Ermes

Ermes Browser Security udnytter kunstig intelligens til at opdage og blokere uregelmæssigheder i browseradfærd. Den fungerer som en letvægtsagent i browseren og analyserer sidestrukturer og udvidelsesaktiviteter i realtid for at identificere zero-day phishing-forsøg og social engineering-angreb. Dens adfærdsanalysemotor er i stand til at opdage, når en udvidelse handler uden for sine normale parametre, f.eks. pludselig at anmode om adgang til følsomme bankportaler.

Platformen lægger vægt på nem administration og automatiseret beskyttelse, idet den automatisk blokerer ondsindede domæner og trackere uden konstante manuelle opdateringer. Ermes giver centraliseret indsigt i browsersikkerhedshændelser og hjælper IT-teams med at identificere tendenser og potentielle kompromitteringer på tværs af arbejdsstyrken. Dens fokus på let, AI-drevet detektion gør den til en skalerbar mulighed for store virksomheder.

Sådan vælger du den bedste udbyder af udvidelsessikkerhed

- Synlighed vs. blokering: Afgør, om dit primære behov er simpel blokering af kendte skadelige udvidelser (filtrering) eller dyb adfærdsmæssig synlighed for at opdage "sovende" trusler, der omgår statiske lister.

- Implementeringsfriktion: Evaluer hvor nemt virksomhedsbrowserløsninger kan implementeres. Agentløse eller lette udvidelsesbaserede værktøjer er ofte bedre til at understøtte BYOD- og leverandørenheder sammenlignet med tunge agenter.

- Shadow SaaS-dækning: Kig efter sikre browserværktøjer, der også giver indsigt i "Shadow SaaS", så du kan se, hvilke cloud-applikationer der tilgås og dataudvindes af installerede udvidelser.

- Ydelsespåvirkning: Overvej den latenstid, som løsningen introducerer. Tunge isolationsværktøjer kan nogle gange gøre browsing langsommere, så test ydeevnen for at sikre brugeraccept.

- Politikgranularitet: Sørg for, at udbyderen tilbyder detaljerede politikkontroller, der giver dig mulighed for at begrænse specifikke udvidelsestilladelser (f.eks. blokere "læs data på alle websteder") i stedet for blot at tillade eller afvise udvidelsen helt.

Ofte Stillede Spørgsmål

Hvorfor er browserudvidelser en stor sikkerhedsrisiko i 2026?

Udvidelser fungerer med højniveaurettigheder i browseren og har ofte mulighed for at læse og ændre data på alle websteder, en bruger besøger. Angribere udnytter denne adgang til at stjæle legitimationsoplysninger, indfange sessionstokens eller overføre følsomme virksomhedsdata til eksterne servere, alt imens de omgår traditionelle netværksfirewalls og endpoint-sikkerhedsværktøjer.

Hvordan adskiller udvidelsessikkerhedsplatforme sig fra traditionel antivirussoftware?

Traditionel antivirussoftware scanner filer på harddisken, men skadelige udvidelser kører udelukkende i browserens hukommelse og cloud-kontekst. Dedikerede browsersikkerhedsværktøjer sidder inde i browseren eller webtrafikstrømmen for at overvåge live-adfærd, API-kald og datastrømme, som traditionelle antivirusværktøjer ikke kan se eller analysere.

Kan vi sikre udvidelser på ikke-administrerede (BYOD) enheder?

Ja, mange moderne browsersikkerhedsløsninger bruger lette udvidelser, der kan implementeres specifikt til en brugers virksomhedsprofil i deres personlige browser. Dette giver sikkerhedsteams mulighed for at håndhæve politikker og overvåge trusler udelukkende under arbejdsrelaterede aktiviteter, uden at krænke brugerens personlige privatliv eller kræve fuld enhedsadministration.

Hvad er forskellen mellem "blokerende" og "risikoscorende" udvidelser?

Blokering er typisk baseret på en statisk sortliste over kendte skadelige udvidelser, som er reaktiv og ofte overser nye trusler. Risikoscoring bruger automatiseret analyse af en udvidelses tilladelser, kode og udviklerens omdømme til at tildele et risikoniveau (f.eks. Høj, Mellem, Lav), hvilket giver administratorer mulighed for at træffe proaktive, datadrevne politikbeslutninger, før et brud opstår.

Virker disse værktøjer med standardbrowsere som Chrome og Edge?

Ja, størstedelen af de førende browsersikkerhedsværktøjer er designet til at integreres nativt med standard Chromium-baserede browsere som Google Chrome, Microsoft Edge og Brave. De implementeres typisk som en administrationsudvidelse eller integreres via browserens indbyggede administrations-API'er, hvilket undgår behovet for en brugerdefineret browser.