Den hurtige anvendelse af webbaserede AI- og GenAI-værktøjer har åbnet op for hidtil uset produktivitet for virksomheder. Fra kodegenerering til markedsanalyse er disse platforme ved at blive en integreret del af den daglige drift. Denne afhængighed introducerer dog en ny og betydelig angrebsflade: brugerens browsersession. En AI-sessionskapning er ikke længere en teoretisk trussel, men en praktisk metode for angribere til at få uautoriseret adgang til følsomme virksomhedsdata. De samme mekanismer, der skaber en problemfri brugeroplevelse – sessionscookies, tokens og browsercaching – kan udnyttes til at overtage en aktiv AI-session, hvilket fører til alvorlig GenAI-sessionseksponering og datalækage.

Forestil dig en medarbejder, der bruger en kraftfuld GenAI-platform til at opsummere en fortrolig intern rapport. Sessionen, autentificeret og betroet, indeholder konteksten for disse følsomme data. Hvis en angriber kan kapre denne session, får de et direkte vindue ind i samtalen, i stand til at udtømme dataene eller endda manipulere AI'ens output. Denne artikel udforsker mekanikken bag disse angreb, fra tyveri af en sessionstoken til sofistikerede teknikker som indirekte prompt injection, og beskriver de kritiske risici, de udgør for den moderne virksomhed.

Anatomien af en AI-sessionskapring

I sin kerne er sessionskapning en form for identitetstyveri. Når en bruger logger ind på en webapplikation, opretter serveren en unik session for at spore deres aktivitet og opretholde deres autentificerede tilstand. Dette administreres typisk via en sessionscookie eller et sessionstoken, der er gemt i browseren. Dette token fungerer som en midlertidig nøgle, der beviser brugerens identitet i hele sessionen uden at kræve, at de indtaster deres legitimationsoplysninger igen for hver handling.

En angribers mål er at stjæle denne nøgle. Ved at få fat i et gyldigt sessionstoken kan de præsentere det for webserveren og effektivt udgive sig for at være den legitime bruger. Serveren, der ser et gyldigt token, giver angriberen samme adgang og privilegier som brugeren, hvilket giver dem mulighed for at se, ændre eller udvinde alle data, der er tilgængelige i den pågældende session. For webbaserede AI-værktøjer kan dette omfatte proprietær kode, økonomiske prognoser, kunders personoplysninger eller strategiske planer, som medarbejdere behandler.

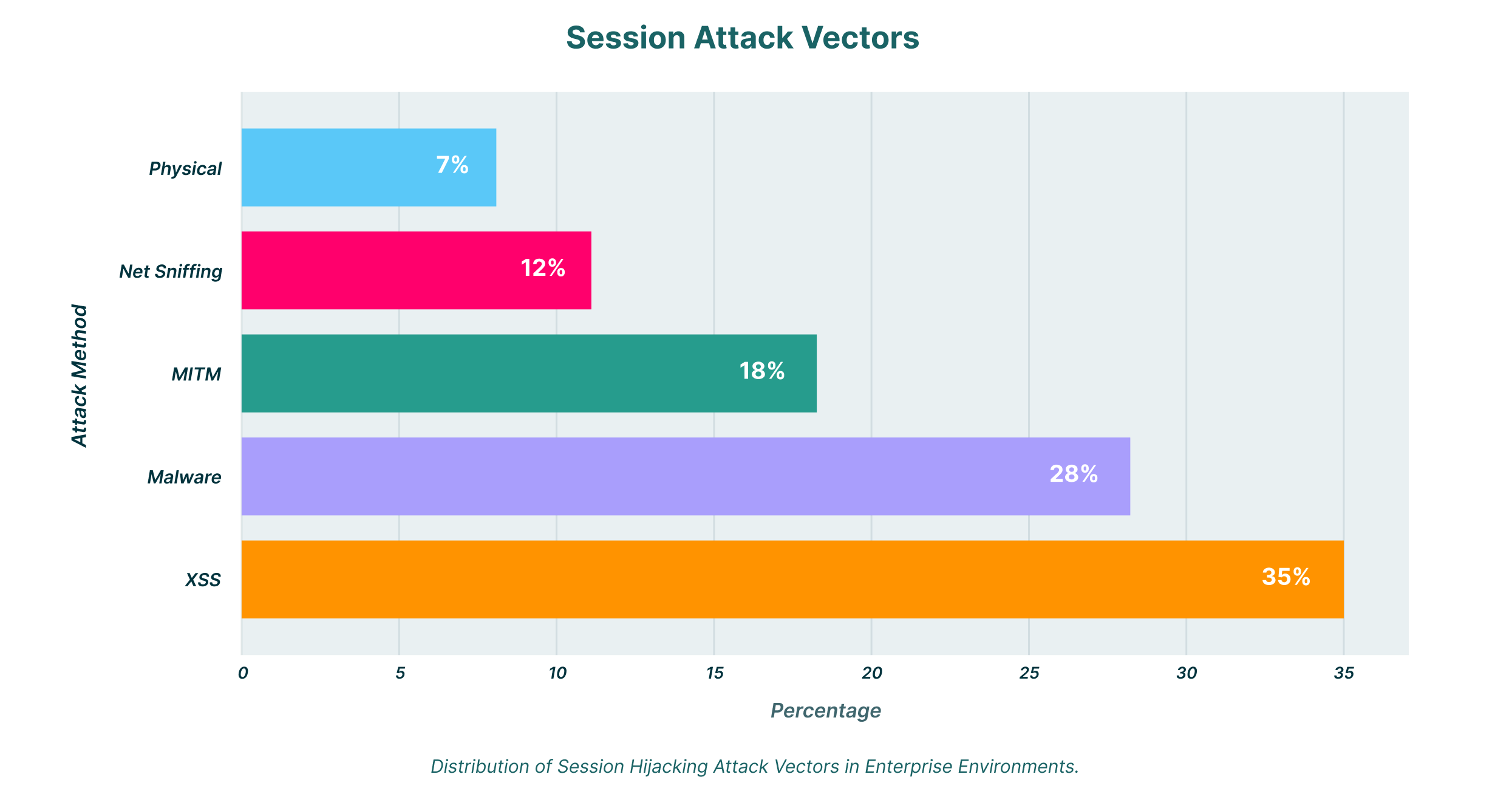

Metoderne til at stjæle disse tokens er varierede. De spænder fra cross-site scripting (XSS) angreb, der narrer browseren til at sende cookien til en angriber, til man-in-the-middle angreb, der opfanger trafik mellem brugeren og serveren. Men med fremkomsten af AI dukker endnu mere sofistikerede vektorer op.

Avancerede angrebsvektorer: Indirekte promptinjektion og malware

GenAI-platformes interaktive natur åbner døren for nye angrebsteknikker. En af de mest bekymrende er indirekte promptindsprøjtning. I modsætning til et direkte angreb, hvor en ondsindet bruger indtaster en skadelig prompt, forekommer en indirekte indsprøjtning, når AI-modellen behandler en kompromitteret datakilde.

Forestil dig et AI-værktøj, der bliver bedt om at opsummere en webside eller et dokument, der er blevet manipuleret med af en angriber. Angriberen kan integrere en ondsindet prompt i disse eksterne data. Når AI'en behandler den, udføres den skjulte kommando i konteksten af brugerens session. Denne ondsindede prompt kunne være designet til at instruere AI'en i at afsløre sin egen sessionskontekst, inklusive sessionstokenet, og sende den til en angribers eksterne server. Brugeren ville være fuldstændig uvidende om, at deres session netop var blevet kompromitteret.

Dette angreb er særligt farligt, fordi det ikke kræver direkte kompromittering af brugerens maskine. Det udnytter tilliden mellem AI-applikationen og de data, den forbruger.

Truslen forværres af den vedvarende fare fra malware. Moderne informationsstjælende malware er ofte designet specifikt til at indsamle legitimationsoplysninger og sessionsdata fra browsere. Denne malware kan leveres via phishing-e-mails, ondsindede downloads eller endda som en zero-click exploit, som ikke kræver nogen brugerinteraktion overhovedet for at inficere et system. Når den er aktiv, kan den skrabe browserdatabaser og lokal lagring og søge efter værdifulde sessionscookies og tokens fra værdifulde mål som AI-platforme for virksomheder. De stjålne data bliver derefter stille og roligt exfiltreret til en fjernserver, der kontrolleres af angriberen, som derefter kan bruge tokensene til at starte en AI-session hijack.

Cachingens rolle og illusionen af MFA-sikkerhed

Browser-caching er designet til at forbedre ydeevnen ved at lagre ofte tilgåede data lokalt. Selvom det er gavnligt for brugeroplevelsen, kan det skabe en anden sikkerhedssårbarhed. Følsomme oplysninger fra AI-interaktioner, herunder datastykker eller sessionsidentifikatorer, kan blive gemt i cachen. Hvis en angriber får adgang til det lokale filsystem, enten fysisk eller via malware, kan de analysere disse cachelagrede data for at rekonstruere sessioner eller stjæle værdifulde oplysninger.

Mange organisationer bruger multifaktorgodkendelse (MFA) som et primært forsvar mod uautoriseret adgang. Selvom MFA er et kritisk sikkerhedslag, er det ikke en mirror kugle mod session hijacking. Det vigtigste at forstå er, at session hijacking-angreb typisk forekommer. efter En bruger har godkendt sig. Angriberen forsøger ikke at stjæle en adgangskode og omgå MFA-prompten; de stjæler den sessionstoken, der genereres. efter MFA-udfordringen er blevet fuldført. Da den stjålne token repræsenterer en allerede godkendt session, kan angriberen ofte omgå MFA helt.

Risikoen ved kapring af AI-sessioner forstørres i et virksomhedsmiljø, især med fremkomsten af "Shadow IT" eller mere specifikt "Shadow AI". Når medarbejdere bruger ikke-godkendte tredjeparts AI-værktøjer til arbejdsrelaterede opgaver, opererer de uden for IT- og sikkerhedsteams' synlighed og kontrol. Dette skaber to betydelige problemer, som fremhævet af udfordringerne inden for GenAI- og SaaS-sikkerhed.

For det første har organisationen ingen måde at håndhæve sikkerhedsstyring på disse platforme. Der er ingen garanti for, at disse værktøjer opfylder virksomhedens sikkerhedsstandarder, hvilket gør dem til primære mål for angribere. For det andet fører det til et massivt fodaftryk af GenAI-sessionseksponering. Følsomme virksomhedsdata, intellektuel ejendom, kundelister og økonomiske data føres ind i disse ikke-godkendte applikationer. En vellykket sessionskapring af en enkelt medarbejders konto på en af disse platforme kan føre til et katastrofalt databrud. Dette er den primære kanal for utilsigtet eller ondsindet datalækage i den moderne virksomhed.

Uden en omfattende revision af alle SaaS- og AI-applikationer, der anvendes, flyver organisationer i blinde. De kan ikke beskytte sig mod trusler, de ikke kan se, og den nemme adgang til webbaserede GenAI-værktøjer betyder, at angrebsfladen vokser dagligt.

Afbødning af AI-sessionskapring med en moderne sikkerhedstilgang

Beskyttelse mod AI-sessionskapning kræver et strategisk skift væk fra traditionel netværksbaseret sikkerhed og hen imod en model, der giver dyb indsigt og kontrol over browseraktivitet. Da disse angreb er rettet mod selve browsersessionen, skal løsningen fungere på browserniveau.

Virksomheder har brug for muligheden for at overvåge al SaaS-brug i realtid, både sanktioneret og ikke-sanktioneret. En robust sikkerhedsløsning skal være i stand til at opdage og blokere mistænkelige aktiviteter, der tyder på et forsøg på hijack, såsom at en sessionstoken tilgås af en usædvanlig proces eller bliver eksfiltreret til en mistænkelig fjernserver. Den skal også være i stand til at identificere brugen af "Shadow AI"-værktøjer og anvende risikobaserede politikker for at forhindre medarbejdere i at indtaste følsomme data i dem.

Ved at fokusere på browseren som den nye sikkerhedsperimeter kan organisationer håndhæve detaljerede kontroller. For eksempel kan de forhindre indsættelse af følsomme data i ikke-godkendte AI-chatvinduer eller blokere filuploads til ikke-virksomhedsbaserede fildelingssider. Denne tilgang adresserer direkte de centrale risici ved session hijacking, indirekte prompt injection og data exfiltration og giver et robust forsvar mod disse moderne trusler.

Afslutningsvis kan man sige, at selvom webbaserede AI-værktøjer tilbyder enorme fordele, introducerer de komplekse sikkerhedsudfordringer, der ikke kan ignoreres. Truslen om et AI-sessionskapsel er reel og potent og kan omgå traditionelle forsvar som MFA og føre til betydelige databrud. Ved at forstå mekanismerne bag disse angreb, fra tyveri af en sessionscookie til implementering af sofistikeret malware og indirekte prompt injection, kan organisationer begynde at formulere en mere effektiv forsvarsstrategi. En proaktiv tilgang, centreret omkring synlighed og kontrol på browserniveau, er afgørende for sikkert at udnytte AI's kraft uden at gå på kompromis med virksomhedens sikkerhed.