En af de ældste og mest etablerede cybersikkerhedsarkitekturer i dag er air-gap-modellen. Først etableret under Anden Verdenskrig, kunne lydene produceret af tidlige elektromekaniske krypteringsenheder optages og dekodes for at afsløre militær kommunikation. Kommandørerne blev rådet til at kontrollere den fysiske adgang til både de elektromekaniske enheder og de omkringliggende 30 meter - dermed var luftgap-modellen født.

Sikkerhed via fysisk isolation er forblevet en stærk komponent i nutidens NATO-certificeringsstandarder. De seneste fremskridt i retning af cloud-baseret infrastruktur kan have knust den traditionelle perimeter, men luftgab-sikkerheden har udviklet sig som reaktion. For eksempel har innovation aldrig før været mere afhængig af konstant internetforbindelse. Gennemse websteder kræver overførsel af data til og fra servere, der ikke er tillid til, hvilket gør browseren til et af nutidens mest vitale virksomhedsværktøjer – og det største sikkerhedstilsyn.

At surfe på det offentligt vendte internet er så allestedsnærværende, at det ofte glider under sikkerhedsradaren, men cyberkriminelle har allerede frigivet det grænseløse potentiale af browserbåret ondsindet kode. 2023 er begyndt med en massiv stigning i malvertising-sager, med både forbrugere og virksomheder, der falder for trojanske downloadsider og malware-inficerede Google Ads.

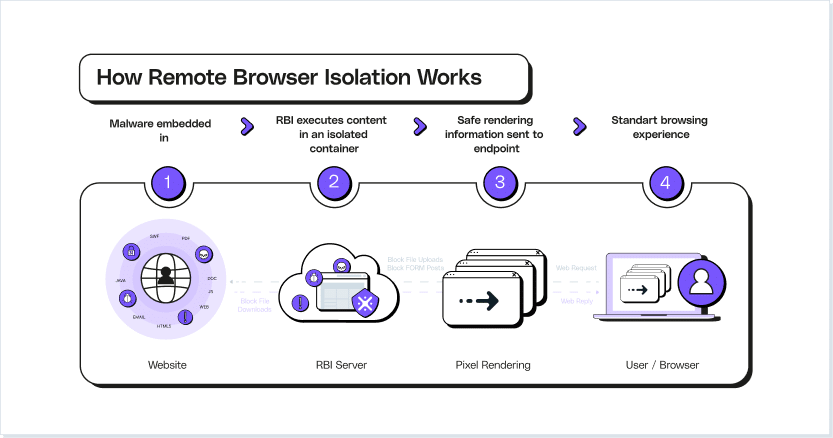

Remote Browser Isolation (RBI) tilbyder én metode til beskyttelse ved at abstrahere browsing væk fra den betroede enhed. Opnået via virtualiseringsteknologi adskiller RBI fysisk en pålidelig enhed fra et websteds ukendte server. Et enkelt isoleret miljø – såsom en ekstern cloud-instans – handlinger brugerens browseradfærd, mens de resulterende sider og handlinger streames til slutbrugerens egen browser. Enhver ondsindet kode, der hostes på webstedet, holdes derfor på en armslængde, mens brugeren stadig er fri til at gennemse websteder efter behag.

At tilbyde næsten uovertruffen beskyttelse har gjort RBI til en af nutidens mest populære former for browserforsvar. Imidlertid er den virksomhedsomspændende beskyttelse, som RBI tilbyder, kun så god som dens langsomste internetforbindelse; mens nogle organisationer fortsætter med at kæmpe mod RBI's vedvarende båndbreddeproblem, har andre opdaget en løsning, der ikke længere sætter produktivitet op mod sikkerhed.

Lær om LayerX browserbeskyttelsesplatformen

Hvordan fungerer fjernbrowserisolering?

Remote Browser Isolation kan antage en række forskellige former, men alle fungerer stort set ud fra de samme mekanismer. For det første anmoder en godkendt bruger om en nyligt isoleret browserinstans. Løsningen vurderer, hvilke tilladelser brugeren har adgang til (allerede defineret af virksomhedsdækkende nultillidspolitikker), og opretter browsingforekomsten i overensstemmelse hermed.

Den isolerede browser kan hostes via tre forskellige isolationsarkitekturer. Den første og mest populære er som en container, på en tredjeparts cloud-instans, selvom andre muligheder inkluderer på en virtuel maskine eller som en sandkasse. Disse to sidstnævnte kan hostes på brugerens egen enhed, afhængigt af løsningen.

Med denne isolerede instans opsat interagerer slutbrugere lidt anderledes end world wide web. Hjemmesider er simpelthen kodelinjer, hostet på en webserver. Når du browser på en ubeskyttet enhed, når browserappen ud til denne server og downloader alt nødvendigt indhold for at køre hver side. Selvom det er helt fint for legitime sider, er der en række måder, hvorpå denne proces kan misbruges til lydløst at downloade malware i baggrunden. Når en RBI-proces er oppe og køre, udføres al kode på den separate instans. Derfra streames slutbrugerens browseradfærd til deres egen enhed, hvilket letter næsten realtidsfeedback.

Denne adskilte virtuel browser vil have sine egne trusselsdetektionsfunktioner, der overvåger webstedskode for genkendelige trusler. Denne rensning af sessionsdata og URL'er gør det muligt for slutbrugere stadig at interagere med og gennemse ethvert websted – der er mindre risiko for, at brugere bliver blokeret fra websteder, som de virkelig har brug for adgang til. Ikke alene prioriterer en passende RBI-løsning websikkerhed, den hjælper også med at reducere virkningen af blokerede websteder på brugernes produktivitet, hvilket skærer angribere ud af ligningen.

Typer af fjernbrowserisolering

Typerne af Remote Browser Isolation giver hver deres egne situationsspecifikke fordele. Sikkerhedsholdningen i enhver organisation skal afspejles i de værktøjer, der beskytter medarbejdere og kunder. Varierende fra uber-sikre til lettere, mere brugervenlige oplevelser, her er de tre hovedtyper af RBI:

Pixel Pushing

Denne RBI-teknik ser, at cloud-leverandøren fjernindlæser og udfører hver webside og replikerer brugerens browseradfærd via pixelbilleder. Denne stream sendes derefter til klientens browser og kræver ingen ændring fra brugerens allerede eksisterende browsing-vaner. Desuden kan denne tilgang fungere på tværs af næsten alle websider. Denne form for cloud-browser-isolering tilbyder næsten uovertruffen sikkerhed, da filer og eksekverbar kode aldrig behøver at interagere med slutbrugerens enhed.

Denne høje grad af sikkerhed er dog kun anvendelig, mens løsningen er i brug. En stor ulempe ved pixel-skub er den latens, der er introduceret til næsten al browsingadfærd. Denne dårlige brugeroplevelse kan føre til tilfælde af slutbrugere, der direkte nægter at bruge den sikkerhedsløsning, der er bygget til at beskytte dem.

DOM-baseret gengivelse

Mens pixel-push streamer indhold til seeren, tager DOM-omskrivning en mere aktiv tilgang til at bekæmpe ondsindet kode. Denne metode indlæser først det pågældende websted i det isolerede miljø, før alt indhold heri omskrives. Dette fjerner ethvert potentielt angreb fra selve kildekoden, og først efter den omfattende omskrivning sendes webindholdet videre til slutbrugeren. Endelig indlæser og udfører browseren det declawede websted.

Streaming media

Når en webside er fuldt indlæst, og al kode er eksekveret af cloud-leverandøren, oprettes en vektorgrafikrepræsentation af websiden. Denne gengivelse af siden giver mulighed for, at medier med lav risiko hurtigt kan leveres til browseren. Selvom det ofte er hurtigere end pixel-skub, er der stadig svagheder ved denne løsning, såsom et langt højere båndbreddeforbrug end ubeskyttet browsing fylder. Dette har en afsmittende effekt på beregningsomkostningerne, da krypteret video og vektorgrafik kræver flere ressourcer for at nå ud til slutbrugeren.

Fordele ved fjernbrowserisolering

Ondsindede websteder repræsenterer en af de mest iøjnefaldende sikkerhedsbrister i enhver organisation. Websites kan sidde i en række hotspots i hele angrebstragten – fra malware-indlæste annoncer, der implementeres på legitime websteder, til payload-leverende falske websteder, der er linket fra phishing-e-mails. RBI-beskyttelse skal dække alle potentielle angrebsveje for hver bruger i din organisation.

Beskyttelse mod ondsindet kode

RBI forhindrer ondsindet kode i at ramme nogen del af det store, vidtstrakte netværk af virksomhedsenheder. Ved at fokusere på en nul-tillidstilgang er beskyttelsen af ondsindet kode ikke længere afhængig af traditionelle filsignatur-baserede detektionsteknikker, der vokser til at omfatte selv nye malvertisement og phishing-angreb.

Anonym browsing

Nutidens stadigt mere forbundne arbejdsområder ser medarbejderne regelmæssigt bringe ind og arbejde fra enheder, de er mest komfortable med – inklusive deres egne personlige telefoner og bærbare computere. Hver enheds browsing-cache indeholder masser af personlige oplysninger, hvor autofyld repræsenterer den største trussel mod datasikkerheden. Ved at tilbyde en forbindelsesform, der tilbyder enhver enhed på netværket anonym browsing, kan angribere ikke længere forsøge at stjæle auto-fill og data-fuld slutbrugerprofiler.

Dataforebyggelse

Hver browsercache tilbyder et væld af data, der kan lækkes rimeligt nemt. Ved at fjerne lokal caching fjernes slutpunktsenheden fra angriberens scope. På et virksomhedsniveau giver den højere synlighed, der gives til hvert websteds kode, mulighed for identifikation og afbrydelse af ethvert forsøg på dataeksfiltrering.

Brugeradfærdsanalyse

En sikker browser er ikke den eneste fordel, som RBI kan prale af. De fleste RBI-løsninger tilbyder et centralt dashboard, der viser en oversigt over hver organisations websikkerhed. Dette giver ikke kun en makrovisning af din sikkerhedsposition, men understøtter yderligere styringen af granulære data på brugerniveau. Rapporter om webbrug og browseraktivitet gør det muligt for individuelle brugere at blive bedre guidet til sikrere browsing-vaner.

Reduceret antal sikkerhedsadvarsler

Ved at køre al aktiv kode uden for selve netværket, er ingen trussel i stand til at trænge ind i netværkslaget. Dette fjerner byrden fra detektionsbaserede løsninger, hvis sikkerhedsadvarsler udgør langt størstedelen af de fleste sikkerhedsteams efterslæb. Den nul-tillid tilgang, der danner grundlaget for RBI, giver sikkerhedsteams frihed til at fokusere på at forbedre den bredere sikkerhedsposition i den omgivende virksomhed.

Udfordringer ved RBI

På trods af de mange sikkerhedsfordele, som RBI tilbyder, er den skærpede sikkerhed kun anvendelig, hvis løsningens udfordringer viser sig at være overkommelige. Følgende udfordringer spænder fra problemer omkring brugeroplevelsen til ufuldstændig beskyttelse:

Latency

Processen med at omdirigere al brugerens browsing-trafik via en cloud-baseret container tager meget mere tid for disse data at nå det tilsigtede mål. Ved i det væsentlige at fordoble antallet af stop, der foretages af hver pakke, er latency en stor bekymring, som slutbrugerne giver udtryk for. Dette problem forringer ikke kun UX, men skader yderligere produktiviteten og kan endda resultere i, at brugere vælger at give afkald på enhver beskyttelse.

Hjemmesidesupport

Der er ingen garanti for, at hvert websted er i stand til at modstå de transformative processer, som RBI har taget. Pixel-pushing kræver, at siden køres i en fjernbrowser - som muligvis ikke er i stand til at gengive alle sideelementer. Ydermere er DOM-baseret gengivelse en endnu mere intensiv proces, og komplekse websider kan blive ødelagt, når indhold fjernes fra dem.

Ufuldstændig beskyttelse

Den beskyttelse, som DOM-gengivelse tilbyder, kræver stadig ekstern kode, der køres på slutbrugerens egen browser. Det grundlæggende mål med DOM er at omskrive dette, selvom der er angrebsvektorer, der kan arbejde sig uden om selv avanceret trusselsdetektion. For eksempel kan en avanceret phishing-side skjule skadeligt indhold som andre former for websideelementer. Dette ville så tillade malware forbi internettet browser isolation.

Udgift

Omdirigering og analyse af hele en organisations webtrafik er ingen lille efterspørgsel. De ekstra udgifter til disse cloud-løsninger kan føre til, at virksomheder bringer vanskelige budgetmæssige ofre for en løsning, der måske ikke tilbyder fuldstændig sikkerhed.

Beskyt din browsing med LayerX

Fjernbrowserisolering lider under nogle vigtige pålideligheds- og budgetudfordringer, hovedsagelig som et resultat af dens forældede, netværksbaserede tilgang til browserbeskyttelse. LayerX giver mulighed for at genvinde potentialet ved web-browsing, samtidig med at det højeste niveau af virksomhedssikkerhed opretholdes via en enkelt browsersikkerhedsplatform.

LayerX revolutionerer browserbeskyttelse på to vigtige måder – registrering og håndhævelse. For det første er processen med højpræcisionsregistrering af trusler fokuseret omkring hver slutbrugers browsingaktivitet. Nærheden til hver slutbruger tillader direkte synlighed i alle browsinghændelser efter dekryptering, hvilket giver et sandt dybt dyk ind i din virksomheds sikkerhedsposition. Dette er aktiveret via en letvægts browserudvidelse, der drager fordel af fuld granuleret synlighed i hver webstedskomponent, anmodning og fil. Mens hver brugers webstedsaktivitet undersøges for at etablere ondsindet hensigt, fører udvidelsens sensorkomponenter alle disse browserdata ind i en uafhængig analysemotor. Denne ML-algoritme leverer trusselsdetektion i realtid, samlet af LayerX's egen trusselsinformation, der altid er tændt.

Hvis al kode viser sig at være legitim, er browseren fri til at indlæse en sådan kode uden afbrydelser. Hvis et sideelement imidlertid opdages at skjule ondsindet hensigt, starter LayerX's højpræcisionshåndhævelsesproces. Enhver komponent på den tilgåede webside kan ændres i realtid, hvilket forhindrer kodens interaktion med slutbrugerens browser og derfor tyveri eller eksfiltrering af data, cookies og legitimationsoplysninger. Denne proces går langt ud over de grove blokerings-/tillad-processer i mange browserbeskyttelsesløsninger og undgår de latency-intensive krav til komplet DOM-baseret gengivelse.

Selvom LayerX leverer den højeste form for browsersikkerhed, går LayerX længere. LayerX's dedikation til nul tillid gør det muligt for browseren selv at blive en anden form for autentificering i hele virksomheden. Dette hjælper med at låse organisatoriske ressourcer, selv på tværs af entreprenørtunge rum. Når først browseren ses som en yderligere form for godkendelse, bliver det muligt at håndhæve autorisationspolitikker på browserniveau, hvilket hjælper med at mindske overdrevne privilegier på tværs af både administrerede og ikke-administrerede enheder.

Endelig er LayerX's granulære indsigt kondenseret til administrationskonsollen. Tilpas og ændre politikker på tværs af hele virksomheden – eller specifikke undersektioner – baseret på næste generations trusselsinformation og overvågning.