Resumen ejecutivo: Las amenazas invisibles pueden convertir fácilmente una extensión de Chrome en un RCE a nivel de host

Desde su introducción, las extensiones de navegador se han considerado herramientas de productividad ligeras: complementos inofensivos que se encuentran a medio camino entre los marcadores y la configuración. Se instalan de forma casual, se actualizan silenciosamente y rara vez se examinan una vez que se convierten en parte del flujo de trabajo diario del usuario.

Además, las extensiones del navegador suelen percibirse como riesgos de seguridad de bajo nivel, ya que están muy aisladas del sistema subyacente por el navegador y funcionan dentro de un entorno altamente aislado dentro de los confines del navegador web.

Esta es una suposición obsoleta, ya que esta investigación demuestra cómo incluso una extensión sin ningún permiso puede eludir el entorno aislado del navegador y provocar la instalación de malware directamente en la computadora.

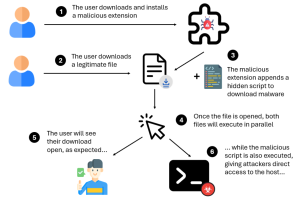

Los investigadores de LayerX han descubierto cómo cualquier extensión del navegador, incluso uno sin ningún permiso de acceso En absoluto, puede ser utilizado para instalar malware en el host objetivo. Todo lo que un atacante necesita hacer es agregar un guión invisible A una descarga legítima, que se ejecuta al ejecutarse la descarga. Esto provoca que los usuarios se infecten con malware para la ejecución remota de código, sin siquiera darse cuenta.

Dado que este vector de explotación requiere sin permisos especiales Por las extensiones, puede ser utilizado por cualquier extensión maliciosa, exponiendo prácticamente a todos los usuarios de la extensión A la explotación.

El punto ciego con el que empezamos

Las extensiones de Chrome funcionan bajo un modelo de seguridad poco conocido. Los scripts de contenido, habilitados por defecto, están diseñados para una sola función: acceder y modificar páginas web. Esto no es un error ni una configuración incorrecta, sino que es fundamental para el funcionamiento de las extensiones. Cualquier extensión que se ejecute en una página tiene el mismo nivel de acceso que el propio JavaScript de la página.

A primera vista, esto parece razonable. Las extensiones necesitan modificar las páginas para añadir funciones, incorporar elementos de la interfaz de usuario o mejorar los flujos de trabajo. De hecho, este es su objetivo principal de diseño.

Sin embargo, esa misma capacidad tiene una salvedad. Si una extensión puede hacer lo mismo que un sitio web, una extensión maliciosa puede convertir cualquier sitio web legítimo en una superficie de ataque, de forma invisible y a gran escala. Este fue el punto de partida de nuestra investigación.

Cuando cada descarga se convierte en un vector de ataque

Planteamos una pregunta sencilla: ¿cuál es la acción más valiosa que un actor malicioso podría realizar desde dentro del navegador sin solicitar permisos que puedan levantar sospechas?

La respuesta es, por supuesto, la ejecución de código.

Aprovechando la naturaleza ilimitada de los scripts de contenido, creamos una extensión que modifica silenciosamente cada descarga de archivo iniciada desde cualquier sitio web. El usuario hace clic en un enlace de descarga legítimo en un dominio confiable, usando un navegador de confianza. El archivo se descarga exactamente como se espera.

Pero no es lo único que sucede.

Sin romper la aplicación original, sin generar advertencias y sin requerir cualquier permiso adicionalLa extensión añade código controlado por el atacante a cada ejecutable descargado. El programa original sigue funcionando con normalidad y el usuario ve exactamente lo que espera. A partir de ahí, se acabó el juego.

En nuestra demostración, la carga útil simplemente abre la aplicación de la calculadora como un indicador visual inofensivo. En un escenario real, podría habilitar la persistencia, el movimiento lateral, la exfiltración de datos o el control remoto completo de la máquina.

Aunque las extensiones del navegador supuestamente están aisladas del sistema de archivos subyacente y protegidas por el navegador, esta técnica permite que la extensión escape de la protección. En este punto, el navegador ya no actúa como un límite. La extensión se convierte en un troyano de acceso remoto.

Vídeo POC:

Por qué esto es especialmente peligroso

Lo que hace que este ataque sea preocupante es su invisibilidad:

- No requiere permisos sospechosos.

- No activa ninguna advertencia del navegador.

- No modifica el sitio web original de ninguna manera visible para el ser humano.

- Las descargas parecen normales para el usuario.

Cualquier extensión, incluidas las que eran legítimas anteriormente, podría introducir este comportamiento en una actualización y los usuarios no tendrían ninguna señal confiable de que algo haya cambiado.

Este ataque no se basa en el phishing ni en la confusión del usuario. Se aprovecha de un punto débil en la cadena de confianza del navegador. Los usuarios confían en su navegador y en ciertos sitios web, pero si no confían en sus extensiones, ni el navegador ni el sitio web pueden protegerlos eficazmente. Instalar una extensión no confiable equivale funcionalmente a instalar malware.

Además, este ataque no puede detectarse mediante herramientas basadas en proxy/VPN, ya que el dominio al que se accede es completamente legítimo y no se contacta con ningún servidor remoto para obtener el código malicioso. Además, el ataque es completamente multiplataforma y puede afectar a cualquier navegador basado en Chromium o Mozilla.

Divulgación y respuesta de la industria

Informamos nuestros hallazgos a Google y Mozilla a través de sus programas de divulgación de vulnerabilidades, bajo los procedimientos de "divulgación responsable".

Google afirmó que “Los ataques de ingeniería social están fuera del alcance del modelo de amenazas de Chrome”.

Mozilla respondió que “Cuando le otorgas a una extensión acceso a todos los sitios web, puede modificar el contenido de los sitios web, incluido cambiar los destinos de los enlaces”.

Ambas afirmaciones son técnicamente correctas, pero también resaltan la cuestión central que esta investigación pretende arrojar luz: a una extensión, por el mero acto de descargarla, se le otorga un enorme poder implícito.

El modelo actual de seguridad de extensiones no explica adecuadamente al usuario el impacto que una extensión no confiable tiene en su experiencia de navegación y en la seguridad de todo su sistema.

Existen innumerables formas en las que se pueden explotar las extensiones para eludir la confianza del usuario.

El navegador se ha convertido silenciosamente en un entorno de ejecución principal, un canal de distribución y un plano de control, sin que las herramientas de seguridad tradicionales lo supervisen en gran medida. Las extensiones se encuentran en la intersección de la confianza del usuario y el impacto a nivel de sistema.

Cómo pueden protegerse los usuarios y las empresas

Este tipo de exploit muestra las limitaciones del enfoque de seguridad de extensiones tradicional, que se basa en el análisis externo de los parámetros de la extensión, en función de sus permisos, reputación, etc. Dado que no hay ningún permiso, lo más probable es que obtenga una puntuación de riesgo baja.

Solo monitoreando el comportamiento real de la extensión se pueden revelar sus intenciones maliciosas. Esto significa que los usuarios y las organizaciones deben pasar del análisis estático de las extensiones al análisis activo basado en el comportamiento, tal como lo hacen con el malware.

Crédito: Roy Paz y Aviad Gispan, quienes contribuyeron a esta investigación.