La mayor parte del trabajo empresarial se realiza ahora en el navegador. Los empleados abren aplicaciones SaaS, utilizan herramientas de GenAI, pegan texto en las solicitudes, instalan extensiones y autentican identidades; todo ello en el navegador. Sin embargo, a pesar de ser la pieza central de la productividad moderna, el navegador permanece en gran medida fuera del alcance de las soluciones de seguridad tradicionales como DLP, EDR y SSE.

Ese punto ciego es donde convergen ahora la fuga de datos, el robo de credenciales y los riesgos habilitados por la IA, y donde comienzan muchas de las brechas de seguridad más sofisticadas de la actualidad. Informe de seguridad del navegador 2025 Examina este cambio a través de la telemetría cuantitativa y los incidentes de seguridad del mundo real, revelando cómo los ataques modernos explotan ahora las sesiones del navegador, las extensiones, las identidades y las interacciones de GenAI que las herramientas heredadas nunca fueron diseñadas para proteger.

La IA se ha convertido en el canal de datos de más rápido crecimiento y menos regulado.

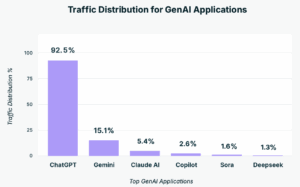

Casi la mitad de los empleados utilizan herramientas de IA generativa, y ChatGPT concentra el 92 % de la actividad. El 77 % de los usuarios pega datos en formularios, el 82 % utiliza cuentas personales y el 40 % de los archivos subidos contienen información personal identificable (PII/PCI). Dado que la IA generativa representa ahora el 32 % de la transferencia de datos corporativos a personales, se ha convertido en el principal canal de exfiltración en el navegador.

Esto no es una categoría más de SaaS; es la herramienta empresarial de mayor crecimiento y, con mucha diferencia, la menos regulada. Los sistemas de gobernanza tradicionales, diseñados para el correo electrónico, el intercambio de archivos y el SaaS autorizado, no previeron que copiar y pegar en la ventana del navegador se convertiría en el principal vector de fuga de datos.

El auge de los navegadores con IA: la próxima superficie de riesgo invisible

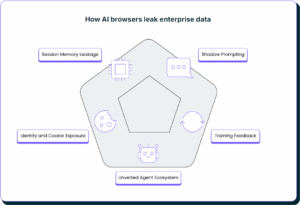

Una nueva generación de navegadores con IA, como Perplexity, Arc Search, Brave AI, OpenAI Atlas y Edge Copilot, está transformando la forma en que los empleados trabajan en línea. Estas herramientas no solo abren páginas; las leen, las resumen y las analizan, integrando la navegación y la interacción en una sola experiencia.

Pero esta inteligencia conlleva riesgos. Los navegadores con IA acceden a contenido corporativo confidencial mediante datos de sesión, cookies y pestañas SaaS para personalizar los resultados. Cada pestaña, copia/pega e inicio de sesión podría alimentar silenciosamente modelos de IA externos, creando lo que llamamos una “Punto final de IA invisible.”

A diferencia de los navegadores tradicionales, estos navegadores impulsados por IA operan fuera del alcance de la visibilidad empresarial y los controles DLP, convirtiendo la memoria de sesión, las solicitudes automáticas y el uso compartido de cookies en nuevas vías de exfiltración. Y dado que los empleados los adoptan junto con Chrome o Edge, la mayoría de las herramientas de seguridad nunca los detectan.

Para los líderes de seguridad, La gobernanza de los navegadores con IA es ahora tan crucial como el control de las aplicaciones con IA. Las empresas deben extender la visibilidad nativa del navegador y la prevención de pérdida de datos (DLP) a estos entornos impulsados por IA donde los datos, la identidad y la automatización convergen silenciosamente.

Las extensiones de navegador representan el mayor riesgo invisible en la cadena de suministro de las empresas.

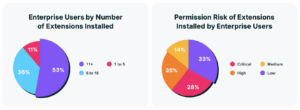

Si crees que las extensiones de navegador son simples complementos inofensivos, piénsalo de nuevo. El 99 % de los usuarios empresariales tienen al menos una extensión instalada, y más de la mitad cuenta con permisos altos o críticos. Sin embargo, el 54 % de los editores utilizan cuentas gratuitas de Gmail, y el 26 % de las extensiones se instalan manualmente.

En efecto, el ecosistema de extensiones del navegador se ha convertido en una cadena de suministro de software no gestionada, integrada en cada usuario. Incidentes recientes, como la vulneración de la extensión Cyberhaven, demuestran cómo una sola actualización maliciosa puede exponer a organizaciones enteras. Estas extensiones operan con acceso casi a nivel de sistema a cookies, tokens de sesión y pestañas, lo que permite a los atacantes eludir silenciosamente los controles perimetrales tradicionales. El resultado: una cadena de suministro de software oculta a plena vista, integrada directamente en el navegador. Esto no es solo una brecha de visibilidad; es un punto ciego en toda regla.

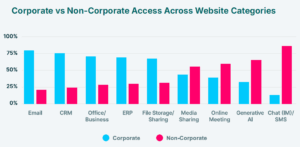

El control de identidad se detiene en el IdP, pero el riesgo comienza en el navegador.

La capa de identidad suele considerarse reforzada con SSO, MFA y federaciones de identidades. Sin embargo, la mayor parte de esa protección no afecta a lo que sucede dentro del navegador. Más de dos tercios de los inicios de sesión corporativos se producen sin SSO. El 43 % del acceso a SaaS se realiza mediante credenciales personales. El 8 % de los usuarios empresariales tienen extensiones que acceden a identidades o cookies.

Las recientes brechas de seguridad de alto perfil, como la campaña Scattered Spider, ponen de manifiesto que el robo de identidad ya no depende de contraseñas robadas, sino que se nutre del robo de sesiones. Los atacantes explotaron tokens y cookies almacenados en el navegador para suplantar la identidad de los usuarios, moverse lateralmente entre aplicaciones SaaS y eludir por completo la autenticación multifactor (MFA). El ataque reveló que el riesgo de identidad actual no reside en la pantalla de inicio de sesión, sino dentro de las sesiones activas del navegador, donde las cookies, las credenciales y los tokens almacenados en caché circulan sin protección. Incluso las configuraciones de gestión de identidades y accesos (IAM) más sofisticadas resultaron impotentes, ya que las herramientas tradicionales no podían detectar lo que ocurría dentro del navegador.

En resumen: la gestión de identidades termina en la API, pero el riesgo persiste en la sesión del navegador. Los tokens de sesión, las cookies, las credenciales no administradas y las cuentas ocultas convergen en el navegador, donde las herramientas tradicionales de gestión de identidades y accesos (IAM) no tienen visibilidad.

La subida de archivos solía ser el punto débil, pero ahora es copiar y pegar.

Durante años, las soluciones DLP basadas en archivos se centraron en los archivos adjuntos, las cargas y las unidades compartidas. El 38 % de los usuarios cargan archivos a plataformas de intercambio de archivos; el 41 % de los archivos cargados allí contienen información personal identificable (PII/PCI). Sin embargo, las cargas ya no representan el riesgo principal, sino el portapapeles.

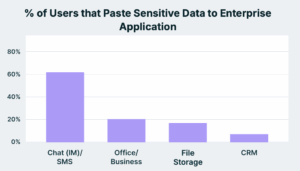

La mayor parte de los datos confidenciales salen de la empresa mediante copiar y pegar en cuentas de navegador no administradas, notificaciones, chats y herramientas de mensajería instantánea. Actualmente, el 77 % de los empleados pegan datos en herramientas de GenAI. El almacenamiento de archivos, que representa el 46 %, es el segundo canal de pegado más importante, seguido por el chat/mensajería instantánea y el CRM, con aproximadamente un 15 %. Si bien el volumen total es menor, el pegado en aplicaciones críticas para el negocio conlleva riesgos desproporcionados debido a la naturaleza de los datos involucrados. Estas acciones sin archivos, pero con conocimiento de los datos, suelen eludir todos los controles DLP centrados en archivos existentes y son una de las causas de las mayores fugas de datos del mundo.

El reciente escándalo de Rippling-Deel pone de manifiesto cómo las aplicaciones SaaS y de mensajería basadas en navegador, sin supervisión, se han convertido en vectores silenciosos de exfiltración de datos. Información confidencial de clientes y conversaciones internas delicadas quedaron expuestas a través de aplicaciones de mensajería instantánea. Este incidente destruyó la ilusión de que las aplicaciones de colaboración empresarial son «seguras por defecto». Un solo complemento no autorizado o una IA de chat puede exfiltrar silenciosamente miles de mensajes internos con una simple acción de copiar y pegar.

El navegador no es solo una herramienta de trabajo; es el punto final desprotegido más grande de la empresa.

El navegador ahora accede a todas las identidades, todas las aplicaciones SaaS y todos los datos empresariales. Abarca dispositivos administrados y no administrados, aplicaciones autorizadas y no autorizadas, y cuentas personales y corporativas. Sin embargo, a pesar de todo esto, el navegador permanece fuera del alcance de las plataformas DLP, EDR, SSE y CASB.

Y a medida que desaparece la frontera entre el acceso a los datos y la fuga de datos dentro del navegador, el perímetro que antes definían los dispositivos y las redes se ha trasladado a la barra de pestañas del navegador.

Qué hacer ahora: Tu hoja de ruta de seguridad nativa del navegador

Los responsables de seguridad deben cambiar su enfoque, pasando de centrarse en dispositivos, redes y archivos a considerar el navegador como la primera línea de defensa contra los riesgos relacionados con la identidad, los datos y la IA. A continuación, te explicamos cómo:

- Trata el navegador como un plano de control principal, no como una interfaz de usuario.

Si el riesgo se origina en la sesión, los controles deben residir en ella. Esto implica visibilidad nativa del navegador y en tiempo real de las cargas, las operaciones de copiar y pegar, las solicitudes y el contexto de la cuenta (personal o corporativa). Amplíe los controles a navegadores no administrados y a navegadores con inteligencia artificial que generan resúmenes automáticos, muestran solicitudes automáticamente y envían el contexto de la sesión a modelos en la nube de forma silenciosa. - Cambiar la protección de identidad de "autenticar y olvidar" a "proteger la sesión"

Implemente el SSO/MFA siempre que sea posible, pero tenga en cuenta la posibilidad de derivación. Valide continuamente las sesiones activas, supervise la reutilización de tokens y detecte el cruce de cuentas. La idea de que la identidad se gestiona en el IdP es un mito engañoso; el riesgo de suplantación de identidad reside en el navegador. - Operacionalizar la gobernanza de la extensión como un software de cadena de suministro

Una auditoría de permisos por sí sola no es suficiente. Evalúe continuamente la reputación del desarrollador, la frecuencia de las actualizaciones, las fuentes instaladas externamente y las capacidades de IA/agentes. Realice un seguimiento de los cambios como si se tratara de bibliotecas de terceros. - Bloquear la pérdida de datos en el punto de interacción

Los archivos son importantes, pero las entradas lo son aún más. Implemente una solución DLP nativa del navegador que supervise las acciones de copiar/pegar, arrastrar y soltar, las entradas de texto y los archivos. Amplíe los controles a usuarios no administrados y clasifique los datos en tránsito (PII/PCI) para bloquear acciones riesgosas que intenten extraer datos confidenciales antes de que salgan de la pestaña. - Empoderar a los usuarios, no paralizarlos.

No se trata solo de “bloquear todo lo que los usuarios puedan querer hacer”. Proporcione opciones de IA y SaaS seguras y autorizadas con límites claros, capacite a los empleados y elabore las políticas en torno al comportamiento de los datos, no a la aplicación en sí.

Lo más importante es...

Las empresas llevan años desarrollando sistemas de gobernanza para el correo electrónico, el intercambio de archivos y la federación de identidades. Sin embargo, al mismo tiempo, la parte de los flujos de trabajo más centrada en el navegador (extensiones, avisos de GenAI, identidades y sesiones SaaS) ha crecido sin control alguno.

La sorprendente paradoja: cuanto más rápido se vuelve indispensable el navegador para la productividad, menos supervisión hay sobre él.

Los responsables de seguridad se enfrentan ahora a una realidad innegable: si no pueden ver lo que hacen los usuarios en su navegador, no solo se quedan atrás, sino que son invisibles para su principal punto de riesgo. El navegador ya no es opcional; es el centro de control de todo flujo de trabajo empresarial. Y mientras no lo traten como tal, el flujo de datos se irá, y solo se darán cuenta cuando ya sea demasiado tarde.

Descargar el informe completo para descubrir la magnitud total de los principales riesgos de seguridad de los navegadores en 2025