En la economía digital, los datos son el nuevo petróleo. ¿Pero qué sucede cuando ese petróleo se extrae sin su conocimiento? Descubra la creciente amenaza del scraping de datos impulsado por IA, donde agentes automatizados extraen información confidencial o patentada de sitios web, API o plataformas sin consentimiento. Este informe describe los riesgos para la privacidad, la propiedad intelectual y la ventaja competitiva, junto con estrategias para su detección y prevención. El robo silencioso y sofisticado, orquestado por técnicas avanzadas de scraping con IA, representa una amenaza significativa y creciente para las empresas de todo el mundo. No se trata de la actividad torpe y fácil de bloquear de los bots del pasado. La amenaza actual es un agente automatizado inteligente, capaz de imitar el comportamiento humano con una precisión escalofriante para robar sus activos digitales más valiosos.

Estos ataques van más allá de la simple recopilación de datos. Se dirigen al núcleo mismo de la ventaja competitiva de una empresa, desde modelos de precios y listas de clientes hasta código propietario y planes estratégicos. A medida que las organizaciones dependen cada vez más de aplicaciones web y plataformas SaaS, el navegador se ha convertido en el escenario principal de estas operaciones encubiertas. Comprender el funcionamiento del scraping mediante IA es el primer paso para construir una defensa sólida.

De la fuerza bruta a la sutileza: La evolución del scraping de datos

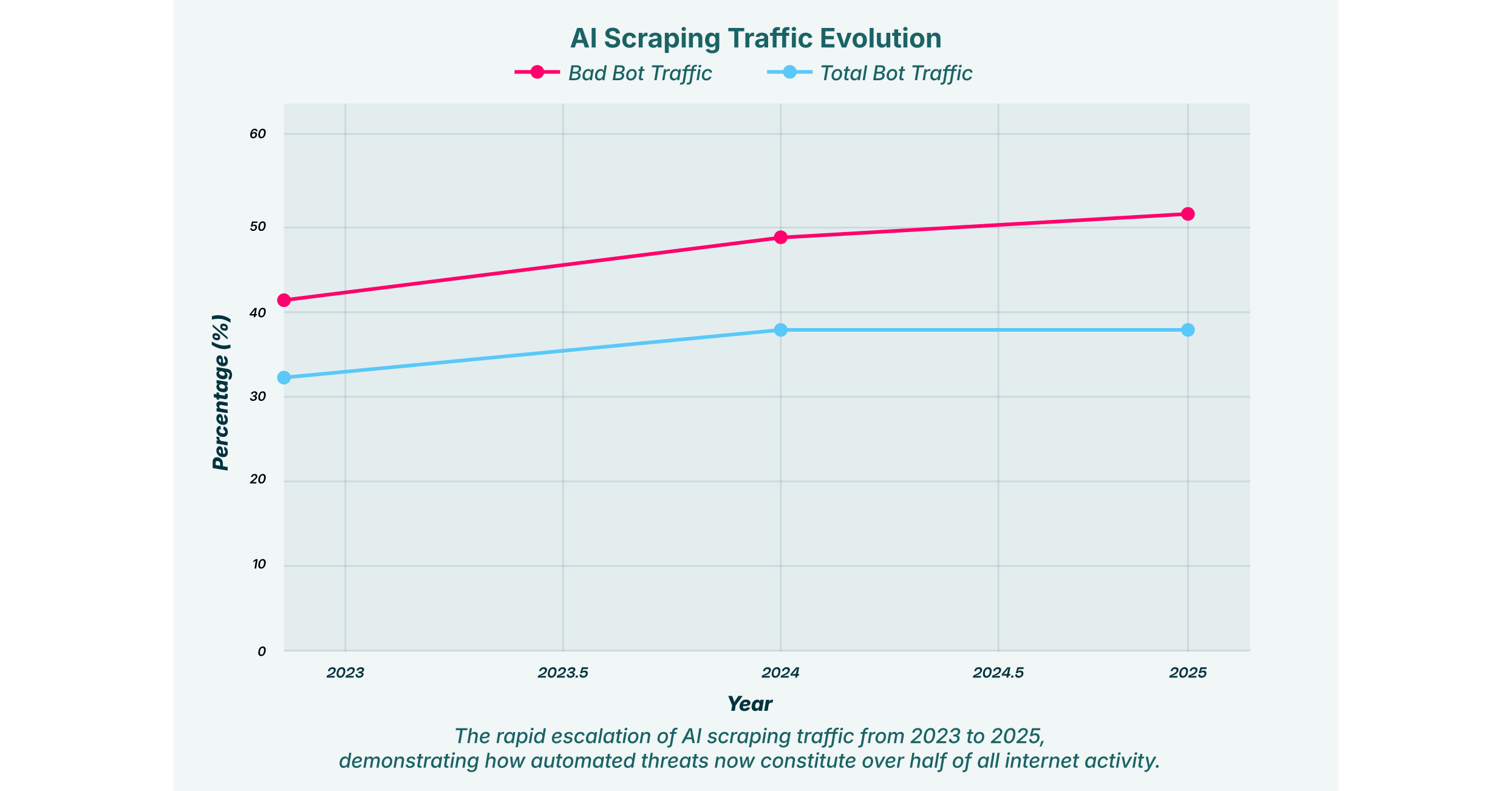

El web scraping tradicional solía basarse en la cantidad de solicitudes. Los atacantes desplegaban scripts sencillos desde una única dirección IP para bombardear un sitio web con peticiones, extrayendo cualquier dato público que pudieran. Estos bots generaban mucho ruido y seguían patrones predecibles, lo que facilitaba su identificación y bloqueo mediante la limitación de velocidad o el bloqueo de direcciones IP. Los equipos de seguridad podían contenerlos con las defensas perimetrales convencionales.

Esa línea ahora ha sido traspasada.

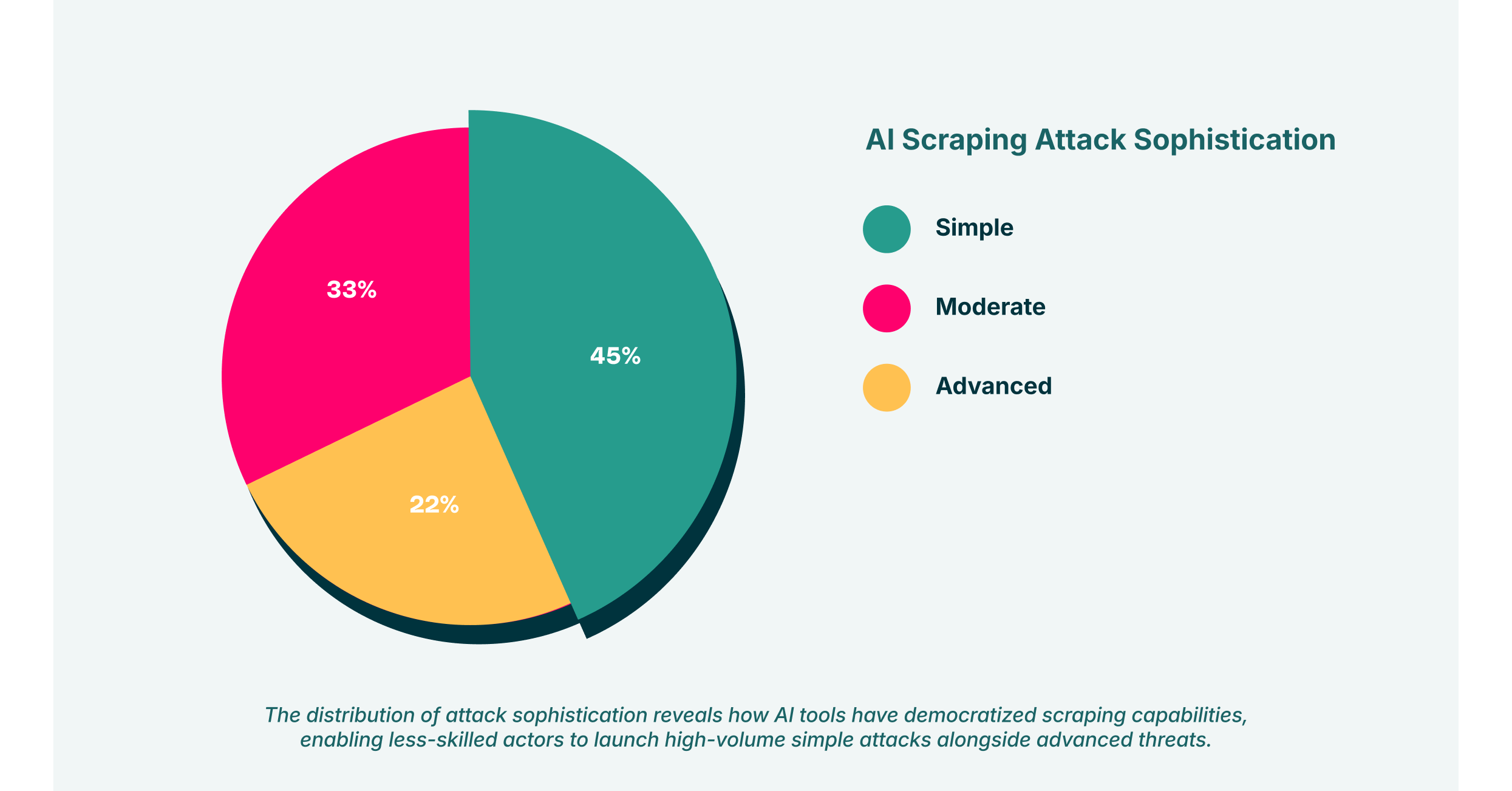

El web scraping moderno basado en IA opera con un nivel de sofisticación diferente. Estos web scrapers avanzados están diseñados para operar de forma sigilosa y persistente, utilizando aprendizaje automático para navegar por entornos web complejos como lo haría un humano. Pueden:

- Adaptación dinámica: Cuando la estructura de un sitio web cambia, un scraper impulsado por IA puede adaptarse en tiempo real sin intervención humana, garantizando que el flujo de datos no se interrumpa.

- Imitan el comportamiento humano: Estos agentes aleatorizan sus patrones de navegación, simulan movimientos del ratón y resuelven complejos CAPTCHAs que en su día fueron el método de referencia para la detección de bots. Se hacen pasar por tráfico de usuarios legítimos, eludiendo incluso los filtros de seguridad más avanzados.

- Ataques distribuidos: En lugar de provenir de una única IP, los ataques se distribuyen a través de extensas redes de proxies residenciales, lo que hace que el bloqueo basado en IP sea completamente ineficaz. Cada solicitud parece provenir de un usuario legítimo diferente.

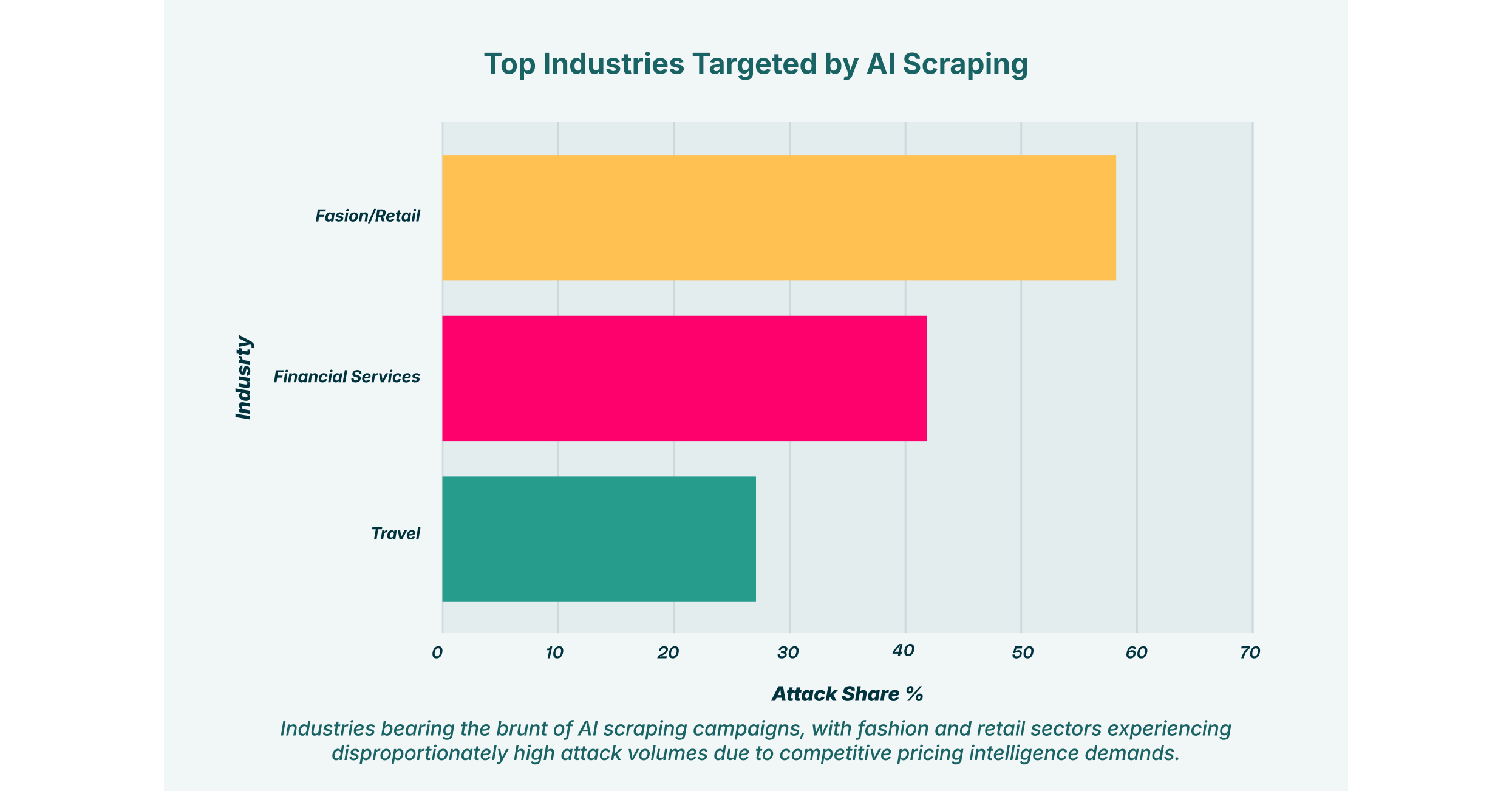

Imagina que un competidor despliega un agente automatizado para monitorizar constantemente tu plataforma de comercio electrónico. No se limita a recopilar precios una vez al día. Aprende tus algoritmos de precios dinámicos, identifica tus productos más populares mediante el seguimiento de las métricas de interacción del usuario e incluso extrae reseñas de clientes para analizar el sentimiento. La propiedad intelectual que sustenta tu estrategia de mercado es utilizada en tu contra, sin que te des cuenta.

Las consecuencias de una campaña exitosa de extracción de datos mediante IA van mucho más allá de la pérdida de una ventaja competitiva. Los daños operativos, financieros y reputacionales pueden ser catastróficos y afectar a todas las áreas del negocio. Los principales riesgos se centran en el robo de dos tipos de activos críticos: la propiedad intelectual y los datos confidenciales.

La erosión de la propiedad intelectual

Para muchas empresas, su propiedad intelectual es su activo más valioso. Esto incluye desde el código fuente y los diseños de productos hasta las estrategias de marketing y las bases de conocimiento internas. El scraping mediante IA supone una amenaza directa para esta base. Considere los siguientes escenarios:

- Replicación de plataforma SaaS: Una empresa rival puede usar un agente automatizado para mapear sistemáticamente toda tu aplicación SaaS. Extrae las funcionalidades, los elementos de la interfaz de usuario y la lógica del flujo de trabajo. Con este modelo, pueden desarrollar rápidamente un producto competidor, eliminando tu ventaja competitiva y tu diferenciación en el mercado.

- Sabotaje de contenido y SEO: Los medios digitales y las empresas basadas en contenido son especialmente vulnerables. Los programas de scraping pueden robar bibliotecas enteras de artículos, imágenes y vídeos, y republicarlos en sitios web de spam. Esto no solo constituye un robo, sino que también puede perjudicar gravemente el posicionamiento en buscadores al generar problemas de contenido duplicado.

- Robo de algoritmos patentados: Las empresas que dependen de algoritmos únicos, como las firmas de trading financiero, las compañías de logística o los sistemas de recomendación, son objetivos principales. Un agente automatizado puede introducir miles de datos y analizar los resultados para aplicar ingeniería inversa al modelo subyacente, robando así la clave del éxito de la empresa.

Esta implacable erosión de la propiedad intelectual es un asesino silencioso que va mermando lentamente la capacidad innovadora y la posición de mercado de una empresa.

La exfiltración de datos sensibles

Si bien algunos programas de extracción de datos se centran en la lógica empresarial propietaria, otros buscan un botín más directamente monetizable: datos confidenciales. A medida que los empleados interactúan con innumerables aplicaciones web y servicios en la nube a través de sus navegadores, crean una amplia superficie de ataque para la exfiltración de datos. Un agente automatizado, a menudo distribuido mediante una extensión de navegador aparentemente inofensiva, puede permanecer indetectado en el navegador del usuario, esperando el momento perfecto para atacar.

Es aquí donde la superficie de ataque del navegador a la nube se convierte en un punto ciego crítico para la seguridad. Un empleado podría acceder a un CRM corporativo, un portal de atención médica o un sistema financiero. El agente, ejecutándose con las credenciales autenticadas del usuario, puede entonces extraer y filtrar sistemáticamente:

- Información de identificación personal (PII): Nombres, direcciones, datos de contacto y números de identificación gubernamentales de los clientes.

- Datos financieros: Números de tarjetas de crédito, datos bancarios y registros financieros corporativos.

- Información de salud protegida (PHI): Registros de pacientes y otros datos protegidos por regulaciones como HIPAA.

Una sola filtración de datos confidenciales puede acarrear cuantiosas multas regulatorias, responsabilidades legales y la pérdida total de la confianza de los clientes. Si la filtración la realiza un agente automatizado sigiloso, la brecha podría pasar desapercibida durante meses, lo que agrava aún más el daño.

La nueva frontera: Extracción de datos de la API de GenAI

La reciente explosión de la IA generativa ha abierto un nuevo vector altamente especializado para la extracción maliciosa de datos: el scraping de API de GenAI. Las organizaciones integran cada vez más modelos de lenguaje a gran escala (LLM) en sus flujos de trabajo y productos mediante API. Estas API, si bien son potentes, representan un objetivo nuevo y atractivo para atacantes sofisticados.

El scraping de la API de GenAI no se trata de robar contenido superficial de sitios web, sino de atacar el propio modelo de IA. Mediante llamadas a la API cuidadosamente diseñadas, un agente automatizado puede:

- Robo de modelos patentados: Mediante consultas sistemáticas a un modelo GenAI entrenado a medida, los atacantes pueden inferir su arquitectura y parámetros, lo que les permite replicarlo para sus propios fines. Esto supone un robo directo de una importante inversión en I+D.

- Extracción de datos de entrenamiento: Ciertas técnicas de inyección de prompts pueden engañar a un modelo para que revele partes de sus datos de entrenamiento subyacentes. Si estos datos contienen información confidencial o patentada, las consecuencias pueden ser graves.

- Salidas del modelo manipuladas: Los agentes maliciosos pueden inundar una API de GenAI con datos sesgados o dañinos, intentando “envenenar” el modelo y degradar la calidad de sus respuestas para los usuarios legítimos.

Imaginemos una empresa de atención médica que ha entrenado un modelo de GenAI con datos confidenciales de pacientes para ayudar a los médicos con los diagnósticos. Un ataque exitoso de extracción de datos de la API de GenAI no solo podría exponer esos datos confidenciales, sino también comprometer la integridad de la herramienta de diagnóstico, poniendo en riesgo la seguridad del paciente.

¿Por qué están fallando las defensas tradicionales?

¿Cómo logran tener éxito estos sofisticados ataques? La realidad es que las herramientas de seguridad tradicionales no se diseñaron para este tipo de ataques. Las defensas perimetrales, como los firewalls de aplicaciones web (WAF) y las puertas de enlace API, se basan principalmente en la detección mediante firmas y el análisis del tráfico. Buscan patrones maliciosos conocidos, un alto volumen de solicitudes o direcciones IP sospechosas.

Un agente automatizado avanzado elude estos controles con facilidad.

- Utiliza credenciales de usuario legítimas, a menudo robadas mediante una extensión de navegador maliciosa.

- Funciona a un ritmo “lento y discreto”, lo que hace que su actividad sea indistinguible del comportamiento normal del usuario.

- Enruta el tráfico a través de servidores proxy residenciales, por lo que cada solicitud parece provenir de una fuente válida diferente.

Estos agentes no activan las alarmas clásicas porque operan desde within El entorno de confianza de la sesión del navegador de un usuario autenticado. El perímetro de seguridad se ha desplazado, en la práctica, del borde de la red al navegador individual, y la mayoría de las organizaciones carecen de visibilidad o control significativos en esta capa crítica.

La solución: Detección y respuesta del navegador

Para combatir una amenaza que se origina en el navegador, la defensa también debe residir en el navegador. Este es el principio fundamental de la extensión para navegadores empresariales de LayerX. En lugar de intentar bloquear el tráfico malicioso en la puerta de enlace de la red, LayerX proporciona una visibilidad profunda de la propia sesión del navegador, analizando el comportamiento de los scripts y los flujos de datos en tiempo real para detectar y neutralizar amenazas que los WAF y otras herramientas de red no pueden ver.

Así es como este enfoque contrarresta directamente la amenaza del rastreo web mediante IA:

- Análisis de comportamiento: LayerX no se basa en firmas obsoletas. Analiza el comportamiento de cada script que se ejecuta en el navegador. Cuando un agente automatizado comienza a recorrer sistemáticamente el DOM de una aplicación web o intenta extraer datos, su comportamiento se desvía de los patrones humanos habituales. LayerX detecta esta actividad anómala al instante y puede finalizar el script antes de que se pierda información confidencial.

- Protección contra el SaaS no autorizado: Los empleados utilizan constantemente aplicaciones SaaS no autorizadas (Shadow IT), lo que crea una importante vulnerabilidad de seguridad. Dado que LayerX opera a nivel de navegador, protege al usuario independientemente del sitio web que visite o la aplicación que utilice. Puede impedir que un agente extraiga datos de una instancia corporativa de Salesforce con la misma eficacia que de una cuenta personal de ChatGPT a la que se acceda desde un dispositivo de la empresa. Esto proporciona una protección crucial contra el Shadow IT.

- Prevención de la exfiltración de datos mediante GenAI: Al supervisar todas las transferencias de datos originadas en el navegador, LayerX puede identificar y bloquear los intentos de enviar grandes volúmenes de datos confidenciales a destinos no autorizados, incluidas las API de plataformas públicas de GenAI. Esto evita fugas de datos tanto accidentales como maliciosas, protegiendo así la propiedad intelectual corporativa en la era de la IA.

La batalla contra el rastreo web mediante IA no se ganará en el perímetro de la red, sino protegiendo el punto principal de interacción entre usuarios y aplicaciones: el navegador. Al trasladar la seguridad a este punto crítico, las organizaciones podrán, por fin, tomar la delantera frente a la nueva generación de amenazas inteligentes y automatizadas.