A medida que el navegador se consolida como el espacio de trabajo principal de las empresas modernas, las extensiones de navegador no verificadas se han convertido en un punto ciego crítico. Las defensas de red tradicionales no pueden detectar ni detener los riesgos que introducen estos complementos de terceros, que a menudo conllevan permisos excesivos. Las herramientas de gestión de extensiones de navegador cubren esta brecha al proporcionar visibilidad granular, puntuación de riesgos y políticas de cumplimiento para garantizar que las herramientas de productividad no se conviertan en vectores de exfiltración de datos o malware.

¿Qué son las herramientas de gestión de extensiones del navegador?

Las herramientas de gestión de extensiones de navegador son plataformas de seguridad especializadas que identifican, evalúan y controlan las extensiones de navegador instaladas en el entorno de una organización. A diferencia de las listas básicas de "permitir/bloquear" que se encuentran en las políticas de grupo estándar, estas soluciones ofrecen un análisis exhaustivo del comportamiento de las extensiones, la integridad del código y los alcances de los permisos.

Para los responsables de seguridad, estas herramientas son esenciales para neutralizar el "SaaS en la sombra" y prevenir la fuga de datos. Los empleados instalan con frecuencia extensiones para aumentar la productividad, Grammarly para escribir y diversos copilotos de IA para programar; sin embargo, estas suelen exigir acceso de lectura y escritura a páginas web corporativas confidenciales. Una estrategia integral de gestión de extensiones garantiza que los equipos de TI puedan detectar cada complemento instalado, evaluar su nivel de riesgo (p. ej., ¿recoge información personal identificable?) y desactivar automáticamente las extensiones de alto riesgo sin interrumpir los flujos de trabajo legítimos.

Tendencias clave en seguridad de extensiones para 2026

En 2026, el enfoque ha cambiado del simple bloqueo a la gobernanza inteligente de riesgos. Las organizaciones están abandonando las listas blancas manuales, que generan cuellos de botella, y optando por soluciones automatizadas que evalúan las extensiones basándose en información sobre amenazas en tiempo real.

Otra tendencia importante es la gobernanza de las extensiones GenAI. Con la proliferación de plugins de navegador con IA, los equipos de seguridad priorizan las herramientas que pueden supervisar específicamente cómo estas extensiones interactúan con los datos corporativos. El objetivo es evitar que se introduzcan IP confidenciales en las LLM públicas a través de extensiones de la barra lateral, permitiendo a los empleados seguir utilizando herramientas de IA seguras.

Finalmente, el mercado favorece la gestión independiente del navegador. En lugar de limitar a los usuarios a un único navegador personalizado, las soluciones líderes ahora superponen controles de seguridad a navegadores estándar como Chrome y Edge. Esto permite una implementación fluida y la aplicación uniforme de políticas en dispositivos administrados y no administrados (BYOD), lo que garantiza la gestión de los riesgos de las extensiones independientemente del navegador elegido.

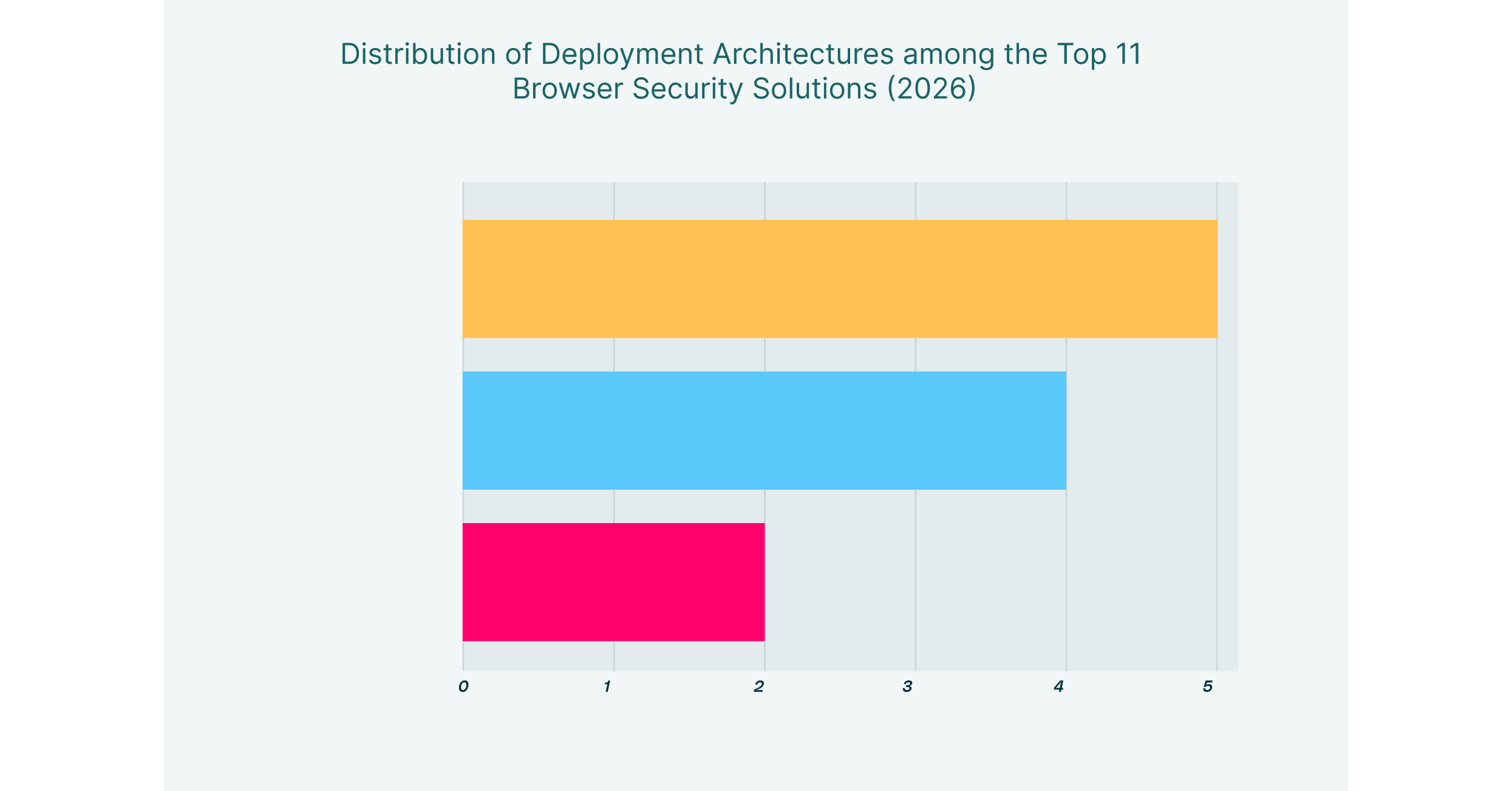

Las 11 mejores herramientas para gestionar extensiones de navegador (2026)

| Solución: | Capacidades Clave | Ideal para |

| LayerX | Puntuación de riesgo automatizada, visibilidad profunda y cumplimiento en tiempo real | Gobernanza de extensiones sin inconvenientes en cualquier navegador |

| Islandia | Control nativo a través de navegador personalizado, gobernanza integrada | Control de dispositivos no administrados mediante el reemplazo del navegador |

| Palo Alto Networks | Integración SASE, directorio de extensiones, Zero Trust | Usuarios del ecosistema de Palo Alto |

| Seguridad Menlo | Gestión de la postura del navegador, política basada en la nube | Aislar el tráfico web de alto riesgo |

| Seguridad en el surf | Espacio de trabajo consolidado, control de acceso granular | Espacio de trabajo unificado para un acceso simplificado |

| Seguridad Seráfica | Antiexplotación, monitoreo del comportamiento, control de privilegios | Cómo detener las vulnerabilidades sofisticadas del navegador |

| CuadradoX | Aislamiento del lado del cliente, pestañas desechables y escaneo de archivos | Detección de amenazas para usuarios avanzados |

| Mamut cibernético | Portal de acceso remoto, grabación de sesiones | Acceso remoto seguro para terceros |

| Seguridad armónica | Protección de datos GenAI, mapeo de IA en la sombra | Asegurar el uso de GenAI específicamente |

| Seguridad Koi | Inventario de extensiones, clasificación de riesgos, eliminación automatizada | Gestión de riesgos de las extensiones del navegador |

| Acceso rojo | Arquitectura sin agentes, protección de sesiones | Implementación sin fricciones y sin agentes |

1. Capa X

LayerX ofrece una plataforma de seguridad de navegadores centrada en el usuario y que destaca como una herramienta líder para la gestión de extensiones de navegador. Ofrecida como una extensión ligera, convierte cualquier navegador comercial en un espacio de trabajo seguro y supervisado. LayerX se distingue por "Extensionpedia", una completa base de datos de riesgos que evalúa automáticamente cada extensión de su entorno en función de sus permisos, fiabilidad de la fuente y comportamiento.

Además del descubrimiento, LayerX aplica políticas adaptativas. Puede deshabilitar automáticamente extensiones de alto riesgo que solicitan acceso a datos confidenciales, a la vez que permite la ejecución de herramientas de productividad de bajo riesgo. Su monitorización en tiempo real detecta si una extensión intenta secuestrar credenciales o exfiltrar datos, reduciendo la brecha entre la libertad del usuario y la estricta seguridad corporativa.

2. Islandia

Island fue pionera en la categoría de "Navegador Empresarial" al crear un navegador dedicado basado en Chromium que las organizaciones implementan para reemplazar los navegadores estándar. Este enfoque brinda a los equipos de TI control absoluto sobre el ecosistema de extensiones. Los administradores pueden gestionar una colección obligatoria de extensiones aprobadas y bloquear por completo la instalación de cualquier complemento no autorizado desde la Chrome Web Store pública.

La fortaleza de la plataforma reside en su entorno de circuito cerrado. Dado que los empleados trabajan íntegramente dentro de Island, los equipos de seguridad pueden establecer límites estrictos, garantizando que ningún código no verificado se ejecute junto con aplicaciones corporativas críticas. Este modelo es especialmente eficaz en entornos de alta seguridad donde se requiere un aislamiento total.

3. Palo Alto Networks (Navegador de acceso Prisma)

Palo Alto Networks ofrece Prisma Access Browser (anteriormente Talon), que se integra perfectamente con su ecosistema SASE. Para la gestión de extensiones, proporciona un directorio centralizado que lista todas las extensiones instaladas en la empresa, ofreciendo visibilidad de las fuentes de instalación y los alcances de los permisos.

Prisma Access Browser es ideal para organizaciones que buscan consolidar su infraestructura de seguridad. Permite a los administradores filtrar extensiones por estado y origen, lo que les permite identificar y eliminar complementos no deseados que puedan haber eludido las defensas iniciales. Su integración garantiza que las políticas de extensiones sean coherentes con las normas de seguridad de red más generales.

4. Seguridad de Menlo

Menlo Security aprovecha su experiencia en Aislamiento Remoto del Navegador (RBI) para ofrecer un gestor de seguridad en la nube. Su solución incluye funciones para gestionar la configuración y las extensiones del navegador local. Al evaluar el nivel de riesgo del navegador, Menlo ayuda a los administradores a identificar extensiones vulnerables o maliciosas que podrían comprometer el endpoint.

La plataforma se centra en neutralizar las amenazas antes de que lleguen al dispositivo. Al aislar el tráfico web y gestionar las políticas del navegador en la nube, Menlo reduce la superficie de ataque, lo que garantiza que, incluso si existe una extensión peligrosa, su capacidad para ejecutar código malicioso se vea considerablemente limitada.

5. Seguridad en la navegación

Surf Security ofrece un "Navegador Empresarial de Confianza Cero" diseñado para funcionar como un espacio de trabajo consolidado. Al igual que otros navegadores empresariales, centraliza el control del entorno web del usuario, permitiendo al departamento de TI determinar con exactitud qué extensiones están permitidas. La interfaz de Surf crea un panel unificado donde solo se puede acceder a las herramientas verificadas.

Desde una perspectiva de gestión, Surf simplifica el caos de las extensiones no administradas al ofrecer un borrón y cuenta nueva. Evita que los usuarios saturen su espacio de trabajo con complementos personales no verificados, garantizando que el navegador siga siendo una herramienta dedicada a tareas empresariales con un perfil de riesgo mínimo.

6. Seguridad Seráfica

Seraphic Security se centra en una defensa de "capa de abstracción" integrada en el navegador para bloquear exploits y gestionar el comportamiento de las extensiones. Su solución ofrece funciones específicas de "Gobernanza y Control de Extensiones", que permiten a los equipos crear listas de permitidos y marcar extensiones que exigen permisos excesivos.

Fundamentalmente, Seraphic monitorea el comportamiento de las extensiones en tiempo real. En lugar de basarse únicamente en puntuaciones de riesgo estáticas, observa lo que realmente hace una extensión, como intentar manipular el DOM o acceder a campos sensibles, y bloquea acciones no autorizadas. Esto lo hace muy eficaz contra las "extensiones buenas que se vuelven malas" (herramientas seguras que posteriormente se ven comprometidas).

7. SquareX

SquareX se posiciona como una solución para la seguridad de última milla del navegador, con un fuerte enfoque en la protección del lado del cliente. Su "Marco de Análisis de Extensiones" utiliza un enfoque de tres capas (metadatos, código estático y análisis dinámico) para evaluar la seguridad de los complementos del navegador. SquareX aísla las sesiones, lo que garantiza que los scripts maliciosos de extensiones de riesgo no persistan en el dispositivo.

La plataforma está diseñada para la detección de amenazas, lo que permite a los equipos de seguridad crear lógica personalizada para detectar comportamientos maliciosos específicos. Esta modularidad es valiosa para los equipos que necesitan detectar amenazas altamente específicas que podrían eludir los filtros estándar basados en reputación.

8. Mamut cibernético

Mammoth Cyber ofrece un portal seguro para navegadores empresariales enfocado en el acceso remoto para contratistas. Si bien su principal uso es reemplazar las VPN, gestiona inherentemente los riesgos de las extensiones al proporcionar una sesión bloqueada. Los usuarios que acceden a las aplicaciones corporativas a través de Mammoth lo hacen en un entorno controlado donde no pueden instalar extensiones no autorizadas.

Este enfoque neutraliza eficazmente el riesgo de las extensiones personales en dispositivos no administrados. Incluso si el navegador personal de un contratista está repleto de complementos peligrosos, la sesión de Mammoth permanece aislada, lo que garantiza que dichas extensiones no puedan interactuar con las aplicaciones corporativas ni extraer datos de ellas.

9. Seguridad armónica

Harmonic Security se especializa en asegurar la adopción de GenAI, lo que implica cada vez más la gestión de extensiones de navegador basadas en IA. Su plataforma identifica herramientas y complementos de "IA en la sombra", lo que proporciona una visibilidad profunda de los flujos de datos entre el navegador y los modelos de IA externos.

Harmonic es independiente del navegador y se centra en la protección de datos. Garantiza que las herramientas que encapsulan extensiones, como ChatGPT o Claude, no se conviertan en vías de fuga de datos. Al comprender el contexto de estas interacciones, Harmonic permite a las organizaciones adoptar extensiones de IA de forma segura sin prohibirlas por completo.

10. Seguridad Koi

Koi Security se centra específicamente en los riesgos que presentan las extensiones de navegador, ofreciendo una plataforma dedicada a inventariar y evaluar cada complemento en un entorno. Proporciona una puntuación de riesgo automatizada y puede implementar políticas para eliminar o bloquear extensiones que incumplen los estándares de seguridad.

La solución trata las extensiones como una importante superficie de ataque, proporcionando visibilidad sobre los canales de actualización y los cambios de propiedad, vectores comunes de ataques a la cadena de suministro. Koi es especialmente útil para organizaciones que necesitan una herramienta especializada para gestionar un entorno de extensiones desordenado en una fuerza laboral distribuida.

11. Acceso rojo

Red Access ofrece una plataforma de seguridad de navegación sin agentes que protege las sesiones sin necesidad de software local. Al enrutar el tráfico a través de una capa de inspección basada en la nube, aplica controles de seguridad que neutralizan los riesgos de extensiones maliciosas en dispositivos no administrados. Representa el contenido de forma segura, impidiendo que las extensiones ejecuten scripts dañinos.

Este modo "híbrido" garantiza que las políticas se apliquen independientemente del navegador. Es una excelente opción para proteger el acceso de terceros cuando no es posible instalar un agente de administración o un nuevo navegador, ya que proporciona una red de seguridad contra las extensiones ya instaladas en el dispositivo del usuario.

Cómo elegir la mejor herramienta de gestión de extensiones

- Inventario y visibilidad: ¿Puede la herramienta descubrir? todos ¿Extensiones (incluidas las instaladas de forma lateral) en todos los navegadores de su flota?

- Puntuación de riesgos automatizada: ¿Proporciona evaluaciones de riesgos dinámicas basadas en permisos y análisis de código, o se basa en listas manuales?

- Aplicación granular: ¿Es posible deshabilitar funciones específicas de alto riesgo de una extensión sin bloquear toda la herramienta?

- Soporte para dispositivos no administrados: ¿La solución protege los datos corporativos contra extensiones en dispositivos personales (BYOD) sin necesidad de un agente?

- Gobernanza de GenAI: ¿Supervisa y controla específicamente las extensiones basadas en IA para evitar fugas de datos a los LLM públicos?

Preguntas Frecuentes

¿Cuál es la diferencia entre un navegador empresarial y una herramienta de seguridad de extensión de navegador?

Un navegador empresarial (como Island) reemplaza por completo el navegador estándar para obtener el control, lo que a menudo obliga a los usuarios a cambiar de flujo de trabajo. Una herramienta de seguridad de extensión de navegador (como LayerX) se instala como un agente ligero en navegadores estándar (Chrome, Edge), lo que añade mayor visibilidad y capacidades de gestión sin afectar la experiencia del usuario.

¿Por qué las extensiones del navegador son un riesgo para la seguridad?

Las extensiones suelen requerir permisos amplios, como "leer y modificar todos tus datos en los sitios web que visitas". Si una extensión es maliciosa o está comprometida, puede extraer contraseñas, capturar tokens de sesión y exfiltrar datos corporativos confidenciales sin que el usuario lo sepa.

¿Pueden estas herramientas administrar extensiones en dispositivos no administrados?

Sí. Las soluciones basadas en extensiones se pueden implementar en un perfil de navegador administrado en un dispositivo personal, protegiendo únicamente los datos de trabajo. Los navegadores empresariales crean un entorno independiente y contenido en el dispositivo. Ambos métodos impiden que las extensiones personales accedan a las aplicaciones corporativas.

¿Necesito bloquear todas las extensiones para estar seguro?

No. Las herramientas modernas de gestión de extensiones permiten un enfoque basado en el riesgo. Puede habilitar extensiones que mejoran la productividad y bloquear automáticamente aquellas con permisos excesivos o baja reputación, logrando así un equilibrio entre seguridad y utilidad.

¿Las plataformas de seguridad del navegador afectan la velocidad o el rendimiento de Internet?

Las soluciones modernas de seguridad para navegadores están diseñadas para minimizar el impacto en el rendimiento. Dado que procesan los datos localmente en el dispositivo (dentro del navegador) en lugar de enrutar todo el tráfico a través de un proxy en la nube o una VPN remota, suelen funcionar más rápido que las puertas de enlace web seguras tradicionales. Sin embargo, las herramientas de aislamiento intensivo (RBI) a veces pueden introducir una ligera latencia según cómo representen el contenido.