Las soluciones de seguridad de navegador de confianza cero protegen la empresa verificando cada interacción del usuario durante la sesión web, trasladando la protección al punto de riesgo. A medida que el navegador se convierte en el espacio de trabajo principal, estas herramientas previenen la fuga de datos, gestionan los riesgos de las extensiones y protegen el acceso en dispositivos no administrados sin las limitaciones de las defensas de red tradicionales.

¿Qué son las herramientas de seguridad de navegador Zero Trust y por qué son importantes?

Las herramientas de seguridad de navegador de confianza cero son plataformas especializadas que aplican políticas de seguridad directamente en la sesión web. A diferencia de las puertas de enlace basadas en red, que solo inspeccionan el tráfico, estas soluciones analizan el contenido y el contexto de la actividad del usuario dentro del propio navegador. Proporcionan una visibilidad exhaustiva del uso de datos, lo que garantiza que la información confidencial esté protegida contra la exfiltración y que el contenido malicioso se bloquee antes de que se ejecute en el endpoint. Este enfoque es esencial para proteger los flujos de trabajo modernos, donde los empleados acceden a las aplicaciones SaaS desde diversas ubicaciones y dispositivos.

Estas herramientas son importantes porque abordan las vulnerabilidades de seguridad críticas que dejan las defensas perimetrales tradicionales en un mundo que prioriza la nube. Los atacantes atacan cada vez más el navegador mediante extensiones maliciosas, phishing sofisticado y descargas no autorizadas, eludiendo los firewalls y las VPN tradicionales. Al aplicar principios de confianza cero y verificar cada acción e identidad en tiempo real, las soluciones de seguridad del navegador mitigan eficazmente estos riesgos. Permiten a las organizaciones adoptar de forma segura dispositivos no administrados y herramientas de IA, a la vez que mantienen una estricta gobernanza de los datos corporativos y el comportamiento de los usuarios.

Tendencias clave de seguridad de navegadores Zero Trust a tener en cuenta en 2026

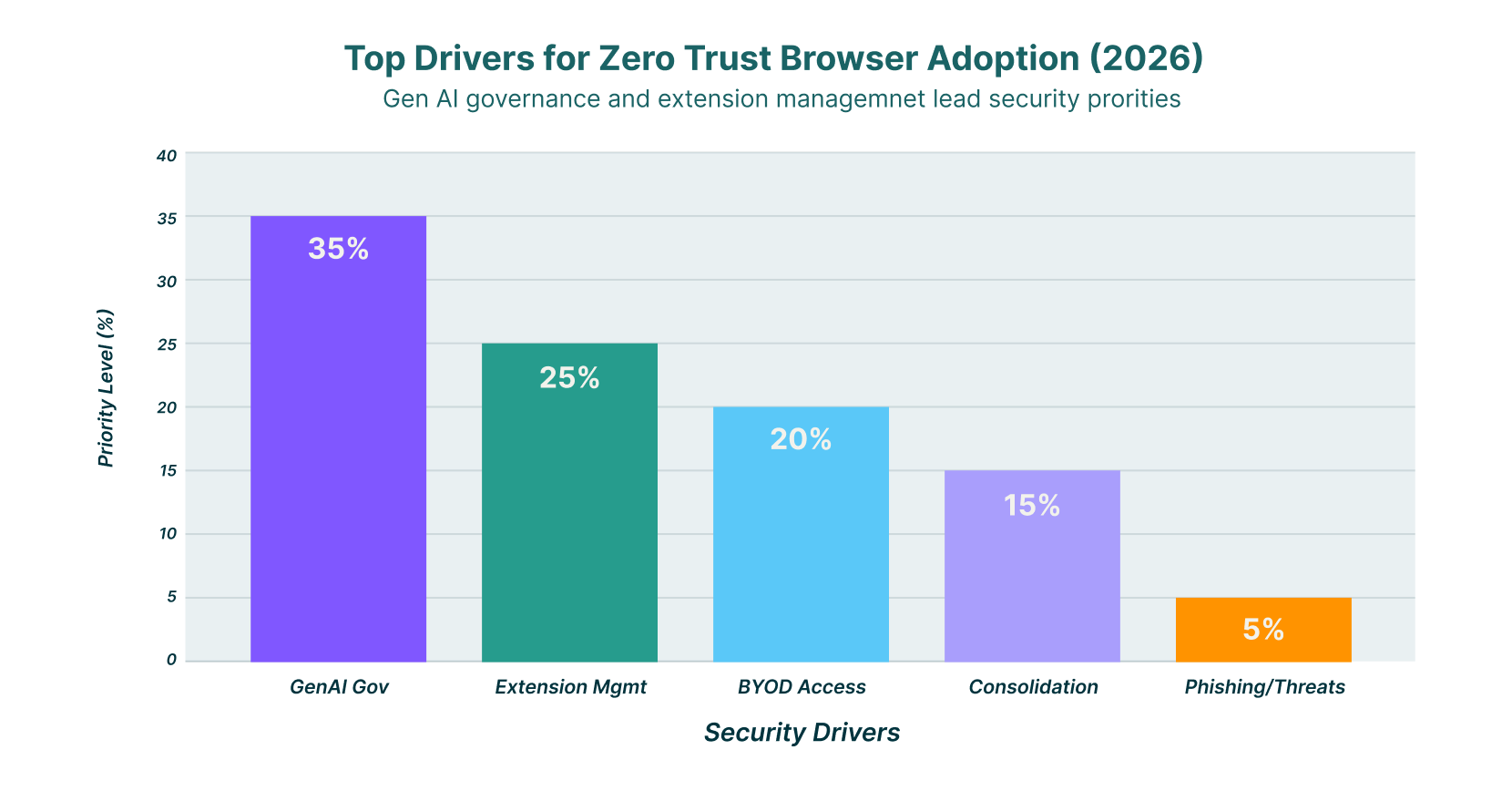

La integración de la gobernanza de la IA Generativa (GenAI) directamente en el navegador es una tendencia definitoria para 2026. Los líderes de seguridad priorizan soluciones que controlan granularmente las interacciones de la IA, como bloquear la inserción de información personal confidencial (PII) en chatbots públicos como ChatGPT, a la vez que permiten un uso seguro para la productividad. Los proveedores responden integrando "cortafuegos de IA" en sus agentes de navegador, capaces de analizar el contexto del aviso y registrar la actividad del usuario para garantizar el cumplimiento normativo sin imponer políticas de bloqueo generalizadas.

Un cambio significativo hacia la consolidación de plataformas está transformando el mercado, con importantes actores adquiriendo empresas especializadas en seguridad de navegadores para ofrecer suites unificadas de protección de endpoints e identidad. Esta tendencia impulsa la convergencia de la seguridad de navegadores con plataformas más amplias de Security Service Edge (SSE) y XDR, lo que reduce la fatiga de los agentes en los equipos de TI. Las organizaciones ahora buscan arquitecturas de agente único que combinen protección de navegación, prevención de pérdida de datos (DLP) y verificación de identidad, alejándose de las soluciones puntuales inconexas que complican la gestión.

Gestionar el riesgo de las extensiones maliciosas del navegador se ha convertido en una prioridad absoluta, ya que los atacantes las explotan para eludir las defensas estándar. En 2026, las herramientas de seguridad de navegador superiores se distinguen por su capacidad para proporcionar una visibilidad exhaustiva del comportamiento y los permisos de las extensiones. La puntuación de riesgo automatizada y la aplicación basada en políticas permiten a los equipos de seguridad deshabilitar o restringir instantáneamente las extensiones de alto riesgo en toda la flota, neutralizando así un vector creciente de robo de credenciales y espionaje de datos.

Las 11 mejores herramientas de seguridad de navegadores Zero Trust para 2026

La siguiente lista presenta los principales proveedores que ofrecen seguridad de navegador sólida de confianza cero, desde extensiones livianas hasta navegadores empresariales completos.

| Solución: | Capacidades Clave | Ideal para |

| LayerX | Compatibilidad con dispositivos no administrados y basada en extensiones, visibilidad profunda | Dispositivos no administrados y visibilidad de Shadow IT |

| Islandia | Navegador empresarial, controles estrictos de datos | Control estricto de datos en los dispositivos administrados |

| Palo Alto Networks (Prisma) | Integración SASE, navegador empresarial | Integración SASE |

| Seguridad en el surf | Acceso de confianza cero, cifrado de extremo a extremo | Cero costos de infraestructura |

| Mamut cibernético | Navegador de inteligencia artificial empresarial, acceso remoto | Acceso remoto y seguridad GenAI |

| Seguridad Seráfica | Prevención de exploits, seguridad de sesiones | Prevención de exploits y seguridad de sesiones |

| CuadradoX | Protección nativa del navegador contra archivos y amenazas | Protección de archivos maliciosos |

| Encubrir | SSE nativo del navegador, aislamiento | Protección contra ransomware y robo de credenciales |

| Seguridad Menlo | Aislamiento remoto del navegador (RBI) | Aislamiento de amenazas |

| Hermes | Análisis del comportamiento impulsado por IA | Protección contra phishing y día cero |

| Acceso rojo | Seguridad de navegación sin agentes | Seguridad de la fuerza laboral híbrida |

1. Capa X

LayerX ofrece una plataforma de seguridad de navegador centrada en el usuario mediante una extensión ligera que transforma cualquier navegador comercial en un espacio de trabajo seguro y gestionado. La solución proporciona una visibilidad completa de toda la actividad de navegación, lo que permite protección en tiempo real contra amenazas web, fugas de datos y extensiones maliciosas sin necesidad de un navegador propietario. Es especialmente eficaz para proteger dispositivos no gestionados y a terceros, ya que se puede implementar rápidamente para aplicar políticas de confianza cero sin interrumpir la experiencia del usuario.

La plataforma destaca por mitigar los riesgos derivados del uso de Shadow SaaS y GenAI mediante la monitorización de las interacciones de los usuarios a nivel granular de eventos. LayerX analiza los eventos del navegador para evitar que se carguen datos confidenciales a aplicaciones no autorizadas o se compartan con herramientas de IA, ofreciendo una capa integral de protección de datos que complementa las soluciones de seguridad existentes. Su enfoque permite a los equipos de seguridad mantener un control total sobre la superficie de ataque del navegador, a la vez que preserva la flexibilidad que los empleados necesitan para mantenerse productivos.

2. Islandia

Island ofrece un navegador empresarial dedicado basado en el motor Chromium, diseñado para brindar a las organizaciones control total sobre la interacción del usuario con las aplicaciones web. Al reemplazar el navegador estándar para consumidores por una versión administrada, Island permite a los equipos de TI gestionar todos los aspectos de la experiencia de navegación, incluyendo copiar y pegar, capturas de pantalla y descargas de datos. Esta arquitectura crea un entorno seguro donde los datos corporativos confidenciales están aislados del dispositivo subyacente y las aplicaciones personales.

La solución es ideal para entornos que requieren un estricto cumplimiento normativo y gobernanza de datos, como los servicios financieros o la atención médica. Island se integra de forma nativa con proveedores de identidad y herramientas de seguridad para implementar políticas de acceso de confianza cero, garantizando que los usuarios solo puedan acceder a los recursos autorizados según su identidad y el estado de su dispositivo. Sus funciones de productividad integradas ayudan a minimizar la fricción, manteniendo un alto estándar de seguridad para los dispositivos administrados.

3. Palo Alto Networks (Navegador de acceso Prisma)

Palo Alto Networks ofrece Prisma Access Browser como componente clave de su plataforma SASE, extendiendo los principios de acceso seguro directamente a la interfaz web. Este navegador empresarial está diseñado para funcionar en conjunto con Prisma Access, proporcionando una estrategia de seguridad unificada que abarca tanto el tráfico de red como la actividad del navegador. Permite a las organizaciones implementar políticas de seguridad consistentes en todos los usuarios y dispositivos, aprovechando la amplia inteligencia de amenazas de Palo Alto para bloquear ataques en tiempo real.

El navegador proporciona una visibilidad completa de las acciones del usuario, lo que permite un control preciso sobre el uso compartido de datos y el uso de aplicaciones SaaS. Funciones como "Typing Guard" ayudan a evitar que se introduzcan datos confidenciales en herramientas GenAI no autorizadas, mientras que su integración fluida con la estructura SASE garantiza la continuidad de la seguridad sin afectar el rendimiento. Esto lo convierte en la opción ideal para los clientes actuales de Palo Alto Networks que buscan consolidar su infraestructura de seguridad.

4. Seguridad en la navegación

Surf Security ofrece un navegador empresarial de confianza cero que se centra en proporcionar acceso seguro a las aplicaciones corporativas sin necesidad de infraestructura ni agentes complejos. La solución se basa en un enfoque de "infraestructura cero", ejecutándose completamente en el endpoint para cifrar y aislar el tráfico web de posibles amenazas en el dispositivo. Este diseño permite a las organizaciones proteger eficazmente a los trabajadores y contratistas remotos, ya que no depende de VDI ni VPN para establecer una conexión segura.

La plataforma incluye sólidos controles que priorizan la identidad, lo que garantiza que el acceso a SaaS y aplicaciones locales solo se conceda a usuarios verificados. El navegador de Surf Security crea una clara separación entre los datos personales y corporativos, evitando la fuga de datos mediante funciones como el cifrado de archivos locales y las restricciones en la transferencia de datos. Su compatibilidad con navegadores estándar lo convierte en una opción flexible para las diversas necesidades de la fuerza laboral.

5. Mamut cibernético

Mammoth Cyber ofrece un Navegador de IA Empresarial que combina acceso remoto seguro con controles especializados para IA Generativa y aplicaciones SaaS. La plataforma está diseñada para reemplazar las soluciones VDI tradicionales, ofreciendo un espacio de trabajo ligero basado en navegador que protege el acceso para contratistas y usuarios BYOD. Se centra en la visibilidad y el control, permitiendo a los administradores auditar el uso de extensiones y evitar la exposición de datos confidenciales mediante la aplicación de políticas granulares.

Un factor diferenciador clave de Mammoth Cyber es su énfasis en la gobernanza de GenAI, que proporciona herramientas para detectar y regular el uso de asistentes de IA en la empresa. La solución garantiza que los datos confidenciales no se compartan inadvertidamente con modelos públicos de IA mediante la monitorización de las entradas de los usuarios y la aplicación de reglas de bloqueo contextuales. Esto la convierte en una excelente opción para organizaciones que priorizan tanto el acceso remoto seguro como la adopción segura de tecnologías de IA.

6. Seguridad Seráfica

Seraphic Security, adquirida por CrowdStrike a principios de 2026, ofrece un enfoque único para la seguridad de los navegadores al incorporar una capa de seguridad ligera en cualquier navegador comercial. Esta tecnología se centra en prevenir la explotación y el secuestro de sesiones mediante la aleatorización de la memoria y las estructuras internas del navegador, lo que dificulta que los atacantes ejecuten exploits con éxito. Seraphic proporciona una protección robusta contra amenazas de día cero y sofisticados ataques de phishing sin necesidad de que los usuarios cambien a un navegador propietario.

La integración de la plataforma con el ecosistema Falcon de CrowdStrike permite una mejor correlación de las señales de amenaza desde el endpoint hasta el navegador. Proporciona telemetría detallada sobre el comportamiento del usuario y las interacciones con las aplicaciones web, lo que permite a los equipos de seguridad implementar políticas de acceso dinámicas basadas en evaluaciones de riesgos en tiempo real. Seraphic es especialmente eficaz para organizaciones que buscan capacidades avanzadas de prevención de amenazas compatibles con los principales navegadores.

7. SquareX

SquareX se posiciona como una solución de seguridad nativa del navegador que permite a los usuarios ser la primera línea de defensa contra las amenazas web. Disponible como una extensión del navegador, se centra en neutralizar archivos maliciosos y aislar sitios web peligrosos en contenedores desechables en la nube. Este enfoque permite a los usuarios ver documentos y navegar por enlaces sospechosos de forma segura sin exponer su dispositivo local ni su red a malware potencial.

La solución está diseñada para ser discreta y, al mismo tiempo, ofrecer una protección eficaz contra ataques basados en archivos e ingeniería social. SquareX permite a los equipos de seguridad implementar políticas que restringen la descarga de tipos de archivos peligrosos y bloquean el acceso a dominios maliciosos conocidos. Su énfasis en la seguridad centrada en el usuario la convierte en una opción ideal para organizaciones que buscan mejorar su estrategia de defensa integral sin implementar una infraestructura pesada.

8. Ocultar

Conceal ofrece una plataforma de servicio de seguridad perimetral (SSE) nativa del navegador que utiliza tecnología de aislamiento para proteger a los usuarios de ransomware, robo de credenciales y otros ataques web. La extensión "ConcealBrowse" de la solución actúa como un motor de decisiones inteligente, analizando cada clic en una URL para determinar si debe enrutarse a través de un contenedor en la nube seguro y aislado o si debe continuar con normalidad. Este aislamiento dinámico garantiza que el contenido de riesgo nunca se ejecute en el endpoint del usuario.

La plataforma protege contra la recolección de credenciales detectando sitios de phishing en tiempo real e impidiendo que los usuarios ingresen sus contraseñas en formularios no autorizados. La arquitectura ligera de Conceal facilita su implementación en dispositivos administrados y no administrados, proporcionando una capa de seguridad integral que se adapta al flujo de trabajo del usuario. Es una herramienta eficaz para organizaciones que buscan minimizar su superficie de ataque contra campañas de phishing dirigidas.

9. Seguridad de Menlo

Menlo Security es pionera en la tecnología de Aislamiento Remoto del Navegador (RBI). Ofrece una plataforma que ejecuta todo el contenido web en un entorno seguro en la nube antes de transmitir una versión segura al dispositivo del usuario. Este enfoque preventivo elimina el riesgo de que el malware llegue al endpoint, ya que nunca se ejecuta código activo localmente. La solución de Menlo se utiliza ampliamente para proteger a usuarios de alto riesgo y aislar el tráfico de sitios web no categorizados o sospechosos.

La empresa ha ampliado sus capacidades con "HEAT Shield", una función diseñada para detectar y bloquear amenazas adaptativas altamente evasivas que eluden los mecanismos de detección tradicionales. Menlo Security ofrece controles de datos granulares e integración de inteligencia de amenazas, lo que permite a los administradores aplicar políticas basadas en la identidad del usuario y la categoría web. Sigue siendo la mejor opción para empresas que requieren el máximo nivel de aislamiento y prevención de amenazas.

10. Ermes

Ermes Cyber Security ofrece una plataforma de seguridad para navegadores basada en inteligencia artificial y aprendizaje profundo para detectar y bloquear amenazas web en tiempo real. A diferencia de los sistemas tradicionales basados en la reputación, Ermes analiza el comportamiento de los sitios web y las conexiones del navegador para identificar ataques de phishing de día cero e intentos de rastreo maliciosos. La solución funciona como una extensión del navegador, proporcionando protección en el dispositivo que reduce la ventana de exposición a nuevas amenazas.

La plataforma ofrece un conjunto completo de módulos, que incluye protección contra publicidad maliciosa, robo de credenciales y fuga de datos. Ermes se centra en identificar actividades web ocultas y bloquear transferencias de datos no autorizadas, lo que la convierte en una herramienta valiosa para mantener la visibilidad del entorno de navegación. Su enfoque basado en IA garantiza que la protección siga siendo eficaz incluso contra técnicas de ataque en rápida evolución.

11. Acceso rojo

Red Access ofrece una plataforma de seguridad de navegación sin agentes, diseñada para proteger a las plantillas híbridas sin necesidad de instalar extensiones ni agentes en el endpoint. La solución funciona como un proxy inteligente que inspecciona y protege el tráfico web de cualquier navegador, ofreciendo una auténtica experiencia de "trae tu propio navegador". Esta arquitectura permite a las organizaciones extender la seguridad empresarial a dispositivos no administrados y a contratistas externos con mínima fricción.

La plataforma combina técnicas de inspección estática y dinámica para proteger contra una amplia gama de riesgos web, como phishing, malware y exfiltración de datos. Red Access permite a los equipos de seguridad implementar políticas de acceso granulares y obtener visibilidad de las actividades de navegación en todas las aplicaciones web. Su facilidad de implementación y amplia compatibilidad la convierten en una opción atractiva para empresas con bases de usuarios diversas y distribuidas.

Cómo elegir el mejor proveedor de seguridad de navegador Zero Trust

- Evalúe el método de implementación para asegurarse de que se alinee con su necesidad de un navegador empresarial completo en comparación con una extensión liviana que admita varios navegadores.

- Evalúe la capacidad de la solución para proteger dispositivos no administrados y usuarios BYOD sin requerir perfiles MDM complejos o agentes intrusivos.

- Verifique que la herramienta ofrezca visibilidad y control granulares sobre las extensiones del navegador para mitigar los riesgos de complementos maliciosos o invasivos de la privacidad.

- Busque capacidades robustas de prevención de pérdida de datos que puedan bloquear transferencias de datos confidenciales, incluidas acciones de copiar y pegar y cargas de archivos a herramientas GenAI.

- Asegúrese de que el proveedor se integre perfectamente con sus proveedores de identidad existentes y su ecosistema de seguridad para aplicar políticas de acceso de confianza cero consistentes.

Preguntas Frecuentes

¿Qué es la seguridad del navegador de confianza cero?

La seguridad de navegador de confianza cero es un enfoque que trata el navegador web como un entorno no confiable, verificando cada interacción del usuario, dispositivo y aplicación antes de permitir el acceso. Monitorea continuamente las sesiones de navegación para prevenir fugas de datos y bloquear amenazas, garantizando que los controles de seguridad se apliquen en el punto exacto de la actividad del usuario, y no solo en el perímetro de la red.

¿En qué se diferencia la seguridad del navegador de confianza cero de una VPN?

Una VPN protege la conexión de red mediante la creación de un túnel cifrado, pero generalmente otorga amplio acceso a la red una vez que el usuario se autentica. En cambio, la seguridad de navegador de confianza cero se centra en la capa de aplicación, inspeccionando el contenido y el contexto de la sesión de navegación. Aplica políticas granulares para cada aplicación web y acción del usuario, lo que proporciona un control y una visibilidad mucho más precisos que un simple túnel de red.

¿Puede la seguridad del navegador de confianza cero reemplazar a VDI?

Sí, en muchos casos de uso, la seguridad de navegador de confianza cero puede reemplazar la Infraestructura de Escritorio Virtual (VDI). Al proteger el navegador directamente, estas soluciones permiten a los usuarios acceder a las aplicaciones corporativas de forma segura desde cualquier dispositivo sin el alto coste, la latencia y la complejidad asociados al mantenimiento de entornos de escritorio virtual completos. Esto suele resultar en una mejor experiencia de usuario y una menor sobrecarga operativa.

¿Qué características debo buscar en una solución de navegador de confianza cero?

Las características clave que debe buscar incluyen una visibilidad profunda del tráfico web, controles granulares de prevención de pérdida de datos (DLP) y la capacidad de administrar extensiones de navegador. También debe priorizar soluciones que ofrezcan protección contra phishing y malware, integración con proveedores de identidad para el control de acceso y compatibilidad con dispositivos administrados y no administrados para cubrir a toda su fuerza laboral.

¿Es necesario un navegador empresarial para la seguridad de confianza cero?

Un navegador empresarial es una forma de lograr seguridad de confianza cero, pero no es el único método. Las extensiones de navegador y las soluciones sin agente también pueden proporcionar sólidas capacidades de confianza cero al integrar la seguridad en navegadores comerciales estándar como Chrome y Edge. La elección depende de los requisitos específicos de su organización en cuanto a control, experiencia de usuario y estrategias de gestión de dispositivos.