Les chercheurs en sécurité de LayerX ont mis au jour une campagne d'au moins 12 extensions de navigateur interdépendantes qui se font passer pour des téléchargeurs de vidéos TikTok, mais qui, en réalité, suivent l'activité des utilisateurs et collectent des données. Ces extensions partagent un code source commun et sont toutes des clones ou des versions légèrement modifiées les unes des autres, ce qui indique qu'il s'agit d'une campagne persistante et de longue date menée par les mêmes acteurs malveillants.

Ces extensions intègrent également un mécanisme de configuration dynamique à distance, leur permettant de contourner les processus de vérification des plateformes de vente. Ainsi, les extensions malveillantes peuvent modifier leur comportement et leurs fonctionnalités après installation, à l'insu des utilisateurs et des plateformes. Selon une étude de LayerX, ces extensions fonctionnent généralement de manière légitime pendant 6 à 12 mois avant d'introduire des fonctionnalités malveillantes.

Par conséquent, même lorsque certaines de ces extensions sont signalées et supprimées, il est facile d'en créer de nouvelles copies et de les publier sur les plateformes de téléchargement d'extensions. Certaines sont même apparues comme « à la une » sur ces plateformes, ce qui accroît leur visibilité et la confiance que leur accordent les utilisateurs.

À ce jour, plus de 130 000 utilisateurs ont été touchés dans le cadre de cette campagne.

Détails détaillés :

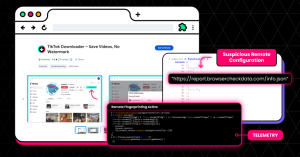

Une vaste campagne impliquant au moins 12 extensions de navigateur se faisant passer pour des téléchargeurs de vidéos TikTok a été identifiée sur les plateformes Chrome et Microsoft Edge. Si ces extensions offrent la fonctionnalité annoncée (téléchargement de vidéos TikTok, souvent sans filigrane), elles mettent simultanément en œuvre des mécanismes de suivi dissimulés, de configuration à distance et de collecte de données.

La campagne a eu un impact sur plus de 130,000 utilisateurs, avec environ 12,500 XNUMX installations actives au moment de l'analyse. Tous les échantillons appartiennent à un famille de code unique, ce qui indique une opération coordonnée tirant parti d'extensions clonées, rebaptisées et légèrement modifiées pour maximiser la portée et la persistance.

Au-delà des préoccupations relatives à la protection de la vie privée, l'utilisation de points de terminaison de configuration à distance introduit un risque de sécurité important, permettant des modifications de comportement après installation qui contournent les mécanismes de vérification du marché.

Points clés à retenir

- Un seul acteur a opéré 12+ extension avec une base de code partagée

- À propos 130 000 utilisateurs touchés~12.5K encore actifs

- Extensions utilisées configuration à distance pour contourner l'examen du magasin

- Enregistré données d'empreintes digitales à haute entropie (y compris l'état de la batterie)

- Beaucoup étaient présent dans les boutiques officielles, augmentant la confiance et la portée

Structure et impact de la campagne

Cette campagne prospère grâce à répétition et variation.

Au lieu de créer de nouveaux outils à partir de zéro, l'opérateur conserve une architecture d'extension de base et en décline plusieurs versions :

- Certains sont des clones quasi identiques.

- D'autres sont légèrement rebaptisées.

- Quelques-uns introduisent des changements progressifs ou de nouvelles infrastructures

De l'extérieur, ces logiciels apparaissent comme des produits distincts : « TikTok Video Downloader », « Mass TikTok Downloader », « No Watermark Saver ». En réalité, il s'agit du même logiciel.

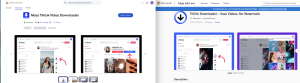

Il est à noter que bon nombre de ces extensions arboraient un badge « À la une » dans la boutique, un indicateur généralement associé à des extensions vérifiées et de haute qualité, ce qui augmentait considérablement la confiance des utilisateurs et l’adoption malgré les risques sous-jacents.

Cela crée un écosystème résilientLorsqu'une extension est signalée ou supprimée, les autres restent actives. De nouvelles peuvent être rapidement mises en ligne, souvent avec les mêmes captures d'écran, descriptions et fonctionnalités.

Le résultat est un cycle continu:

- Téléversez une extension propre ou peu suspecte

- Gagnez des utilisateurs et gagnez leur confiance.

- Introduire des fonctionnalités supplémentaires via des mises à jour

- Être partiellement supprimé ou signalé

- Réapparaître sous de nouvelles identités

Il ne s'agit pas seulement d'une campagne de logiciels malveillants, mais d'une véritable campagne de cybercriminalité. modèle opérationnel, où la persistance est obtenue par la duplication, le changement de marque et le redéploiement rapide.

Figure 1. Cycle de vie d'une extension illustrant le modèle opérationnel « jeu du marteau »

Présentation technique

Toutes les extensions partagent une cohérence Manifeste V3 (MV3) architecture, avec des permissions et des permissions d'hôte presque identiques. Il est à noter que nombre de ces extensions arboraient le badge « À la une » dans la boutique. Cette mention, généralement associée à des extensions de haute qualité et rigoureusement testées, est mise en avant auprès des utilisateurs comme gage de confiance. De ce fait, elle réduit considérablement la méfiance des utilisateurs et augmente la probabilité d'installation, même lorsque l'extension sous-jacente partage du code et des fonctionnalités avec des variantes moins visibles.

Des captures d'écran similaires avaient également été téléchargées sur la page de l'extension dans la boutique.

Figure 2. Extensions disponibles sur les plateformes Google Chrome et Microsoft Edge

Bien que toutes les extensions conservent leurs fonctionnalités légitimes, comme l'extraction des métadonnées des vidéos TikTok et le téléchargement de vidéos, elles incluent également capacités déclarées et non déclarées..

Configuration à distance

Les extensions récupèrent leur configuration depuis des serveurs contrôlés par l'attaquant. Cela permet aux extensions de

- Modifiez instantanément le comportement de l'extension

- Activer ou désactiver des fonctionnalités

- Activité réseau de redirection

- Développer la collecte de données

Recevoir des configurations à distance signifie que le comportement de l'extension est non réparé ou entièrement visibleet aurait pu être modifié à distance à tout moment contourner l'avis sur le magasin et en permettant des flux de données ou des capacités invisibles.

Figure 3. Structure de configuration à distance

Une tendance notable se dégage des échantillons : injection de capacité retardéeDes fonctionnalités malveillantes ont été introduites. 6 à 12 mois après la publication initiale, permettant ainsi aux extensions de se forger d'abord une réputation et d'échapper à un examen approfondi dès le départ.

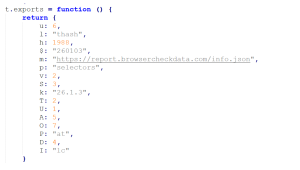

Empreintes digitales de l'utilisateur

Ces extensions collectent des données télémétriques détaillées sur les utilisateurs, notamment la fréquence d'utilisation de l'outil, le contenu avec lequel ils interagissent et diverses caractéristiques de leur appareil telles que la langue, le fuseau horaire et l'agent utilisateur. Même l'état de la batterie est enregistré, un signal inhabituel mais précieux pour empreinte digitale de l'appareil.

Figure 4. Empreintes digitales de l'utilisateur

Infrastructure de commande et de contrôle et attribution des menaces

L'une des caractéristiques déterminantes de cette campagne est son recours à des serveurs de configuration externes. Plutôt que de coder en dur le comportement, plusieurs variantes récupèrent des fichiers de configuration JSON depuis des domaines contrôlés par l'attaquant :

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Certains de ces domaines présentent des signes évidents de tromperie, notamment des schémas de typosquatting tels que «requête de trafic"Au lieu de"rapport de traficnous »TIC Tac"Au lieu de"TikTokCes incohérences subtiles sont souvent utilisées pour échapper à un examen superficiel tout en conservant une légitimité plausible.

Bien qu'aucune attribution directe ne puisse être faite, la cohérence du code, des modèles d'infrastructure et du comportement opérationnel indique fortement un acteur unique ou un groupe étroitement coordonné.

Conclusion

Cette campagne illustre une évolution plus générale dans la manière dont les extensions de navigateur peuvent être détournées. Plutôt que de déployer un code ouvertement malveillant, l'opérateur exploite des fonctionnalités légitimes comme moyen de diffusion pour obtenir un accès et un contrôle à long terme.

Le véritable risque ne réside pas dans les fonctionnalités actuelles des extensions, mais dans leurs capacités futures. La configuration à distance les transforme en outils adaptables, capables d'évoluer après leur installation, tandis que leur accès aux sessions authentifiées et au contexte de navigation les rend particulièrement précieuses pour la collecte et l'exploitation potentielle de données.

Même en l'état, ces extensions permettent un profilage utilisateur détaillé. Elles collectent des informations sur les habitudes d'utilisation, les contenus téléchargés, les caractéristiques des appareils et des données environnementales telles que le fuseau horaire et la langue. L'ensemble de ces données crée une empreinte numérique permettant de suivre les utilisateurs d'une session à l'autre et potentiellement d'un service à l'autre.

Dans le pire des cas, ces mêmes mécanismes pourraient être réutilisés pour une exfiltration de données plus large, un abus des requêtes authentifiées ou une intégration dans des infrastructures de type proxy ou botnet plus vastes.

Ce qui rend cette campagne particulièrement difficile à détecter, c'est son modèle opérationnel :

- Les versions initiales sont propres ou peu suspectes.

- Le comportement est différé et contrôlé à distance.

- Chaque extension apparaît comme un produit indépendant

- Les signaux de confiance affichés par les boutiques (tels que les badges « À la une ») réduisent l’examen attentif des utilisateurs.

Cela met en évidence une lacune fondamentale des systèmes de défense actuels : la plupart des outils de sécurité se concentrent sur la validation lors de l’installation, alors que le véritable risque apparaît lors de l’exécution.

Pour remédier à ce problème, il est nécessaire d'adopter une surveillance continue et comportementale des extensions de navigateur, capable de détecter les modifications de l'activité réseau, des interactions avec le DOM et de l'utilisation des permissions après leur installation. La technologie de pointe de LayerX est conçue pour combler cette lacune en offrant une visibilité et une application des règles en temps réel au niveau du navigateur. Elle permet ainsi aux organisations d'identifier et de bloquer les comportements malveillants des extensions, même lorsqu'ils proviennent d'extensions apparemment légitimes ou précédemment dignes de confiance.

Dans ce modèle, l'extension de navigateur n'est plus un outil statique, mais un point d'ancrage vivant, contrôlé à distance et évoluant au fil du temps.

Indicateurs de compromission (IOC)

Extensions

| ID | Nom | Installations | Navigateur | Statut |

| injnjbcogjhcjhnhcbmlahgikemedbko | Téléchargeur TikTok – Enregistrez des vidéos sans filigrane | 3,000 | Google Chrome | Actif |

| ehdkeonoccndeaggbnolijnmmeohkbpf | Téléchargeur de vidéos TikTok – Économies en masse | 1,000 | Google Chrome | Actif |

| pfpijacnpangmkfdpgodlbokpkhpkeka | Téléchargeur Tiktok | 353 | Google Chrome | Actif |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | Téléchargeur de vidéos TikTok – Enregistrez sans filigrane | 4,000 | Google Chrome | Actif |

| mpalaahimeigibehbocnjipjfakekfia | Téléchargeur de vidéos TikTok en masse | 77 | Microsoft Edge | Actif |

| kkhjihaeddnhknninbekkhaklnailngh | Téléchargeur de vidéos TikTok – Enregistrez sans filigrane | 9 | Microsoft Edge | Actif |

| kbifpojhlkdoidmndacedmkbjopeekgl | Téléchargeur TikTok – Enregistrez des vidéos sans filigrane | 47 | Microsoft Edge | Actif |

| jacilgchggenbmgbfnehcegalhlgpnhf | Vidéo TikTok de masse

Downloader |

4,000 | Google Chrome | Actif |

| oaceepljpkcbcgccnmlepeofkhplkbih | Téléchargeur de vidéos TikTok en masse | 30,000 | Google Chrome | Supprimé |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | Téléchargeur TikTok – Enregistrez des vidéos sans filigrane | 10,000 | Google Chrome | Supprimé |

| kmobjdioiclamniofdnngmafbhgcniok | Gardien de vidéos TikTok | 60,000 | Google Chrome | Supprimé |

| cgnbfcoeopaehocfdnkkjecibafichje | Téléchargeur de vidéos pour TikTok | 20,000 | Google Chrome | Supprimé |

Domaines

trafficreqort.com

browsercheckdata.com

qippin.com

navigateur virtuel.com

Emails

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

Tactiques, techniques et procédures (TTP)

| Tactique | Technique |

| Reconnaissance | LX1.001(T1589) – Recueillir des informations d'identité |

| Reconnaissance | LX1.003 – Collecte de données sur les modèles |

| Accès initial | LX3.003 (T1199) – Relation de confiance |

| Accès aux informations d'identification | LX8.008 – Manipulation du réseau |

| Découverte | LX9.011 – Découverte du matériel |

Recommandations

Les professionnels de la sécurité, les responsables de la protection des entreprises et les développeurs de navigateurs doivent prendre les mesures suivantes :

- Extensions d'audit au sein des environnements gérés, en particulier celles installées en dehors des contrôles de stratégie.

- Adoptez des approches de surveillance en temps réel qui se concentrent sur le comportement de l'extension après son installation, plutôt que de vous fier uniquement à la validation du marché.

- Déployez des technologies de surveillance des extensions basées sur le comportement pour détecter les activités réseau non autorisées ou les manipulations suspectes du DOM.

- Renforcer la surveillance et l'application des règles en temps réel, et pas seulement l'examen lors de l'installation, afin de détecter les changements de comportement post-installation induits par l'infrastructure backend.