L'adoption rapide de l'IA générative (GenAI) a introduit un niveau de risque complexe que les périmètres de sécurité traditionnels ne peuvent gérer efficacement. Pour les entreprises modernes, l'enjeu ne se limite plus à la sécurisation du réseau ; il s'agit désormais de sécuriser le navigateur, principal espace de travail où les employés interagissent avec les outils d'IA. Face à la course à l'adoption de ces technologies avancées, la nécessité d'une surveillance complète de la sécurité de l'IA est passée d'un atout à une exigence opérationnelle critique.

Les équipes de sécurité sont aujourd'hui confrontées à un double défi : permettre les gains de productivité de l'IA générale tout en neutralisant les risques de fuite de données et d'usurpation d'identité. Cet équilibre exige une rupture avec les contrôles réseau traditionnels. Il requiert une stratégie qui opérationnalise la surveillance de la gouvernance de l'IA directement au point d'interaction : le navigateur.

L'angle mort : pourquoi la sécurité réseau traditionnelle échoue (GenAI)

Pendant des décennies, l'IA appliquée à la sécurité et à la surveillance des réseaux s'est concentrée sur le périmètre. Les pare-feu, les passerelles web sécurisées (SWG) et les courtiers de sécurité d'accès au cloud (CASB) ont été conçus pour inspecter le trafic entrant et sortant du réseau d'entreprise. Cependant, les interactions avec l'IA générale sont plus complexes. Elles impliquent souvent des sessions chiffrées (HTTPS) où la charge utile, c'est-à-dire la conversation entre l'utilisateur et le modèle d'IA, reste opaque à l'inspection au niveau du réseau.

Les outils traditionnels peinent à faire la différence entre une requête inoffensive comme « Rédiger un e-mail marketing » et une demande à haut risque comme « Déboguer cet extrait de code propriétaire ». Pour un pare-feu, les deux apparaissent comme du trafic HTTPS générique. openai.com or anthropique.comCe manque de visibilité crée un angle mort dangereux. Les équipes de sécurité sont réduites à l'improvisation, incapables de comprendre le contexte des données qui quittent leur organisation.

LayerX remédie à cette faille fondamentale. En intégrant le capteur et le système de contrôle directement dans l'extension du navigateur, LayerX obtient une visibilité textuelle claire sur chaque interaction. Ceci permet une surveillance IA granulaire qui capture l'intention et le contenu des actions de l'utilisateur avant le chiffrement.

Visualiser le déficit de visibilité

Pour bien comprendre l'ampleur du problème, comparons les capacités de détection des solutions traditionnelles à celles d'une approche centrée sur le navigateur. Si les outils réseau filtrent efficacement les domaines malveillants connus, ils ne parviennent pas à inspecter le contenu des sessions autorisées.

Lever le voile sur l'ombre : la surveillance de la gouvernance de l'IA pour l'entreprise moderne

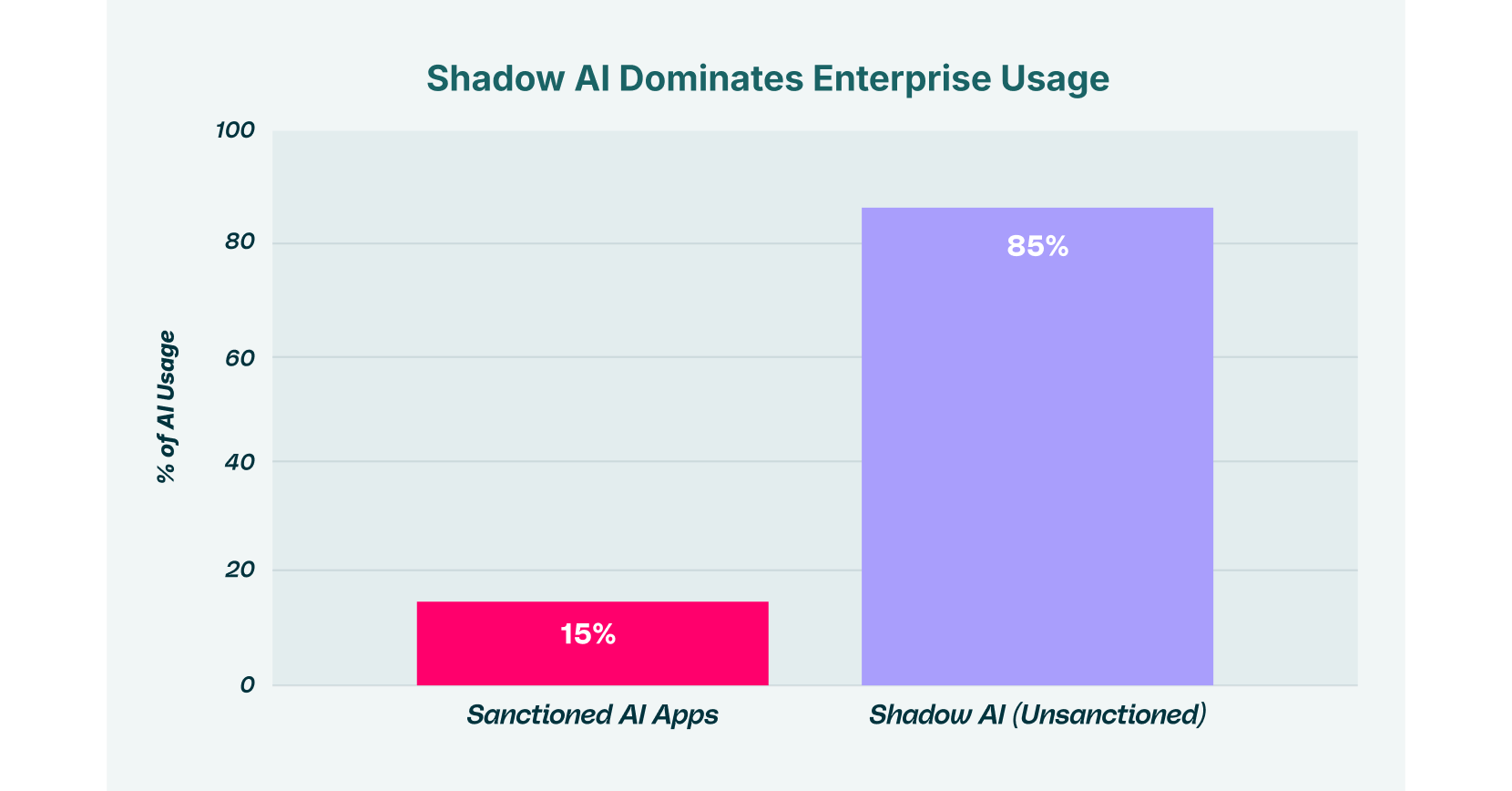

L'informatique parallèle a toujours été un casse-tête pour les RSSI. L'IA parallèle, quant à elle, est un véritable fléau. Soucieux d'améliorer leur productivité, les employés s'abonnent souvent à des outils d'IA non autorisés en utilisant leurs adresses électroniques personnelles. Ces « écosystèmes SaaS parallèles » contournent l'authentification unique (SSO) et les fournisseurs d'identité de l'entreprise, privant ainsi l'organisation de toute trace d'audit et de tout contrôle sur l'emplacement de ses données.

Une surveillance efficace de la gouvernance de l'IA doit commencer par une phase de détection. On ne peut gouverner ce qu'on ne voit pas. L'extension de navigateur LayerX répertorie automatiquement toutes les applications d'IA utilisées par les employés. Elle fait la distinction entre les comptes professionnels et les comptes personnels, et signale les cas où un employé pourrait utiliser son compte ChatGPT personnel pour traiter des données d'entreprise.

Ce niveau de visibilité est crucial. Il transforme les outils de surveillance de l'IA, de simples mécanismes de reporting passifs, en véritables moteurs de gouvernance. Au lieu de découvrir une fuite de données des mois plus tard, les équipes de sécurité peuvent observer en temps réel la progression de l'IA parallèle et prendre des mesures immédiates pour bloquer ou sanctionner les outils concernés.

Outils de surveillance par IA : de l’observation passive à la défense active

Le marché regorge d'outils de surveillance de l'IA qui promettent une visibilité totale, mais ne fournissent que des informations parasites. Une véritable sécurité exige du contexte. Il ne suffit pas de savoir qu'un utilisateur a visité un site utilisant l'IA ; il faut savoir ce qu'il y a fait.

LayerX introduit le « Suivi complet des conversations », une fonctionnalité qui capture l'intégralité du contexte des interactions avec l'IA. Cela inclut la requête de l'utilisateur, la réponse de l'IA et tous les fichiers téléchargés pour analyse. Ces données sont essentielles pour les enquêtes numériques et les audits de conformité. En cas d'incident, l'équipe de sécurité peut reconstituer la session complète afin de déterminer précisément quelles informations ont été compromises.

Prenons un exemple hypothétique : un développeur travaille sous pression et, pour accélérer le processus, copie un bloc de code source contenant des clés API codées en dur et le colle dans un chatbot GenAI pour optimisation.

- Sans LayerX : le trafic est chiffré. La solution DLP ne détecte rien. Le code est divulgué.

- Avec LayerX : cette extension de navigateur analyse le contenu du presse-papiers en temps réel. Grâce à l’intelligence artificielle, elle reconnaît le modèle d’une clé API et sa destination. L’action est instantanément bloquée et l’utilisateur reçoit une notification expliquant l’infraction aux règles.

Voilà la différence entre consigner une catastrophe et la prévenir.

Prévenir l'exfiltration de données à l'ère de l'IA générale

L'exfiltration de données via GenAI est une menace sophistiquée. Elle ne ressemble pas toujours à une attaque malveillante. Souvent, il s'agit d'une menace interne due à la négligence. Les employés n'ont pas l'intention de divulguer des données ; ils veulent simplement accomplir leur travail. Pourtant, le résultat est le même : des données personnelles sensibles, des données de propriété intellectuelle et des données financières se retrouvent dans les modèles d'entraînement des fournisseurs d'IA publics.

Pour contrer ce risque, les organisations doivent mettre en œuvre une surveillance de sécurité par IA axée sur les mouvements de données. LayerX renforce la protection de la surface d'attaque « du navigateur au cloud ». En surveillant les événements clés (copier, coller, saisir du texte et télécharger des fichiers), l'extension peut intervenir au moment précis où le risque se manifeste.

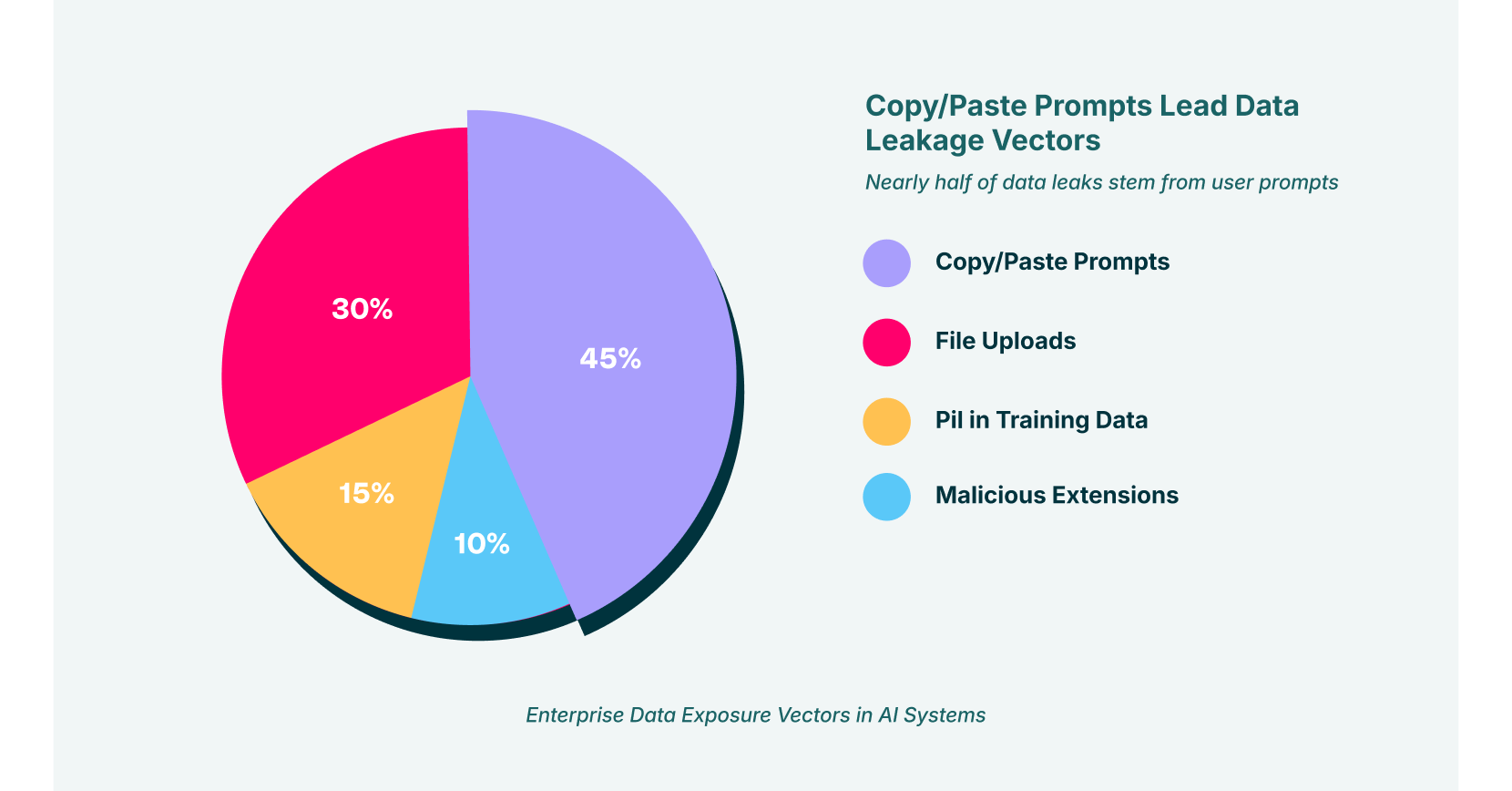

Analyse des vecteurs de fuite

Les données ne fuient pas d'elles-mêmes. Elles circulent par des vecteurs spécifiques. Comprendre ces vecteurs est la première étape pour les neutraliser.

Mise en œuvre des politiques fondées sur les risques

Une approche de blocage total est intenable. Elle étouffe l'innovation et incite les employés à trouver des solutions de contournement dangereuses. Une stratégie de surveillance par IA complète doit être adaptative.

LayerX permet de créer des politiques de gestion des accès très précises. Vous pouvez autoriser l'équipe marketing à utiliser GenAI pour la génération de contenu, mais lui interdire d'importer des listes de clients. Vous pouvez également autoriser l'équipe d'ingénierie à utiliser des assistants de programmation IA spécifiques, sous licence entreprise, mais bloquer tout accès aux modèles gratuits publics.

Cette approche adaptative garantit que la sécurité favorise les objectifs commerciaux au lieu de les entraver. Elle s'inscrit dans la philosophie de « l'isolation du navigateur selon le principe de confiance zéro » : ne faire confiance à aucune interaction de manière implicite, vérifier chaque transfert de données et appliquer dynamiquement le principe du moindre privilège.

Intégration de l'IA pour la sécurité et la surveillance des réseaux

Bien que le navigateur constitue le nouveau périmètre de sécurité, il doit coexister avec l'infrastructure existante. L'IA dédiée à la sécurité et à la surveillance des réseaux évolue pour intégrer les données télémétriques issues du navigateur. LayerX s'intègre aux plateformes SIEM et SOAR, leur fournissant des données haute fidélité que les capteurs réseau ne captent pas.

Cette intégration crée une sécurité unifiée. L'extension de navigateur gère la dernière étape de l'interaction utilisateur, tandis que les outils réseau surveillent les anomalies de trafic et de connexion. Ensemble, ils forment une défense multicouche bien plus efficace que chaque composant pris isolément.

Par exemple, si LayerX détecte qu'un utilisateur tente à plusieurs reprises de contourner les contrôles DLP pour télécharger des fichiers vers un site d'IA non sécurisé, une alerte critique est déclenchée dans le SOC. Cette alerte, riche en informations contextuelles (identité de l'utilisateur, nom de l'application, type de fichier et contenu précis des données), permet aux analystes d'intervenir avec précision.

Quelles sont les prochaines étapes pour la détection et la réponse du navigateur ?

L'époque où l'on faisait aveuglément confiance au navigateur est révolue. Avec l'intégration profonde de l'IA de nouvelle génération dans les processus métier des entreprises, le navigateur est devenu le maillon essentiel de l'architecture de sécurité. La mise en place d'une surveillance robuste de la sécurité de l'IA est le seul moyen d'évoluer sereinement dans cet environnement.

LayerX fournit les outils nécessaires à la mise en œuvre de cette stratégie. En combinant une visibilité approfondie, une gouvernance en temps réel et une application adaptative des règles, elle permet aux organisations d'adopter l'IA de nouvelle génération en toute sérénité. Elle transforme le navigateur, d'un point faible, en un espace de travail sécurisé et géré.

En définitive, une sécurité efficace repose sur la visibilité. Grâce à la surveillance de la gouvernance par IA fournie par LayerX, vous pouvez identifier les failles, les stopper et sécuriser l'avenir du travail.