LayerX descobre que o navegador Comet da Perplexity é até 85% mais vulnerável a ataques de phishing e web do que o Chrome

Uma nova pesquisa da LayerX mostra que os novos navegadores de IA, em particular o navegador Comet da Perplexity e o Genspark, apresentam taxas de sucesso alarmantemente baixas no bloqueio até mesmo de sites de phishing mal elaborados e obviamente maliciosos.

Essas descobertas, baseadas na pesquisa de Paloma Perlov, pesquisadora de segurança da LayerX, são cruciais, pois expõem uma nova e crescente superfície de ameaças aos navegadores de IA. As implicações são que, sem salvaguardas de segurança adequadas, os usuários de navegadores de IA correm um risco desproporcionalmente maior de serem vítimas de phishing e ataques da web, que podem se aproveitar do mecanismo de IA integrado para roubar credenciais e dados privados dos usuários.

Os navegadores de IA são um novo ponto de controle para a IA

Os navegadores de IA são uma interface emergente para o uso de IA. Uma nova geração de navegadores de IA, como o Comet (da Perplexity), o Dia (dos mesmos criadores do navegador Arc), o Genspark, o Edge Copilot, bem como os futuros navegadores da Opera (Neon) e um navegador de IA da OpenAI, que supostamente integra a IA diretamente à experiência de navegação diária. No entanto, essa nova interface de trabalho também cria uma nova superfície de ameaças que os criminosos podem explorar para roubar credenciais e dados do usuário.

Uma nova pesquisa técnica da LayerX descobriu que os novos navegadores de IA são desproporcionalmente expostos a phishing e ataques da web, em comparação com navegadores tradicionais sem IA. Liderando o grupo de navegadores com IA em termos de vulnerabilidade estavam os navegadores Comet e Genspark, que permitiram a navegação de mais de 90% das páginas da web comprometidas.

Embora os navegadores modernos não sejam imunes a vulnerabilidades da web, eles normalmente incluem mecanismos integrados para filtrar sites maliciosos conhecidos. Esses mecanismos geralmente se baseiam nas propriedades da página (por exemplo, ausência de certificados SSL) ou em listas de sites considerados perigosos.

No entanto, a pesquisa da LayerX descobriu que mesmo essas funcionalidades, em sua maioria, não foram implementadas no Comet e no Genspark, deixando seus usuários mais vulneráveis a ataques de phishing e na web.

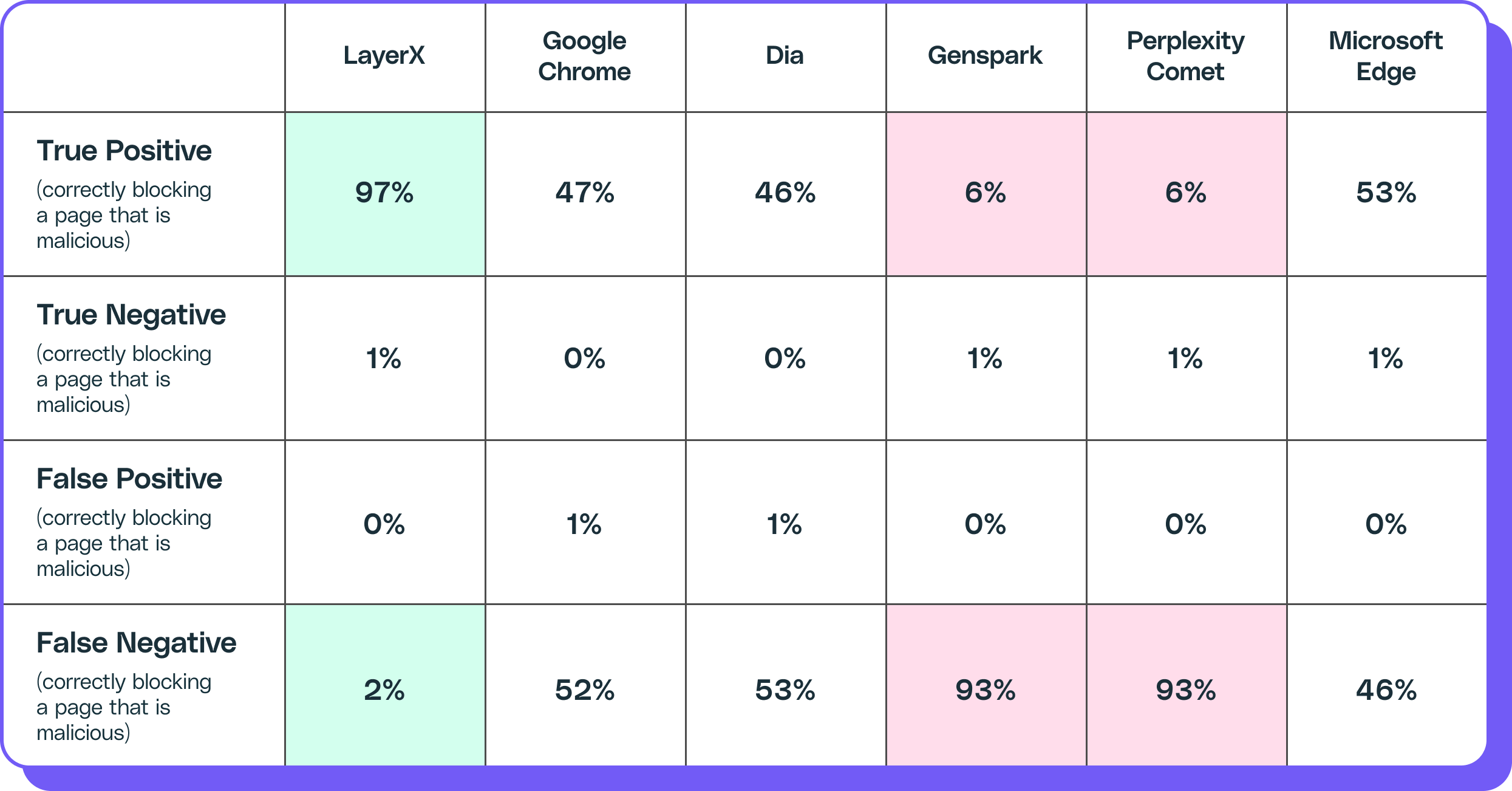

A LayerX testou três novos navegadores de IA: Comet, Genspark e Dia. - e compararam-nos com os dois navegadores não inteligentes mais populares: o Google Chrome e o Microsoft Edge.

A equipe de pesquisa do LayerX testou cada navegador contra os 100 ataques de phishing mais recentes relatados nos principais sites de vulnerabilidade, como OpenPhish e PhishTanke verificamos se eles tinham permissão para passar. Também os comparamos com as proteções da própria LayerX, implantadas por meio do complemento de navegador da LayerX.

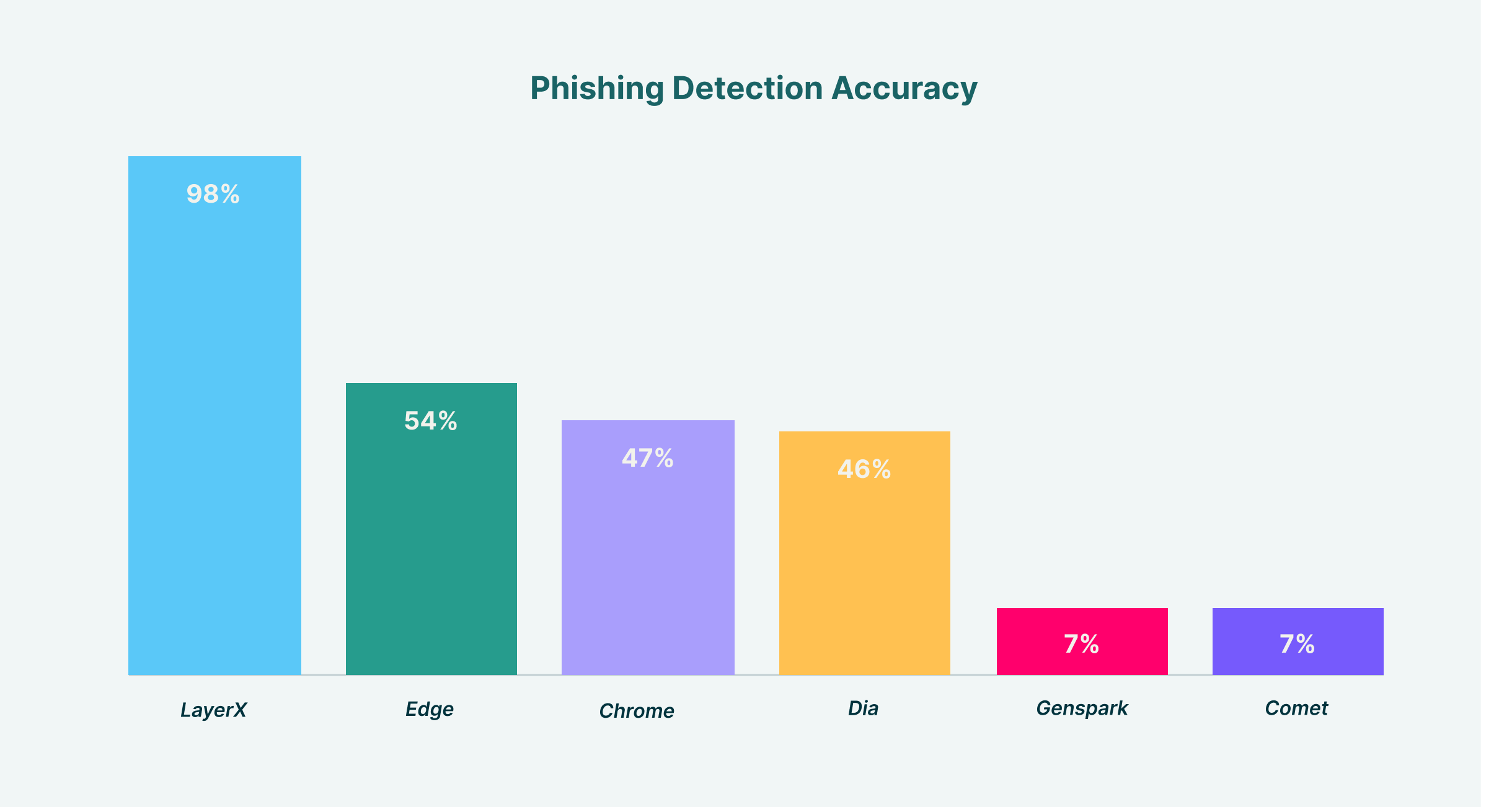

Os resultados mostram que o Edge foi o navegador mais eficaz em bloquear phishing e ataques da web imediatamente, com uma taxa de sucesso de 54%. O Google Chrome ficou em segundo lugar, com 47%, seguido de perto pelo Dia, com 46%. Fechando o grupo, vieram Comet e Genspark, com apenas 7% cada.

No entanto, as proteções de IA integradas do LayerX atingem uma taxa de precisão de 98% na detecção de tentativas de phishing, mostrando como proteções externas, como as oferecidas pelo LayerX, podem proteger efetivamente os usuários do navegador contra phishing.

A maioria dos navegadores usa o Google como código subjacente e para proteção contra phishing.

Para entender como a maioria das proteções contra phishing em navegadores funcionam, primeiro precisamos entender os navegadores da web.

O Chrome é de longe o navegador mais popular atualmente, com mais de 70% de participação no mercado global.

No entanto, o Google torna o código-fonte básico do Chrome (exceto alguns elementos proprietários e complementos) aberto sob o Projeto Chromium. Como resultado, a maioria dos navegadores atuais, incluindo Microsoft Edge, Arc, Brave, Opera e outros, são derivados do Chromium. Isso significa que, internamente, a maioria dos navegadores atuais funciona de forma semelhante, com diferenças principalmente na interface do usuário e nos recursos extras.

À medida que novos navegadores de IA começam a surgir, eles também são baseados principalmente na fundação subjacente do Google: Comet (da Perplexity), Dia (da The Browser Company) e Genspark são todos baseados no Chromium.

No entanto, além do código-fonte do navegador, o Google também fornece recursos de segurança da web integrados para proteção contra sites arriscados.

O Google fornece o Navegação segura serviço de listas de URLs conhecidas como ruins. Essas listas estão disponíveis por meio da API de Navegação Segura (para uso não comercial) ou da API de risco da Web (para uso comercial).

O Google oferece duas camadas de proteção integrada contra phishing e vulnerabilidades:

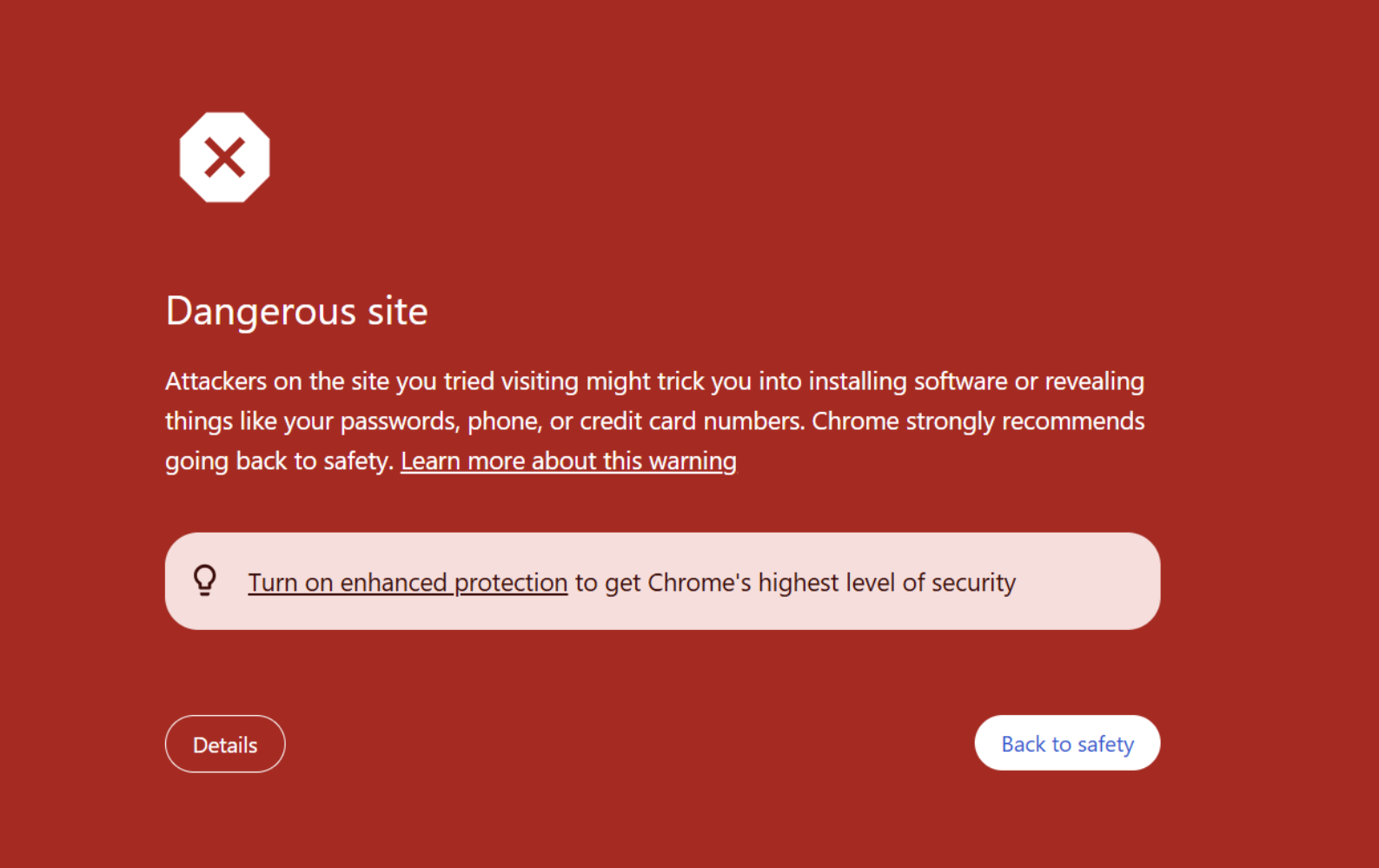

- Listas de URLs conhecidas ruins: Proteção contra URLs maliciosos conhecidos, com base em listas de páginas da web reportadas anteriormente. Embora isso abranja apenas URLs maliciosos já conhecidos e não proteja contra URLs de hora zero e de rotação rápida, oferece proteção razoável contra sites maliciosos conhecidos. Essa proteção é observada no bloqueio de páginas com fundo vermelho (as páginas de "bloco vermelho").

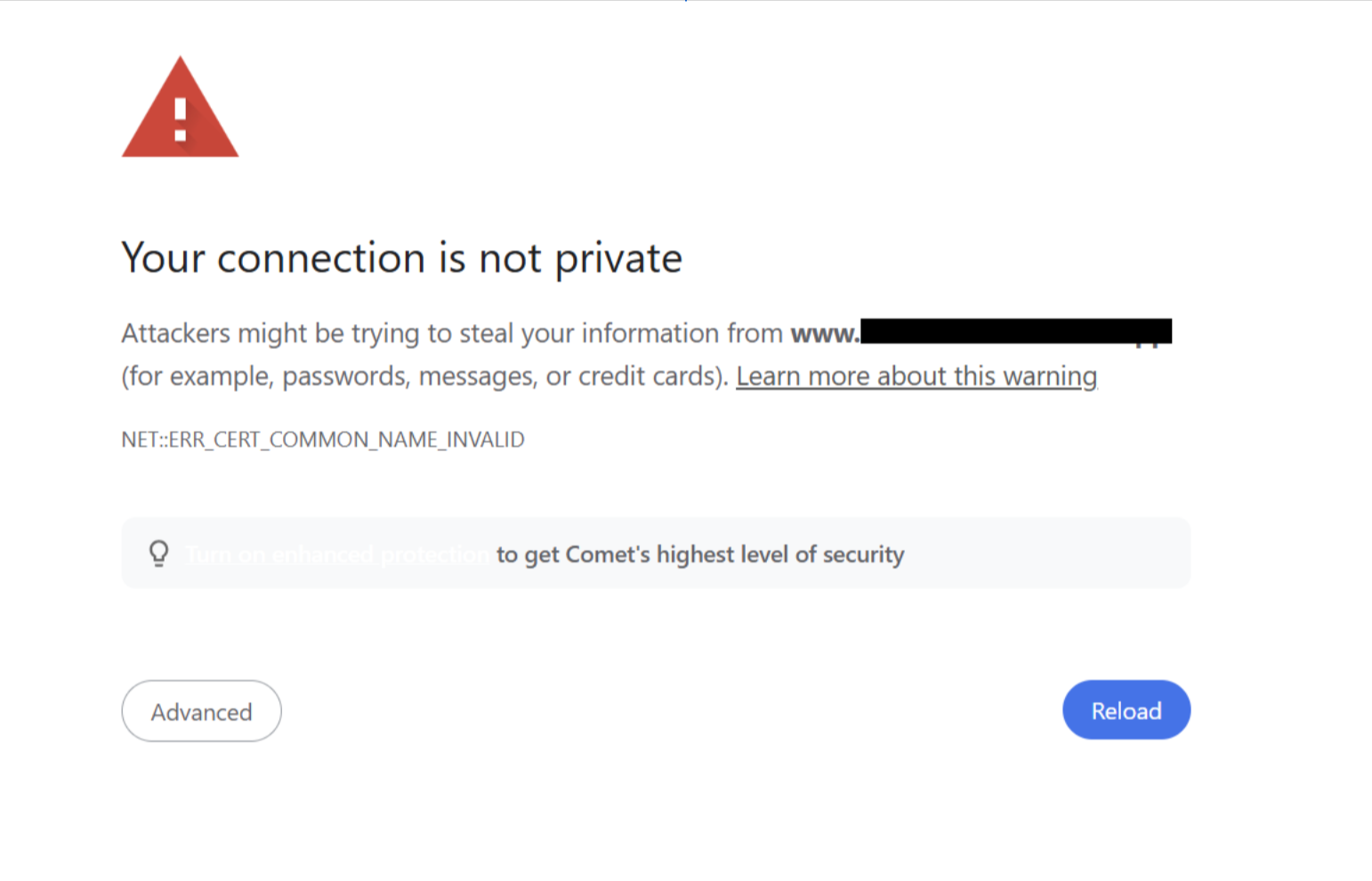

- Detecção de conexões inseguras no nível da rede: Proteção contra páginas com certificados TLS/SSL defeituosos, incompletos ou ausentes. Embora erros em certificados de criptografia não sejam, por si só, evidência de atividade maliciosa, frequentemente são indicadores de páginas falsas ou mascaradas. Esses erros são observados no bloqueio de páginas com fundo branco (as páginas de "bloco branco").

Constatamos que a maioria dos navegadores neste teste — todos derivados do Chromium — utilizava, em alguma medida, a proteção subjacente do Google. No entanto, a LayerX identificou variações significativas na extensão do uso e na abrangência da proteção.

Edge teve o melhor desempenho geral, Comet e Genspark ficaram muito atrás

A análise do desempenho em todos os navegadores mostrou que o Edge apresentou a melhor proteção integrada contra phishing, com uma taxa de precisão de 54%. O Edge foi o único navegador que parece não utilizar as proteções contra phishing do Google. Embora ambos tenham se mostrado semelhantes na avaliação geral de cerca de 80% dos sites, descobrimos que, em cerca de 14% dos sites, o Edge teve vantagem, enquanto o Chrome foi mais preciso na identificação de incidentes de phishing em cerca de 6% dos sites.

Embora o Edge tenha bloqueado apenas pouco mais da metade dos sites inseguros testados, ele apresentou o melhor desempenho imediato entre todos os navegadores testados, superando o Chrome. Isso significa que os usuários do Edge (e do Modo Copiloto do Edge) são os mais bem protegidos entre os usuários de navegadores comerciais e com inteligência artificial (sem contar com proteções externas contra phishing, é claro).

O Chrome, referência no setor, bloqueou menos da metade dos sites maliciosos testados, com uma taxa de sucesso de 47%. Embora os mecanismos integrados do Chrome tenham demonstrado eficácia em quase metade dos casos, este teste mostra como os mecanismos do navegador mais popular do mundo deixam passar mais da metade das tentativas de phishing, expondo os usuários a ameaças.

Além disso, como as proteções de navegação segura do Chrome são baseadas em listas de URLs conhecidas como inválidas, por definição, elas deixam os usuários vulneráveis a novos ataques de phishing de "dia zero" que ainda não foram sinalizados e não constam nas listas de feeds de inteligência de ameaças de sites perigosos. Além disso, como mesmo pequenas alterações na URL podem tornar essa identificação sem sentido, os invasores estão cada vez mais implantando kits de phishing com URLs de rotação rápida e tempos de "vida" curtos, de modo que, quando a URL é sinalizada, eles já migraram para uma nova URL. Isso significa que as proteções contra phishing exigem uma abordagem mais dinâmica, que se baseie na verificação do conteúdo e do contexto da página, e não apenas da reputação da URL.

O Dia, que identificou corretamente 46% dos sites de phishing, ficou praticamente empatado com o Chrome, indicando que implementa integralmente as APIs de navegação segura do Google. Praticamente todas as páginas bloqueadas pelo Chrome foram bloqueadas pelo Dia, e vice-versa. Por outro lado, páginas que não foram bloqueadas no Chrome também foram permitidas no Dia. No geral, os dois navegadores estiveram em concordância em 97% dos casos. Em ambos os casos, as ações de bloqueio se basearam principalmente na marcação da URL como insegura, por meio das páginas de "bloqueio vermelho".

As pequenas variações (cerca de 3% dos casos) que identificamos na proteção contra phishing do Dia em comparação com o Chrome atribuímos a pequenos intervalos de tempo entre nossos testes e a atualização dos URLs maliciosos nas listas do Google. No geral, nossa pesquisa indica que os usuários do Dia têm um nível de segurança equivalente ao do Google Chrome.

Infelizmente, não podemos dizer o mesmo sobre outros navegadores de IA.

Comet e Genspark apresentaram grandes lacunas na proteção

A pesquisa da LayerX mostra que tanto o Comet quanto o Genspark apresentaram grandes lacunas na proteção contra ataques de phishing.

Analisando 100 sites de phishing, verifica-se que nem o Comet nem o Genspark implementam as proteções de navegação segura do Google contra páginas maliciosas conhecidas. Em ambos os casos, bloquearam apenas 7% das páginas de phishing conhecidas e não conseguiram bloquear 93% dos sites de phishing ativos conhecidos.

Para ilustrar, abaixo está um breve vídeo mostrando como o Comet, o Genspark, o Dia e o Edge se saíram contra uma URL maliciosa conhecida. Enquanto o Edge e o Dia (com base em listas do Google) o bloquearam, o Comet e o Genspark permitiram a passagem:

No entanto, nem tudo são flores em todos os navegadores, e todos falharam ao enfrentar um link de phishing “dia zero” desconhecido:

O LayerX, por outro lado, foi capaz de identificar corretamente esses ataques e bloqueá-los com 98% de precisão:

Embora sites nocivos conhecidos tenham sido marcados como tal no Chrome e no Dia (usando as páginas de "bloco vermelho"), nenhuma página de phishing foi bloqueada pelo Comet ou Genspark dessa forma. Isso indica que o Comet e o Genspark não implementam proteções de navegação segura do Google e não fornecem identificação ativa de sites maliciosos.

As poucas páginas de phishing bloqueadas pelo Comet e pelo Genspark foram feitas usando as páginas de conexão insegura (as páginas de "bloqueio branco"). Esses tipos de atividades de bloqueio não se baseiam na identificação ativa de páginas de phishing, mas sim na identificação de erros no nível da rede.

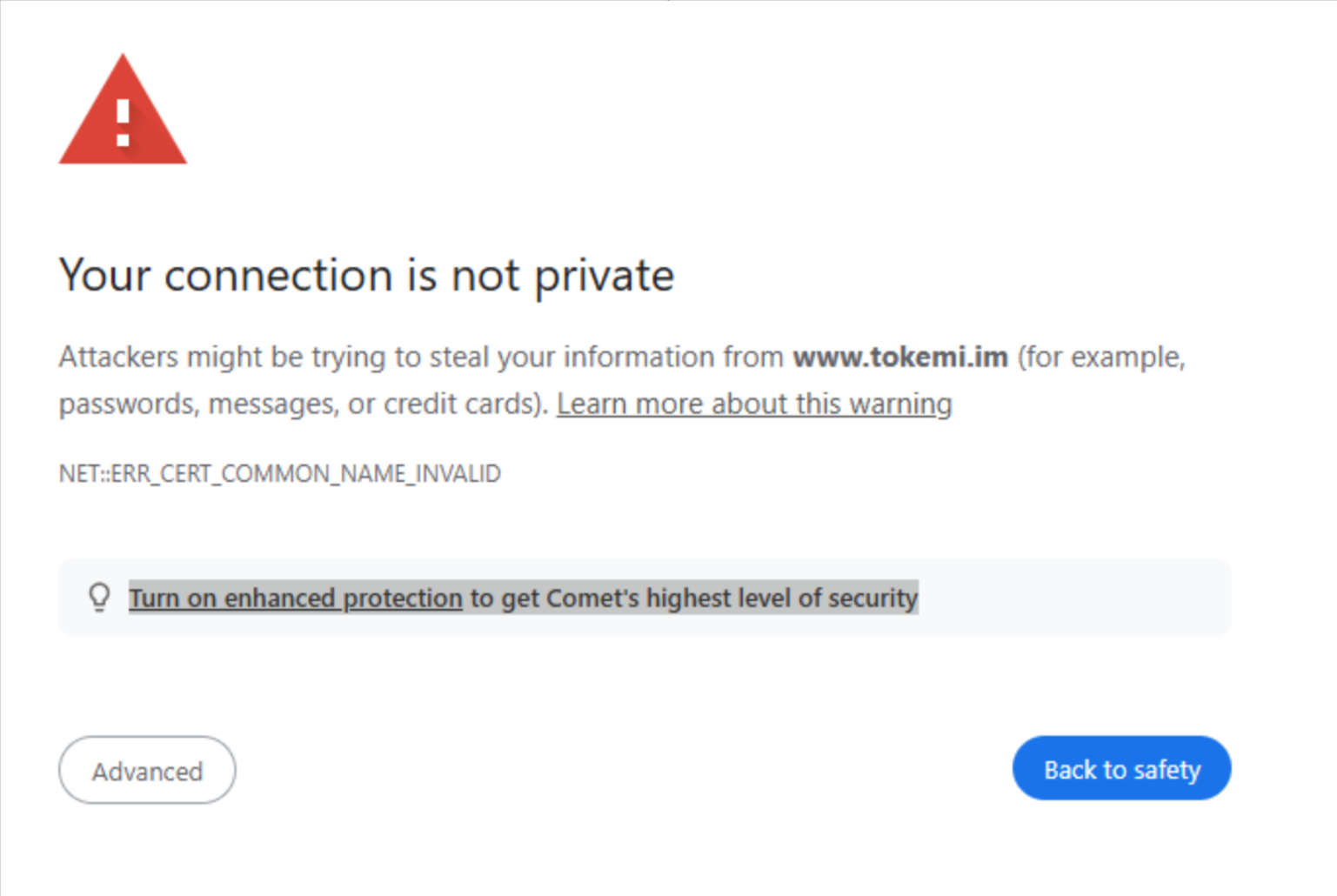

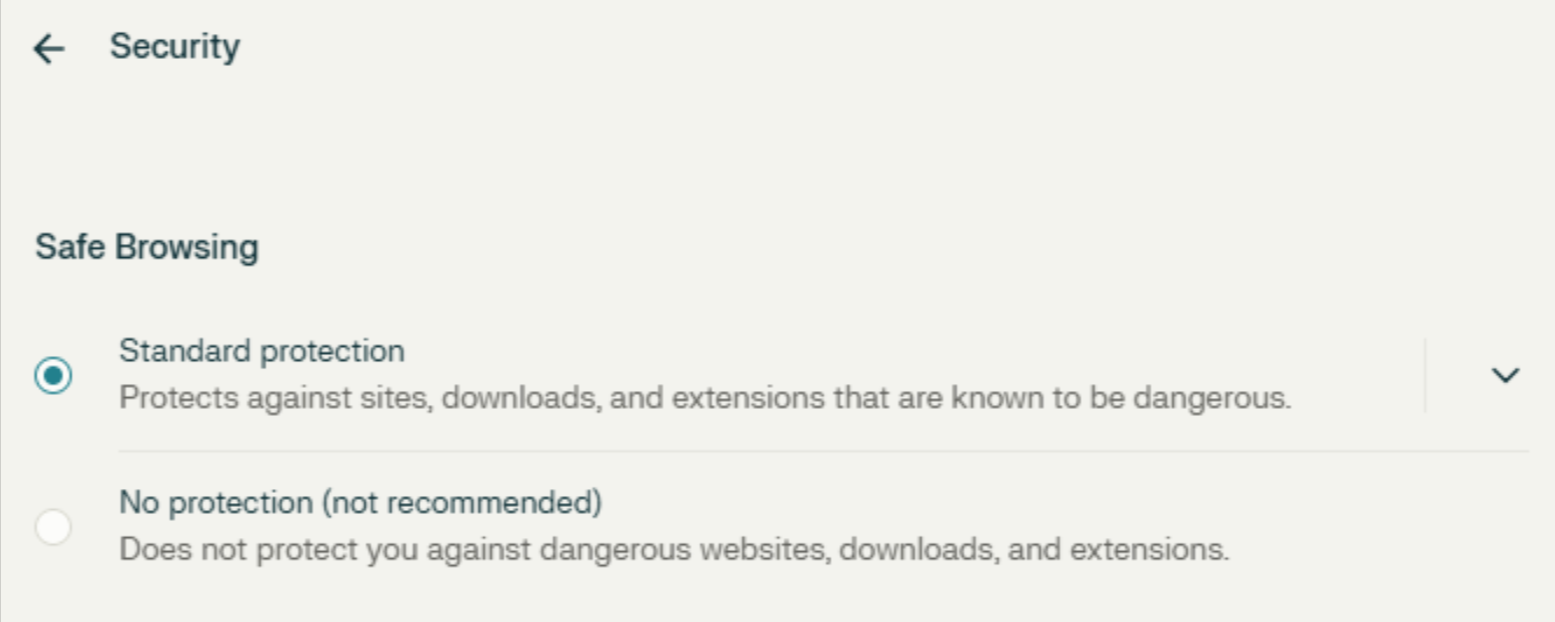

Curiosamente, as páginas de bloqueio do Comet incluem um aviso aos usuários para “Ativar a proteção aprimorada para obter o mais alto nível de segurança do Comet” (destacado abaixo).

No entanto, clicar nesses links levava a uma página de configurações de segurança onde a proteção padrão de “Navegação Segura” já estava supostamente habilitada, sem opção de segurança “Aprimorada”.

Com base em nossa análise, os usuários dos navegadores Comet e Genspark estão desproporcionalmente expostos a phishing e páginas da web maliciosas, até 85% mais do que usuários do Chrome, Edge e Dia.

Quando a IA está no seu navegador, a proteção contra phishing é mais importante do que nunca

O surgimento de navegadores com inteligência artificial (IA) que podem navegar autonomamente em sites, concluir transações e acessar contas confidenciais em nome dos usuários criou vulnerabilidades de segurança sem precedentes, tornando as proteções robustas contra phishing mais importantes do que nunca.

Ao contrário dos navegadores tradicionais, onde os usuários interagem manualmente com sites, os navegadores agentic operam com privilégios totais de usuário em todas as sessões autenticadas, incluindo contas bancárias, de saúde e de e-mail. Isso cria uma superfície de ataque massiva, onde uma única interação comprometida pode ter consequências catastróficas.

Conforme demonstrado por Pesquisa da Brave sobre o navegador Comet da Perplexity, os invasores podem incorporar instruções maliciosas em conteúdo da web aparentemente inócuo, como texto branco em fundos brancos, comentários em HTML ou até mesmo comentários do Reddit, que enganam os assistentes de IA e os fazem executar ações não autorizadas.

Esses ataques de "injeção indireta de prompts" contornam mecanismos tradicionais de segurança da web, como a política de mesma origem e as proteções CORS, porque a IA opera como um agente de usuário confiável. Quando um navegador de IA processa o conteúdo de uma página da web para resumi-lo ou interagir com ele, instruções maliciosas ocultas nesse conteúdo podem redirecionar a IA para roubar credenciais de login, acessar informações bancárias ou exfiltrar dados confidenciais para servidores controlados pelo atacante.

A vulnerabilidade é particularmente perigosa porque os ataques podem ocorrer por meio de conteúdo gerado pelo usuário em plataformas que o atacante não controla, e a execução acontece automaticamente, sem necessidade de intervenção adicional do usuário, uma vez acionada. Uma simples solicitação para "resumir esta página" pode resultar na completa apropriação da conta ou em roubo financeiro.

Por esses motivos, é mais crucial do que nunca que os navegadores de IA implementem novas proteções específicas contra ataques de phishing. Isso inclui garantir que o navegador diferencie entre conteúdo confiável e arriscado, identificando ataques de phishing conhecidos e desconhecidos e minimizando a superfície de risco para os usuários de navegadores de IA.

Resumo: Existe um novo e assustador mundo de navegadores de IA

O surgimento de novos navegadores de IA com agentes, embora ofereça novos recursos poderosos, também introduz riscos de segurança significativos.

Como demonstra a pesquisa da LayerX, navegadores com IA como o Comet da Perplexity e o Genspark apresentam uma drástica falta de proteção integrada contra phishing, tornando-os até 85% mais vulneráveis que o Chrome. Isso é particularmente preocupante, dada a sua capacidade de interagir autonomamente com conteúdo da web e contas de usuários sensíveis, abrindo caminho para novos ataques, como injeções indiretas de prompts, e necessitam urgentemente de camadas adicionais de proteção.

Embora navegadores como o Microsoft Edge e o Google Chrome ofereçam um certo grau de segurança contra ameaças conhecidas, suas proteções são frequentemente insuficientes contra ataques de "dia zero" em rápida evolução. Isso destaca a necessidade crítica de que os desenvolvedores de navegadores com IA priorizem mecanismos de segurança robustos e dinâmicos para proteger os usuários de novas formas de ataques baseados na web.

Para usuários e empresas que estão adotando novos navegadores de IA, essas descobertas ressaltam a importância de ter extremo cuidado com os navegadores de IA e aumentar sua proteção com medidas de segurança adicionais.

Para obter informações adicionais sobre como o LayerX pode protegê-lo contra ataques de phishing em qualquer navegador, agende uma demonstração hoje.