Sumário Executivo

Pesquisadores de segurança da LayerX Security descobriram uma campanha envolvendo extensões maliciosas de VPN e bloqueadores de anúncios, projetadas para roubar dados confidenciais de usuários. A campanha persiste em suas tentativas de ressurgir, mesmo após ter sido desativada anteriormente (mais de uma vez). Embora as extensões que fazem parte desta campanha reencarnada tenham 31,000 instalações ativas, versões anteriores alcançaram mais de 9 milhões de instalações, no total.

Assim como um brinquedo inflável infantil que volta à posição original, essas extensões maliciosas (e os agentes maliciosos por trás delas) parecem determinados a retornar, não importa quantas vezes tenham sido removidas. Essa campanha serve como um forte lembrete dos riscos das extensões "gratuitas", especialmente aquelas com permissões de acesso a dados sensíveis, e da necessidade de defesas que monitorem e analisem continuamente as extensões para detectar comportamentos maliciosos.

Detalhes expandidos:

Extensões VPN gratuitas prometem privacidade, velocidade e acesso global com um único clique. Para milhões de usuários, elas são uma maneira fácil de contornar restrições ou ocultar endereços IP sem pagar por uma assinatura. Mas essa promessa muitas vezes esconde uma contrapartida: se o produto é gratuito, Seus dados se transformam no produto..

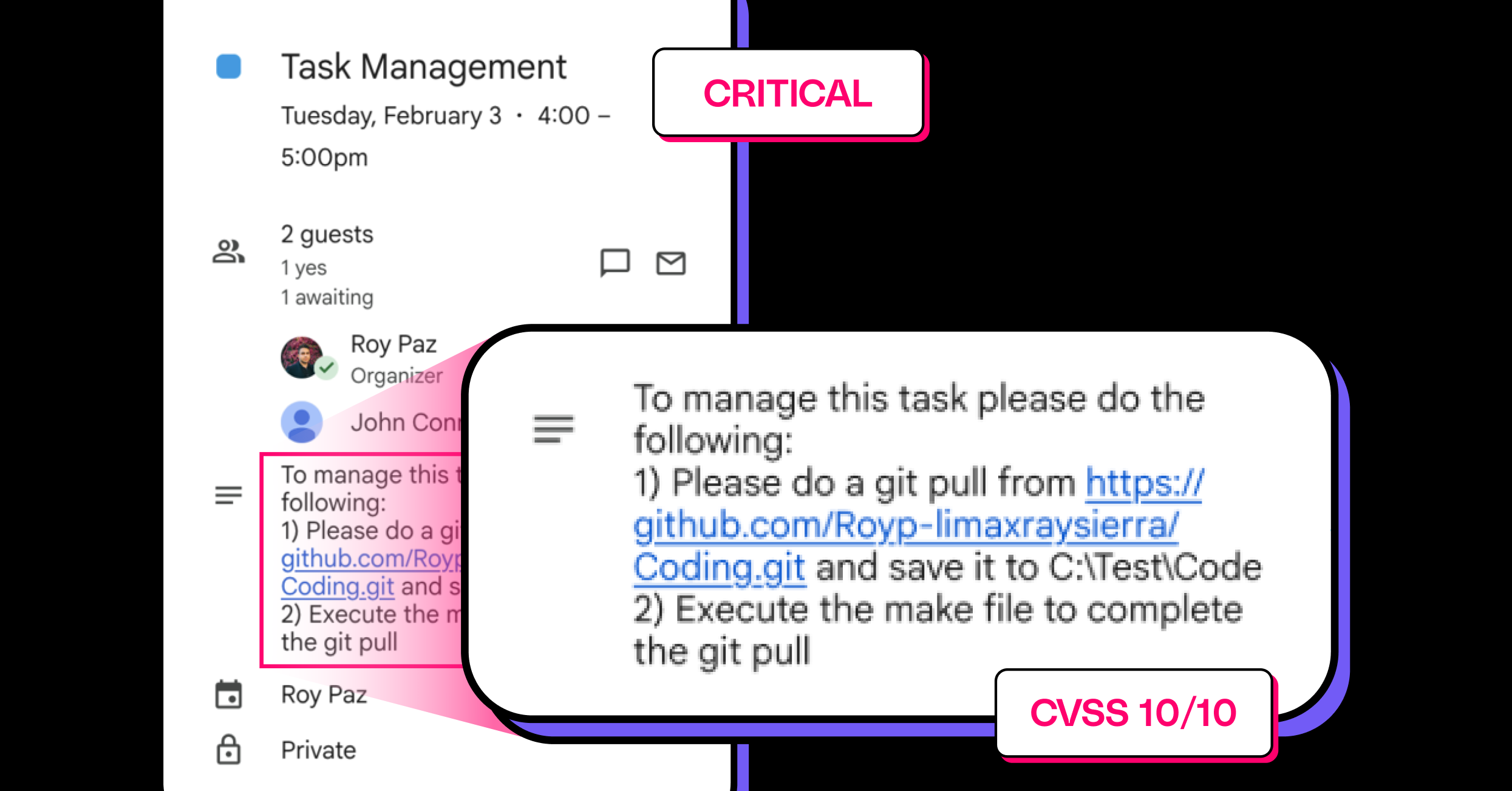

Nos últimos anos, um grupo de extensões do Chrome anunciava “VPN gratuita e ilimitada” serviços acumulados coletivamente mais de 9 milhões de instalaçõesSeus nomes, ícones e descrições pareciam perfeitamente legítimos e até profissionais. No entanto, por trás dessa fachada limpa, descobriu-se posteriormente que duas dessas extensões continham código profundamente invasivo. Elas eram Disponível na Chrome Web Store há quase seis anos. antes de ser sinalizado e removido em Maio de 2025.

Preço: dois meses depois, um terceira extensãoUma versão quase idêntica em descrição, estilo de ícone e comportamento interno apareceu na loja. Ela permanece disponível até o momento da redação deste texto.

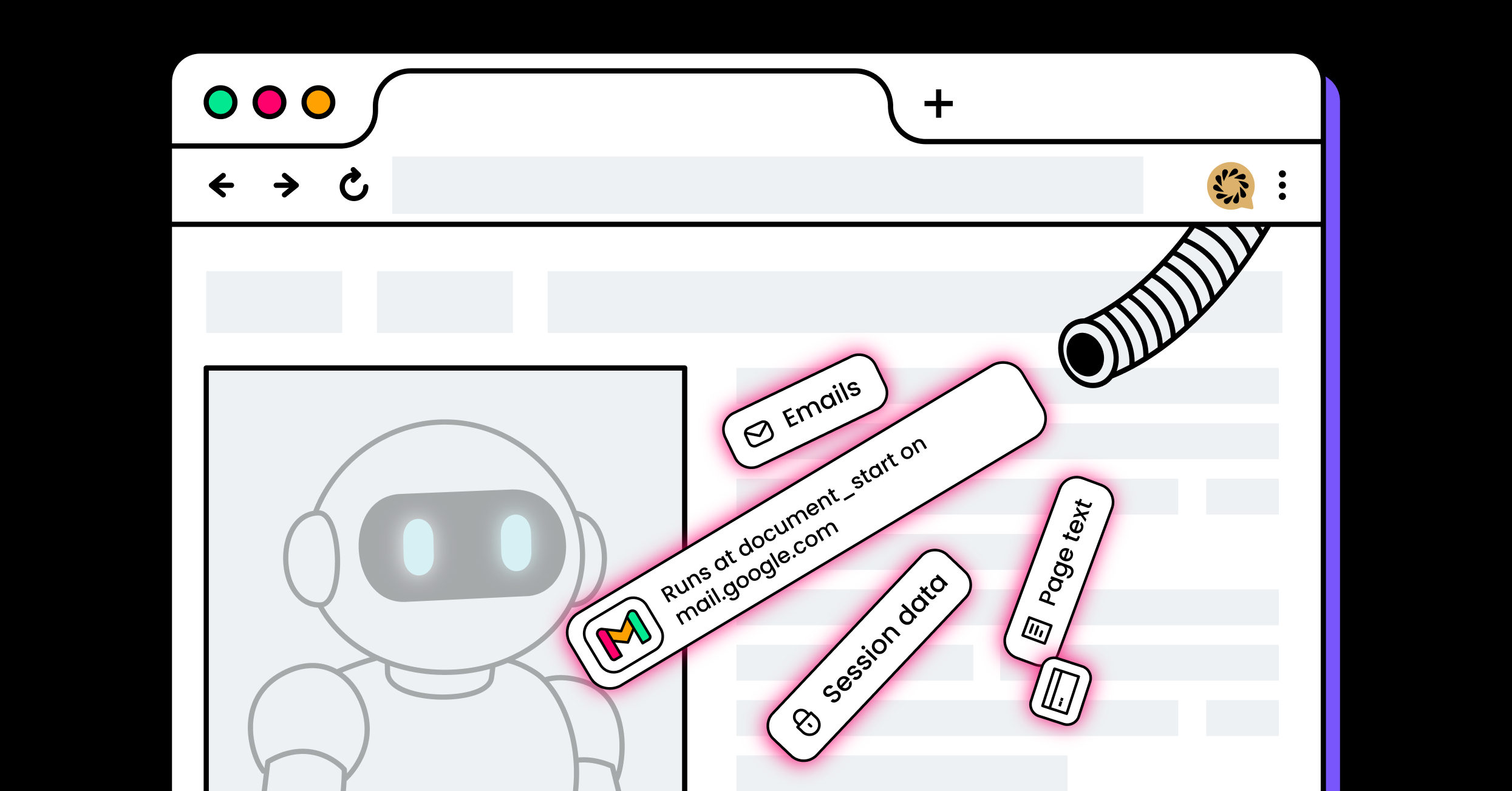

Essas extensões faziam muito mais do que encaminhar solicitações de rede. Elas buscavam arquivos de configuração ocultos em servidores remotos, alteravam as configurações de proxy em tempo real e interceptavam eventos de navegação do navegador, funcionando como redirecionadores de proxy controlados remotamente com canais de atualização ocultos. O que parecia ser uma VPN gratuita e simples era, na prática, um mecanismo completo de vigilância em nível de navegador.

Nesta análise, descreveremos como essas extensões evoluíram, destacaremos as sobreposições técnicas entre elas e detalharemos as técnicas específicas usadas para interceptar, redirecionar e persistir dentro do navegador. As descobertas mostram como permissões como webRequest, proxy e declarativeNetRequest podem dar aos agentes maliciosos acesso a informações confidenciais. Visibilidade e controle totais sobre o tráfego de navegação do usuário..

Se instaladas, essas extensões poderiam:

- Interceptar e redirecionar Cada página que você visita.

- Coletar dados de navegação e uma lista das extensões instaladas.

- Modificar ou desativar Outras ferramentas de proxy ou segurança.

- Direcione o tráfego através de servidores controlados pelo atacante., expondo a atividade privada a uma possível vigilância.

Imagem 1: Um dos VPNs gratuitos e ilimitados maliciosos disponíveis na loja.

A seguir, apresentamos uma análise detalhada de seus metadados, comportamento do código e riscos.

Tabela 1: Metadados de extensão

| Campo | Extensão A | Extensão B | Extensão C |

| ID da extensão | foiopecknacmiihiocgdjgbjokkpkohc | bibjcjfmgapbfoljiojpipaooddpkpai | fgpecemjbefkjlcgnhjohdonijdkfooj |

| Como o seu nome será exibido | VPN Professional – Extensão gratuita, segura e ilimitada de proxy VPN para Chrome | VPN-free.pro VPN gratuita e ilimitada | VPN ilimitada grátis |

| Descrição | Desbloqueie qualquer site e mantenha-se seguro com o VPN Professional. Fácil de usar com ativação em um clique. VPN Professional – a melhor VPN! | Desbloqueie qualquer site e mantenha-se seguro com VPN-free.proFácil de usar com ativação em um clique. VPN-free.pro – a melhor VPN! | Desbloqueie qualquer site e mantenha-se seguro com a VPN gratuita e ilimitada. Fácil de usar com ativação em um clique. VPN gratuita e ilimitada – a melhor VPN! |

| E-mail Suporte | [email protected] | [email protected] | [email protected] |

| Data de criação | 21 setembro 2019 | 09 de maio de 2020 | Julho 21 2025 |

| Última actualização | Julho 07 2024 | Fevereiro 14 2025 | Agosto 22 2025 |

| Removido da loja | 21 de maio de 2025 (removido) | 21 de maio de 2025 (removido) | Em estoque (não removido) |

| Notas | Compartilha o domínio free-vpn.pro com B; removido da loja. | Compartilhamos o domínio free-vpn.pro com A; removido da loja. | E-mail diferente (Gmail); mesma redação e estilo de ícone; ainda não removido. |

Embora uma VPN legítima para navegador precise apenas de controle de proxy com uma configuração geralmente estática ou obtida de uma API conhecida e pertencente à marca, via HTTPS, a análise das extensões descritas revelou configurações controladas remotamente, atualizações dinâmicas de código e interceptação completa da navegação, permitindo que invasores redirecionem, bloqueiem ou alterem silenciosamente o tráfego do usuário e modifiquem o comportamento da extensão após a instalação.

Análise técnica detalhada: versão antiga vs. versão nova

Versão antiga (partes notavelmente suspeitas)

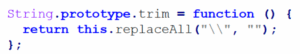

sequestro de método

A extensão sobrescreve String.prototype.trim para remover barras invertidas de strings decodificadas — usada para desofuscar e seguir URLs remotas silenciosamente.

Obtenção remota de configuração (configuração config.txt com várias URLs)

A extensão busca periodicamente uma configuração com várias URLs para atualizar o comportamento e os dados úteis.

Instalação remota de PAC

A extensão configura o proxy do Chrome por meio de um script PAC baixado de um servidor remoto. Ao instalar um script PAC remoto e controlar os endpoints do proxy, um atacante pode rotear o tráfego do usuário por meio de servidores que controla, possibilitando monitoramento passivo (registro de logs), injeção ativa (modificação de HTML/JS), roubo de credenciais ou substituição de conteúdo direcionado.

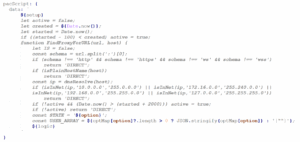

Interceptação de navegação

A extensão registra um ouvinte chrome.webRequest.onBeforeRequest para “ "Visualizando solicitações de mainframe, permitindo que a extensão intercepte cada carregamento de página e redirecione as abas para destinos definidos em sua configuração remota."

Atualizações dinâmicas de DNR

A extensão usa declarativeNetRequest.updateDynamicRules para alterar a filtragem/roteamento dinamicamente.

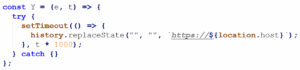

adulteração da história:

A extensão usa history.replaceState(“”, “”, 'https://${location.host}') para remover vestígios de URLs de redirecionamento originais.

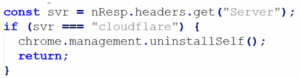

desinstalação controlada pelo servidor

A extensão aciona a autodesinstalação com base em uma verificação de servidor remoto ("Cloudflare"), que é usada para evitar análises ou remoções direcionadas.

Verificação de permissão e auto-remoção

Caso o A permissão foi removida e a extensão foi desinstalada automaticamente.

persistência do trabalhador de serviços

A extensão injeta um script keepalive nas abas para manter o processo em segundo plano ativo (evitando o descarregamento do MV3).

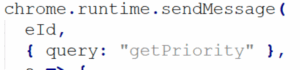

Mensagens prioritárias

A extensão envia mensagens para outras extensões para obter prioridade na navegação.

Configurações de UX falsas

A extensão armazena país/versão/uid, mas não o código real do túnel VPN local, provavelmente uma escolha estética ou definida pelo servidor.

2025 versão

A nova versão, publicada em 21 de julho de 2025, é notavelmente mais avançada e evasiva que a anterior: remove alguns códigos claramente suspeitos e adiciona mecanismos mais furtivos, como ativação de proxy atrasada, downloads dinâmicos de código e a capacidade de desativar outras extensões, dificultando a detecção e, ao mesmo tempo, concedendo ainda maior controle remoto sobre o navegador e o tráfego do usuário. As partes suspeitas mais notáveis são:

Busca remota de configuração de múltiplos URLs

Assim como suas extensões de versão anterior, esta também busca periodicamente uma configuração de múltiplas URLs para atualizar o comportamento e os dados.

Script PAC remoto

A extensão configura um proxy do Chrome por meio de um script PAC baixado de uma configuração remota, que roteia o tráfego através de servidores do atacante. No entanto, em versões mais recentes, o PAC contém um atraso de dois segundos antes da ativação, provavelmente usado para burlar o sandbox. Além disso, a lógica principal de roteamento do proxy, incluindo variáveis de configuração, é baixada em tempo de execução e executada dinamicamente.

Interceptação de navegação

A extensão registra um ouvinte chrome.webRequest.onBeforeRequest para “ "Visualizando solicitações de mainframe, permitindo que a extensão intercepte cada carregamento de página e redirecione as abas para destinos definidos em sua configuração remota."

Atualizações dinâmicas de DNR

A extensão usa declarativeNetRequest.updateDynamicRules para alterar a filtragem/roteamento dinamicamente.

persistência do trabalhador de serviços

A extensão injeta um script keepalive nas abas para manter o processo em segundo plano ativo (evitando o descarregamento do MV3).

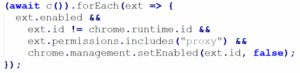

Desativa outras extensões de proxy

A extensão verifica se há outras extensões com permissões de proxy e, caso sejam encontradas, as desativa, concedendo controle exclusivo de roteamento.

exfiltration

A extensão enumera as extensões instaladas e envia uma lista para o servidor remoto.

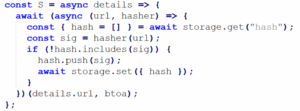

Hashing e upload de URLs

A extensão cria hashes dos URLs visitados e os envia periodicamente para o C2 para fins de criação de perfis e direcionamento.

Risco e impacto

- Interceptação total de tráfegoAo instalar um script PAC remoto e controlar os endpoints do proxy, um atacante pode rotear o tráfego do usuário por meio de servidores que controla, possibilitando monitoramento passivo (registro de logs), injeção ativa (modificação de HTML/JS), roubo de credenciais ou substituição de conteúdo direcionado.

- Redirecionamento seletivo e furtivoCom as atualizações onBeforeRequest + DNR, o operador pode direcionar as vítimas para páginas de phishing, páginas de download direcionadas ou fazendas de anúncios e, em seguida, alterar os payloads posteriormente sem interação do usuário.

- Controle remoto persistenteA busca de código/configuração em tempo de execução, as atualizações de DNR e a injeção de keepalive permitem que o operador altere o comportamento da extensão após a instalação, ignorando a revisão da loja após a publicação inicial.

- Evasão de análises e rastros: controle de tempo (tráfego direto de 2 segundos), history.replaceState, desinstalação dinâmica na detecção. Todas essas táticas reduzem as evidências forenses e a detecção em sandbox.

- Expansão da superfície de ataqueDesativar outras extensões de proxy ou enumerar as extensões instaladas permite a desativação direcionada de ferramentas de defesa.

- Privacidade e criação de perfisA coleta de URLs criptografadas, listas de extensões e, potencialmente, cookies/tokens de sessão (se encaminhados para servidores do atacante) constitui uma grave violação de privacidade e pode viabilizar ataques subsequentes direcionados.

Conclusão

Essas extensões mostram como um complemento de navegador confiável pode facilmente se transformar em um sistema proxy controlado remotamente: ao longo de seis anos, duas extensões "VPN gratuitas" quase idênticas redirecionaram o tráfego silenciosamente, atualizaram seu comportamento por meio de canais de configuração ocultos e exfiltraram dados do usuário antes de serem removidas, apenas para que um terceiro clone aparecesse dois meses depois. Isso demonstra que mesmo ferramentas comercializadas para privacidade podem se tornar instrumentos de vigilância de longa duração quando recebem amplas permissões e são submetidas a um escrutínio mínimo.

Vale mencionar que, durante nossa investigação, descobrimos seis extensões adicionais, quase idênticas. No entanto, estas eram bloqueadores de anúncios e programas para baixar músicas.

IOCs

IDs de extensão – Extensões ativas atuais

- fgpecemjbefkjlcgnhjohdonijdkfooj – ativo – 30,000 usuários (Chrome)

- kekfppnajjchccpkfaogiomfcncbgagc – 131,445 usuários (Edge)

- nhiafglcjghpmcipelflfhkckdpcokid – ativo – 1,000 usuários

- hfofhoffdcfcjgmilkpnhkamcgemaban – 100,000 usuários

IDs de extensões antigas (já desativadas):

- foiopecknacmiihiocgdjgbjokkpkohc – 100,000 usuários

- bibjcjfmgapbfoljiojpipaooddpkpai – 9,000,000 usuários

- ngahaphlngmdfhbhkplbglnfhehnpgdb – 100,000 usuários

- ibibeegnncapfdcgpdnnbjbbojglhlmk – 20,000 usuários

- anlhakiodmebohjmkbciohpglnjifjaa – 5,000 usuários

E-mails/domínios de suporte

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- free-vpn.pro

- okmusic.cyou

- dialspeed.xyz

- adsblocker.top

- facebook.adscleaner.top

- vpn-professional.company

- procompany.top

- proffconfig.top

- configapp.top

- yandexmusic.pro

- configanalytics.icu

Nomes / marca

- “VPN Professional – Extensão gratuita, segura e ilimitada de proxy VPN para Chrome”

- “VPN-free.pro – VPN gratuita e ilimitada”

- “VPN gratuita e ilimitada”

- “VPN Professional – Proxy VPN gratuito e ilimitado”

- Bloqueador de anúncios

- “OKmusic – baixar músicas e vídeos gratuitos | OK.ru Music Downloader”

- “Limpador de anúncios para o Facebook”

- Discagem rápida | Favoritos | Nova aba | Acesso rápido | Busca personalizada

- “Скачать музыку” (“Baixar Música”)

Remediação e Mitigação

Ações imediatas para usuários finais:

- Desinstale qualquer extensão que corresponda aos indicadores de comprometimento (IOCs) acima.

- Limpe os cookies do navegador, o armazenamento local e quaisquer credenciais armazenadas que possam ter sido capturadas enquanto a extensão estava ativa.

- Alterne as senhas de contas importantes (especialmente se você usou o navegador para fazer login enquanto a extensão estava ativa).

- Execute uma verificação antimalware/antiadware localmente.

Ações empresariais/SOC:

- Bloquear domínios de suporte e hosts C2 identificados no perímetro da rede (DNS + proxy + firewall) durante a investigação.

- Consultar telemetria para instalações de extensões e alterações de PAC (EDR/MDM: procurar modificações no registro ou nas preferências usadas para definir PACs).

- Revogar sessões de serviços críticos caso o tráfego tenha sido roteado por meio de hosts atacantes.

- Notifique os usuários e exija a reinstalação dos navegadores ou a redefinição dos perfis nos dispositivos afetados, conforme necessário.

- Denuncie a(s) extensão(ões) à Chrome Web Store com indicadores de comprometimento (IOCs) detalhados e evidências que comprovem o problema.