A rápida integração da IA generativa em navegadores web marca uma mudança estratégica significativa na experiência do usuário, com uma nova classe de agentes de IA para navegadores que prometem automatizar tarefas, resumir conteúdo e atuar como assistentes digitais personalizados. No entanto, essa evolução introduz uma nova e complexa superfície de ataque. À medida que empresas e indivíduos adotam essas ferramentas, é crucial analisar os melhores navegadores de IA não apenas por seus recursos inovadores, mas também por sua postura de segurança. Esta análise explora os principais navegadores de IA do final de 2025, comparando sua segurança, privacidade e desempenho, com foco necessário no isolamento de dados, proteção imediata e os riscos emergentes da navegação com IA que definem esse novo ecossistema. Compreender essas vulnerabilidades da navegação com IA é imprescindível para uma adoção segura.

O Novo Escopo do Risco: Compreendendo as Vulnerabilidades da Navegação por IA

O principal perigo dos modernos agentes de IA para navegação na web reside na sua capacidade de acessar e manipular dados dentro do navegador. Ao contrário dos navegadores tradicionais, onde as ações do usuário são explícitas, os navegadores com IA podem ser manipulados para executar ações não autorizadas por meio de ataques sofisticados. Uma das ameaças mais comuns é a injeção de comandos, na qual um invasor oculta instruções maliciosas no conteúdo da web. Quando um usuário solicita à IA que execute uma tarefa aparentemente inofensiva, como resumir uma página, a IA executa inadvertidamente o comando oculto, o que pode levar à exfiltração de informações pessoais sensíveis de outras abas, como um e-mail aberto ou um aplicativo SaaS corporativo.

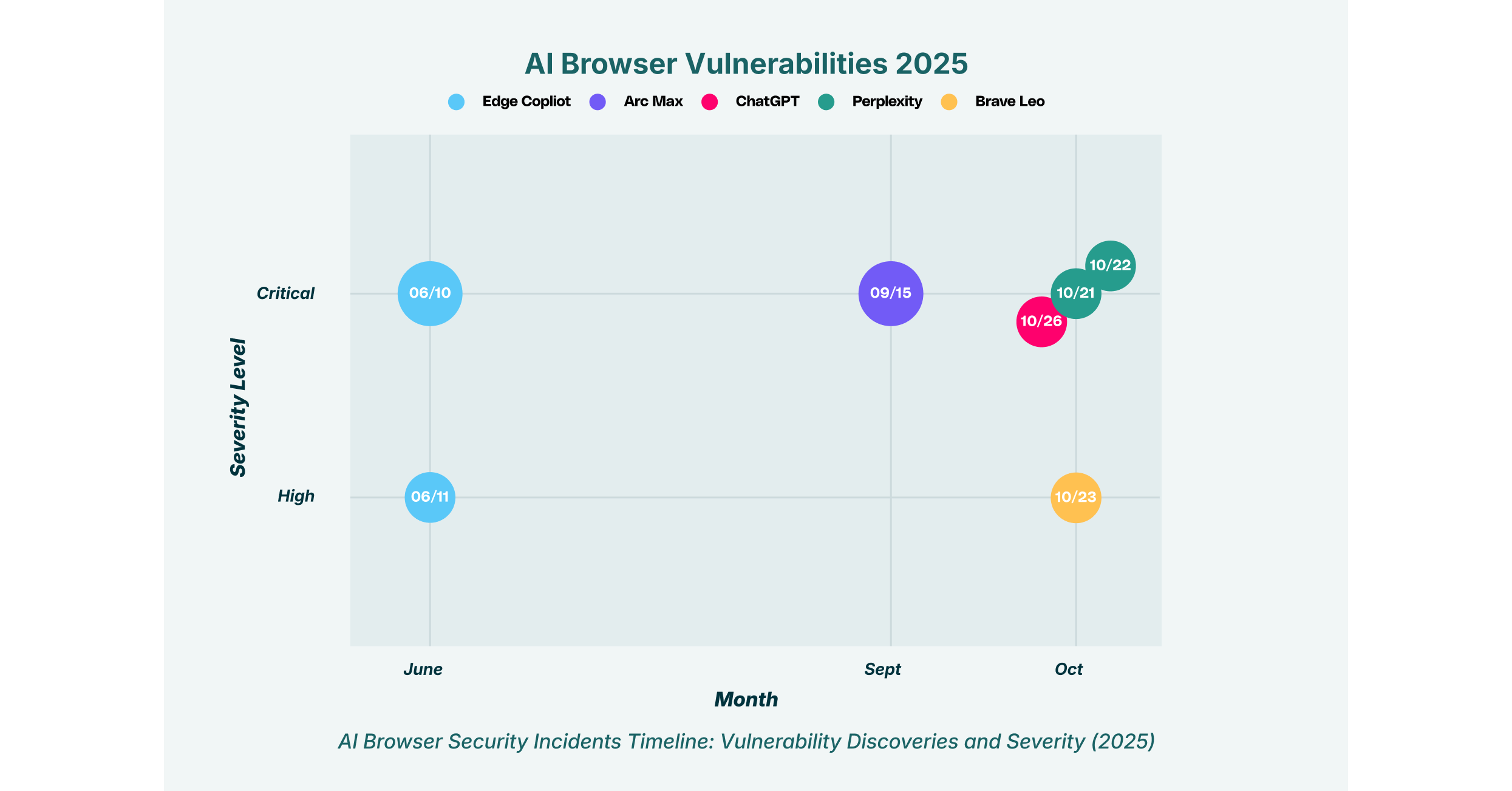

Descobertas recentes destacam a gravidade dessas ameaças. A pesquisa da LayerX revelou o "CometJacking", uma vulnerabilidade no Perplexity Comet em que um único link malicioso poderia instruir a IA a roubar dados de serviços conectados, como o Gmail, e exfiltrá-los para o servidor de um atacante. Da mesma forma, uma falha no ChatGPT Atlas da OpenAI permitiu que atacantes "contaminassem" a memória da IA usando um ataque de Cross-Site Request Forgery (CSRF), fazendo com que ela executasse código malicioso sob comando. Esses incidentes ressaltam que mesmo os melhores navegadores de IA apresentam novos desafios de segurança que as ferramentas de segurança tradicionais não conseguem solucionar.

Uma análise dos principais navegadores de IA

O atual ecossistema de navegadores com IA é uma mistura de novos participantes disruptivos e empresas consolidadas que integram recursos de IA. Suas abordagens em relação à segurança e privacidade diferem drasticamente, criando uma matriz de decisão complexa para os usuários.

1. Atlas ChatGPT

O ChatGPT Atlas da OpenAI foi projetado para trazer o poder do ChatGPT diretamente para a experiência de navegação. No entanto, seu lançamento inicial foi marcado por falhas de segurança significativas. Uma pesquisa da LayerX revelou uma vulnerabilidade crítica que permite a injeção de instruções maliciosas na memória do ChatGPT, que podem então ser usadas para executar código remoto. Esse ataque é particularmente potente no Atlas porque os usuários estão conectados ao ChatGPT por padrão.

Além disso, o navegador demonstra capacidades anti-phishing excepcionalmente deficientes. Em testes contra páginas web maliciosas reais, o Atlas apresentou uma taxa de falha de 94.2%, bloqueando com sucesso apenas 5.8% dos ataques. Isso torna seus usuários quase 90% mais vulneráveis a phishing em comparação com usuários de navegadores tradicionais como Chrome ou Edge, fazendo com que seus poderosos recursos de IA se tornem uma faca de dois gumes.

2. Cometa Perplexidade

O Perplexity Comet se posiciona como um navegador "agente" capaz de executar tarefas em diferentes serviços web. Esse poder, no entanto, traz consigo sérios riscos de navegação com IA. Pesquisadores da LayerX expuseram a vulnerabilidade "CometJacking", na qual URLs manipuladas podem comandar a IA a acessar sua memória, codificar dados sensíveis e enviá-los a um atacante. As próprias medidas de segurança do Perplexity contra exfiltração de dados mostraram-se ineficazes contra técnicas simples de ofuscação de dados, como a codificação em base64.

Pesquisas adicionais da equipe de segurança do Brave revelaram outra falha crítica: injeção indireta de comandos via esteganografia. Os atacantes podem ocultar texto malicioso em uma captura de tela e, quando o usuário solicita que o Comet analise a imagem, sua tecnologia OCR extrai e executa o comando oculto. Isso poderia permitir que a IA acessasse outras guias abertas e roubasse informações de sessões autenticadas. Os testes da LayerX também constataram que sua proteção contra phishing é extremamente deficiente, bloqueando apenas 7% dos ataques.

3. Sigma AI

A Sigma AI se destaca por sua filosofia de priorizar a privacidade, oferecendo recursos como VPN integrada, bloqueio de anúncios e conversas com IA criptografadas de ponta a ponta. A empresa promove um compromisso rigoroso de "não rastreamento" e enfatiza a conformidade com o GDPR, posicionando-se como líder em navegação privada com IA. Esse compromisso significa que as conversas dos usuários não são usadas para treinamento de modelos e sua arquitetura é projetada para minimizar a coleta de dados.

No entanto, essa abordagem rigorosa à privacidade introduz limitações funcionais. A incapacidade do Sigma de acessar conteúdo da web para seus recursos de IA pode prejudicar a experiência do usuário, criando um dilema entre privacidade robusta e recursos avançados de IA. Embora menos vulnerabilidades públicas tenham sido relatadas, seu foco na privacidade em detrimento da funcionalidade de agente o torna uma escolha mais conservadora, porém potencialmente menos poderosa.

4. Navegador Dia

Desenvolvido pela equipe por trás do navegador Arc, o Dia visa integrar a IA de forma mais profunda ao fluxo de trabalho do usuário. Do ponto de vista da segurança, o Dia apresenta um desempenho razoavelmente bom na proteção contra phishing. Pesquisas da LayerX mostram que ele implementa com eficácia as APIs de Navegação Segura do Google, alcançando uma taxa de detecção de phishing quase idêntica à do Google Chrome.

Apesar disso, as preocupações com a segurança persistem. Discussões na comunidade destacam o risco representado pela capacidade do Dia de "ver tudo" o que um usuário faz, incluindo atividades em gerenciadores de senhas ou em portais corporativos de autenticação única (SSO). Esse amplo acesso, combinado com relatos iniciais de bugs e falhas que causam brechas de segurança, torna o Dia uma escolha questionável para ambientes corporativos onde a contenção de dados é fundamental.

5. Genspark

O Genspark é um navegador de IA ambicioso que visa a automação de diversas tarefas. No entanto, seu nível de segurança é alarmante. Em uma análise comparativa, a LayerX descobriu que o Genspark, juntamente com o Comet, permitiu a execução de mais de 90% das páginas da web comprometidas, indicando uma quase total ausência de proteção eficaz contra phishing.

A essas preocupações somam-se relatos de uma política de privacidade fragmentada, dividida entre diferentes domínios da empresa, e falhas de segurança graves encontradas em seu aplicativo para Android. Embora sua arquitetura baseada no Chromium inclua o isolamento padrão (sandboxing), a camada de IA introduz riscos não mitigados que a tornam uma das opções mais vulneráveis do mercado.

6. Arco máximo

O Arc Max não é um navegador independente, mas sim um conjunto de recursos de IA integrados ao navegador Arc, que prioriza a segurança. A The Browser Company, desenvolvedora do Arc, demonstrou uma abordagem proativa em relação à segurança ao implementar um programa de recompensas por bugs e divulgar boletins de segurança públicos. Embora uma vulnerabilidade crítica que permitia a execução de código tenha sido descoberta em seu recurso "Boost", ela foi corrigida rapidamente antes de afetar os usuários.

O modelo de privacidade do Arc é um ponto forte fundamental. Ele desativa a telemetria e a coleta de impressões digitais por padrão e oferece um bloqueio de rastreadores mais agressivo do que o do Chrome. Essa base torna o Arc Max uma opção mais confiável para usuários que desejam recursos de IA sem rastreamento extensivo de dados.

7. Copiloto de borda

A integração do Copilot da Microsoft ao navegador Edge traz poderosos recursos de IA, mas também introduz riscos significativos para empresas. Pesquisadores de segurança descobriram a vulnerabilidade "EchoLeak" (CVE-2025-32711), uma falha crítica que permite a um invasor roubar dados confidenciais do Microsoft 365, incluindo arquivos do OneDrive e chats do Teams, simplesmente enviando um e-mail malicioso para um usuário.

Outra falha (CVE-2024-38206) encontrada no Copilot Studio demonstrou uma vulnerabilidade de falsificação de solicitação do lado do servidor (SSRF) que poderia expor a infraestrutura interna da nuvem. Essas vulnerabilidades mostram que até mesmo gigantes da tecnologia consolidadas estão enfrentando os desafios de proteger agentes de IA de navegação, tornando a segurança de navegadores de IA uma preocupação primordial para qualquer organização que utilize o ecossistema do Microsoft 365.

8. Muito bem Léo

Brave Leo é o assistente de IA para o navegador Brave, focado em privacidade. Fiel à missão do Brave, Leo foi projetado para priorizar a privacidade. Todas as solicitações do usuário são anonimizadas por meio de um proxy reverso, e as conversas não são armazenadas nem usadas para treinamento de modelos, tornando-o uma excelente opção para usuários preocupados com a privacidade.

No entanto, Leo não está imune a vulnerabilidades de navegação por IA. Pesquisadores descobriram uma falha de injeção de prompts, na qual elementos HTML ocultos em uma página da web podiam manipular a saída de Leo, potencialmente enganando usuários com mensagens falsas ou links de phishing. Embora a segurança principal do Brave seja robusta, essa descoberta comprova que a própria camada de IA continua sendo um vetor de ataque viável, mesmo em um navegador reforçado.

9. Ópera Ária

A inteligência artificial (IA) da Opera, Aria, está integrada ao seu navegador principal e é construída sobre a tecnologia de navegador já consolidada da empresa. Ao contrário de alguns navegadores de IA mais recentes e experimentais, a Aria não foi alvo de tantas divulgações públicas de vulnerabilidades de alto perfil. Sua segurança provavelmente se beneficia da estrutura robusta do navegador Opera, que inclui recursos padrão como bloqueio de anúncios e rastreadores.

A Opera mantém uma política pública de divulgação de vulnerabilidades e um programa de recompensas por bugs para lidar com problemas de segurança. Embora o Aria possa não oferecer os recursos avançados de "agentes" de navegadores como o Comet, sua integração em uma plataforma mais estabelecida e estável pode apresentar um perfil de risco imediato menor para usuários que priorizam a estabilidade em detrimento de recursos de IA de ponta. A ausência de grandes falhas específicas de IA relatadas não implica que seja isento de riscos, mas sugere uma implementação mais conservadora e potencialmente mais segura.

Tabela de comparação de segurança de navegadores com IA

| Navegador | Principais recursos de segurança | Vulnerabilidade/Risco Notável | Pontuação de proteção contra phishing | Modelo de tratamento de dados |

| Atlas ChatGPT | Integrado nativamente com o ChatGPT. | Ataque CSRF "Tainted Memories"; execução remota de código. | 5.8% (Extremamente baixo) | Baseado na nuvem e vinculado à conta OpenAI. |

| Cometa Perplexidade | Capacidades de agência em serviços web. | Exfiltração de dados "CometJacking" via URL; injeção imediata via capturas de tela. | 7% (Extremamente baixo) | Baseado em nuvem, processa o conteúdo da página. |

| Sigma IA | Chat com IA criptografado de ponta a ponta; VPN integrada. | Funcionalidade limitada devido a rigorosos controles de privacidade. | Não testado | Criptografado, sem criação de perfis de usuário. |

| Navegador Dia | Fluxos de trabalho de IA integrados. | Amplo acesso aos dados do usuário por meio de SSO; problemas de confiabilidade. | 46% (Em pé de igualdade com o Chrome) | Baseado em nuvem, envia conteúdo da página para consultas. |

| Genspark | Funcionalidades de automação de tarefas. | Permite mais de 90% das páginas maliciosas; política de privacidade fragmentada. | <10% (Extremamente baixo) | Processamento baseado em nuvem. |

| Arco máximo | Programa de recompensas por bugs; bloqueio de rastreadores padrão. | Vulnerabilidade encontrada e corrigida na funcionalidade "Boost". | Não testado | Focado na privacidade; desativa a telemetria por padrão. |

| Copiloto de borda | Integração profunda com o Microsoft 365. | Roubo de dados sem cliques conhecido como "EchoLeak"; falhas de SSRF no Copilot Studio. | ~53% (Bom) | Baseado na nuvem e integrado aos dados do locatário do M365. |

| Muito bem Léo | Requisições anonimizadas via proxy reverso. | Injeção imediata através de elementos HTML ocultos. | Não testado (o navegador Brave em si é robusto) | Proxy anonimizado; nenhum dado é armazenado ou usado para treinamento. |

| Ópera Ária | Integrado à estrutura já estabelecida do navegador Opera. | Menos divulgações públicas específicas sobre IA; depende da segurança do navegador. | Não testado | Processamento baseado em nuvem. |

O Desafio Empresarial: TI Paralela e Riscos Não Gerenciados

A proliferação desses navegadores com IA cria um desafio significativo de governança para as empresas. Quando os funcionários adotam essas ferramentas de forma independente para aumentar a produtividade, eles expandem inadvertidamente a superfície de ataque da organização por meio de um fenômeno conhecido como "SaaS Sombra". Esse uso não gerenciado ocorre fora da visibilidade e do controle das equipes de TI e segurança, contornando os protocolos de segurança estabelecidos para segurança de SaaS e proteção de dados. Muitos desses navegadores, principalmente aqueles com proteção deficiente contra phishing, tornam-se pontos de entrada fáceis para invasores.

Imagine um cenário em que um desenvolvedor, usando um navegador de IA vulnerável como o Genspark ou o Atlas, pede à IA para ajudar a depurar um trecho de código proprietário. Um ataque de injeção de prompt bem-sucedido poderia exfiltrar esse código sem o conhecimento do desenvolvedor, levando ao roubo de propriedade intelectual. É aqui que uma estratégia de resposta à detecção no navegador se torna essencial. As organizações não podem mais confiar apenas na segurança em nível de rede ou em nível de endpoint. Elas precisam de visibilidade granular do próprio navegador para monitorar extensões de risco, detectar scripts maliciosos em tempo real e aplicar políticas que impeçam a exfiltração de dados, independentemente do navegador que o funcionário escolha usar. Proteger-se contra falhas de proteção de TI paralela exige uma solução que opere na camada do navegador.