As ferramentas de Controle de Uso de IA fornecem a camada de governança essencial que as empresas precisam para adotar a IA generativa com segurança. Essas soluções monitoram as interações dos funcionários, aplicam políticas de dados em tempo real e impedem o vazamento de informações confidenciais para modelos públicos como ChatGPT e Gemini.

O que são ferramentas de controle de uso de IA e por que elas são importantes?

As ferramentas de Controle de Uso de IA (AIUC) são plataformas de segurança especializadas que governam a interação entre usuários corporativos e aplicativos de IA generativa. Ao contrário das soluções tradicionais de DLP ou firewalls, que se concentram em transferências de arquivos e perímetros de rede, as soluções de AIUC inspecionam o conteúdo das conversas, incluindo prompts e respostas, em tempo real. Elas permitem que as organizações definam políticas baseadas em intenção, como permitir que equipes de marketing usem IA para geração de textos publicitários, enquanto bloqueiam que equipes de engenharia insiram código proprietário na mesma ferramenta.

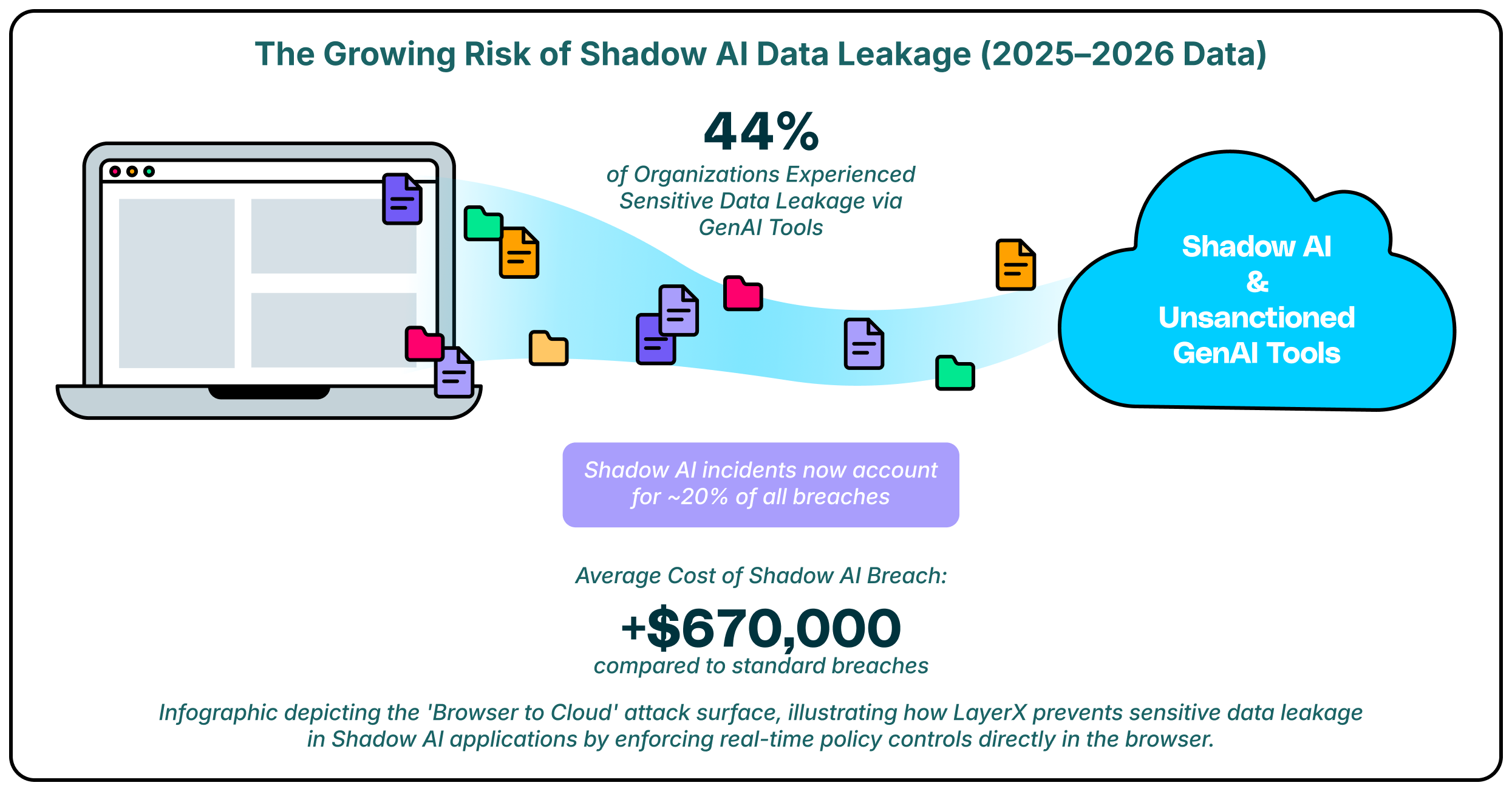

Essa categoria tornou-se essencial à medida que a superfície de ataque "do navegador à nuvem" se expande. Os funcionários, cada vez mais, ignoram as redes corporativas para acessar ferramentas de IA diretamente por meio de navegadores da web, criando pontos cegos para as estruturas de segurança legadas. Ao reforçar a segurança no nível do navegador e da identidade, essas ferramentas mitigam os riscos relacionados à IA paralela (Shadow AI), solicitações maliciosas e compartilhamento não autorizado de dados, sem exigir uma proibição geral que sufoque a inovação.

Principais tendências de controle de uso de IA para acompanhar em 2026

Uma grande mudança em 2026 é a transição para uma governança centrada na identidade. Os líderes de segurança estão percebendo que bloquear URLs de IA é ineficaz e que o contexto importa mais do que o simples controle de acesso. As principais estratégias agora se concentram em entender "quem" está interagindo com "quais" dados, permitindo que as organizações apliquem políticas granulares que se adaptam com base na função do usuário. Isso garante que um diretor financeiro e um desenvolvedor de software enfrentem proteções diferentes e apropriadas ao usar a mesma ferramenta de IA.

Outra tendência dominante é a consolidação dos controles dentro do navegador corporativo. Como a maior parte da interação com IA ocorre por meio de interfaces web, o navegador se tornou o ponto mais eficaz para a aplicação de medidas de segurança na "última milha". Ferramentas capazes de inspecionar o Modelo de Objeto de Documento (DOM) em tempo real estão substituindo os proxies baseados em rede, pois oferecem uma visibilidade mais profunda do conteúdo real que está sendo colado ou gerado. Isso permite a detecção de riscos dinâmicos, como ataques de injeção de prompts, que os inspetores de rede frequentemente não identificam devido à criptografia ou ofuscação.

Essas plataformas oferecem diversas abordagens para garantir a adoção da IA, desde extensões baseadas em navegador até camadas de governança orientadas por API.

| Solução | Principais características | Destaques |

| LayerX | Aplicação baseada em navegador, descoberta de IA oculta | DLP de última milha e acesso seguro |

| Islândia | Substituição de navegador corporativo, Autoproteção | Ambientes controlados e gerenciados |

| Palo Alto Networks | Integração SASE, IA de precisão | Clientes existentes de Palo Alto |

| Segurança Harmônica | Proteção de dados "Zero Touch", Shadow AI | Equipes focadas em inovação |

| Segurança rápida | Defesa imediata contra injeções, visibilidade da IA Sombra | Garantir a segurança das entradas/saídas de IA |

| AIM Security | Inventário GenAI, AI-SPM | Os CISOs precisam de ampla visibilidade. |

| Segurança Lasso | Controle de acesso baseado em contexto, segurança RAG | Estruturas LLM e RAG |

| IA do Anoitecer | DLP com inteligência artificial, correção em tempo real | Mascaramento e remediação de dados |

| IA testemunha | Análise de risco regulatório, Ameaça interna | Setores com alto nível de conformidade |

| Segurança Menlo | Navegador seguro na nuvem, controle de copiar e colar | Usuários do Remote Browser Isolation (RBI) |

| Segurança Seráfica | Prevenção de exploração, DLP no navegador | Impedindo explorações de navegador |

1. LayerX

O LayerX oferece uma abordagem centrada no navegador para o controle do uso de IA, proporcionando visibilidade profunda e recursos de aplicação de regras diretamente onde os usuários interagem com as ferramentas de IA. Ele funciona como uma extensão de navegador corporativa que monitora cada evento dentro da sessão, permitindo distinguir entre consultas seguras e ações arriscadas, como colar código-fonte ou fazer upload de arquivos confidenciais. Esse controle granular permite que as organizações autorizem o uso de ferramentas que aumentam a produtividade, ao mesmo tempo que proíbem estritamente a exfiltração de dados.

Além do simples bloqueio, o LayerX oferece uma descoberta abrangente do uso de IA não autorizada em toda a força de trabalho. Ele identifica todos os aplicativos de IA acessados, independentemente de serem ferramentas corporativas ou contas pessoais, e aplica políticas de segurança consistentes a todos eles. Essa capacidade garante que a proteção de dados acompanhe o usuário, reduzindo efetivamente a lacuna entre os rígidos padrões de conformidade interna e a natureza fluida da adoção de IA baseada na web.

2. ilha

A Island reinventa o próprio navegador como o principal ponto de controle de segurança, oferecendo um "Navegador Empresarial" dedicado que substitui navegadores padrão para o consumidor, como o Chrome ou o Edge. Esse ambiente controlado permite que as equipes de TI incorporem políticas de segurança diretamente na experiência de navegação, incluindo restrições à cópia e colagem de dados em chatbots de IA. Ele fornece um contêiner altamente seguro para trabalhos confidenciais, garantindo que nenhum dado possa sair do ambiente gerenciado sem autorização.

Especificamente para uso com IA, o Island oferece recursos integrados de prevenção contra perda de dados que podem ocultar informações confidenciais antes que elas cheguem a um modelo externo. A arquitetura do navegador proporciona visibilidade completa das ações do usuário, permitindo trilhas de auditoria que detalham exatamente o que foi compartilhado com as plataformas de IA. Esse nível de controle é ideal para organizações que podem exigir um navegador específico para todo o trabalho corporativo.

3. Palo Alto Networks (Navegador Prisma Access)

O navegador Prisma Access da Palo Alto Networks integra a navegação segura diretamente em sua arquitetura SASE mais ampla. Ele utiliza "IA de Precisão" para detectar e bloquear ameaças em tempo real, aproveitando o vasto conjunto de dados de inteligência contra ameaças da empresa. Para o uso de IA, oferece controles de política que podem identificar e bloquear transferências de dados confidenciais para aplicativos GenAI, garantindo que os usuários permaneçam em conformidade com os padrões de dados corporativos.

Esta solução foi projetada para funcionar perfeitamente com a infraestrutura de segurança existente da Palo Alto, fornecendo uma visão unificada das ameaças em toda a rede e no navegador. Ela simplifica o gerenciamento de políticas para equipes que já utilizam o Prisma Access, permitindo que elas estendam suas regras de proteção de dados existentes para abranger os novos riscos introduzidos por ferramentas de IA baseadas na web. O navegador atua como um ponto de aplicação de políticas na borda da rede, acompanhando as rápidas mudanças no cenário da IA.

4. Segurança Harmônica

A Harmonic Security prioriza uma abordagem "sem intervenção" para a proteção de dados, visando garantir a adoção segura da IA sem configurações complexas. A plataforma se concentra na classificação de aplicativos de IA com base no risco e no valor, ajudando as organizações a distinguir entre ferramentas de produtividade inofensivas e vazamentos de dados perigosos. Seu objetivo é viabilizar a adoção segura da IA, em vez de simplesmente bloqueá-la.

A ferramenta oferece visibilidade profunda dos dados que fluem para os provedores de IA, permitindo que as equipes identifiquem tendências de adoção de alto valor. A Harmonic usa modelos de risco predefinidos para automatizar o processo de aprovação de novas ferramentas, reduzindo a carga sobre os analistas de segurança. Essa estratégia atrai empresas que desejam incentivar a inovação, mantendo, ao mesmo tempo, uma rede de segurança para dados críticos.

5. Segurança imediata

A Prompt Security concentra-se fortemente na segurança das entradas e saídas de sistemas de IA generativa para evitar vazamento e manipulação de dados. Sua plataforma inspeciona as solicitações em tempo real para detectar tentativas de desbloqueio ou injeção de código, garantindo que os modelos de IA funcionem conforme o esperado. Ela fornece uma camada crítica de defesa para funcionários que usam ferramentas como o ChatGPT, removendo informações pessoais sensíveis das consultas antes que sejam enviadas para a nuvem.

A solução também oferece visibilidade da IA paralela (Shadow AI) ao monitorar as interações dos funcionários com ferramentas externas. Ela permite que as organizações implementem um uso "higienizado", no qual os funcionários podem se beneficiar da assistência da IA sem expor a propriedade intelectual da empresa. Proteger o fluxo de dados no nível de ponta ajuda as organizações a manter a privacidade sem a necessidade de construir uma infraestrutura personalizada complexa.

6. AIM Security

A AIM Security oferece uma plataforma especializada projetada para ajudar os CISOs a criar um inventário abrangente de todo o uso de IA GenAI na empresa. Ela se concentra na "Gestão da Postura de Segurança da IA" (AI-SPM), oferecendo uma visão clara de quais ferramentas estão sendo usadas e os riscos potenciais associados a elas. Essa visibilidade é essencial para organizações que têm dificuldade em quantificar o alcance do seu problema de IA paralela.

A plataforma emprega uma abordagem de "firewall de IA" para governar as interações com modelos públicos e privados. Ela pode detectar e bloquear ataques de injeção de código e impedir que dados sensíveis sejam enviados a modelos não autorizados. O foco da AIM nas vulnerabilidades específicas dos LLMs a torna uma excelente opção para equipes de segurança que precisam de insights profundos e especializados sobre sua infraestrutura de IA generativa.

7. Segurança Laço

A Lasso Security introduz o Controle de Acesso Baseado em Contexto (CBAC) ao cenário de governança de IA, visando especificamente as necessidades de implantações de LLM (Learning Learning Management) e RAG (Retrieval-Augmented Generation). Esse método avalia dinamicamente as solicitações de acesso com base na identidade do usuário, no comportamento e no tipo de dados, garantindo que as interações sejam seguras e estejam em conformidade com as normas. É particularmente eficaz para organizações que desenvolvem seus próprios aplicativos internos de IA que exigem limites de dados rigorosos.

A solução integra-se a diversos ambientes GenAI para monitorar transferências de dados e detectar anomalias em tempo real. O Lasso protege contra novas ameaças, como manipulação de modelos e envenenamento de dados, que se tornam cada vez mais relevantes à medida que as empresas aprimoram seus próprios modelos. Sua ênfase no contexto permite uma aplicação de políticas mais flexível e precisa do que o simples bloqueio por palavras-chave.

8. IA do Anoitecer

A Nightfall AI aproveita sua reconhecida expertise em Prevenção de Perda de Dados (DLP) para lidar com o controle do uso de IA. Sua plataforma utiliza detectores de aprendizado de máquina treinados com 125 milhões de parâmetros para identificar informações pessoais identificáveis (PII), dados de segurança (PCI) e segredos com alta precisão. Para o uso de IA, a Nightfall oferece correção em tempo real, mascarando automaticamente dados sensíveis em prompts (como o ChatGPT) antes que eles saiam do navegador ou da API.

Essa abordagem de "redação em primeiro lugar" permite que os funcionários continuem usando as ferramentas de IA sem interrupção, já que apenas os dados sensíveis são removidos, enquanto o restante da interface permanece funcional. O foco do Nightfall na detecção "contextual" ajuda a reduzir os falsos positivos, um problema comum em sistemas DLP tradicionais aplicados à IA conversacional.

9. IA de testemunha

A Witness AI foca-se nos aspetos de conformidade e regulamentação da utilização da IA, tornando-a ideal para setores altamente regulamentados como o financeiro e o da saúde. A plataforma fornece análises sobre o risco comportamental e a exposição regulamentar, ajudando as organizações a mapear a sua utilização da IA em relação às políticas internas. Foi concebida para detetar ameaças internas através da análise de padrões de conversação ao longo do tempo.

A solução cria um registro de auditoria especializado para interações com IA, essencial para comprovar a conformidade durante auditorias. Ao focar na viabilização do "uso seguro", a Witness AI ajuda as organizações a navegar na complexa interseção entre a rápida adoção de tecnologias e as rígidas normas internas. Ela fornece a supervisão necessária para garantir que as estratégias de IA não violem as regras de governança de dados.

10. Menlo Security

A Menlo Security utiliza sua tecnologia de Isolamento Remoto de Navegador (RBI) para criar uma camada de segurança entre os usuários e os aplicativos GenAI. Sua solução "Menlo para GenAI" oferece controles granulares de copiar e colar, garantindo que os usuários não possam inserir código sensível ou informações pessoais identificáveis (PII) nas interfaces do chatbot. Essa abordagem trata o aplicativo de IA como um destino não confiável, isolando a interação para evitar a perda de dados.

Além do isolamento, o Menlo oferece análise forense de navegação para registrar exatamente quais dados estão sendo compartilhados com plataformas de IA. Essa visibilidade ajuda as equipes de segurança a auditar padrões de uso e garantir a conformidade sem a necessidade de implantar agentes em todos os endpoints. É uma solução ideal para organizações que já dependem do isolamento para segurança web.

11. Segurança Seráfica

A Seraphic Security oferece uma plataforma de segurança empresarial para navegadores que funciona em qualquer navegador padrão, com foco na prevenção de exploits e na proteção em tempo de execução. Seus recursos de "DLP no navegador" monitoram as interações do usuário com ferramentas de IA, bloqueando o compartilhamento de dados confidenciais em tempo real. A tecnologia da Seraphic injeta uma camada de segurança na sessão do navegador para controlar a execução de JavaScript, o que ajuda a prevenir ataques avançados direcionados ao próprio navegador.

A solução oferece visibilidade completa de como os funcionários estão usando IA, registrando solicitações e respostas para garantir a conformidade com as políticas de governança de dados. Ao bloquear ataques no nível do mecanismo do navegador, o Seraphic protege contra ameaças sofisticadas que podem tentar burlar os métodos tradicionais de detecção. Ele foi projetado para ser leve e compatível com os fluxos de trabalho corporativos existentes.

Como escolher o melhor fornecedor de controle de uso de IA

- Avalie se a solução oferece visibilidade em nível de navegador para detectar o uso de Shadow AI que os proxies de rede podem não detectar devido à criptografia.

- Procure por políticas que levem em consideração a identidade e que permitam variar as regras de acesso com base na função do usuário e no contexto específico dos dados.

- Avalie o modelo de implantação para garantir que ele se adapte à sua infraestrutura, seja uma extensão de navegador leve ou uma substituição completa do navegador.

- Verifique se a ferramenta consegue detectar e bloquear ameaças adversárias, como injeção de código e jailbreak, em tempo real.

- Verifique as opções de integração com seus sistemas SIEM e IdP existentes para garantir um fluxo de trabalho de segurança unificado.

Perguntas

Qual a diferença entre o Controle de Uso por IA e o DLP tradicional?

As soluções tradicionais de DLP (Prevenção contra Perda de Dados) geralmente são projetadas para proteção baseada em arquivos e não possuem o contexto necessário para entender as solicitações de IA conversacional. As ferramentas de Controle de Uso de IA são especificamente desenvolvidas para analisar a intenção e o conteúdo das interações com LLMs (Aplicativos de Aprendizagem Baseados em Aprendizagem), permitindo bloquear ações de risco específicas, como colar código, sem bloquear o aplicativo inteiro.

Será que essas ferramentas conseguem detectar aplicativos de "IA paralela"?

Sim, a maioria das plataformas de Controle de Uso de IA inclui recursos de descoberta que registram todos os aplicativos de IA acessados pelos funcionários. Elas fornecem painéis que mostram quais ferramentas estão sendo usadas, com que frequência e por quem, permitindo que as equipes de segurança identifiquem aplicativos não autorizados que possam representar um risco.

Preciso de um navegador específico para usar essas ferramentas?

Não necessariamente. Embora algumas soluções, como Island e Palo Alto Networks, exijam um navegador corporativo dedicado, outras, como LayerX e Reco, funcionam como extensões ou integrações de API que operam com seus navegadores padrão existentes (Chrome, Edge) e ambientes SaaS.

Como essas ferramentas lidam com tráfego criptografado?

Soluções baseadas em navegador, como LayerX e Island, podem inspecionar dados dentro do navegador antes que sejam criptografados e enviados pela rede. Isso permite visualizar o conteúdo completo de solicitações e respostas, proporcionando uma visibilidade que as ferramentas baseadas em rede geralmente não possuem.

Essas soluções são necessárias se tivermos uma política de "não à IA"?

Sim, porque uma política de "proibição de IA" é difícil de ser aplicada sem controles técnicos. Os funcionários frequentemente usam dispositivos pessoais ou encontram soluções alternativas para acessar ferramentas de IA úteis. O Controle de Uso de IA oferece a visibilidade necessária para verificar a conformidade e os meios técnicos para aplicar a política de forma eficaz.