上个月,研究人员在 锦鲤安全 他们发布了一份针对一款名为“恶意Firefox扩展程序”的详细分析报告。 幽灵海报 – 一种利用不常见且隐蔽的有效载荷传递方式的浏览器恶意软件: PNG 图标文件中的隐写术这种创新方法使恶意软件能够绕过传统的扩展安全审查和静态分析工具。

在这些报告发表后,我们的调查发现 17 个附加扩展 与相同的基础设施和战术、技术及程序 (TTP) 相关。这些扩展程序总共被下载。 超过840,000次其中一些仍然活跃在野外。 长达五年.

技术概述:多级规避和有效载荷输送

GhostPoster恶意软件采用多阶段感染链,旨在实现隐蔽性和持久性:

- 有效载荷编码初始加载器嵌入在扩展程序的 PNG 图标的二进制数据中。

- 运行时提取安装后,该扩展程序会解析图标以提取隐藏数据,这种行为与典型的扩展程序逻辑有所不同。

- 延迟激活该恶意软件通过以下方式延迟执行: 48小时或更长时间并且仅在特定条件下发起 C2 通信。

- 有效载荷回收提取的加载器联系远程 C2 服务器以下载额外的基于 JavaScript 的有效载荷。

激活后,该恶意软件能够:

- 剥离和注入HTTP标头 削弱网络安全策略(例如,CSP、HSTS)。

- 劫持联盟流量 为了货币化。

- 注入 iframe 和脚本 用于点击欺诈和用户追踪。

- 程序化验证码解决 并注入其他恶意脚本以扩大控制范围。

这些特点表明,该行动不仅有经济上的动机,而且技术上也很成熟,强调行动的隐蔽性和持久性。

基础设施和威胁归因

Koi Security 发现的基础设施与 17 个 Firefox 扩展程序相关联,这些扩展程序都具有类似的混淆模式、C2 行为和延迟执行策略。我们的自动化扩展程序恶意软件实验室功能证实,同一威胁行为者的基础设施也被用于在 Firefox 上分发扩展程序。 Google Chrome 和 Microsoft Edge 附加组件商店我们的分析显示,该活动 起源于微软Edge浏览器后来又扩展到 Firefox 和 Chrome。

图 1. GhostPoster 上传到浏览器扩展商店

主要发现:

- 17个已确认的延期基础设施重叠,装载模式通用。

- 累计新增超过 840,000 万次安装 可在 Firefox、Chrome 和 Edge 浏览器上运行。

- 恶意行为可追溯至2020年这表明长期运营成功,绕过了所有主要浏览器商店的安全检查。

- 使用替代递送机制的变体这表明需要不断进行试验和调整。

扩展变体分析:基于背景脚本的有效载荷分阶段

除了之前发现的扩展程序之外,我们还观察到与同一活动相关的更复杂、更难以捉摸的变体,仅此一项就造成了 3,822 次安装。

图 2. Firefox 扩展程序可在应用商店下载。

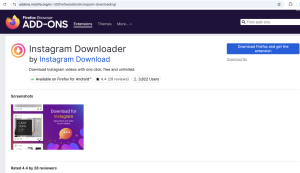

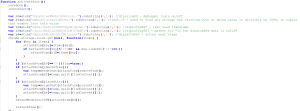

在此版本中,恶意逻辑嵌入在后台脚本中,并利用扩展程序内捆绑的图像文件作为隐蔽的有效载荷容器。运行时,后台脚本会获取该图像并扫描其原始字节序列以查找分隔符。 [62,62,62,62] – 对应于 ASCII 字符串 '>>>>'此标记之后的所有数据均被解码为文本,并以 instlogo 键持久存储在 chrome.storage.local 中。

图 3. 读取 .png 内容,解码并保存到本地存储。

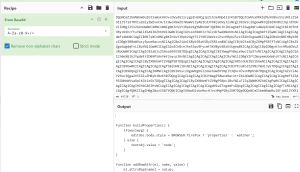

存储的数据随后会被检索、Base64 解码,并作为额外的 JavaScript 有效载荷动态执行。

图 4. 解码后的 .png 有效载荷。

该辅助脚本通过在启动网络活动前休眠约五天来进一步规避攻击。激活后,它会从远程服务器获取内容,并提取服务器提供的、存储为特定格式的数据。 Base64编码密钥并执行解码后的内容,从而实现持续的有效载荷更新和扩展控制。

图 5. Png 有效载荷 – 从本地存储读取并解码下一阶段。

这种分阶段执行流程清晰地展现了向更长休眠期、模块化和对静态和行为检测机制的恢复能力的演变。

击倒后持续存在

虽然 Mozilla 和微软已经从各自的应用商店中移除了已知的恶意扩展程序, 用户系统上已安装的扩展程序仍保持活动状态。 除非用户明确删除,否则恶意软件将一直存在。这种持久性凸显了应用商店下架作为一种遏制策略的局限性,尤其对于采用延迟激活和模块化有效载荷分发的恶意软件而言更是如此。

国际石油公司

| ID | 名称 | 安装 |

| maiackahflfnegibhinjhpbgeoldeklb |

页面截图剪辑器 |

86 |

| kjkhljbbodkfgbfnhjfdchkjacdhmeaf |

整页截图 |

2,000 |

| ielbkcjohpgmjhoiadncabphkglejgih |

全部转换 |

17,171 |

| obocpangfamkffjllmcfnieeoacoheda |

使用谷歌翻译选定文本 |

159,645 |

| dhnibdhcanplpdkcljgmfhbipehkgdkk |

YouTube 下载 |

11,458 |

| gmciomcaholgmklbfangdjkneihfkddd |

RSS订阅 |

2,781 |

| fbobegkkdmmcnmoplkgdmfhdlkjfelnb |

广告拦截终极版 |

48,078 |

| onlofoccaenllpjmalbnilfacjmcfhfk |

AdBlocker |

10,155 |

| bmmchpeggdipgcobjbkcjiifgjdaodng |

色彩增强剂 |

712 |

| 克诺布金巴兰贾尔夫吉洛阿德恩克尼 |

浮动播放器 – 画中画模式 |

40,824 |

| jihipmfmicjjpbpmoceapfjmigmemfam |

一键翻译 |

10,785 |

| ajbkmeegjnmaggkhmibgckapjkohajim |

酷炫光标 |

2,254 |

| fcoongackakfdmiincikmjgkedcgjkdp |

右键点击 Google 翻译 |

522,398 |

| fmchencccolmmgjmaahfhpglemdcjfll |

右键单击翻译选定文本 |

283 |

| 亚马逊价格历史记录 |

亚马逊价格历史 |

1,197 |

将图片保存到 Pinterest |

右键单击“将图像保存到 Pinterest” |

6,517 |

Instagram下载 |

Instagram下载器 |

3,807 |

技术小组

| 战术 | 技术 |

| 防御规避 | LX7.011 (T1036) 化装舞会 |

| 防御规避 | LX7.003 (T1140) 代码混淆/反混淆 |

| 防御规避 | LX7.004 (T1678) 延迟执行 |

| 防御规避 | LX7.005 – 规避服务器端检查 |

| 探索更多 | LX9.005 (T1217) 浏览器信息发现 |

建议使用

安全专业人员、企业防御人员和浏览器开发人员应采取以下措施:

- 审计扩展 在受管环境中,尤其是在策略控制之外安装的环境中。

- 部署 基于行为的扩展监测技术 检测未经授权的网络活动或可疑的 DOM 操作。