«AiFrame» – Falske AI-assistentutvidelser rettet mot 260 000 Chrome-brukere via injiserte iframes

Bidragsytere: Dar Kahllon

Etter hvert som generative AI-verktøy som ChatGPT, Claude, Gemini og Grok blir en del av hverdagens arbeidsflyter, utnytter angripere i økende grad populariteten deres til å distribuere ondsinnede nettleserutvidelser.

I denne forskningen avdekket vi en koordinert kampanje med Chrome-utvidelser som utgir seg for å være AI-assistenter for oppsummering, chat, skriving og Gmail-assistanseSelv om disse verktøyene virker legitime på overflaten, skjuler de en farlig arkitektur: i stedet for å implementere kjernefunksjonalitet lokalt, bygger de inn eksterne, serverstyrte grensesnitt inne i utvidelseskontrollerte overflater og fungere som privilegerte proxyer, som gir ekstern infrastruktur tilgang til sensitive nettleserfunksjoner.

På tvers 30 forskjellige Chrome-utvidelser, publisert under forskjellige navn og utvidelses-ID-er og som påvirker over 260,000 brukere, observerte vi samme underliggende kodebase, tillatelser og backend-infrastruktur.

Avgjørende, fordi en betydelig del av hver utvidelses funksjonalitet leveres gjennom eksternt driftede komponenter, kjøretidsoppførselen deres bestemmes av eksterne endringer på serversiden, snarere enn basert på kode som ble gjennomgått under installasjonen i Chrome Nettmarked.

Kampanjestruktur og -påvirkning

Kampanjen består av flere Chrome-utvidelser som ser uavhengige ut, hver med forskjellige navn, merkevarebygging og utvidelses-ID-er. I realiteten deler alle identifiserte utvidelser samme interne struktur, JavaScript-logikk, tillatelser og backend-infrastruktur.

På tvers 30 utvidelser som påvirker mer enn 260 000 brukere, representerer aktiviteten en én koordinert operasjon snarere enn separate verktøy. Det er verdt å merke seg at flere av utvidelsene i denne kampanjen var Fremhevet av Chrome Nettmarked, noe som øker deres oppfattede legitimitet og eksponering.

Denne teknikken er ofte kjent som forlengelsesspraying, brukes til å unngå fjerninger og omdømmebasert forsvar. Når én utvidelse fjernes, forblir andre tilgjengelige eller publiseres raskt på nytt under nye identiteter. Selv om utvidelsene utgir seg for å være forskjellige AI-assistenter (Claude, ChatGPT, Gemini, Grok og generiske «AI Gmail»-verktøy), fungerer de alle som inngangspunkter til det samme backend-kontrollerte systemet.

Teknisk oversikt

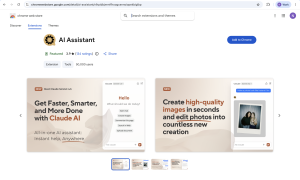

I denne rapporten skal vi analysere AI Assistant-utvidelsen (nlhpidbjmmffhoogcennoiopekbiglbp).

Figur 1. Utvalgt «Claude»-assistent

Ekstern iframe som kjernegrensesnitt

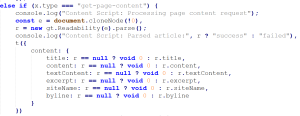

Utvidelsen gjengir en fullskjerm iframe peker til et eksternt domene (claude.tapnetic.proDenne iframen legger seg over den gjeldende nettsiden og vises visuelt som utvidelsens grensesnitt.

Figur 2. IFrame-injeksjon

Fordi iframe-en laster inn eksternt innhold:

- Operatøren kan endre brukergrensesnitt og logikk når som helst

- Ingen Chrome Nettmarked-oppdatering kreves

- Nye funksjoner kan introduseres stille

Uttrekk av sideinnhold

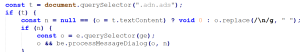

Når utvidelsen får beskjed fra iframe-en, spør den den aktive fanen og starter et innholdsskript som trekker ut lesbart artikkelinnhold ved hjelp av Mozillas Readability-bibliotek. De utvunnede dataene inkluderer titler, tekstinnhold, utdrag og nettstedsmetadata.

Figur 3. Uttrekk av sideinnhold

Denne informasjonen sendes deretter tilbake til den eksterne iframen, noe som betyr at en tredjepartsserver kan motta strukturerte representasjoner av enhver side brukeren ser på, inkludert sensitive interne eller autentiserte sider.

Stemmegjenkjenningsfunksjon

Utvidelsen støtter også meldingsutløst talegjenkjenning ved hjelp av Web Speech API. På forespørsel fra iframe-en startes talegjenkjenning, og den resulterende transkripsjonen returneres til den eksterne siden.

Selv om nettlesertillatelser kan begrense misbruk i noen tilfeller, viser tilstedeværelsen av denne funksjonen det brede omfanget av tilgang som gis til fjernkontrollen.

Telemetrisamling

Utvidelsespakken inneholder eksplisitte sporingspikselskript som sender installasjons- og avinstalleringshendelser til et tredjeparts analysesluttpunkt.

Disse mekanismene er ofte forbundet med:

- Attribusjonssporing

- Monetiseringstrakter

- Retensjonsanalyse

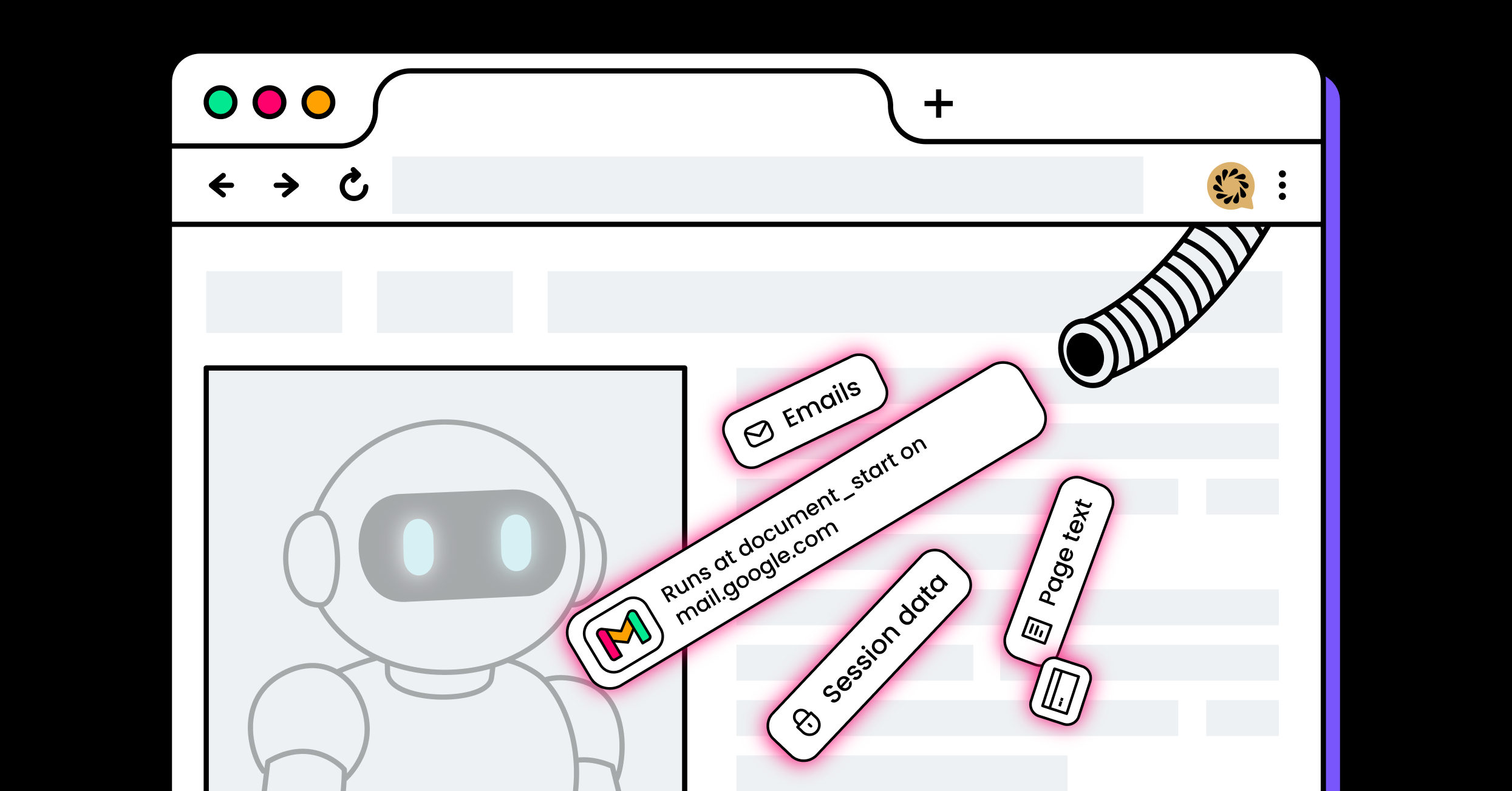

Gmail-integrasjonsklynge

En delmengde av kampanjen, bestående av 15 utvidelser, er eksplisitt rettet mot Gmail. Til tross for at de publiseres under forskjellige navn og merkevarebygging, og markedsføres som å tilby forskjellige funksjoner som ikke alltid er relatert til e-posthjelp, deler alle disse utvidelsene en identisk Gmail-integrasjonskodebase.

Hver inkluderer en dedikert innholdsskript kun for Gmail som går kl dokumentstart on mail.google.com, separat fra den generiske innholdsskript. Denne modulen injiserer utvidelseskontrollerte brukergrensesnittelementer i Gmail og opprettholder persistens ved hjelp av Mutasjonsobservatør og periodiske avstemninger.

Gmail-integrasjonen leser synlig e-postinnhold direkte fra DOM-en, gjentatte ganger hente ut meldingstekst via .tekstinnhold fra samtalevisningen i Gmail.

Figur 4. Lesing av Gmail-innhold

Dette inkluderer innhold i e-posttråder og, avhengig av status, utkast- eller skriverelatert tekst.

Når Gmail-relaterte funksjoner som AI-assisterte svar eller sammendrag aktiveres, sendes det utpakkede e-postinnholdet til utvidelsens logikk og overføres til tredjeparts backend-infrastruktur kontrollert av utvidelsesoperatørenSom et resultat av dette kan e-postmeldingstekst og relaterte kontekstuelle data sendes utenfor enheten, utenfor Gmails sikkerhetsgrenser, til eksterne servere.

C&C - Infrastruktur og trusselattribusjon

tapnetic[.]pro C&C-domeneegenskaper

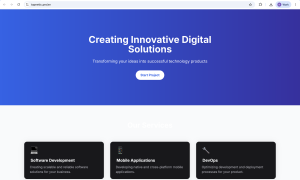

Alle analyserte utvidelser kommuniserer med infrastruktur under tapnetic[.]pro domene. Selv om domenet er vert for et offentlig tilgjengelig nettsted som ved første øyekast virker legitimt, fant analysen vår at:

- Nettstedet presenterer generisk markedsføringsinnhold

- Ingen funksjoner, nedlastinger eller brukerhandlinger er faktisk funksjonelle

- Det gis ingen tydelig produkt-, tjeneste- eller eierskapsinformasjon

På analysetidspunktet så det ut til at nettstedet primært fungerte som dekke infrastruktur, noe som gir domenet legitimitet mens den virkelige aktiviteten skjer gjennom utvidelseskontrollerte underdomener.

Figur 5. Tapnetic.pro

Underdomenesegmentering

Hver utvidelse kommuniserer med en dedikert underdomene of tapnetic[.]pro, vanligvis temaisert for å matche det imiterte AI-produktet (f.eks. Claude, ChatGPT, Gemini).

Figur 6. Tapnetic.pro-underdomener – VirusTotal.com

Denne designen gir operatøren flere fordeler:

- Logisk separasjon mellom utvidelser

- Redusert eksplosjonsradius hvis et enkelt underdomene er blokkert

- Enklere rotasjon eller utskifting av individuelle utvidelsesbackends

Til tross for forskjellige underdomener, er forespørselsstruktur, parametere og serveroppførsel konsistente på tvers av kampanjen, noe som indikerer et enkelt backend-system.

Misbruk av utvidelseslivssyklus og unnvikelse av ny opplasting

Vi observerte også aktiv omgåelse av håndheving av Chrome Nettmarked.

Én utvidelse i kampanjen, fppbiomdkfbhgjjdmojlogeceejinadg, ble fjernet fra Chrome Nettmarked den Februar 6, 2025.

Mindre enn to uker senere, en identisk utvidelse ble publisert under en ny ID og et nytt navn:

- Ny utvidelses-ID: gghdfkafnhfpaooiolhncejnlgglhkhe

- Opplastingsdato: Februar 20, 2025

Den på nytt opplastede utvidelsen er en fullstendig kopi av den fjernede:

- Identisk JavaScript-logikk

- Samme tillatelser

- Samme iframe-baserte arkitektur

- Samme tapnetic.pro-infrastruktur

Denne oppførselen er i samsvar med taktikker for utvidelse av sprøyting, slik at operatører raskt kan gjenopprette distribusjonen etter fjerninger, samtidig som de opprettholder den samme backend-kontrollen.

Konklusjon

Ved å utnytte tilliten brukerne har til kjente AI-navn som Claude, ChatGPT, Gemini og Grok, kan angripere distribuere utvidelser som fundamentalt bryter nettleserens sikkerhetsmodell.

Bruken av eksterne iframes i fullskjerm kombinert med privilegerte API-broer forvandler disse utvidelsene til generelle tilgangsmeglere, i stand til å samle inn data, overvåke brukeratferd og utvikle seg stille over tid. Selv om de er utformet som produktivitetsverktøy, er arkitekturen deres uforenlig med rimelige forventninger til personvern og åpenhet.

Etter hvert som generativ AI fortsetter å bli mer populært, bør forsvarere forvente at lignende kampanjer vil spre seg. Utvidelser som delegerer kjernefunksjonalitet til ekstern, foranderlig infrastruktur bør ikke behandles som praktiske verktøy, men som potensielle overvåkingsplattformer.

Indikatorer for kompromiss (IOC-er)

utvidelser

| ID | Navn | installasjoner |

| nlhpidbjmmffhoogcennoiopekbiglbp |

AI-assistent |

50,000 |

| gcfianbpjcfkafpiadmheejkokcmdkjl |

Llama |

147 |

| fppbiomdkfbhgjjdmojlogeceejinadg |

Gemini AI-sidefelt |

80,000 |

| djhjckkfgancelbmgcamjimgphaphjdl |

AI-sidefelt |

9,000 |

| llojfncgbabajmdglnkbhmiebiinohek |

ChatGPT-sidefelt |

10,000 |

| gghdfkafnhfpaooiolhncejnlgglhkhe |

AI-sidefelt |

50,000 |

| cgmmcoandmabammnhfnjcakdeejbfimn |

Grok |

261 |

| phiphcloddhmndjbdedgfbglhpkjcffh |

Spør chat Gpt |

396 |

| pgfibniplgcnccdnkhblpmmlfodijppg |

ChatGBT |

1,000 |

| nkgbfengofophpmonladgaldioelckbe |

Chatbot GPT |

426 |

| gcdfailafdfjbailcdcbjmeginhncjkb |

Grok Chatbot |

225 |

| ebmmjmakencgmgoijdfnbailknaaiffh |

Chat med Tvillingene |

760 |

| baonbjckakcpgliaafcodddkoednpjgf |

Xai |

138 |

| fdlagfnfaheppaigholhoojabfaapnhb |

Google Gemini |

7,000 |

| gnaekhndaddbimfllbgmecjijbbfpabc |

Spør Gemini |

1,000 |

| hgnjolbjpjmhepcbjgeeallnamkjnfgi | AI-bokstavgenerator | 129 |

| lodlcpnbppgipaimgbjgniokjcnpiiad | AI-meldingsgenerator | 24 |

| cmpmhhjahlioglkleiofbjodhiejhei | AI -oversetter | 194 |

| bilfflcophfehljhpnklmcelkoiffapb | AI for oversettelse | 91 |

| cicjlpmjmimeoempffghfglndokjihhn | AI-følgebrevgenerator | 27 |

| ckneindgfbjnbbiggcmnjeofelhflhaj | AI-bildegenerator Chat GPT | 249 |

| dbclhjpifdfkofnmjfpheiondafpkoed | AI-bakgrunnsgenerator | 289 |

| ecikmpoikkcelnakpgaeplcjoickgacj | AI-bildegenerator | 813 |

| kepibgehhljlecgaeihhnmibnmikbnga | DeepSeek-nedlasting | 275 |

| ckicoadchmmndbakbokhapncehanaeni | AI e-postforfatter | 64 |

| fnjinbdmidgjkpmlihcginjipjaoapol | E-postgenerator AI | 881 |

| gohgeedemmaohocbacllpkabadoogpl | DeepSeek Chat | 1,000 |

| flnecpdpbhdblkpnegekobahlijbmfok | ChatGPT-bildegenerator | 251 |

| acaeafediijmccnjlokgcdiojiljfpbe | ChatGPT Oversett | 30,000 |

| kblengdlefjpjkekanpoidgoghdngdgl | AI GPT | 20,000 |

| idhknpoceajhnjokpnbicildeoligdgh | ChatGPT-oversettelse | 1,000 |

| fpmkabpaklbhbhegegapfkenkmpipick | Chat GPT for Gmail | 1,000 |

Domener

Tapnetic[.]pro

onlineapp[.]pro

E-post

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

Taktikk, teknikker og prosedyrer (TTP)

| taktikk | Teknikk |

| Ressursutvikling | LX2.003(T1583) - Anskaffe infrastruktur |

| Innledende tilgang | LX3.004 (T1189) - Drive-by-kompromiss |

| Innledende tilgang | LX3.003 (T1199) - Pålitelig forhold |

| Gjennomføring | LX4.003 - Skriptkjøring |

| Forsvarsunndragelse | LX7.011 (T1036) - Maskerad |

| Legitimasjonstilgang | LX8.007(T1557) - Motstander-i-midten |

| Samling | LX10.012 - Innsamling av data om nettkommunikasjon |

| Samling | LX10.005 - Samle inn brukerinformasjon |

| Command and Control | LX11.004 - Opprett nettverkstilkobling |

| Command and Control | LX11.005 - Webtjenestebasert C2 |

| exfiltration | LX12.001 - Datautfiltrering |

Anbefalinger

Sikkerhetseksperter, bedriftsforsvarere og nettleserutviklere bør gjøre følgende:

- Revisjon av utvidelser i administrerte miljøer, spesielt de som er installert utenfor policykontroller.

- Implementer atferdsbaserte teknologier for utvidelsesovervåking for å oppdage uautorisert nettverksaktivitet eller mistenkelig DOM-manipulasjon.

- Styrk kjøretidsovervåking og håndheving, ikke bare gjennomgang under installasjon, for å oppdage endringer i atferd etter installasjon drevet av backend-infrastruktur.