Sikkerhetsforskere hos LayerX har avdekket en kampanje med minst 12 sammenhengende nettleserutvidelser som utgir seg for å være TikTok-videonedlastere, men som i virkeligheten sporer brukeraktivitet og samler inn data. Utvidelsene deler en felles kodebase og er alle kloner eller lett modifiserte versjoner av hverandre, noe som indikerer at dette er en langvarig og vedvarende kampanje fra de samme trusselaktørene.

Utvidelsene implementerer også en mekanisme for dynamisk ekstern konfigurasjon, som lar dem omgå markedsplassgjennomgangsprosesser. Dette gjør det mulig for de ondsinnede utvidelsene å endre oppførselen og funksjonaliteten sin etter installasjon, uten at brukere eller markedsplasser er klar over det. Ifølge LayerX-forskning fungerer utvidelsene vanligvis legitimt i 6–12 måneder før de introduserer ondsinnede funksjoner.

Som et resultat, selv når noen av disse utvidelsene er flagget og fjernet, er det enkelt å lage nye kloner og laste dem opp til utvidelsesbutikker. Noen har til og med dukket opp som «Fremhevet» i utvidelsesbutikker, noe som utvider rekkevidden deres og tilliten brukerne har til dem.

Til dags dato har over 130 000 brukere blitt kompromittert som en del av denne kampanjen.

Utvidede detaljer:

En storstilt kampanje som involverer minst 12 nettleserutvidelser som utgir seg for å være TikTok-videonedlastere har blitt identifisert på tvers av Chrome- og Microsoft Edge-markedsplassene. Selv om disse utvidelsene tilbyr den annonserte funksjonaliteten (nedlasting av TikTok-videoer, ofte uten vannmerker), implementerer de samtidig skjult sporing, fjernkonfigurasjonsmuligheter og datainnsamlingsmekanismer.

Kampanjen har påvirket over 130,000 brukere, med omtrent 12 500 aktive installasjoner på analysetidspunktet. Alle prøvene tilhører en enkelt kodefamilie, noe som indikerer en koordinert operasjon som utnytter klonede, omdøpte og litt modifiserte utvidelser for å maksimere rekkevidde og varighet.

Utover bekymringer om personvern, bruken av eksterne konfigurasjonsendepunkter introduserer en betydelig sikkerhetsrisiko, som muliggjør endringer i atferd etter installasjon som omgår mekanismer for markedsgjennomgang.

Nøkkelfunksjoner

- En enkelt skuespiller opererte 12+ utvidelser med en delt kodebase

- Mer enn 130 000 brukere påvirket, ~12.5 000 fortsatt aktive

- Utvidelser brukt ekstern konfigurasjon å omgå butikkanmeldelse

- samlet fingeravtrykksdata med høy entropi (inkludert batteristatus)

- Mange var vist i offisielle butikker, øker tillit og rekkevidde

Kampanjestruktur og -påvirkning

Denne kampanjen trives på repetisjon og variasjon.

I stedet for å bygge nye verktøy fra bunnen av, opprettholder operatøren en kjerneutvidelsesarkitektur og spinner ut flere versjoner:

- Noen er nesten identiske kloner

- Andre er lett omdøpt

- Noen få introduserer trinnvise endringer eller ny infrastruktur

Fra utsiden ser disse ut som separate produkter: TikTok Video Downloader, «Mass TikTok Downloader», «No Watermark Saver». Under panseret er de de samme.

Det er verdt å merke seg at mange av disse utvidelsene hadde et «Fremhevet»-merke i nettbutikken, en indikator som vanligvis forbindes med kontrollerte utvidelser av høy kvalitet, noe som økte brukertilliten og -adopsjonen betydelig til tross for de underliggende risikoene.

Dette skaper en robust økosystemNår én utvidelse blir flagget eller fjernet, forblir andre aktive. Nye kan lastes opp raskt, ofte med de samme skjermbildene, beskrivelsene og funksjonaliteten.

Resultatet er en kontinuerlig syklus:

- Last opp en ren eller minimalt mistenkelig utvidelse

- Få brukere og tillit

- Introduser ytterligere funksjoner via oppdateringer

- Bli delvis fjernet eller flagget

- Dukker opp igjen under nye identiteter

Dette er ikke bare en skadevarekampanje – det er en operasjonell modell, hvor utholdenhet oppnås gjennom duplisering, omprofilering og rask omdistribusjon.

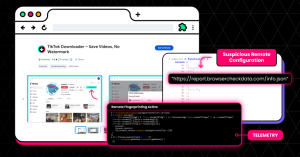

Figur 1. Utvidelseslivssyklus som illustrerer driftsmodellen «whack-a-mole»

Teknisk oversikt

Alle utvidelser deler en konsistent Manifest V3 (MV3) arkitektur, med nesten identiske tillatelser og vertstillatelser. Det er verdt å merke seg at mange av disse utvidelsene hadde et «Fremhevet»-merke i nettbutikken. Denne betegnelsen er vanligvis assosiert med kontrollerte utvidelser av høy kvalitet, og vises tydelig for brukere som et tegn på tillit. Som et resultat reduserer det brukermistinksomhet betydelig og øker sannsynligheten for installasjon, selv når den underliggende utvidelsen deler kode og oppførsel med mindre synlige varianter.

De hadde også lignende skjermbilder lastet opp til utvidelsens butikkside.

Figur 2. Utvidelser i Google Chrome og Microsoft Edge Marketplaces

Selv om alle utvidelser beholder sine legitime funksjoner som å trekke ut TikTok-videometadata og laste ned videoer, inkluderer de også både oppgitte og ikke-oppgitte evner..

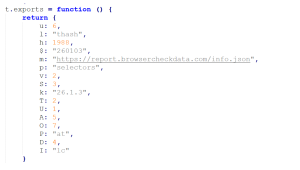

Fjernkonfigurasjon

Utvidelser henter konfigurasjon fra angriperkontrollerte servere. Dette lar utvidelsene

- Endre utvidelsesatferd umiddelbart

- Aktiver eller deaktiver funksjoner

- Omdiriger nettverksaktivitet

- Utvid datainnsamlingen

Mottaking av eksterne konfigurasjoner betyr at utvidelsens oppførsel er ikke fast eller fullt synlig, og kunne ha blitt endret eksternt når som helst omgåelse av butikkanmeldelse og muliggjør usynlige dataflyter eller -funksjoner.

Figur 3. Struktur for ekstern konfigurasjon

Et bemerkelsesverdig mønster på tvers av prøvene er forsinket kapasitetsinjeksjon, ondsinnede funksjoner ble introdusert 6–12 måneder etter første publisering, slik at utvidelser først kan bygge opp omdømme og unngå tidlig gransking.

Brukers fingeravtrykk

Disse utvidelsene samler inn detaljert telemetri om brukere, inkludert hvor ofte de bruker verktøyet, hvilket innhold de samhandler med og ulike enhetsegenskaper som språk, tidssone og brukeragent. Selv batteristatus registreres, et uvanlig, men verdifullt signal for enhetens fingeravtrykk.

Figur 4. Brukerens fingeravtrykk

C&C-infrastruktur og trusselattribusjon

Et definerende kjennetegn ved denne kampanjen er dens avhengighet av eksterne konfigurasjonsservere. I stedet for hardkoding henter flere varianter JSON-konfigurasjonsfiler fra angriperkontrollerte domener:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

Noen av disse domenene viser tydelige tegn på bedrag, inkludert typosquatting-mønstre som «trafikkrapport"I stedet for"trafikkrapport"Eller"tiktak"I stedet for"TikTok«Disse subtile inkonsekvensene brukes ofte til å unngå tilfeldig inspeksjon, samtidig som troverdig legitimitet opprettholdes.»

Selv om ingen direkte attribusjon kan gjøres, indikerer konsistensen i kode, infrastrukturmønstre og driftsatferd sterkt en enkelt aktør eller en tett koordinert gruppe.

Konklusjon

Denne kampanjen eksemplifiserer et bredere skifte i hvordan nettleserutvidelser kan misbrukes. I stedet for å distribuere åpenlyst ondsinnet kode, utnytter operatøren legitim funksjonalitet som en leveringsmekanisme for langsiktig tilgang og kontroll.

Den virkelige risikoen ligger ikke i hva utvidelsene gjør i dag, men i hva de er i stand til å gjøre i morgen. Fjernkonfigurasjon forvandler dem til tilpasningsdyktige verktøy som kan utvikles etter installasjon, mens tilgangen til autentiserte økter og nettleserkontekst gjør dem spesielt verdifulle for datainnsamling og potensiell utnyttelse.

Selv i sin nåværende tilstand muliggjør disse utvidelsene detaljert brukerprofilering. De samler inn informasjon om bruksmønstre, nedlastet innhold, enhetsegenskaper og miljødata som tidssone og språk. Kombinert skaper dette et fingeravtrykk som kan brukes til å spore brukere på tvers av økter og potensielt på tvers av tjenester.

I verste fall kan de samme mekanismene bli brukt på nytt for bredere datautvinning, misbruk av autentiserte forespørsler eller integrering i større proxy- eller botnettlignende infrastrukturer.

Det som gjør denne kampanjen spesielt vanskelig å oppdage er dens operasjonelle modell:

- De første versjonene er rene eller minimalt mistenkelige

- Atferd er utsatt og fjernstyrt

- Hver utvidelse vises som et uavhengig produkt

- Lagre tillitssignaler (som «Utvalgte»-merker) reduserer brukergranskning

Dette fremhever et grunnleggende gap i dagens forsvar: de fleste sikkerhetsverktøy fokuserer på validering under installasjon, mens den virkelige risikoen oppstår under kjøretid.

For å håndtere dette kreves det et skifte mot kontinuerlig, atferdsbasert overvåking av nettleserutvidelsers funksjoner som kan oppdage endringer i nettverksaktivitet, DOM-interaksjon og tillatelsesbruk etter installasjon. LayerXs nyeste teknologi er utviklet for å lukke dette gapet ved å gi sanntidssynlighet og håndheving på nettlesernivå, slik at organisasjoner kan identifisere og blokkere ondsinnet utvidelsesatferd selv når den stammer fra tilsynelatende legitime eller tidligere pålitelige utvidelser.

I denne modellen er ikke nettleserutvidelsen lenger et statisk verktøy, men et levende fotfeste, fjernstyrt og i utvikling over tid.

Indikatorer for kompromiss (IOC-er)

utvidelser

| ID | Navn | installasjoner | nett~~POS=TRUNC leseren~~POS=HEADCOMP | status |

| injnjbcogjhcjhnhcbmlahgikemedbko | TikTok-nedlaster – Lagre videoer, uten vannmerke | 3,000 | Google Chrome | Aktiv |

| ehdkeonoccndeaggbnolijnmmeohkbpf | TikTok-videonedlaster – Masselagring | 1,000 | Google Chrome | Aktiv |

| pfpijacnpangmkfdpgodlbokpkhpkeka | Tiktok nedlaster | 353 | Google Chrome | Aktiv |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | TikTok-videonedlaster – Lagre uten vannmerke | 4,000 | Google Chrome | Aktiv |

| mpalaahimeigibehbocnjipjfakekfia | Mass TikTok Video Downloader | 77 | Microsoft Edge | Aktiv |

| kkhjihaeddnhknninbekkhaklnailngh | TikTok-videonedlaster – Lagre uten vannmerke | 9 | Microsoft Edge | Aktiv |

| kbifpojhlkdoidmndacedmkbjopeekgl | TikTok-nedlaster – Lagre videoer, uten vannmerke | 47 | Microsoft Edge | Aktiv |

| jacilgchggenbmgbfnehcegalhlgpnhf | Masse TikTok-video

Downloader |

4,000 | Google Chrome | Aktiv |

| oaceepljpkcbcgccnmlepeofkhplkbih | Mass TikTok Video Downloader | 30,000 | Google Chrome | fjernet |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | TikTok-nedlaster – Lagre videoer, uten vannmerke | 10,000 | Google Chrome | fjernet |

| kmobjdioiclamniofdnngmafbhgcniok | TikTok Video Keeper | 60,000 | Google Chrome | fjernet |

| cgnbfcoeopaehocfdnkkjecibafichje | Videonedlaster for TikTok | 20,000 | Google Chrome | fjernet |

Domener

trafficreqort.com

browsercheckdata.com

qippin.com

virtualbrowserer.com

E-post

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

- [e-postbeskyttet]

Taktikk, teknikker og prosedyrer (TTP)

| taktikk | Teknikk |

| Rekognosering | LX1.001(T1589) – Samle inn identitetsinformasjon |

| Rekognosering | LX1.003 – Innsamling av mønstre |

| Innledende tilgang | LX3.003 (T1199) – Pålitelig forhold |

| Legitimasjonstilgang | LX8.008 – Nettverksmanipulering |

| Discovery | LX9.011 – Maskinvareoppdagelse |

Anbefalinger

Sikkerhetseksperter, bedriftsforsvarere og nettleserutviklere bør gjøre følgende:

- Revisjon av utvidelser i administrerte miljøer, spesielt de som er installert utenfor policykontroller.

- Ta i bruk tilnærminger til kjøretidsovervåking som fokuserer på utvidelsens oppførsel etter installasjon, i stedet for å utelukkende stole på validering av markedsplassen.

- Implementer atferdsbaserte teknologier for utvidelsesovervåking for å oppdage uautorisert nettverksaktivitet eller mistenkelig DOM-manipulasjon.

- Styrk kjøretidsovervåking og håndheving, ikke bare gjennomgang under installasjon, for å oppdage endringer i atferd etter installasjon drevet av backend-infrastruktur.