Den raske integreringen av generativ AI i nettlesere markerer et betydelig strategisk skifte i brukeropplevelsen, med en ny klasse av AI-nettleseragenter som lover å automatisere oppgaver, oppsummere innhold og fungere som personlige digitale assistenter. Denne utviklingen introduserer imidlertid en kompleks ny angrepsflate. Etter hvert som bedrifter og enkeltpersoner tar i bruk disse verktøyene, er det avgjørende å analysere de beste AI-nettleserne, ikke bare for deres innovative funksjoner, men også for deres sikkerhetstilstand. Denne analysen utforsker de beste AI-nettleserne fra slutten av 2025, og sammenligner deres sikkerhet, personvern og ytelse med et nødvendig fokus på dataisolering, rask beskyttelse og de nye AI-nettleserrisikoene som definerer dette nye økosystemet. Å forstå disse AI-nettleserproblemene er ikke noe å forhandle om for sikker adopsjon.

Det nye risikoomfanget: Forstå sårbarheter i nettlesing med kunstig intelligens

Kjernefaren ved moderne AI-agenter for nettlesing ligger i deres evne til å få tilgang til og handle ut fra data i nettleseren. I motsetning til tradisjonelle nettlesere, der brukerhandlinger er eksplisitte, kan AI-nettlesere manipuleres til å utføre uautoriserte handlinger gjennom sofistikerte angrep. En av de vanligste truslene er rask injeksjon, der en angriper skjuler ondsinnede instruksjoner i nettinnhold. Når en bruker ber AI-en om å utføre en tilsynelatende godartet oppgave, som å oppsummere en side, utfører AI-en utilsiktet den skjulte kommandoen, noe som potensielt kan føre til at sensitiv personlig identifiserende informasjon fjernes fra andre faner, for eksempel en åpen e-post eller et SaaS-program for bedrifter.

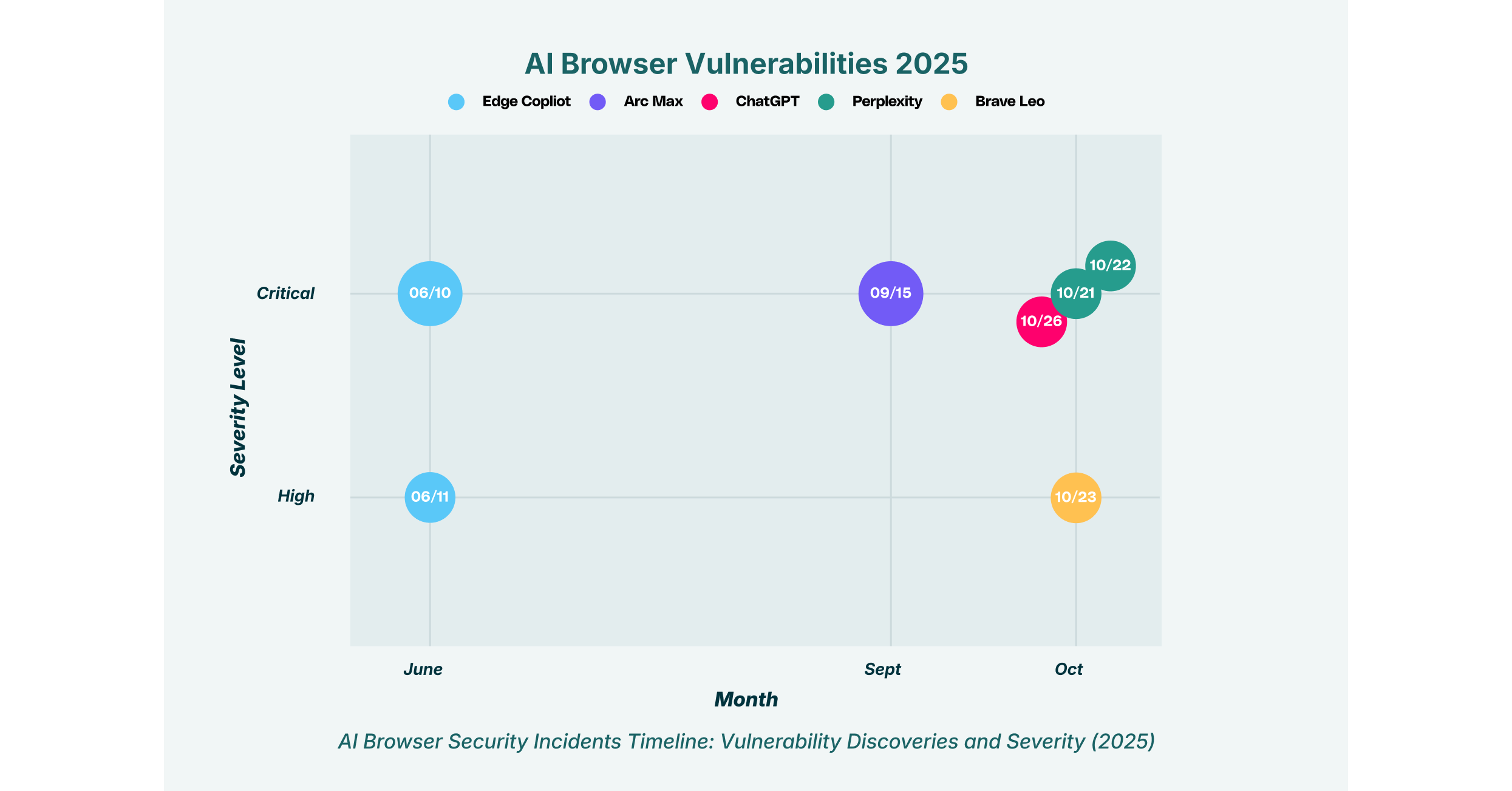

Nyere oppdagelser fremhever alvorlighetsgraden av disse truslene. LayerX-forskning avdekket «CometJacking», en sårbarhet i Perplexity Comet der en enkelt ondsinnet lenke kunne instruere AI-en til å stjele data fra tilkoblede tjenester som Gmail og tømme dem til en angripers server. På samme måte tillot en feil i OpenAIs ChatGPT Atlas angripere å «forurense» AI-ens minne ved hjelp av et Cross-Site Request Forgery (CSRF)-angrep, noe som fikk den til å kjøre ondsinnet kode på kommando. Disse hendelsene understreker at selv de beste AI-nettleserne introduserer nye sikkerhetsutfordringer som eldre sikkerhetsverktøy ikke kan løse.

En analyse av de beste AI-nettleserne

Det nåværende økosystemet for nettlesere med kunstig intelligens er en blanding av disruptive nykommere og etablerte aktører som integrerer kunstig intelligens-funksjoner. Tilnærmingene deres til sikkerhet og personvern er dramatisk forskjellige, noe som skaper en kompleks beslutningsmatrise for brukerne.

1. ChatGPT Atlas

OpenAIs ChatGPT Atlas er utviklet for å bringe kraften til ChatGPT direkte inn i nettleseropplevelsen. Den første utgivelsen har imidlertid vært plaget av betydelige sikkerhetsmangler. LayerX-forskning avdekket en kritisk sårbarhet som tillater injeksjon av ondsinnede instruksjoner i ChatGPTs minne, som deretter kan brukes til å kjøre ekstern kode. Dette angrepet er spesielt kraftig på Atlas fordi brukere er logget på ChatGPT som standard.

Videre viser nettleseren usedvanlig dårlige anti-phishing-egenskaper. I tester mot skadelige nettsider i den virkelige verden hadde Atlas en feilrate på 94.2 %, og klarte bare å stoppe 5.8 % av angrepene. Dette gjør brukerne nesten 90 % mer sårbare for phishing sammenlignet med brukere av tradisjonelle nettlesere som Chrome eller Edge, noe som gjør de kraftige AI-funksjonene til et tveegget sverd.

2. Forvirring Komet

Perplexity Comet posisjonerer seg som en «agentisk» nettleser som er i stand til å utføre oppgaver på tvers av ulike webtjenester. Denne kraften kommer imidlertid med alvorlige risikoer knyttet til AI-nettlesing. LayerX-forskere avdekket sårbarheten «CometJacking», der laget URL-er kan kommandere AI-en til å få tilgang til minnet, kode sensitive data og sende dem til en angriper. Perplexitys egne sikkerhetstiltak mot datautvinning viste seg å være ineffektive mot enkle dataforvirringsteknikker som base64-koding.

Videre forskning fra Braves sikkerhetsteam avdekket en annen kritisk feil: indirekte prompt injection via steganografi. Angripere kan skjule ondsinnet tekst i et skjermbilde, og når brukeren ber Comet om å analysere bildet, trekker OCR-teknologien ut og utfører den skjulte kommandoen. Dette kan tillate AI-en å få tilgang til andre åpne faner og stjele informasjon fra autentiserte økter. LayerX-tester fant også at phishing-beskyttelsen var svært mangelfull, og stoppet bare 7 % av angrepene.

3. Sigma AI

Sigma AI utmerker seg med en personvernfokusert filosofi, og tilbyr funksjoner som innebygd VPN, annonseblokkering og ende-til-ende-krypterte AI-samtaler. Selskapet fremmer en streng «ingen sporing»-forpliktelse og vektlegger samsvar med GDPR, og posisjonerer seg som en leder innen privat AI-surfing. Denne forpliktelsen betyr at brukersamtaler ikke brukes til modelltrening, og arkitekturen er designet for å minimere datainnsamling.

Denne strenge tilnærmingen til personvern introduserer imidlertid funksjonelle begrensninger. Sigmas manglende evne til å få tilgang til nettinnhold for sine AI-funksjoner kan hindre brukeropplevelsen, og skape en avveining mellom robust personvern og funksjonsrike AI-muligheter. Selv om færre offentlige sårbarheter er rapportert, gjør fokuset på personvern fremfor agentfunksjonalitet det til et mer konservativt, men potensielt mindre kraftig valg.

4. Dia-nettleser

Dia, som er utviklet av teamet bak Arc-nettleseren, har som mål å integrere AI dypere i brukerens arbeidsflyt. Fra et sikkerhetssynspunkt yter Dia rimelig bra innen phishing-beskyttelse. LayerX-forskning viser at den effektivt implementerer Googles Safe Browsing API-er, og oppnår en phishing-deteksjonsrate som er nesten identisk med Google Chromes.

Til tross for dette, er det fortsatt sikkerhetsbekymringer. Diskusjoner i lokalsamfunnet fremhever risikoen som Dias evne til å «se alt» en bruker gjør, inkludert aktivitet i passordbehandlere eller bak bedriftsportaler (SSO). Denne brede tilgangen, kombinert med tidlige rapporter om feil og krasj som forårsaker sikkerhetshull, gjør det til et tvilsomt valg for bedriftsmiljøer der databeskyttelse er kritisk.

5. Genspark

Genspark er en ambisiøs AI-nettleser som sikter mot bred automatisering av oppgaver. Sikkerhetssituasjonen er imidlertid alarmerende. I en sammenlignende analyse fant LayerX at Genspark, sammen med Comet, tillot over 90 % av kompromitterte nettsider å kjøre, noe som indikerer en nesten total mangel på effektiv phishing-beskyttelse.

Rapporter om fragmenterte personvernregler fordelt på ulike bedriftsdomener og store sikkerhetsfeil funnet i Android-applikasjonen bidrar til disse bekymringene. Selv om den Chromium-baserte arkitekturen inkluderer standard sandkassefunksjon, introduserer AI-laget uforbeholdne risikoer som gjør det til et av de mer sårbare alternativene på markedet.

6. Arc Max

Arc Max er ikke en frittstående nettleser, men en pakke med AI-funksjoner integrert i den sikkerhetsbevisste Arc-nettleseren. The Browser Company, Arcs utvikler, har demonstrert en proaktiv tilnærming til sikkerhet ved å kjøre et bug bounty-program og utstede offentlige sikkerhetsbulletiner. Selv om en kritisk sårbarhet som tillot kodekjøring ble oppdaget i «Boost»-funksjonen, ble den raskt oppdatert før den påvirket brukerne.

Arcs personvernmodell er en viktig styrke. Den deaktiverer telemetri og fingeravtrykk som standard og tilbyr sporingsblokkering som er mer aggressiv enn Chromes. Dette grunnlaget gjør Arc Max til et mer pålitelig alternativ for brukere som ønsker AI-funksjoner uten omfattende datasporing.

7. Edge Copilot

Microsofts integrering av Copilot i Edge-nettleseren gir kraftige AI-funksjoner, men introduserer også betydelige bedriftsrisikoer. Sikkerhetsforskere oppdaget «EchoLeak» (CVE-2025-32711), en kritisk nullklikkssårbarhet som kan tillate en angriper å stjele sensitive Microsoft 365-data, inkludert OneDrive-filer og Teams-chatter, ganske enkelt ved å sende en ondsinnet e-post til en bruker.

En annen feil (CVE-2024-38206) funnet i Copilot Studio demonstrerte et sikkerhetsproblem for server-side request forgery (SSRF) som kunne eksponere intern skyinfrastruktur. Disse sikkerhetsproblemene viser at selv modne teknologigiganter sliter med utfordringene med å sikre nettleserens AI-agenter, noe som gjør sikkerheten til nettlesere med AI til en viktig bekymring for enhver organisasjon som bruker Microsoft 365-økosystemet.

8. Modig Leo

Brave Leo er AI-assistenten for den personvernsentriske Brave-nettleseren. I tråd med Braves oppdrag er Leo designet for personvern. Alle brukerforespørsler anonymiseres via en omvendt proxy, og samtaler lagres eller brukes ikke til modelltrening, noe som gjør den til et utmerket valg for personvernbevisste brukere.

Leo er imidlertid ikke immun mot sårbarheter i nettlesing med AI. Forskere oppdaget en feil i «prompt injection» der skjulte HTML-elementer på en nettside kunne manipulere Leos utdata, og potensielt lure brukere med falske meldinger eller phishing-lenker. Selv om Braves kjernesikkerhet er sterk, beviser dette funnet at selve AI-laget fortsatt er en levedyktig angrepsvektor selv i en herdet nettleser.

9. Opera-arie

Operas AI, Aria, er integrert i flaggskipnettleseren og er bygget på selskapets veletablerte nettleserteknologi. I motsetning til noen av de nyere, mer eksperimentelle AI-nettleserne, har ikke Aria vært gjenstand for like mange høyprofilerte offentlige sårbarhetsavsløringer. Sikkerheten drar sannsynligvis nytte av det modne rammeverket til Opera-nettleseren, som inkluderer standardfunksjoner som annonse- og sporingsblokkering.

Opera har en offentlig policy for sårbarhetsavsløring og et bug bounty-program for å håndtere sikkerhetsproblemer. Selv om Aria kanskje ikke tilbyr de avanserte «agentiske» funksjonene til nettlesere som Comet, kan integreringen i en mer etablert og stabil plattform gi en lavere umiddelbar risikoprofil for brukere som prioriterer stabilitet fremfor banebrytende AI-funksjoner. Fraværet av større rapporterte AI-spesifikke feil betyr ikke at det er risikofritt, men det antyder en mer konservativ og potensielt tryggere implementering.

Sammenligningstabell for nettlesersikkerhet med AI

| nett~~POS=TRUNC leseren~~POS=HEADCOMP | Viktige sikkerhetsfunksjoner | Merkbar sårbarhet/risiko | Poengsum for phishing-beskyttelse | Datahåndteringsmodell |

| ChatGPT Atlas | Integrert med ChatGPT. | CSRF «Tainted Memories»-angrep; ekstern kodekjøring. | 5.8 % (ekstremt lav) | Skybasert, knyttet til OpenAI-konto. |

| Forvirring Komet | Agentfunksjoner på tvers av webtjenester. | «CometJacking»-datautvinning via URL; rask injeksjon via skjermbilder. | 7 % (ekstremt lav) | Skybasert, behandler sideinnhold. |

| Sigma AI | Ende-til-ende-kryptert AI-chat; innebygd VPN. | Begrenset funksjonalitet på grunn av strenge personvernkontroller. | Ikke testet | Kryptert, ingen brukerprofilering. |

| Dia-nettleser | Integrerte AI-arbeidsflyter. | Bred tilgang til brukerdata bak SSO; pålitelighetsproblemer. | 46 % (på nivå med Chrome) | Skybasert, sender sideinnhold for spørringer. |

| Genspark | Funksjoner for automatisering av oppgaver. | Tillater >90 % av ondsinnede sider; fragmentert personvernpolicy. | <10 % (ekstremt lav) | Skybasert behandling. |

| Arc Max | Bug bounty-program; standard sporingsblokkering. | Sårbarhet funnet og rettet i «Boost»-funksjonen. | Ikke testet | Personvernfokusert; deaktiverer telemetri som standard. |

| Edge Copilot | Dyp integrasjon med Microsoft 365. | «EchoLeak»-datatyveri uten klikk; SSRF-feil i Copilot Studio. | ~53 % (Bra) | Skybasert, integrert med M365-leietakerdata. |

| Modig Leo | Anonymiserte forespørsler via omvendt proxy. | Spør injeksjon via skjulte HTML-elementer. | Ikke testet (Brave-nettleseren i seg selv er sterk) | Anonymisert proxy; ingen data lagres eller brukes til opplæring. |

| Opera-arie | Innebygd i det etablerte Opera-nettleserrammeverket. | Færre offentlige AI-spesifikke avsløringer; avhengig av nettlesersikkerhet. | Ikke testet | Skybasert behandling. |

Bedriftsutfordringen: Skygge-IT og uhåndterte risikoer

Spredningen av disse AI-nettleserne skaper en betydelig utfordring for styring for bedrifter. Når ansatte uavhengig tar i bruk disse verktøyene for å øke produktiviteten, utvider de utilsiktet organisasjonens angrepsflate gjennom et fenomen kjent som «Shadow SaaS». Denne uadministrerte bruken skjer utenfor synligheten og kontrollen til IT- og sikkerhetsteam, og omgår etablerte sikkerhetsprotokoller for SaaS-sikkerhet og databeskyttelse. Mange av disse nettleserne, spesielt de med dårlig phishing-beskyttelse, blir enkle inngangspunkter for angripere.

Tenk deg et scenario der en utvikler, som bruker en sårbar AI-nettleser som Genspark eller Atlas, ber AI-en om å hjelpe med å feilsøke et stykke proprietær kode. Et velplassert «prompt injection»-angrep kan tømme denne koden uten utviklerens viten, noe som fører til tyveri av åndsverk. Det er her en strategi for nettleserdeteksjonsrespons blir avgjørende. Organisasjoner kan ikke lenger stole på sikkerhet på nettverksnivå eller endepunktnivå alene. De trenger detaljert innsikt i selve nettleseren for å overvåke risikable utvidelser, oppdage ondsinnede skript i sanntid og håndheve retningslinjer som forhindrer datatømmelse, uavhengig av hvilken nettleser en ansatt velger å bruke. Beskyttelse mot feil i skygge-IT-beskyttelsen krever en løsning som opererer på nettleserlaget.