No ambiente corporativo moderno, os navegadores da web se tornaram ferramentas indispensáveis para as operações diárias. Estudos recentes indicam que o funcionário médio gasta mais de 85% do seu dia de trabalho usando um navegador. Essa forte dependência de navegadores, ao mesmo tempo em que aumenta a produtividade, também introduz desafios de segurança significativos, particularmente no que diz respeito à movimentação de dados sem arquivo.

Como especialistas em segurança e DLP enfrentam desafios diários, evitar copiar e colar é uma tarefa impossível com as ferramentas DLP de hoje. Imagine os seguintes cenários-

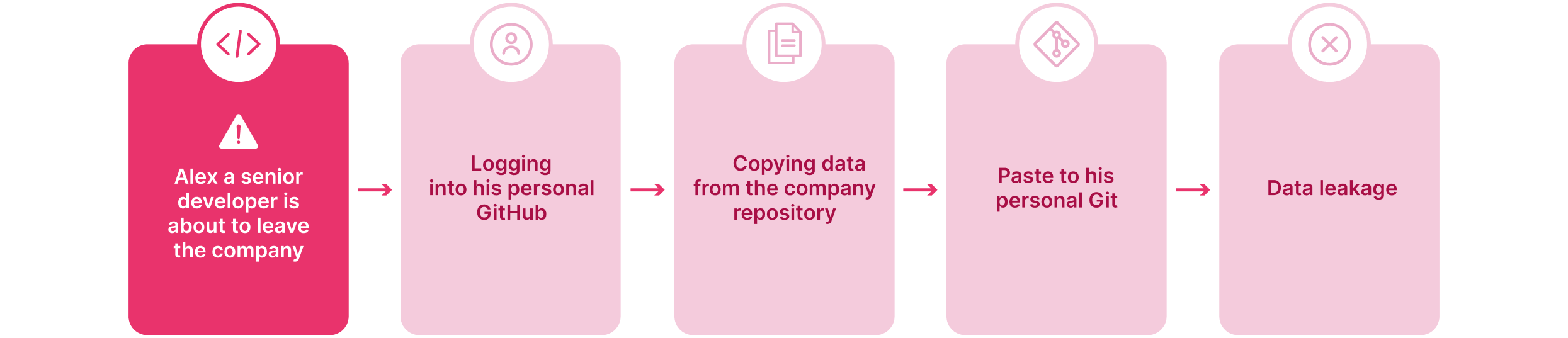

1- Jessica, uma desenvolvedora, está prestes a sair para um concorrente. Em vez de disparar alertas de segurança com downloads, ela copia e cola trechos de código críticos em seu repositório pessoal do GitHub. Em minutos, os dados proprietários estão fora do controle da empresa — sem serem detectados pelas ferramentas DLP tradicionais.

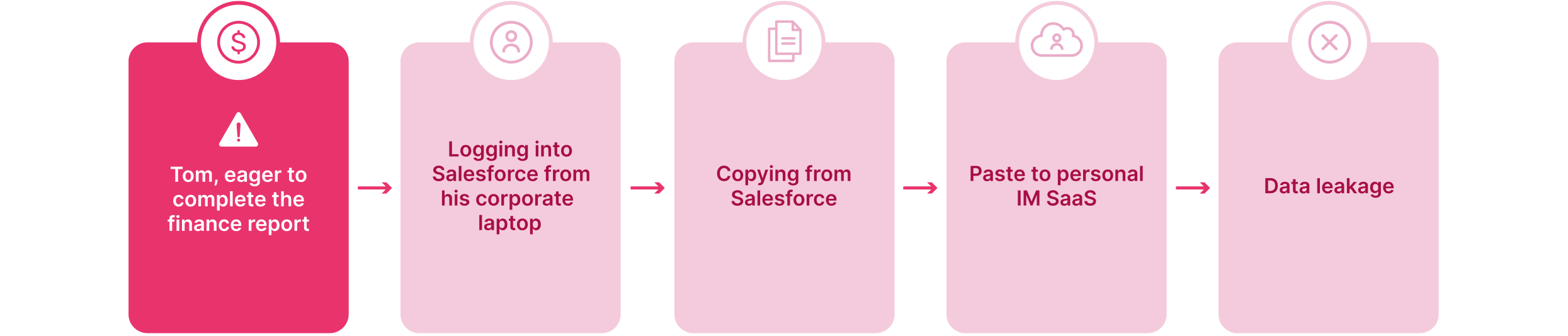

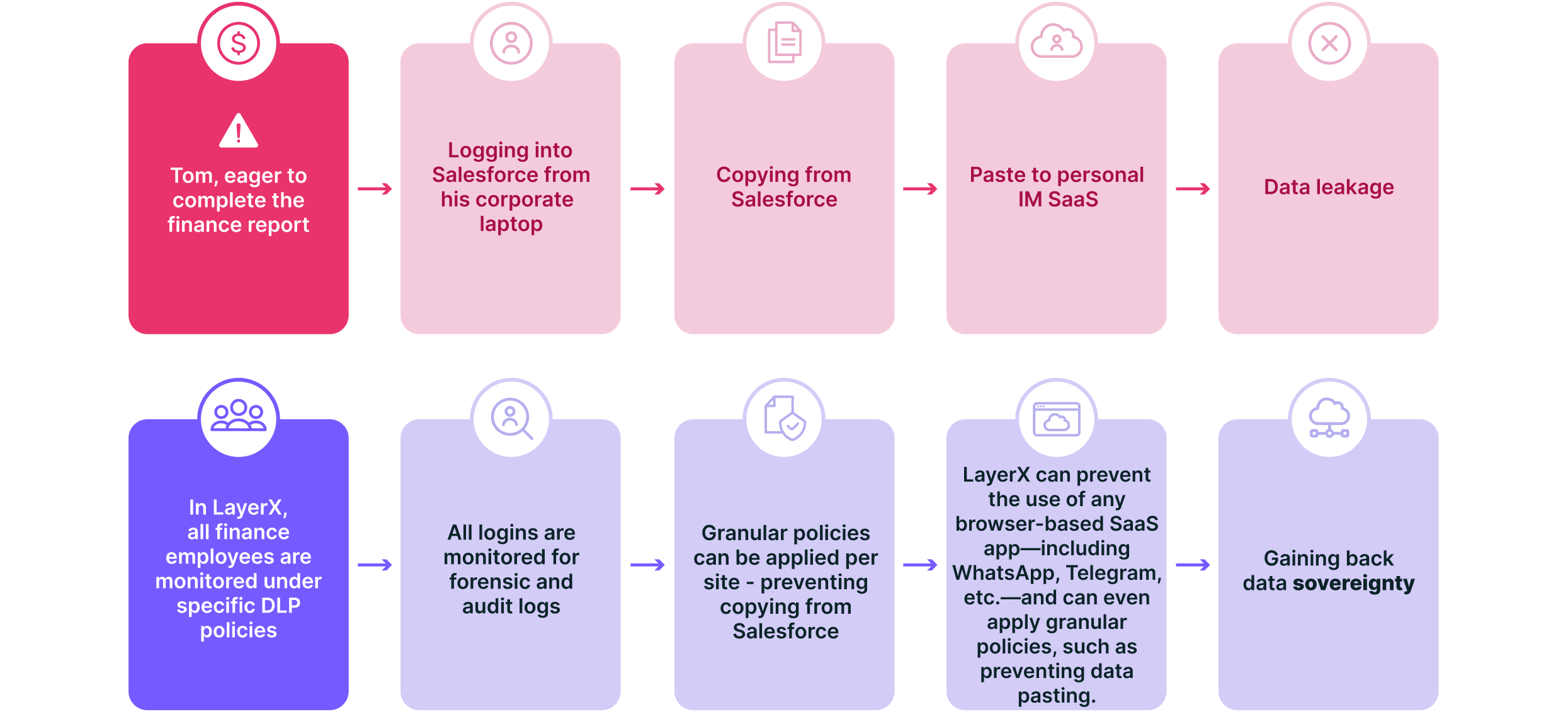

2- Tom, um funcionário financeiro, está tentando concluir seu relatório financeiro de fim de ano. No entanto, devido às políticas de segurança da empresa, ele não pode baixar os relatórios necessários do Salesforce. Frustrado, ele copia várias linhas dos dados financeiros — incluindo números de receita, grandes negócios e detalhes confidenciais de clientes — e os envia por meio de seu WhatsApp/Signal/Telegram. Nenhum alerta de segurança é acionado, e a empresa continua alheia a esse grande risco de exfiltração de dados.

Como você pode evitar isso na sua organização?

A crescente ameaça do movimento de dados sem arquivo

Esses casos destacam os riscos da movimentação de dados sem arquivo, onde a exfiltração de dados ocorre por meio de ações baseadas em navegador, como copiar e colar, digitar ou compartilhamento não autorizado por meio de aplicativos de mensagens. Como essas ações não acionam eventos de segurança baseados em arquivo, as ferramentas DLP tradicionais não conseguem detectá-los, deixando as organizações vulneráveis a vazamentos de dados. Mesmo em aplicativos SaaS autorizados, a digitação e as cópias e colagens não podem ser detectadas ou provisionadas. Deixando todas as empresas de todos os setores com menos soberania sobre seus dados mais valiosos.

O problema dos dados sem arquivo se multiplica com o crescimento do Shadow SaaS

Enquanto em aplicativos SaaS autorizados, as empresas podem aplicar algumas políticas, a ascensão do SaaS sombra exacerba ainda mais os problemas de DLP, já que quase nenhuma ferramenta pode sancionar a movimentação de dados sem arquivo ali. Os funcionários frequentemente usam aplicativos SaaS não autorizados, muitas vezes acessados por meio de navegadores, sem o conhecimento ou aprovação dos departamentos de TI. Essa prática não apenas contorna os protocolos de segurança estabelecidos, mas também aumenta o risco de vazamentos de dados. Soluções DLP tradicionais, que se concentram em aplicativos sancionados e canais de dados conhecidos, lutam para monitorar e controlar o fluxo de dados dentro dessas plataformas não sancionadas.

Por que outras soluções de segurança não cobrem isso

Muitas soluções de segurança existentes são ineficazes contra a movimentação de dados sem arquivo porque são projetadas para métodos tradicionais de exfiltração de dados:

- DLP de ponto final: Focado principalmente no monitoramento centrado em arquivos, mas nesses casos, nenhum evento de arquivo real ocorreu.

- EDR/XDR: Essas soluções detectam e mitigam atividades maliciosas, mas as ações descritas aqui (copiar e colar) são atividades legítimas do usuário que devem ser restritas apenas em contextos específicos.

- Soluções de Rede: Embora as ferramentas de segurança de rede possam bloquear o acesso a sites maliciosos, os sites que estão sendo usados (como repositórios pessoais do Git, ferramentas de IA ou serviços de armazenamento em nuvem) são legítimos. Além disso, as soluções de rede não têm visibilidade das atividades da sessão do navegador, perdendo o comportamento do usuário de última milha que leva a vazamentos de dados.

E agora?

O primeiro passo é entender que o DLP e a segurança do navegador não são mais coisas boas de se ter e mudar as estratégias de proteção de dados. Diferentemente das soluções legadas, o LayerX fornece proteção nativa do navegador em tempo real que previne a perda de dados e pode sancionar a movimentação de dados para o Shadow SaaS.

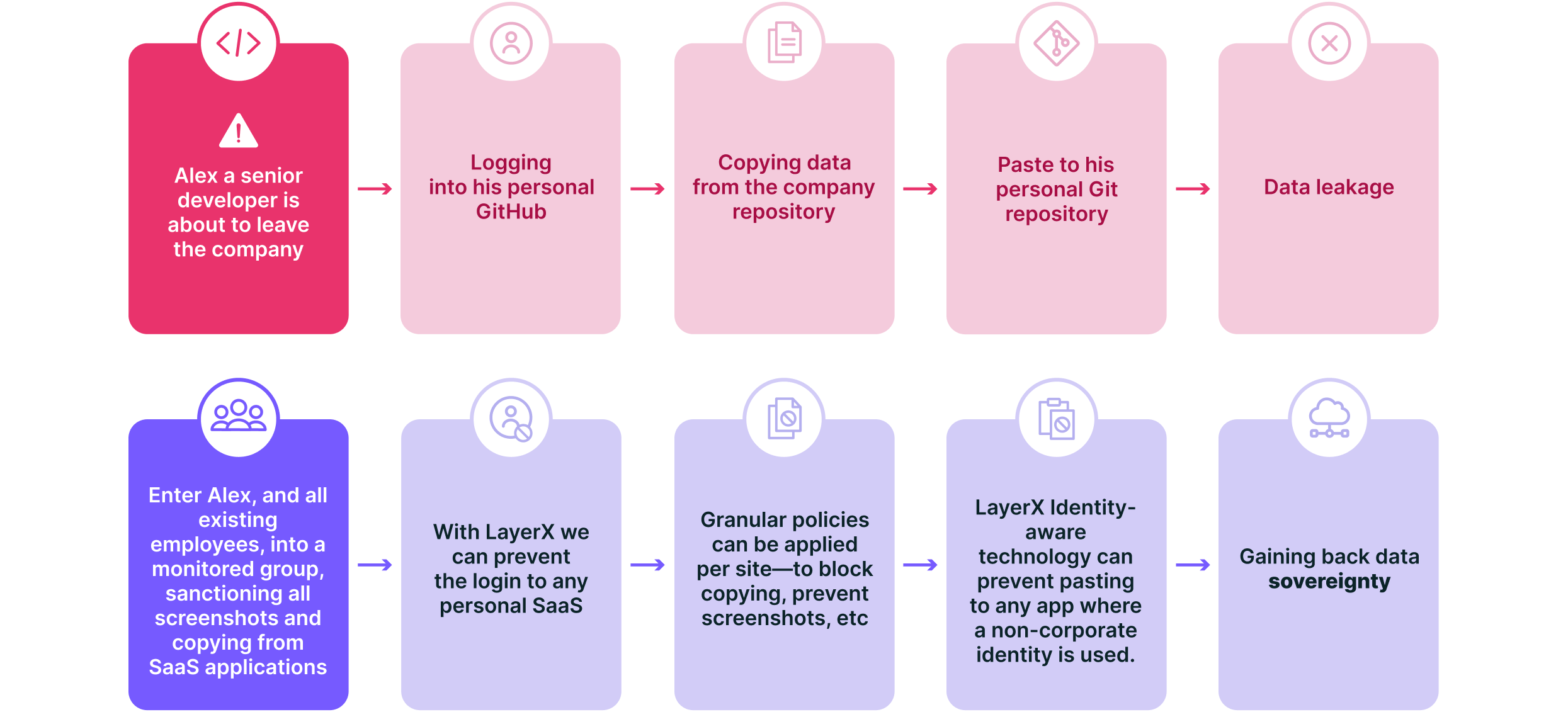

Vamos pegar nossos 2 cenários e ver como a solução robusta da LayerX pode proteger dados em todos os estágios de vazamento e restaurar a organização soberania de dados.

Cenário 1 -

Cenário 2 -

Ao contrário das soluções legadas, o LayerX fornece proteção nativa do navegador em tempo real que evita a perda de dados na fonte – mesmo para dados sem arquivo, mesmo de SaaS shadow

✅ Monitore e controle fluxos de dados — detecta e bloqueia cópias e colagens não autorizadas, digitação, download, impressão e compartilhamento de dados confidenciais (PII, PI e IP).

✅ Identity-aware e Shadow SaaS — a política LayerX detecta e impede que dados sem arquivo sejam compartilhados fora dos aplicativos e serviços aprovados pela organização.

✅ Proteção adicional ao SaaS aprovado - LayerX pode adicionar proteções aos seus aplicativos aprovados. Por exemplo, impedindo cópias do seu CRM, aplicativos financeiros, etc.

✅ Segurança contínua e sem atritos – Sem impacto na experiência do usuário, garantindo segurança sem perda de produtividade.