95% das organizações relatam ataques baseados em navegador.

A maioria não tem um plano para detê-los.

Essa não é uma estatística descartável. É um sinal de que as estratégias de segurança estão desalinhadas com o local onde o trabalho e o risco realmente acontecem.

Hoje, o navegador é onde os dados se movem. Onde as decisões acontecem. Onde os invasores se escondem.

Então por que a maioria das pilhas de segurança param logo antes disso?

In Guia de maturidade do Secure Enterprise Browser: protegendo a última milha do risco empresarial, estrategista de segurança cibernética Francisco Odum apresenta um modelo prático para finalmente proteger o navegador, a camada mais negligenciada na empresa.

Seu navegador é o único lugar que sua pilha não vê

Vamos começar com um número que reformula todo o problema: 85% do dia de trabalho moderno agora acontece dentro de um navegador. Isso significa que cada login, cada documento, cada painel, cada prompt do GenAI, cada detalhe sensível do cliente, tudo acessado e manipulado no navegador.

E ainda:

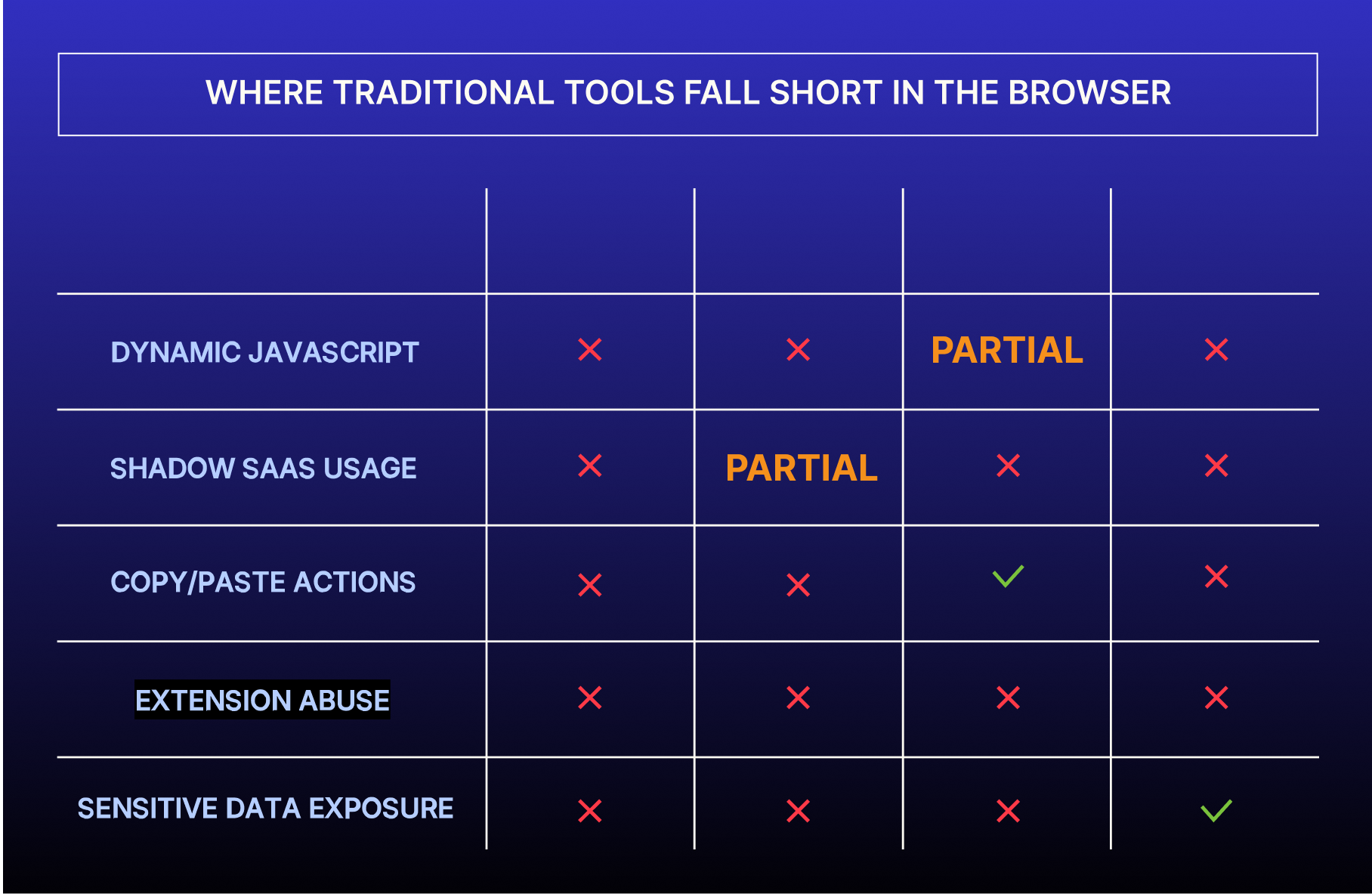

- EDR observa o SO, não o DOM.

- CASB vê apenas aplicativos sancionados, não o que realmente está em uso.

- DLP não é possível inspecionar copiar/colar ou pressionamentos de tecla dentro do navegador.

- SWGs bloquear domínios conhecidos como ruins, não SaaS dinâmico, não extensões, não ferramentas GenAI.

O resultado?

O verdadeiro risco corporativo, sem arquivos, rápido e acionado pelo usuário, passa completamente despercebido. Até que seja tarde demais.

Já vimos isso em primeira mão: informações de identificação pessoal coladas em um chatbot de IA, arquivos corporativos enviados para contas pessoais, cookies de credenciais exfiltrados por extensões. E tudo isso invisível para a pilha que deveria "ver tudo".

O guia que finalmente dá aos CISOs uma maneira de consertar isso

Francisco Odum Guia de maturidade do Secure Enterprise Browser oferece algo que as equipes de segurança precisam desesperadamente: uma estrutura.

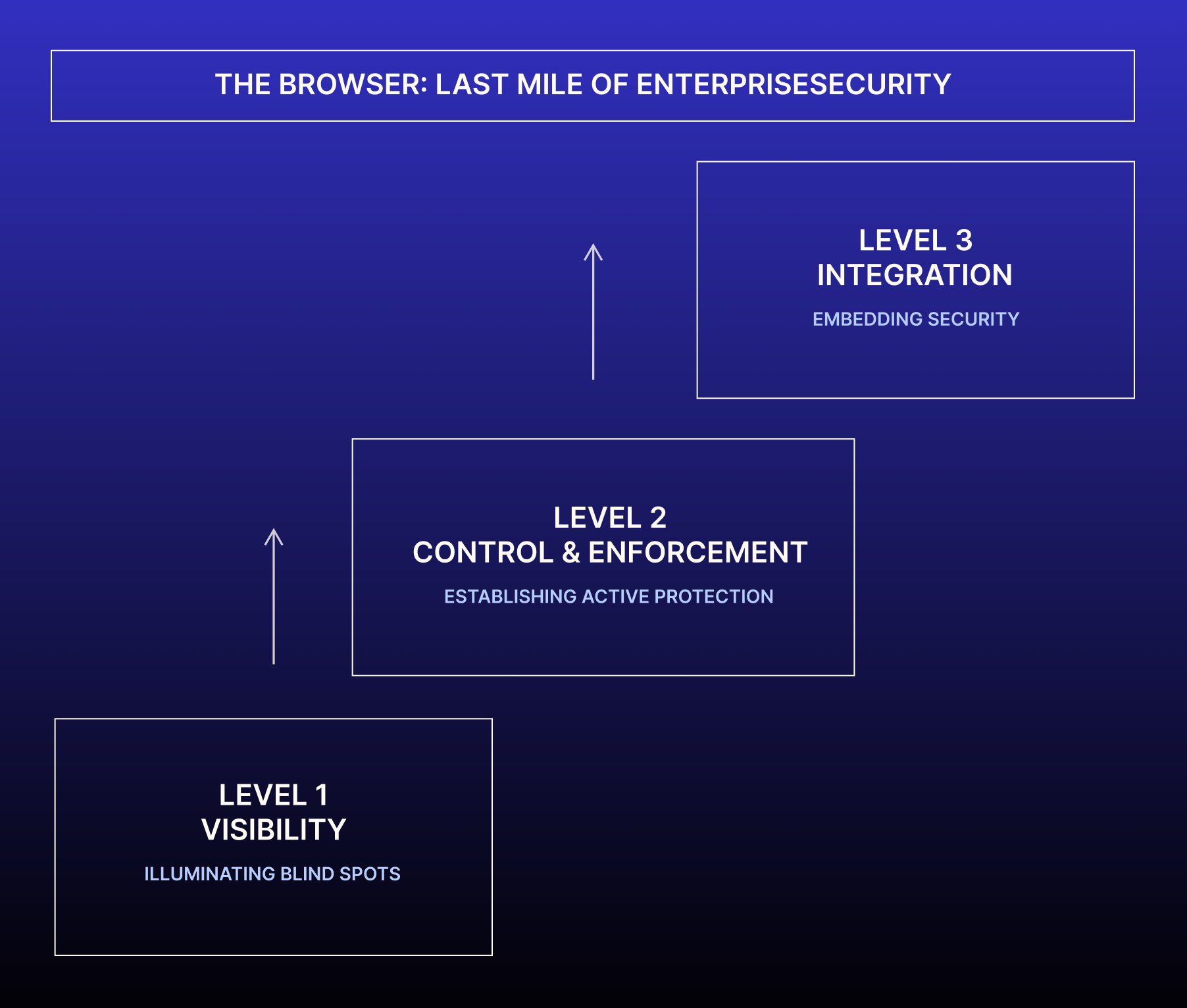

O modelo descreve três estágios de maturidade da camada do navegador, cada um baseado em desafios observáveis e criado para ambientes do mundo real.

Etapa 1: Visibilidade

Começa com uma pergunta aparentemente simples: Você ao menos sabe o que está acontecendo nos seus navegadores?

Para a maioria das organizações, a resposta é não.

Eles não sabem quais extensões estão instaladas, quais ferramentas SaaS estão sendo acessadas, onde dados confidenciais estão sendo colados ou carregados ou se o navegador está sendo executado em um dispositivo corporativo ou não gerenciado.

O estágio 1 consiste em tornar o invisível visível.

Isso inclui:

- Inventariando tipos e versões de navegadores

- Captura de telemetria no navegador (não apenas registros de tráfego)

- Ver o que os usuários estão copiando, colando e enviando

- Apresentando o uso de SaaS e GenAI antes que ele crie exposição

Frequentemente ouvimos de equipes que acreditam já ter essa visibilidade por meio do CASB ou do SWG. Mas essas ferramentas não foram projetadas para o navegador em si. Elas operam em torno dele, não dentro dele.

É nesta fase que a maturidade começa e onde a maioria das equipes de segurança finalmente percebe o quão profunda é a lacuna.

Etapa 2: Controle e Execução

Depois de ver o risco, a próxima pergunta é: Você pode parar com isso?

Nesta fase, o foco muda para o gerenciamento ativo do comportamento baseado no navegador, sem transformar o navegador em uma zona morta de produtividade.

O guia descreve as principais estratégias de execução, como:

- Bloqueio de uploads/downloads entre aplicativos específicos e destinos não confiáveis

- Controlando ou removendo extensões de navegador arriscadas

- Aplicar regras de sessão com reconhecimento de identidade (por exemplo, interromper o acesso pessoal ao Gmail em uma guia corporativa)

- Interceptando cópia/colagem de dados confidenciais

- Avisar os usuários em tempo real antes de ações arriscadas

O que é crítico aqui é o tempo. A maioria dos controles tradicionais agem depois de o evento, depois que o arquivo é enviado, depois que os dados são expostos.

A aplicação nativa do navegador significa interromper a ação no momento. Antes da colagem. Antes do upload. Antes da violação.

É aí que o jogo muda.

Etapa 3: Integração e Usabilidade

É aqui que a segurança se torna madura, utilizável e sustentável.

Nesta fase, os controles da camada do navegador não estão isolados. Eles alimentam as políticas de SIEM, XDR, IAM e ZTNA. Influenciam as pontuações de risco e acionam respostas automatizadas a incidentes. Eles oferecem suporte a perfis duplos para separar a navegação pessoal da profissional. Abrangem contratados, dispositivos não gerenciados e usuários de terceiros, em grande escala.

O mais importante é que eles fazem tudo isso sem atrapalhar as pessoas.

Na LayerX, vimos as equipes mais bem-sucedidas tratarem o navegador como um plano de controle, não como uma caixa-preta. Elas o tornam parte de sua arquitetura de segurança mais ampla, não como um complemento.

E funciona.

Vimos empresas detectarem e bloquearem vazamentos de prompts do GenAI em tempo real. Impedir que uma extensão não autorizada colete credenciais. Encerrar o uso de aplicativos não autorizados, tudo isso sem interromper os fluxos de trabalho.

GenAI: O teste de estresse da última milha

Se o risco do navegador já não fosse óbvio, a GenAI o tornou inevitável.

Os funcionários estão colando registros de clientes, código-fonte e planos estratégicos em LLMs como ChatGPT e Bard, sem nenhuma política, proteção ou mesmo conscientização.

De acordo com o guia, 65% das organizações não têm controle algum sobre quais dados estão sendo inseridos nas ferramentas GenAI. E como os prompts parecem pressionamentos de tecla, não arquivos, o DLP tradicional não consegue impedi-los. Os prompts são essencialmente chamadas de API não autorizadas, sem trilha de auditoria.

Isso significa que a GenAI não é apenas um risco. É uma colapso de visibilidade. E o navegador é o único ponto de execução lógico.

O modelo de maturidade aborda isso de frente, mostrando exatamente como detectar e interromper interações arriscadas do GenAI no ponto de uso, não depois que os dados já foram perdidos.

O que faz este modelo funcionar

O que amamos neste guia é que ele não é teórico. É prático.

Oferece às equipes:

- Indicadores claros para comparar onde eles estão hoje

- Táticas para vitórias rápidas (como telemetria em modo de auditoria, descoberta de extensão)

- Um roteiro em fases para atingir a maturidade total

- Orientação de implementação que leva em conta o gerenciamento de mudanças e o alinhamento das partes interessadas

E talvez o mais importante: ele não pede para você remover e substituir o que já construiu.

Você não precisa abandonar sua estratégia de implantação de SSE ou DLP. Basta estendê-los para a camada que eles não conseguem ver.

A Nova Camada de Controle

Acreditamos que este guia deve ser leitura obrigatória para qualquer CISO com risco de SaaS, BYOD ou GenAI em seu radar.

Isso confirma o que vimos na linha de frente: que o navegador não é mais apenas um lugar onde o trabalho é feito. É onde a exposição dos dados começa. E se seus controles não se estenderem a essa camada, seu programa de segurança parará uma etapa antes do tempo.

Não importa se você está apenas começando a auditar extensões ou se está construindo uma aplicação completa de políticas nativas do navegador, esta estrutura ajuda você a fazer isso estrategicamente e a comunicar seu progresso à liderança.

Você não pode proteger o que não vê

A arquitetura de segurança evoluiu para proteger onde os dados residem. Mas, para proteger onde eles se movem, copiam, colam, solicitam e carregam, precisamos repensar a última milha.

Este guia mostra como.