Sejamos honestos: quando a maioria das pessoas pensa em um "ataque cibernético", imagina hackers de capuz destruindo firewalls em algum porão escuro. Mas a realidade? É muito menos cinematográfica e muito mais perigosa.

A verdade é que, às vezes, a ameaça já está registrada.

É isso que torna as ameaças internas tão devastadoras. Elas não arrombam portas, mas passam direto por elas. Assim como aconteceu com a Coinbase.

A violação da Coinbase: quando o acesso privilegiado se tornou perigoso

Em uma revelação surpreendente que abalou os setores de fintech e criptomoedas, a Coinbase, a maior corretora de criptomoedas dos EUA, tornou-se alvo de um caso sofisticado de espionagem corporativa. Ao contrário dos ataques cibernéticos convencionais que dependem de exploits técnicos, este incidente destacou um vetor mais insidioso: a vulnerabilidade humana.

No caso da Coinbase, a violação não se originou de código ou servidores, mas de seus canais de suporte ao cliente — especificamente, contratados offshore com acesso a ferramentas SaaS internas. Em vez de usar métodos tradicionais de hacking, os invasores empregaram uma tática mais enganosa, subornando contratados de atendimento ao cliente estrangeiros para obter acesso aos sistemas internos da Coinbase. Esses invasores mal-intencionados forneceram aos invasores dados confidenciais de clientes, incluindo nomes, endereços, números de telefone, endereços de e-mail, números parciais do Seguro Social e imagens de documentos de identidade emitidos pelo governo. Como tinham acesso legítimo e não monitorado a sistemas internos e ferramentas SaaS, ninguém questionou nada até que o dano já estivesse feito. Os invasores então usaram esses dados como alavanca, exigindo um resgate de US$ 20 milhões sob a ameaça de vazar ou vender as informações na dark web.

Este incidente expôs informações confidenciais de quase 97,000 usuários e ressaltou uma realidade preocupante: ameaças internas continuam sendo um dos desafios mais perigosos e difíceis da segurança cibernética atualmente.

Acesso sem visibilidade: a lacuna silenciosa de segurança da empresa moderna

Na era dos aplicativos em nuvem e do trabalho remoto, o novo perímetro de segurança não é a sua rede, mas sim as suas pessoas. A violação da Coinbase destaca uma tendência crescente em segurança cibernética: o aumento de ameaças internas, especialmente entre prestadores de serviços terceirizados e equipes de suporte.

À medida que as defesas de perímetro, como firewalls e sistemas de detecção de intrusão, se tornaram mais robustas, os invasores estão mudando seu foco para indivíduos dentro da organização que já têm acesso. Esses invasores não precisam "hackear" os sistemas — eles já estão dentro das paredes. Sejam motivadas por ganância, coerção, ideologia ou desespero, as ameaças internas são muito mais difíceis de detectar e impedir com o uso de medidas de segurança tradicionais.

Terceiros: eles estão em seus sistemas, mas fora do seu radar

A empresa moderna depende de contratados, freelancers, equipes de suporte terceirizadas e fornecedores terceirizados. Esses trabalhadores geralmente precisam ter acesso às mesmas ferramentas que sua equipe em tempo integral usa — plataformas SaaS como Salesforce, Zendesk, Notion, Google Workspace e outras. A maioria das plataformas SaaS, embora rica em recursos, não possui controles de segurança nativos para detectar ou bloquear comportamentos de risco após o login do usuário. Assim que um contratado obtém acesso, as defesas de perímetro tradicionais tornam-se irrelevantes. Não há firewall entre uma aba do navegador e uma exportação de banco de dados.

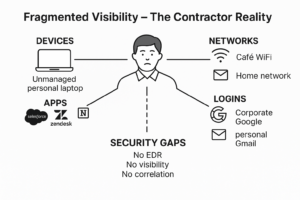

Ao contrário de suas equipes internas, que são integradas por meio de processos de TI seguros, os usuários terceirizados geralmente operam em:

- Dispositivos pessoais não gerenciados – Os contratados geralmente usam seus próprios laptops ou dispositivos móveis que não são controlados ou protegidos pela equipe de TI da organização, o que os deixa vulneráveis a malware ou vazamentos de dados.

- Redes domésticas ou públicas não seguras – Trabalhar em cafés, aeroportos ou redes Wi-Fi domésticas sem criptografia adequada expõe dados confidenciais da empresa à interceptação e ao acesso não autorizado.

- Identidades ocultas e acesso não rastreado - Muitos usuários terceirizados recebem mais permissões do que o necessário e frequentemente ignoram completamente os controles do IAM, tornando quase impossível para as equipes de segurança saber quem tem acesso, de onde estão fazendo login e o que estão fazendo dentro do sistema. Essa falta de visibilidade aumenta o risco de vazamento de dados e de atividades internas não monitoradas.

- Sem monitoramento de comportamento e visibilidade – Sem o rastreamento em tempo real das ações do usuário dentro de aplicativos SaaS ou plataformas web, as organizações ficam cegas para comportamentos de risco até que o dano esteja feito.

- Atividade fragmentada entre identidades sem correlação – Os usuários operam em logins, plataformas e dispositivos corporativos e não corporativos, tornando quase impossível para ferramentas de segurança tradicionais correlacionar dados fragmentados e detectar comportamento malicioso.

E essa é a questão central: eles estão dentro dos seus sistemas, mas fora do seu perímetro de segurança.

Como as organizações podem se proteger contra vazamento de dados por pessoas mal-intencionadas

À medida que as empresas dependem cada vez mais de equipes terceirizadas e contratados, o navegador se torna o elo mais fraco — e menos monitorado — na cadeia de segurança. A violação da Coinbase serve como um poderoso lembrete de que nenhuma organização está imune a ameaças internas. Com os invasores se tornando mais sofisticados em seus ataques a funcionários internos, é fundamental que as empresas adotem medidas de segurança proativas e baseadas em comportamento, como:

- Limitar o acesso com o menor privilégio: Conceda aos usuários acesso apenas aos sistemas, dados e ferramentas de que eles realmente precisam para realizar seu trabalho, e nada mais. Evite acesso amplo ou persistente, especialmente para contratados e terceiros.

- Obtenha visibilidade em tempo real do comportamento do usuário: Você não pode parar o que não pode ver. As organizações precisam de ferramentas que monitorem o que os usuários estão realmente fazendo em aplicativos SaaS, navegadores e ambientes de nuvem.

- Detecte e bloqueie ações arriscadas instantaneamente: Configure sistemas inteligentes que detectam comportamentos de risco (por exemplo, downloads em massa, uploads de arquivos para unidades pessoais, logins suspeitos) e podem responder automaticamente em tempo real.

- Monitorar atividades de terceiros e contratados: Usuários terceirizados nunca devem ser tratados como funcionários internos. Monitore suas atividades de perto, especialmente quando acessam sistemas confidenciais ou dados de clientes.

- Correlacionar atividade de identidade cruzada: Não monitore apenas uma conta por vez. Pessoas mal-intencionadas costumam operar em vários logins ou dispositivos. Vincule ações em diferentes logins, dispositivos e aplicativos para detectar padrões e evitar que usuários se escondam atrás de múltiplas identidades.

Conheça o LayerX: a torre de observação para SaaS, contratados e usuários paralelos

Então, como você acaba com essa loucura?

Você poderia tentar instalar agentes no laptop de cada contratante ou forçar todos a usar uma VPN corporativa até que eles se revoltem ou encontrem uma solução alternativa. Ou melhor ainda, você poderia encontrar os usuários onde o trabalho acontece: dentro do navegador.

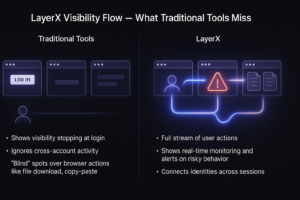

O LayerX opera onde as ameaças internas causam danos: no navegador.

Ao contrário das ferramentas tradicionais que protegem infraestrutura ou endpoints, o LayerX é como conectar uma câmera de segurança de alta resolução sempre ativa a cada sessão do navegador, sem a necessidade de instalar nada no dispositivo do usuário. Ele monitora o que os usuários realmente fazem dentro de aplicativos SaaS, em diferentes identidades, dispositivos e sessões, e bloqueia todas as atividades maliciosas em tempo real.

Veja como o LayerX torna o invisível… visível:

- Visibilidade no nível do navegador

O LayerX monitora todas as ações do usuário em tempo real em todos os navegadores, em qualquer dispositivo, para todos os aplicativos SaaS — downloads, uploads, copiar e colar, capturas de tela e transferências sem arquivos — exatamente onde os dados são manipulados. - Detecção e bloqueio instantâneo de riscos

O comportamento suspeito é detectado e bloqueado automaticamente antes que os dados possam vazar sem qualquer intervenção manual. - Insight entre identidades

O LayerX conecta a atividade do usuário em logins, dispositivos e aplicativos para descobrir padrões ocultos e evitar mascaramento de identidade. - Decisões baseadas no contexto, não regras idiotas

O LayerX não se limita a seguir políticas rígidas. Ele entende o contexto: quem é o usuário, de onde está trabalhando, qual dispositivo está usando e se está usando contas corporativas ou não corporativas. É assim que ele sabe quando algo está errado. - Implantação perfeita

O LayerX é executado diretamente como uma extensão no navegador e funciona em todos os dispositivos e ambientes, incluindo os não gerenciados. Não há agentes, proxies ou interrupções.

Com a LayerX, você pode escalar com confiança, colaborar globalmente e proteger seus dados, independentemente de quem esteja do outro lado da tela. Seja um funcionário descuidado ou um contratado subornado, a LayerX garante que seus dados confidenciais nunca saiam pela porta da frente sem serem detectados.

Entre em contato com a LayerX para uma demonstração pessoal para mostrar como podemos ajudar você a proteger seus contratados e ameaças de terceiros, sem interromper seus fluxos existentes ou interromper a continuidade dos negócios.