A maior parte do trabalho corporativo agora acontece no navegador. Os funcionários iniciam aplicativos SaaS, invocam ferramentas GenAI, colam textos em prompts, instalam extensões e autenticam identidades, tudo isso no navegador. E, no entanto, apesar de ser a peça central da produtividade moderna, o navegador permanece em grande parte fora da visibilidade das soluções de segurança tradicionais, como DLP, EDR e SSE.

É nesse ponto cego que convergem o vazamento de dados, o roubo de credenciais e os riscos habilitados por IA, e onde começam muitas das violações mais sofisticadas da atualidade. Relatório de Segurança do Navegador 2025 Analisa essa mudança por meio de telemetria quantitativa e incidentes de segurança do mundo real, revelando como os ataques modernos agora exploram sessões de navegador, extensões, identidades e interações de IA de última geração que as ferramentas legadas nunca foram projetadas para proteger.

A IA tornou-se o canal de dados de crescimento mais rápido e menos regulamentado.

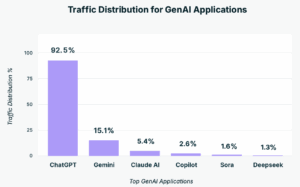

Quase metade de todos os funcionários agora usa ferramentas de IA generativa, com o ChatGPT respondendo por 92% de toda a atividade. 77% dos usuários colam dados em prompts, 82% usam contas pessoais e 40% dos arquivos enviados contêm informações pessoais identificáveis (PII/PCI). Com a IA generativa representando agora 32% de toda a movimentação de dados corporativos para pessoais, ela se tornou o principal canal de exfiltração de dados no navegador.

Esta não é apenas mais uma categoria de SaaS; é a ferramenta de negócios que mais cresce e, por uma ampla margem, a menos regulamentada. A governança tradicional, criada para e-mail, compartilhamento de arquivos e SaaS autorizado, não previu que copiar e colar em um prompt do navegador se tornaria o principal vetor de vazamento de dados.

A Ascensão dos Navegadores com IA: A Próxima Superfície de Risco Invisível

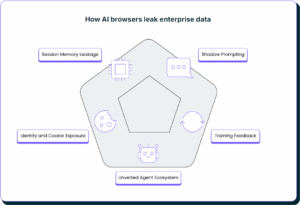

Uma nova onda de navegadores com IA, como Perplexity, Arc Search, Brave AI, OpenAI Atlas e Edge Copilot, está mudando a forma como os funcionários trabalham online. Essas ferramentas não apenas abrem páginas; elas leem, resumem e raciocinam sobre elas, combinando navegação e sugestões em uma única experiência.

Mas essa inteligência traz riscos. Navegadores com IA acessam conteúdo corporativo sensível por meio de dados de sessão, cookies e guias de SaaS para personalizar os resultados. Cada guia, copiar/colar e login pode alimentar silenciosamente modelos de IA externos, criando o que chamamos de [inserir aqui o nome do tipo de informação]. “Ponto final de IA invisível.”

Ao contrário dos navegadores tradicionais, esses navegadores com inteligência artificial operam fora da visibilidade corporativa e dos controles de DLP, transformando a memória da sessão, o preenchimento automático de formulários e o compartilhamento de cookies em novas vias de exfiltração de dados. E como os funcionários os adotam juntamente com o Chrome ou o Edge, a maioria das ferramentas de segurança nunca os detecta.

Para líderes de segurança, A governança de navegadores com IA é agora tão crucial quanto o controle de aplicativos com IA. As empresas precisam estender a visibilidade nativa do navegador e o DLP (Prevenção contra Perda de Dados) para esses ambientes com inteligência artificial, onde dados, identidade e automação convergem silenciosamente.

As extensões de navegador representam o maior risco invisível na cadeia de suprimentos das empresas.

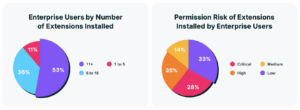

Se você pensa que extensões de navegador são apenas complementos inofensivos, pense novamente. 99% dos usuários corporativos têm pelo menos uma extensão instalada, e mais da metade delas possui permissões altas ou críticas. No entanto, 54% dos editores usam contas gratuitas do Gmail e 26% das extensões são instaladas por meio de sideload.

Na prática, o ecossistema de extensões do navegador se tornou uma cadeia de suprimentos de software não gerenciada, incorporada em cada usuário. Incidentes recentes, como a invasão da extensão Cyberhaven, mostram como uma única atualização maliciosa pode expor organizações inteiras. Essas extensões operam com acesso quase em nível de sistema a cookies, tokens de sessão e abas, permitindo que invasores contornem silenciosamente os controles de perímetro tradicionais. O resultado: uma cadeia de suprimentos de software oculta à vista de todos, incorporada diretamente no navegador. Isso não é apenas uma lacuna de visibilidade; é um ponto cego completo.

O controle de identidade termina no provedor de identidade (IdP), mas o risco começa no navegador.

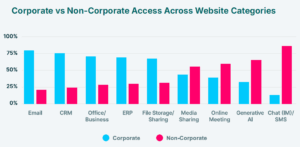

A camada de identidade é frequentemente vista como reforçada com SSO, MFA e federações de identidade. Mas a maior parte dessa proteção nunca chega perto do que acontece dentro do navegador. Mais de dois terços dos logins corporativos ocorrem sem SSO. 43% do acesso a SaaS é feito por meio de credenciais pessoais. 8% dos usuários corporativos têm extensões que acessam identidades ou cookies.

Violações de segurança recentes de alto perfil, como a campanha Scattered Spider, destacam como a vulnerabilidade de identidade não depende mais de senhas roubadas, mas prospera com o roubo de sessões. Os invasores exploraram tokens e cookies armazenados no navegador para se passar por usuários, movimentar-se lateralmente entre aplicativos SaaS e burlar completamente a autenticação multifator (MFA). O ataque revelou que o risco de identidade moderno não está na tela de login, mas sim dentro das sessões ativas do navegador, onde cookies, credenciais e tokens em cache circulam desprotegidos. Mesmo as configurações de IAM mais robustas se mostraram impotentes, pois as ferramentas tradicionais não conseguiam visualizar o que acontecia dentro do navegador.

Em resumo: a governança de identidade termina na API, mas o risco continua na sessão do navegador. Tokens de sessão, cookies, credenciais não gerenciadas e contas sombra convergem dentro do navegador, onde as ferramentas tradicionais de IAM não têm visibilidade.

O upload de arquivos costumava ser o ponto fraco, mas agora é só copiar e colar.

Durante anos, as soluções de DLP baseadas em arquivos focaram em anexos, uploads e unidades compartilhadas. 38% dos usuários enviam arquivos para plataformas de compartilhamento; 41% dos arquivos enviados para essas plataformas contêm informações pessoais identificáveis (PII/PCI). Mas os uploads não são mais o principal risco, e sim a área de transferência.

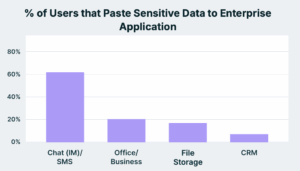

A maioria dos dados sensíveis sai da empresa por meio de copiar e colar em contas de navegador não gerenciadas, prompts, chats e ferramentas de mensagens instantâneas. Atualmente, 77% dos funcionários colam dados em ferramentas de IA GenAI. O armazenamento de arquivos, que representa 46%, é o segundo maior canal de colagem, seguido por chat/mensagens instantâneas e CRM, com cerca de 15%. Embora o volume total seja menor, a colagem em aplicativos críticos para os negócios acarreta riscos desproporcionais devido à natureza dos dados envolvidos. Essas movimentações sem arquivos, que levam em consideração os dados, geralmente ignoram todos os controles de DLP (Prevenção contra Perda de Dados) centrados em arquivos implementados atualmente e são a causa dos maiores vazamentos de dados do mundo.

O recente escândalo Rippling-Deel destaca como aplicativos de mensagens instantâneas baseados em navegador e SaaS não monitorados se tornaram vetores silenciosos de exfiltração de dados. Informações confidenciais de clientes e discussões internas sensíveis foram expostas por meio desses aplicativos. Esse incidente destruiu a ilusão de que aplicativos de colaboração empresarial são “seguros por padrão”. Um único plug-in não autorizado ou uma IA de bate-papo pode exfiltrar silenciosamente milhares de mensagens internas com uma simples ação de copiar e colar.

O navegador não é apenas uma ferramenta de trabalho; é o maior ponto de acesso desprotegido da empresa.

O navegador agora impacta todas as identidades, todos os aplicativos SaaS e todos os dados corporativos. Ele abrange dispositivos gerenciados e não gerenciados, aplicativos autorizados e não autorizados, contas pessoais e corporativas. Mas, apesar de tudo isso, o navegador permanece fora da visibilidade das plataformas DLP, EDR, SSE e CASB.

E à medida que a fronteira entre o acesso aos dados e o vazamento de dados desaparece dentro do navegador, o perímetro que antes era definido por dispositivos e redes passou a ocupar a barra de abas do navegador.

O que fazer agora: seu roteiro de segurança nativo do navegador

Os líderes de segurança agora precisam mudar sua mentalidade, deixando de focar apenas em dispositivos, redes e arquivos, e passando a considerar o navegador como a linha de frente no que diz respeito a riscos de identidade, dados e inteligência artificial. Veja como:

- Considere o navegador como um plano de controle primário, não como uma interface de usuário.

Se o risco se origina na sessão, os controles devem residir na sessão. Isso significa visibilidade em tempo real e nativa do navegador sobre uploads, copiar/colar, prompts e contexto da conta (pessoal versus corporativa). Estenda os controles a navegadores não gerenciados e navegadores com foco em IA que resumem automaticamente, exibem prompts automaticamente e enviam o contexto da sessão para modelos em nuvem de forma discreta. - Mude a proteção de identidade de um modelo de autenticação e esquecimento para um modelo de proteção da sessão.

Implemente SSO/MFA sempre que possível, mas esteja preparado para possíveis desvios. Valide continuamente as sessões ativas, monitore a reprodução de tokens e detecte a troca de contas. A ideia de que a identidade está "garantida" no IdP é um mito reconfortante; o risco de identidade reside no navegador. - Operacionalizar a governança de extensão como um software de cadeia de suprimentos.

A auditoria de permissões por si só é insuficiente. Avalie continuamente a reputação do desenvolvedor, a frequência de atualizações, o carregamento de fontes externas e as capacidades de IA/agentes. Monitore as alterações da mesma forma que você monitora bibliotecas de terceiros. - Perda de dados em bloco no ponto de interação

Os arquivos são importantes, mas as entradas são ainda mais importantes. Implemente um DLP nativo do navegador que monitore ações de copiar/colar, arrastar/soltar, entradas em prompts e arquivos. Estenda os controles a usuários não gerenciados e classifique os dados em trânsito (PII/PCI) para bloquear ações de risco que visem exfiltrar dados confidenciais antes que eles saiam da guia. - Empodere os usuários, não os paralise.

Não se limite a "bloquear tudo o que os usuários possam querer fazer". Ofereça opções seguras e autorizadas de IA e SaaS com diretrizes claras, eduque os funcionários e crie políticas em torno do comportamento dos dados, não do aplicativo em si.

Concluindo!

As empresas passaram anos construindo governança em torno de e-mail, compartilhamento de arquivos e federações de identidade. No entanto, ao mesmo tempo, a parte mais centrada no navegador dos fluxos de trabalho — extensões, prompts do GenAI, identidades e sessões SaaS — cresceu completamente sem controle.

O paradoxo surpreendente: quanto mais rápido o navegador se torna indispensável para a produtividade, menos supervisão ele recebe.

Os líderes de segurança agora enfrentam uma realidade simples: se você não consegue ver o que os usuários estão fazendo em seus navegadores, você não só está atrasado, como também é invisível para a sua maior superfície de risco. O navegador não é mais opcional; é o plano de controle de todos os fluxos de trabalho corporativos. E enquanto você não o tratar dessa forma, o fluxo de dados irá embora, e você só vai perceber isso depois que já tiver ido embora.

Faça o download do relatório completo Para revelar a verdadeira dimensão dos principais riscos de segurança dos navegadores em 2025.