LayerX Research 发现了一组协同推广的 Chrome 浏览器扩展程序,其销售方式为: ChatGPT增强和效率工具。然而,实际上,这些扩展程序旨在窃取用户的ChatGPT身份。该活动包括: 至少有 16 个不同的扩展 由同一威胁行为者开发,目的是尽可能广泛地传播。

这项活动与一个更广泛的趋势不谋而合: 人工智能浏览器扩展程序的快速普及旨在帮助用户满足日常工作效率需求。虽然其中大多数完全无害, 许多此类扩展程序模仿知名品牌以博取用户信任。尤其是那些旨在增强与大型语言模型交互的扩展程序。由于这些扩展程序越来越需要与经过身份验证的 Web 应用程序进行深度集成,因此它们显著扩大了浏览器的攻击面。

我们的分析表明,此次推广活动中的扩展程序都采用了一种通用的机制, 拦截 ChatGPT 会话认证令牌并将其传输到第三方后端。持有此类令牌即可获得与用户同等的账户级访问权限,包括访问对话历史记录和元数据。因此,攻击者可以复制用户的 ChatGPT 访问凭证并冒充用户,从而访问用户的所有 ChatGPT 对话、数据或代码。

这一发现凸显了企业监控和限制使用第三方人工智能扩展程序的必要性,因为它们可能会窃取敏感信息。

虽然这些扩展程序本身并不利用 ChatGPT 的漏洞,但它们的设计却可能使这些扩展程序能够利用 ChatGPT 的漏洞。 会话劫持和隐蔽账户访问这构成重大的安全和隐私风险。

目前, 与此次活动相关的下载量约为 900 次——与此相比只是沧海一粟。 幽灵海报 or RolyPoly VPN然而,虽然攻击的范围显然是其相关性的一个指标,但这并非唯一的指标。 GPT优化工具很受欢迎,Chrome网上应用商店里有很多高评分、正规的GPT优化工具,人们很容易忽略一些警告信号,而其中一个变种就存在这样的问题。 “特色”标志 声明中指出,它“遵循 Chrome 扩展程序的推荐做法”。

恶意扩展程序只需一次迭代就能流行起来。我们认为,GPT 优化器很快就会像 VPN 扩展程序一样流行(甚至更甚),因此我们优先发布了这份分析报告。我们的目标是在它达到临界规模之前将其扼杀。

AI浏览器扩展程序作为一种新兴攻击面

对于希望利用生成式人工智能平台提高工作效率的用户而言,专注于人工智能的浏览器扩展程序已成为常见的流程组件。这些工具通常需要:

- 访问经过认证的人工智能服务

- 与复杂的单页应用程序紧密耦合

- 浏览器中的提升执行上下文

因此,AI 扩展程序具有独特的优势,可以观察敏感的运行时数据,包括身份验证信息。这种组合 高权限、用户信任和快速采用 这使得它们越来越容易成为滥用的途径。

本研究分析的扩展程序表明,如何利用看似合法的 AI 工具来获得对用户帐户的持久访问权限,而无需利用软件漏洞或触发传统的安全控制。

技术分析

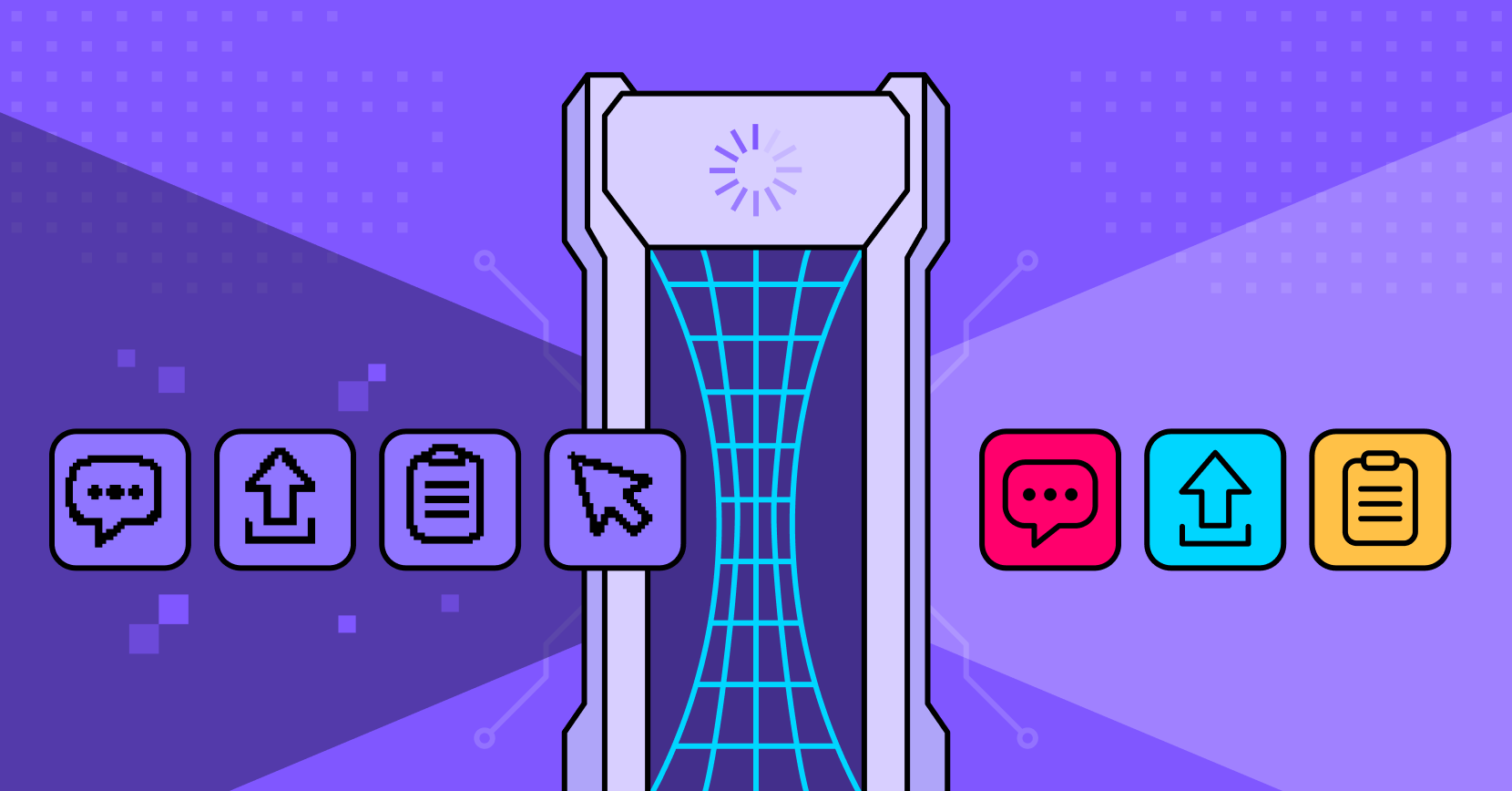

会话令牌拦截和窃取

此次活动中发现的主要安全问题是 ChatGPT 会话令牌拦截。

在所有分析的变体中(除一个例外),扩展程序都实现了以下工作流程:

- 将内容脚本注入到 聊天网站 并在页面的主要 JavaScript 环境中执行。

- 该脚本会钩住浏览器的…… window.fetch 此功能允许它观察由 ChatGPT Web 应用程序发起的出站请求。

图 1. 获取 API 挂钩

- 当检测到包含授权标头的请求时,提取会话令牌。

图 2. 授权令牌提取

- 第二个内容脚本接收到此消息后,会将令牌发送到远程服务器。

这种方法允许扩展程序操作员使用受害者的活动会话对 ChatGPT 服务进行身份验证,并获取所有用户的历史聊天记录和连接器(用户的 Google 云端硬盘、Slack、Git Hub 和其他敏感数据源)。

主世界脚本执行

扩展程序的拦截内容脚本在主世界中执行:

图 3. 内容脚本的主要世界设定

在以下位置执行内容脚本 JavaScript 世界 使 与页面原生运行时直接交互而不是在 Chrome 的独立内容脚本环境中运行。

具体来说,这意味着扩展代码:

- 运行 i在与 Web 应用程序本身相同的执行上下文中

- 可以访问页面使用的相同 JavaScript 对象、函数和内存状态。

- 可以覆盖或封装原生 API(例如 window.fetch、XMLHttpRequest、Promise、应用程序自定义函数)

- 可以观察或操作永远不会经过网络或 DOM 的运行时数据,包括:

- 传输前的身份验证标头

- 内存中的令牌和会话工件

- 前端框架使用的应用程序状态对象

令牌之外的数据泄露

除了 ChatGPT 会话令牌之外,还会向第三方服务器发送以下数据:

- 扩展元数据(版本、语言环境、客户端标识符)

- 使用情况遥测和事件数据

- 扩展服务使用的后端颁发的访问令牌

这些数据使攻击者能够进一步扩展访问令牌,并实现持久的用户身份识别、行为分析以及对第三方服务的长期访问。这些数据元素结合起来,可用于关联跨会话的活动、推断使用模式,并在单次浏览器交互后仍能保持持续访问,从而加剧隐私泄露的影响,并扩大任何滥用或破坏支持基础设施的潜在影响范围。

活动范围和分发

本次活动中确定的16个扩展项目是: 其中 15 个扩展程序通过 Chrome 网上应用商店分发,另有一个扩展程序通过 Microsoft Edge 附加组件市场发布。截至发稿时,所有已识别的扩展程序在其各自的应用商店中仍然可用。

此次推广活动中的大多数扩展程序安装量都相对较低,只有一小部分获得了较高的用户采纳率。LayerX 希望通过此次发布,能够尽早制止这场推广活动,将其影响降至最低。

基础设施和竞选指标

多项迹象表明,这些扩展是……的一部分 单一协调行动而不是独立开发努力:

- 多个扩展 ID 可重复使用共享的、精简后的代码库

- 尽管使用了多个列表,但出版商的特征保持一致。

- 图标、品牌和描述高度相似

图 4. 视觉相似性

- 批量上传,多个扩展名在同一日期发布

- 同步更新时间表,多个扩展程序同时更新

- 共享后端基础设施,所有扩展程序都与同一域名通信

- 功能上的重叠,增强了用户对可信度的感知

通过扩展智能进行早期检测

LayerX Research 通过以下方式,在早期阶段就识别并归因了此次营销活动: 人工智能驱动的浏览器扩展检测和代码相似性分析.

具体而言,我们的检测能力实现了:

- 识别多个扩展 ID 中共享的、已压缩的代码工件

- 尽管名称和功能描述不同,但运行时行为几乎相同的扩展程序之间存在相关性

- 识别变异扩散模式,其中多个具有重叠功能的扩展程序以协调的批次发布和更新。

这些信号使我们能够在扩展程序被广泛采用之前将其归类到一个单一的活动中,这凸显了随着人工智能工具的不断扩展,主动了解浏览器扩展程序生态系统的重要性。

结语

这项研究重点介绍了如何利用面向人工智能平台的浏览器扩展程序来实现目标。 通过合法的会话机制进行账户级访问无需利用漏洞或部署明显的恶意软件。

通过将 MAIN 世界的执行与身份验证令牌拦截相结合,攻击者在不违反标准 Web 行为规范的前提下,获得了对用户帐户的持久访问权限。使用传统的端点或网络安全工具很难检测到此类技术。

随着人工智能平台不断融入企业和个人工作流程,与经过身份验证的人工智能服务交互的浏览器扩展程序应被视为 高风险软件 并受到严格审查。

妥协指标(IOC)

扩展

| ID | 扩展名 | 安装 |

| lmigijnefpkjcenfbinhdpafehaddag | ChatGPT文件夹、语音下载、提示管理器、免费工具 – ChatGPT Mods | 605 |

| obdobankihdfckkbfnoglefmdgmblcld | ChatGPT语音下载、TTS下载 – ChatGPT Mods | 156 |

| kefnabicobeigajdngijnnjmljehknjl | ChatGPT 置顶聊天,收藏 – ChatGPT 模组 | 18 |

| ifjimhnbnbniiiaihphlclkpfikcdkab | ChatGPT消息导航器、历史记录滚动器 – ChatGPT Mods | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | ChatGPT 模型切换,保存高级模型用法 – ChatGPT 插件 | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | ChatGPT导出、Markdown、JSON、图片 – ChatGPT Mods | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | ChatGPT 时间戳显示 – ChatGPT 插件 | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | ChatGPT批量删除,聊天管理器 – ChatGPT Mods | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | ChatGPT 搜索历史记录,查找特定消息 – ChatGPT 版主 | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | ChatGPT提示符优化 – ChatGPT Mods | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | 已折叠消息 – ChatGPT 版主 | 13 |

| nhnfaiiobkpbenbbbiblmgncgokeknnno | 多账号管理与切换 – ChatGPT Mods | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | 使用 ChatGPT 搜索 – ChatGPT 插件 | 0 |

| hfdpdgblphooommgcjdnnmhpglleaafj | ChatGPT 代币计数器 – ChatGPT 模组 | 5 |

| ioaeacncbhpmlkediaagefiegegknglc | ChatGPT提示管理器、文件夹、库、自动发送 – ChatGPT Mods | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | ChatGPT Mods – 文件夹语音下载及更多免费工具 | 17 |

域名

chatgptmods.com

Imagents.top

电子邮件

策略、技术和程序 (TTP)

| 战术 | 技术 |

| 防御规避 | LX7.011 (T1036) 化装舞会 |

| 防御规避 | LX7.003 (T1140) 代码混淆/反混淆 |

| 凭证访问 | LX8.004 (T1528) 窃取应用程序访问令牌 |

| 执行 | LX4.006 方法劫持 |

建议使用

安全专业人员、企业防御人员和浏览器开发人员应采取以下措施:

- 将集成人工智能的扩展程序归类为特权应用程序 – 与经过身份验证的 AI 平台集成的扩展程序应被视为高风险、特权软件,因为它们对运行时状态和身份验证工件的访问权限超过了典型的浏览器插件。

- 部署 基于行为的扩展监测技术 检测未经授权的网络活动或可疑的 DOM 操作。