RolyPoly VPN:这款恶意“免费”VPN扩展程序不断卷土重来

执行摘要

LayerX Security 的安全研究人员发现了一个利用恶意 VPN 和广告拦截扩展程序窃取用户敏感数据的攻击活动。该攻击活动屡次尝试卷土重来,即使此前已被多次下架。虽然此次复活的攻击活动中的扩展程序目前仍有 31,000 个有效安装量,但此前的版本累计安装量已超过 9 万。

就像儿童玩具“不倒翁”一样,这些恶意扩展程序(以及背后的攻击者)似乎执意卷土重来,无论之前被清除多少次。此次攻击活动再次警示我们“免费”扩展程序的风险,尤其是那些拥有敏感数据访问权限的扩展程序,以及持续监控和分析扩展程序以检测恶意行为的必要性。

扩展详细信息:

免费 VPN 扩展程序承诺只需单击一下即可提供隐私、速度和全球访问。对于数百万用户来说,它们是绕过限制或隐藏 IP 地址而无需付费订阅的便捷方式。但这种承诺往往隐藏着权衡:如果产品是免费的, 您的数据将成为产品.

过去几年里,一组 Chrome 扩展程序开始投放广告。 “免费无限VPN” 服务累计 超过9万次安装它们的名称、图标和描述看起来完全合法,甚至很专业。然而,在这干净的外表下,后来发现其中两个扩展程序包含极具侵入性的代码。 已在 Chrome 网上应用店上架近六年 在被标记和移除之前 2025 年 5 月.

只有 两个月后,以 第三次延期商店中出现了一款描述、图标风格和内部行为几乎完全相同的替代品。截至撰写本文时,该替代品仍然有售。

这些扩展程序的功能远不止代理网络请求。它们还能从远程服务器获取隐藏的配置文件,实时修改代理设置,并拦截浏览器导航事件,充当…… 远程控制代理重定向器 它拥有隐蔽的更新渠道。看似简单的免费VPN,实际上却是一个完整的浏览器级监控机制。

本文将分析这些扩展程序的演变过程,重点介绍它们之间的技术重叠之处,并详细剖析用于拦截、重定向和在浏览器内部持久化的具体技术。研究结果表明,诸如 webRequest、代理和声明式网络请求等权限可能为恶意攻击者提供可乘之机。 对用户浏览流量的完全可见性和控制权.

如果安装,这些扩展程序可能会:

- 拦截并重定向 你访问的每一个页面。

- 收集浏览数据 以及已安装扩展程序的列表。

- 修改或禁用 其他代理或安全工具。

- 将流量路由到攻击者控制的服务器使私人活动面临潜在的监视风险。

图1:商店里出售的恶意“免费无限VPN”之一

以下是对其元数据、代码行为和风险的详细分析。

表 1:扩展元数据

| 领域 | 分机A | 分机B | 分机C |

| 扩展 ID | 福奥佩克纳西希奥克gdjgbjokkpkohc | bibjcjfmgapbfoljiojpipaooddpkpai | fgpecemjbefkjlcgnhjohdonijdkfooj |

| 显示名称 | VPN 专业版 - 免费、安全、无限流量的 VPN 代理 Chrome 扩展程序 | VPN-free.pro 免费无限VPN | 免费无限 VPN |

| 描述 | 使用 VPN Professional,轻松解锁任何网站,保障安全。一键激活,使用便捷。VPN Professional——最佳 VPN! | 解锁任何网站,确保安全 VPN-free.pro一键激活,使用方便。 VPN-free.pro - 最好的 VPN! | 使用免费无限VPN,轻松解锁任何网站,保障网络安全。一键激活,使用便捷。免费无限VPN——最佳VPN! |

| 支持电子邮件 | [email protected] | [email protected] | [email protected] |

| 创建日期 | 21/2019/XNUMX | 09日 2020月 XNUMX年 | 21 Jul 2025 |

| 最后更新 | 07 Jul 2024 | 14年二月2025日 | 22 Aug 2025 |

| 已从商店删除 | 2025年5月21日(已移除) | 2025年5月21日(已移除) | 店内(未移除) |

| 笔记 | 共享支持域名 free-vpn.pro 与 B;已从商店移除。 | 共享支持域名 free-vpn.pro 与 A;已从商店移除。 | 不同的邮箱(Gmail);相同的文字和图标样式;尚未删除。 |

虽然合法的浏览器 VPN 只需要代理控制,其配置通常是静态的,或者通过 HTTPS 从品牌拥有的知名 API 获取,但对所描述的扩展程序的分析表明,它们具有远程控制配置、动态代码更新和完整的导航拦截功能,使攻击者能够在安装后静默地重定向、阻止或更改用户流量并更改扩展程序的行为。

技术深度解析:旧版本与新版本对比

旧版本(疑点部分)

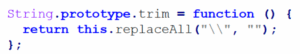

方法劫持

该扩展程序重写了 String.prototype.trim,以从解码后的字符串中删除反斜杠——用于静默地反混淆和跟踪远程 URL。

远程配置获取(多URL配置.txt)

该扩展程序会定期获取多 URL 配置,以更新行为和有效负载。

远程 PAC 安装

该扩展程序通过从远程配置下载的 pac_script 设置 Chrome 代理。攻击者通过安装远程 PAC 脚本并控制代理端点,可以将用户流量路由到他们控制的服务器,从而实现被动监控(日志记录)、主动注入(HTML/JS 修改)、凭据窃取或定向内容替换。

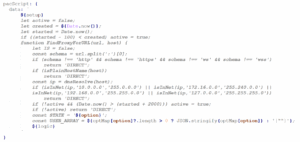

导航拦截

该扩展程序注册了一个 chrome.webRequest.onBeforeRequest 监听器,用于“ “针对主机请求,允许扩展程序拦截每个页面加载并将选项卡重定向到其远程配置中定义的目标。

动态 DNR 更新

该扩展程序使用 declarativeNetRequest.updateDynamicRules 动态更改过滤/路由。

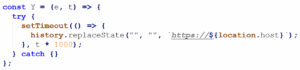

篡改历史:

该扩展程序使用 history.replaceState("", "", 'https://${location.host}') 来删除原始重定向 URL 的痕迹。

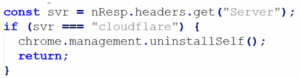

服务器驱动卸载

该扩展程序会根据远程服务器(“Cloudflare”)检查触发自动卸载,以逃避分析或定向删除。

权限检查和自动移除

如果权限已被移除,扩展程序已自动卸载。

Service Worker 持久性

该扩展程序会将 keepalive 脚本注入到选项卡中,以保持后台工作进程运行(避免 MV3 卸载)。

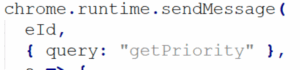

优先消息

该扩展程序会向其他扩展程序发送消息,以获得导航优先权。

虚假用户体验设置

该扩展程序存储国家/版本/uid,但不存储真正的本地 VPN 隧道代码,这可能是外观上的或服务器驱动的选择。

2025版本

2025年7月21日发布的新版本比旧版本更加先进且更具规避性:它移除了一些显而易见的可疑代码,同时添加了更隐蔽的机制,例如延迟代理激活、动态代码下载以及禁用其他扩展程序的功能,这使得它更难被检测到,但却赋予了攻击者对用户浏览器和流量更大的远程控制权。值得注意的可疑部分包括:

远程多URL配置获取

与旧版本扩展程序一样,该扩展程序也会定期获取多 URL 配置以更新行为和有效负载。

远程 PAC 脚本

该扩展程序通过从远程配置下载的 pac_script 设置 Chrome 代理,将流量路由到攻击者的服务器。但在新版本中,PAC 在激活前增加了两秒的延迟,这很可能是为了规避沙箱限制。此外,核心代理路由逻辑(包括设置和配置变量)会在运行时下载并动态执行。

导航拦截

该扩展程序注册了一个 chrome.webRequest.onBeforeRequest 监听器,用于“ “针对主机请求,允许扩展程序拦截每个页面加载并将选项卡重定向到其远程配置中定义的目标。

动态 DNR 更新

该扩展程序使用 declarativeNetRequest.updateDynamicRules 动态更改过滤/路由。

Service Worker 持久性

该扩展程序会将 keepalive 脚本注入到选项卡中,以保持后台工作进程运行(避免 MV3 卸载)。

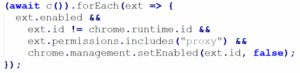

禁用其他代理扩展

该扩展程序会扫描其他具有代理权限的扩展程序,如果找到则会禁用它们,从而提供独占路由控制权。

渗出

该扩展程序会列出已安装的扩展程序,并将列表发送到远程服务器。

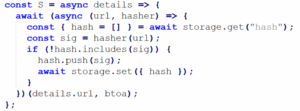

URL哈希和上传

该扩展程序会对访问过的 URL 进行哈希处理,并定期将其发送到 C2 服务器以进行用户画像和目标定位。

风险与影响

- 完全交通拦截攻击者通过安装远程 PAC 脚本并控制代理端点,可以将用户流量路由到他们控制的服务器,从而实现被动监控(日志记录)、主动注入(HTML/JS 修改)、凭证窃取或有针对性的内容替换。

- 有选择性、隐蔽的重定向:通过 onBeforeRequest + DNR 更新,运营商可以将受害者引导至钓鱼页面、定向下载页面或广告农场,然后在无需用户交互的情况下更改有效载荷。

- 持久远程控制运行时代码/配置获取 + DNR 更新 + keepalive 注入允许运营商在安装后更改扩展程序的行为,绕过初始发布后的商店审核。

- 逃避分析和痕迹定时门控(2 秒直接流量)、history.replaceState、检测到时动态卸载。这些策略都能减少取证证据和沙箱检测。

- 攻击面扩大禁用其他代理扩展或枚举已安装的扩展可以有针对性地禁用防御工具。

- 隐私和用户画像收集哈希 URL、扩展列表以及可能的 cookie/会话令牌(如果代理到攻击者服务器)是严重的隐私泄露,并可能导致有针对性的后续攻击。

结语

这些扩展程序表明,一个受信任的浏览器插件可以多么轻易地演变成远程控制的代理系统:在六年多的时间里,两个几乎完全相同的“免费 VPN”扩展程序悄无声息地重定向流量,通过隐藏的配置通道更新其行为,并在被移除之前窃取用户数据,而仅仅两个月后,第三个克隆程序就出现了,这表明,即使是那些以保护隐私为卖点的工具,一旦被授予广泛的权限且缺乏审查,也可能变成长期存在的监视工具。

值得一提的是,在调查过程中,我们还发现了另外六个几乎完全相同的扩展程序。然而,这些扩展程序是 广告拦截器 和 音乐下载器。

国际石油公司

分机号 - 当前有效分机

- fgpecemjbefkjlcgnhjohdonijdkfooj - 活跃 - 30,000 用户(Chrome)

- kekfppnajjchccpkfaogiomfcncbgagc - 131,445 位用户(Edge)

- nhiafglcjghpmcipelflfhkckdpcokid - 活跃 - 1,000 位用户

- hfofhoffdcfcjgmilkpnhkamcgemaban - 100,000 用户

已停用的旧扩展程序的扩展程序 ID:

- 福奥佩克纳西希奥克gdjgbjokkpkohc - 100,000 名用户

- bibjcjfmgapbfoljiojpipaooddpkpai - 9,000,000 名用户

- Ngahaphlngmdfhbhkplbglnfhehnpgdb - 100,000 名用户

- ibibeegnncapfdcgpdnnbjbbojglhlmk - 20,000 名用户

- 安拉基奥德梅博赫吉姆克比奇奥普吉夫贾 - 5,000 名用户

支持邮箱/域名

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- 免费VPN.pro

- okmusic.cyou

- 拨号速度.xyz

- adsblocker.top

- facebook.adscleaner.top

- vpn-professional.company

- procompany.top

- profconfig.top

- configapp.top

- yandexmusic.pro

- configanalytics.icu

名称/品牌

- “VPN 专业版 - 免费、安全、无限流量的 VPN 代理 Chrome 扩展程序”

- “VPN-free.pro - 免费无限 VPN”

- “免费无限VPN”

- “VPN 专业版 - 免费无限 VPN 代理”

- “广告拦截器”

- “OKmusic - скачать музыку и видео Одноклассники | OK.ru 音乐下载器”

- “Facebook广告清理工具”

- “快速拨号 | 书签 | 新标签页 | 快速访问 | 自定义搜索”

- “Скачать музыку”(“下载音乐”)

补救与缓解

最终用户应立即采取的行动:

- 卸载所有符合上述 IOC 的扩展程序。

- 清除浏览器 cookie、本地存储以及扩展程序处于活动状态时可能捕获的任何已存储凭据。

- 轮换敏感账户的密码(尤其是在扩展程序处于活动状态时使用浏览器登录的情况下)。

- 在本地运行反恶意软件/反广告软件扫描。

企业/安全运营中心 (SOC) 的行动:

- 在调查过程中,阻止了网络边界(DNS + 代理 + 防火墙)上已识别的支持域和 C2 主机。

- 查询扩展程序安装和 PAC 更改的遥测数据(EDR/MDM:查找用于设置 PAC 的注册表或首选项修改)。

- 如果任何流量通过攻击者主机代理,则撤销关键服务的会话。

- 通知用户,并根据需要要求受影响终端重新安装浏览器或重置配置文件。

- 请向 Chrome 网上应用店举报该扩展程序,并附上详细的入侵指标和佐证材料。