人工智能技术在不到三年的时间里就从实验玩具变成了职场必需品。这一点我们都知道。但没有人预料到,它不仅在采用率上,而且在风险上,会如此迅速地超越传统的 SaaS 类别。

我们的新 2025年企业AI和SaaS数据安全报告基于 LayerX 企业客户的真实浏览遥测数据,这项研究揭示了一些令人惊讶的事情:人工智能不再是一项“新兴”技术。它现在是现代企业数据泄露的最大盲点。

与电子邮件或文件共享(安全团队已在这些方面建立了多年的治理)不同,大多数 AI 的使用都是在暗中进行的;在 SSO 之外、在可见性之外、在企业控制之外。

人工智能的采用速度惊人

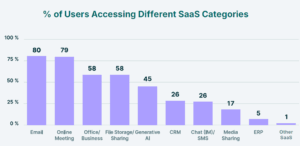

让我们先从标题说起:45% 的企业员工已经在使用生成式 AI 工具。这些工具问世不到三年,就覆盖了近一半的员工。相比之下,文件共享或视频会议等 SaaS 类别花了十多年时间才达到类似的普及率。

更令人震惊的是:92% 的企业 AI 应用都集中在一个工具上——ChatGPT。这不仅使其成为增长最快的类别,也使其成为最集中的类别。一个面向消费者的单一平台已成为事实上的企业 AI 标准。

就其本身而言,如此大规模的采用并不令人意外。当你看到 形成一种 员工正在使用它。

令人惊讶的数据路径:复制/粘贴,而不是上传

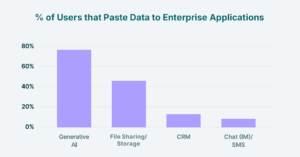

大多数 CISO 都担心文件上传。理由很充分: 上传到 GenAI 工具的文件中 40% 包含敏感的 PII 或 PCI 数据。 这几乎占所有上传量的一半。

但真正令人震惊的是其他方面。我们的数据显示,大多数敏感数据根本不是通过上传离开企业的。而是通过 复制/粘贴.

- 77% 的员工将数据粘贴到 GenAI 提示中

- 其中 82% 的粘贴来自个人账户

- 平均而言,员工每天向非公司账户粘贴 14 次,其中至少 3 次粘贴活动包含敏感数据

这使得原本不起眼的剪贴板(一个经常被忽视的无文件、非结构化通道)成为了敏感数据泄露的首要载体。仅 GenAI 工具就占了所有企业到个人数据传输的 32%。

传统的 DLP 工具以文件为中心的监控机制为基础,甚至无法记录此类活动。这意味着企业不仅在 AI 治理方面落后,更是盲目。

个人账户主导一切

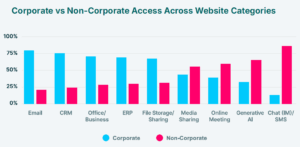

企业已在身份安全、联盟和单点登录 (SSO) 方面投入了数百万美元。然而,根据我们的数据,这些控制措施几乎未涉及人工智能领域。

- 67% 的人工智能使用是通过非管理的个人账户进行的

- 71% 的 CRM 登录和 83% 的 ERP 登录是非联合的

- 即使是“公司”账户也往往需要密码,因此在功能上与个人登录没有区别

结论是什么?企业≠安全。存储着最敏感的客户和财务数据的系统,例如 CRM、ERP,以及现在的 AI,都被当作消费应用程序来访问。身份控制确实存在,但员工们只是绕过它们而已。

治理:无处可寻

我们的研究中最违反直觉的发现是:人工智能在企业工作流程中嵌入得越多,围绕它的治理就越少。

员工将敏感数据粘贴到提示中。他们将文件上传到消费者级账户。他们使用非托管身份登录。而所有这一切都发生在受监管的领域之外。

相比之下,电子邮件领域数十年的 DLP、归档和联合技术至少已经构建了某种形式的防护。相比之下,人工智能则如同狂野的西部。

然而,人工智能不再是“新兴”的。它已经能够 占所有企业活动的 11%数十年来,这些类别一直定义着企业生产力,而企业却在增长最快的类别中盲目地奔跑。

CISO 下一步应该做什么

根据这些数据,以下是三个最紧迫的优先事项:

- 将人工智能视为一流的企业类别。

GenAI 已不再只是实验。仅 ChatGPT 一项就已达到 43% 的企业普及率,在极短的时间内就赶上了 Zoom 的普及率。鉴于 45% 的员工正在积极使用 AI 工具,并且 AI 占据了所有企业浏览活动的 11%,GenAI 现在必须像电子邮件和文件共享系统一样受到严格的管理。实验阶段已经结束。它应该像电子邮件或文件存储一样受到同样的管理和控制,包括对上传和复制/粘贴等无文件操作的监控。 - 将非联合企业登录视为主动影子 IT

研究表明,即使员工使用公司凭证登录 ERP(83% 非 SSO)和 CRM(71% 非 SSO)等关键应用程序,由于缺乏 SSO 联合,这些登录功能与不受管理的个人帐户相同。因此,不要只优先考虑新 SaaS 应用程序的 SSO, 立即将关键系统中的所有非联合账户重新归类为非托管影子 IT您应该立即采取行动,专门针对您的 ERP 和 CRM 系统进行审计,以识别所有非联合访问点。修复这些漏洞应像修复公开暴露的服务器一样紧迫,因为它们代表着一条不可见且不受控制的数据访问和泄露途径。 - 实施数据感知策略,而不是阻止个人帐户访问

相当一部分上传和粘贴到 GenAI(67% 为个人账户)和 IM(87% 为个人账户)工具的内容是通过非企业账户进行的。简单地阻止访问这些服务通常是不切实际的,并且会导致影子 IT 的出现。因此,应从二元“阻止/允许”的策略转变为 情境感知、以数据为中心的策略允许员工访问 ChatGPT、Google Drive 或 WhatsApp Web 的个人实例,但部署专门的浏览器级控件 防止敏感的公司数据(由分类器识别)被粘贴或上传到其中。这种方法承认现代工作流程的现实,同时在数据本身(而不是应用程序)周围创建关键的安全边界。 - 将 DLP 预算从网络/文件分析转移到浏览器级粘贴控制:研究结果表明 复制/粘贴已超越文件上传,成为主要的数据泄露渠道77% 的员工将数据粘贴到 GenAI 工具中,62% 的员工将数据粘贴到包含 PII/PCI 的即时通讯应用中。传统的基于网络的 DLP 解决方案无法识别这种无文件数据移动。因此,企业应调整其数据保护策略和预算分配,不再以文件为中心进行监控。 优先部署浏览器原生安全解决方案 或安全的企业浏览器,可以检查、分类和阻止复制/粘贴事件中的敏感数据 before 它被提交到Web表单、AI提示或聊天窗口。关键在于控制操作点(浏览器)的数据,而不仅仅是传输中的数据。

LayerX 数据为何与众不同

其他关于人工智能应用的报告依赖于调查或自我报告的数据。我们的报告建立在 来自企业用户自己的直接浏览器遥测。 这意味着无需猜测——只需了解经批准、未经批准和影子应用程序中的真实活动。

这一独特的视角揭示了调查无法揭示的内容:复制/粘贴,而不是上传,才是主要的泄露渠道;个人账户甚至主导着关键业务的工作流程;人工智能不仅仅是即将出现的风险,而是正在发生的风险。

底线

首席信息安全官们多年来一直在围绕电子邮件、文件存储和授权的 SaaS 构建治理机制。与此同时,人工智能已成为增长最快的企业类别,几乎一半的员工每天都在使用人工智能。而且,几乎所有人工智能都存在安全隐患。

这就是我们的数据揭示的悖论:人工智能越不可或缺,它受到的监督就越少。

剪贴板如今已成为企业数据泄露的新前沿。ChatGPT 已成为事实上的 AI 企业标准。而不受管理的账户正在悄然改写身份规则。

安全领导者面临的挑战并非是否要管控人工智能,而是他们能以多快的速度将其控制住——以免数据泄露的涓涓细流变成洪流。

下载报告全文 揭示 AI 和 SaaS 数据风险的全部范围。