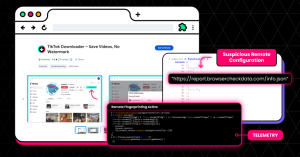

LayerX 安全研究人员发现了一个至少包含 12 个相互关联的浏览器扩展程序的网络攻击活动。这些扩展程序伪装成 TikTok 视频下载器,但实际上会追踪用户活动并收集数据。这些扩展程序共享同一套代码库,彼此之间都是克隆版本或略作修改,这表明这是同一威胁行为者长期持续发起的攻击活动。

这些扩展程序还实现了动态远程配置机制,使其能够绕过应用商店的审核流程。这使得恶意扩展程序能够在安装后修改其行为和功能,而用户和应用商店对此毫不知情。根据 LayerX 的研究,这些扩展程序通常会在引入恶意功能之前合法运行 6 到 12 个月。

因此,即使部分扩展程序被标记并移除,也很容易创建新的克隆版本并上传到扩展程序商店。有些甚至出现在扩展程序商店的“精选”页面,扩大了其影响范围,并提升了用户对其的信任度。

截至目前,已有超过 130,000 万名用户在此次攻击活动中受到侵害。

扩展详细信息:

一项大规模的恶意软件攻击活动已在Chrome和Microsoft Edge应用商店中被发现,该活动涉及至少12款伪装成TikTok视频下载器的浏览器扩展程序。这些扩展程序虽然提供了其宣传的功能(下载TikTok视频,通常不带水印),但同时也暗藏着追踪、远程配置和数据收集等功能。

这场运动已经影响了超过 用户130,000,大约 12,500 个活跃安装 在分析时。所有样本均属于 单一代码系列这表明,这是一项协调行动,利用克隆、重新命名和略微修改的扩展程序来最大限度地扩大覆盖范围和持久性。

除了隐私问题之外,使用 远程配置端点 引入了重大的安全风险,使得安装后的行为能够绕过市场审查机制。

关键精华

- 单个行动者 12 多个扩展 使用共享代码库

- 超过 130万用户受到影响仍有约 12.5 万活跃用户

- 使用的扩展 远程配置 绕过店铺评论

- 集 高熵指纹数据 (包括电池状态)

- 许多人 官方商店有售提高信任度和影响力

活动结构和影响

这场运动蓬勃发展 重复与变化.

该运营商并没有从零开始构建新工具,而是维护一个核心扩展架构,并衍生出多个版本:

- 有些是几乎完全相同的克隆体。

- 其他品牌则进行了轻微的品牌重塑。

- 少数企业引入了渐进式变革或新的基础设施

从表面上看,这些产品似乎是独立的:“TikTok视频下载器”、“TikTok批量下载器”、“无水印保存器”。但实际上,它们的底层原理是相同的。

值得注意的是,这些扩展程序中的许多都在应用商店中带有“精选”徽章,这通常与经过审核的高质量扩展程序相关,尽管存在潜在风险,但仍显著提高了用户的信任度和采用率。

这创造了一个 弹性生态系统当某个扩展程序被标记或移除时,其他扩展程序仍然有效。新的扩展程序可以快速上传,通常具有相同的屏幕截图、描述和功能。

结果是 连续循环:

- 上传干净或可疑度极低的扩展名

- 赢得用户和信任

- 通过更新引入更多功能

- 部分移除或标记

- 以新身份重新出现

这不仅仅是一场恶意软件攻击——这是一场 运营模式其中,持久性是通过复制、品牌重塑和快速重新部署来实现的。

图 1. 扩展生命周期图,展示了“打地鼠”式运行模式

技术概述

所有扩展程序都共享一致的 Manifest V3 (MV3) 架构,权限和主机权限几乎相同。 值得注意的是,许多此类扩展程序在应用商店中都带有“精选”徽章。该徽章通常代表经过审核的高质量扩展程序,并以醒目的方式展示给用户,作为一种信任标志。因此,即使底层扩展程序与一些不太显眼的变体共享代码和行为,它也能显著降低用户的疑虑并提高安装可能性。

他们还将类似的屏幕截图上传到了该扩展程序的商店页面。

图 2. Google Chrome 和 Microsoft Edge 应用商店中的扩展程序

虽然所有扩展程序都保留了其合法功能,例如提取 TikTok 视频元数据和下载视频,但它们也包含 已声明和未声明的能力..

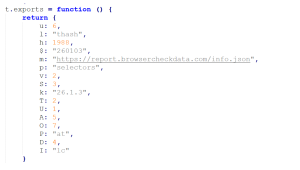

远程配置

扩展程序会从攻击者控制的服务器获取配置。这使得扩展程序能够……

- 立即更改扩展程序行为

- 启用或禁用功能

- 重定向网络活动

- 扩大数据收集范围

接收远程配置意味着扩展程序的行为是 未修复或完全可见而且随时都可能被远程更改 绕过店铺评论 并启用未知的数据流或功能。

图 3. 远程配置结构

样本间一个显著的模式是 延迟能力注入恶意功能已被引入。 首次发表后 6-12 个月允许扩展程序先建立声誉并逃避早期审查。

用户指纹识别

这些扩展程序会收集关于用户的详细遥测数据,包括他们使用该工具的频率、他们互动的内容,以及各种设备特征,例如语言、时区和用户代理。甚至连电池状态也会被记录下来,这虽然不常见,但却是一个很有价值的信号。 设备指纹识别.

图 4. 用户指纹识别

C&C 基础设施和威胁归因

此次攻击活动的一个显著特点是依赖外部配置服务器。一些变种攻击并非将行为硬编码到代码中,而是从攻击者控制的域名获取 JSON 配置文件:

- https://user.trafficreqort.com/data.json

- https://report.browsercheckdata.com/info.json

- https://check.qippin.com/config.json

- https://help.virtualbrowserer.com/rest.json

其中一些域名表现出明显的欺骗迹象,包括诸如“交通请求“ 代替 ”交通报告“或”抖音“ 代替 ”的TikTok这些细微的矛盾之处常常被用来逃避普通的审查,同时保持看似合理的合法性。

虽然无法直接确定责任人,但代码、基础设施模式和操作行为的一致性强烈表明这是单个行为者或一个紧密协调的团体所为。

结语

此次攻击活动体现了浏览器扩展程序滥用方式的更广泛转变。攻击者不再直接部署恶意代码,而是利用合法功能作为长期访问和控制的手段。

真正的风险不在于这些扩展程序现在的功能,而在于它们未来可能实现的功能。远程配置使它们成为可适应性强的工具,安装后仍能不断演变;同时,它们对已认证会话和浏览上下文的访问权限,也使得它们在数据收集和潜在利用方面具有极高的价值。

即使在目前状态下,这些扩展程序也能实现详细的用户画像。它们会收集用户使用模式、下载内容、设备特征以及时区和语言等环境数据。这些信息结合起来,就能生成一个用户指纹,用于跨会话甚至跨服务追踪用户。

在最糟糕的情况下,同样的机制可能会被重新用于更广泛的数据泄露、滥用已认证的请求,或者集成到更大的代理或类似僵尸网络的基础设施中。

这场行动之所以特别难以察觉,是因为它的运作模式:

- 初始版本干净或可疑程度极低。

- 行为被延迟并远程控制

- 每个扩展程序都以独立产品的形式出现。

- 商店信任信号(例如“精选”徽章)会降低用户审查力度。

这凸显了当前防御措施的一个根本缺陷:大多数安全工具侧重于安装时验证,而真正的风险出现在运行时。

解决这个问题需要转向对浏览器扩展程序功能进行持续的、基于行为的监控,以便在安装后检测网络活动、DOM 交互和权限使用情况的变化。LayerX 的最新技术旨在通过在浏览器级别提供实时可见性和强制执行来弥补这一差距,使组织能够识别并阻止恶意扩展程序行为,即使这些行为源自看似合法或先前受信任的扩展程序。

在这种模式下,浏览器扩展程序不再是一个静态工具,而是一个动态的立足点,可以远程控制并随着时间的推移而发展。

妥协指标(IOC)

扩展

| ID | 姓名 | 安装 | 浏览器 | 状态 |

| injnjbcogjhcjhnhcbmlahgikemedbko | TikTok 下载器 – 保存视频,无水印 | 3,000 | Google Chrome | 活跃 |

| ehdkeonoccndeaggbnolijnmmeohkbpf | TikTok视频下载器 – 批量保存 | 1,000 | Google Chrome | 活跃 |

| pfpijacnpangmkfdpgodlbokpkhpkeka | 抖音下载器 | 353 | Google Chrome | 活跃 |

| cfbgdmiobbicgjnaegnenlcgbdabkcli | TikTok视频下载器 – 无水印保存 | 4,000 | Google Chrome | 活跃 |

| mpalaahimeigibehbocnjipjfakekfia | 批量下载TikTok视频 | 77 | 微软边缘 | 活跃 |

| kkhjihaeddnhknninbekkhaklnailngh | TikTok视频下载器 – 无水印保存 | 9 | 微软边缘 | 活跃 |

| kbifpojhlkdoidmndacedmkbjopeekgl | TikTok 下载器 – 保存视频,无水印 | 47 | 微软边缘 | 活跃 |

| jacilgchggenbmgbfnehcegalhlgpnhf | 大量抖音视频

下载 |

4,000 | Google Chrome | 活跃 |

| oaceepljpkcbcgccnmlepeofkhplkbih | 批量下载TikTok视频 | 30,000 | Google Chrome | 去除 |

| ilcjgmjecbhpgpipmkfkibjopafpbcag | TikTok 下载器 – 保存视频,无水印 | 10,000 | Google Chrome | 去除 |

| kmobjdioiclamniofdnngmafbhgcniok | TikTok 视频保存器 | 60,000 | Google Chrome | 去除 |

| cgnbfcoeopaehocfdnkkjecibafichje | TikTok视频下载器 | 20,000 | Google Chrome | 去除 |

域名

trafficreqort.com

browsercheckdata.com

qippin.com

virtualbrowserer.com

电子邮件

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

- [email protected]

策略、技术和程序 (TTP)

| 战术 | 技术 |

| 侦察 | LX1.001(T1589) 收集身份信息 |

| 侦察 | LX1.003 – 模式数据收集 |

| 初始访问 | LX3.003 (T1199) – 信任关系 |

| 凭证访问 | LX8.008 网络篡改 |

| 探索更多 | LX9.011 硬件发现 |

建议使用

安全专业人员、企业防御人员和浏览器开发人员应采取以下措施:

- 对受管环境中的扩展程序进行审计,特别是那些安装在策略控制之外的扩展程序。

- 采用运行时监控方法,重点关注安装后的扩展程序行为,而不是仅仅依赖市场验证。

- 部署基于行为的扩展监控技术,以检测未经授权的网络活动或可疑的 DOM 操作。

- 加强运行时监控和执行,而不仅仅是安装时审查,以检测由后端基础架构驱动的安装后行为变化。