说实话,大多数人想到“网络攻击”时,脑子里都会浮现出一群身穿连帽衫的黑客在某个阴暗的地下室里猛击防火墙的画面。但现实情况呢?它远没有电影里那么逼真,而且危险得多。

事实是,有时威胁已经登录。

这就是内部威胁如此具有破坏性的原因。它们不是破门而入,而是直接穿过大门。就像 Coinbase 的遭遇一样。

Coinbase 数据泄露事件:内部访问变得危险

美国最大的加密货币交易所 Coinbase 成为一起复杂的商业间谍活动的目标,这一令人震惊的事件震惊了金融科技和加密货币行业。与依赖技术漏洞的传统网络攻击不同,这起事件凸显了一个更为隐蔽的载体:人为的弱点。

在 Coinbase 的案例中,数据泄露并非源自代码或服务器,而是源自其客户支持渠道——具体来说,是那些能够访问内部 SaaS 工具的离岸承包商。攻击者没有采用传统的黑客攻击方法,而是采取了一种更具欺骗性的策略,即贿赂海外客服承包商以获取 Coinbase 内部系统的访问权限。这些恶意内部人员向攻击者提供了敏感的客户数据,包括姓名、地址、电话号码、电子邮件地址、部分社保号码以及政府签发的身份证件图像。由于他们拥有不受监控的合法内部系统和 SaaS 工具访问权限,因此在造成损失之前,没有人对此提出质疑。攻击者随后利用这些数据作为筹码,威胁要泄露或在暗网上出售这些信息,索要 20 万美元的赎金。

这一事件暴露了近97,000名用户的敏感信息,并凸显了一个令人担忧的现实:内部威胁仍然是当今网络安全中最危险和最困难的挑战之一。

不可见的访问:现代企业的静默安全漏洞

在云应用和远程办公时代,新的安全边界不再是你的网络,而是你的员工。Coinbase 数据泄露事件凸显了网络安全领域的一个日益增长的趋势:内部威胁的增多,尤其是在第三方承包商和支持人员中。

随着防火墙和入侵检测系统等边界防御措施日趋强大,攻击者正将目光转向组织内部已有访问权限的个人。这些内部人员无需“入侵”系统——他们早已身处墙内。无论是出于贪婪、胁迫、意识形态还是绝望,内部威胁都更加难以通过传统安全措施进行检测和阻止。

第三方:他们在你的系统中,但却不在你的雷达范围内

现代企业依靠承包商、自由职业者、外包支持团队和第三方供应商运营。这些员工通常需要使用与全职员工相同的工具——例如 Salesforce、Zendesk、Notion、Google Workspace 等 SaaS 平台。大多数 SaaS 平台虽然功能丰富,但缺乏原生安全控制机制来检测或阻止用户登录后的危险行为。一旦承包商获得访问权限,传统的边界防御就变得毫无意义。浏览器标签页和数据库导出之间没有防火墙。

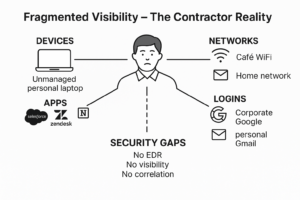

与通过安全 IT 流程加入的内部团队不同,第三方用户通常进行以下操作:

- 未管理的个人设备 – 承包商通常使用自己的笔记本电脑或移动设备,而这些设备不受组织 IT 团队的控制或保护,因此容易受到恶意软件或数据泄露的攻击。

- 不安全的家庭或公共网络 – 在咖啡馆、机场或家庭 Wi-Fi 网络上工作而没有适当的加密会导致敏感的公司数据被拦截和未经授权的访问。

- 影子身份和未追踪的访问 – 许多第三方用户被授予了超出必要范围的权限,并且经常完全绕过 IAM 控制,这使得安全团队几乎无法知道谁拥有访问权限、他们从哪里登录以及他们在系统内部执行的操作。这种缺乏可见性的情况增加了数据泄露和内部活动不受监控的风险。

- 没有行为监控和可见性 – 如果没有对 SaaS 应用程序或网络平台内的用户操作进行实时跟踪,组织就会对危险行为视而不见,直到造成损害之后。

- 跨身份活动支离破碎,毫无关联—— 用户跨公司和非公司登录、平台和设备进行操作,这使得传统安全工具几乎不可能关联碎片数据并检测恶意行为。

这就是核心问题:它们在你的系统内部,但在你的安全范围之外。

组织如何保护自己免受恶意内部人员的数据泄露

随着公司越来越依赖第三方团队和承包商,浏览器成为安全链中最薄弱且监控最少的环节。Coinbase 数据泄露事件有力地提醒我们,任何组织都无法免受内部威胁。随着攻击者在针对内部人员方面越来越精明,公司必须采取主动的、基于行为的安全措施,例如:

- 限制最低权限访问:仅允许用户访问其工作绝对必要的系统、数据和工具,仅此而已。尤其对于承包商和第三方,应避免广泛或持续的访问。

- 实时了解用户行为: 你无法阻止你看不到的事情。组织需要工具来监控用户在 SaaS 应用、浏览器和云环境中的实际操作。

- 立即检测并阻止危险行为: 建立智能系统来检测危险行为(例如,大量下载、将文件上传到个人驱动器、可疑登录)并可以实时自动响应。

- 监控第三方和承包商活动: 第三方用户绝不能被视为内部员工。密切监控他们的活动,尤其是在访问敏感系统或客户数据时。

- 关联跨身份活动: 不要一次只监控一个账户。恶意内部人员通常会跨多个登录名或设备进行操作。关联不同登录名、设备和应用程序之间的操作,以检测模式并防止用户隐藏在多个身份背后。

进入 LayerX:SaaS、承包商和影子用户的瞭望塔

那么,如何阻止这种疯狂行为呢?

你可以尝试在每个承包商的笔记本电脑上安装代理,或者强制每个人都使用公司 VPN,直到他们反抗或找到解决办法。或者更好的是,你可以在工作进行的地方与用户见面:在浏览器中。

LayerX 在内部威胁造成损害的地方运行:浏览器。

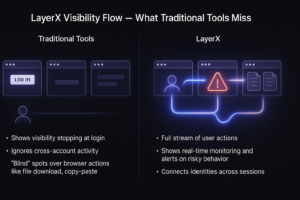

与保护基础设施或端点的传统工具不同,LayerX 就像在每个浏览器会话中都捆绑一个高分辨率、始终开启的安全摄像头,无需在用户设备上安装任何东西。它可以跨身份、设备和会话监控用户在 SaaS 应用内的实际操作,并实时阻止所有恶意活动。

LayerX 是如何让不可见变为可见的:

- 浏览器级可见性

LayerX 实时监控每个浏览器、任何设备、每个 SaaS 应用程序的所有用户操作(下载、上传、复制粘贴、屏幕截图和无文件传输),就在处理数据的地方。 - 即时风险检测与阻断

无需任何人工干预,即可自动检测并阻止可疑行为,避免数据泄露。 - 跨身份洞察

LayerX 连接跨登录、设备和应用程序的用户活动,以发现隐藏的模式并防止身份掩盖。 - 情境感知决策,而非愚蠢规则

LayerX 并非仅仅遵循僵化的策略。它能够理解具体情境:用户是谁、他们在哪里工作、他们使用什么设备,以及他们使用的是公司账户还是非公司账户。这样,它就能知道哪些地方出了问题。 - 无缝部署

LayerX 可直接作为浏览器扩展程序运行,并可在所有设备和环境(包括非托管环境)上运行。无需代理、代理服务器或中断。

借助 LayerX,您可以自信地扩展业务,实现全球协作,并保护您的数据安全,无论屏幕另一端是谁。无论是粗心的员工,还是受贿的承包商,LayerX 都能确保您的敏感数据在不被察觉的情况下泄露。

联系 LayerX 进行个人演示,展示我们如何帮助您保护承包商和第三方威胁,而不会破坏现有流程或破坏业务连续性。