LayerX Research identifizierte eine koordinierte Reihe von Chrome-Browsererweiterungen, die als ChatGPT-Erweiterungen und Produktivitätstools. In der Praxis dienen diese Erweiterungen jedoch dazu, die ChatGPT-Identitäten der Benutzer zu stehlen.Die Kampagne besteht aus mindestens 16 verschiedene Erweiterungen wurde vom selben Bedrohungsakteur entwickelt, um eine möglichst breite Verbreitung zu erreichen.

Diese Kampagne fällt mit einem breiteren Trend zusammen: dem rasantes Wachstum bei der Nutzung KI-gestützter Browsererweiterungen, die darauf abzielen, Nutzern bei ihren alltäglichen Produktivitätsanforderungen zu helfen. Die meisten davon sind völlig harmlos, Viele dieser Erweiterungen imitieren bekannte Marken, um das Vertrauen der Nutzer zu gewinnen.Insbesondere solche Erweiterungen, die die Interaktion mit großen Sprachmodellen verbessern sollen. Da diese Erweiterungen zunehmend eine tiefe Integration in authentifizierte Webanwendungen erfordern, vergrößern sie die Angriffsfläche des Browsers erheblich.

Unsere Analyse zeigt, dass die Erweiterungen in dieser Kampagne einen gemeinsamen Mechanismus implementieren, der fängt ChatGPT-Sitzungsauthentifizierungstoken ab und übermittelt sie an ein Drittanbieter-Backend.Der Besitz solcher Tokens gewährt Zugriff auf Kontoebene, der dem des Nutzers entspricht, einschließlich des Zugriffs auf Konversationsverlauf und Metadaten. Angreifer können dadurch die Zugangsdaten der Nutzer für ChatGPT kopieren und sich als diese ausgeben, um so Zugriff auf alle ChatGPT-Konversationen, Daten und den Code des Nutzers zu erhalten.

Diese Entdeckung unterstreicht die Notwendigkeit für Unternehmen, die Nutzung von KI-Erweiterungen von Drittanbietern zu überwachen und einzuschränken, da diese möglicherweise sensible Informationen stehlen.

Obwohl diese Erweiterungen keine Schwachstellen in ChatGPT selbst ausnutzen, ermöglicht ihr Design dies. Sitzungsübernahme und verdeckter Kontozugriff, was ein erhebliches Sicherheits- und Datenschutzrisiko darstellt.

Derzeit Mit dieser Kampagne sind etwa 900 Downloads verbunden – ein Tropfen auf den heißen Stein im Vergleich zu GhostPoster or RolyPoly VPNDer Umfang eines Angriffs ist zwar ein offensichtlicher Indikator für seine Relevanz, aber nicht der einzige. GPT-Optimierer sind beliebt, und es gibt so viele hoch bewertete, seriöse Anbieter im Chrome Web Store, dass man Warnsignale leicht übersehen kann. Eine der Varianten hat beispielsweise … „Featured“-Logo darin heißt es, dass es „empfohlene Vorgehensweisen für Chrome-Erweiterungen befolgt“.

Es reicht schon eine einzige Iteration, damit eine schädliche Erweiterung populär wird. Wir gehen davon aus, dass GPT-Optimierer bald genauso verbreitet sein werden wie (wenn nicht sogar noch verbreiteter) VPN-Erweiterungen. Deshalb haben wir die Veröffentlichung dieser Analyse priorisiert. Unser Ziel ist es, die Verbreitung zu stoppen, BEVOR sie eine kritische Masse erreicht.

KI-Browsererweiterungen als neue Angriffsfläche

KI-basierte Browsererweiterungen sind zu einem gängigen Bestandteil des Arbeitsablaufs von Nutzern geworden, die durch generative KI-Plattformen ihre Produktivität steigern möchten. Diese Tools benötigen häufig Folgendes:

- Zugang zu authentifizierten KI-Diensten

- Enge Kopplung mit komplexen Single-Page-Anwendungen

- Erhöhte Ausführungskontexte innerhalb des Browsers

Daher sind KI-Erweiterungen in einer einzigartigen Position, um sensible Laufzeitdaten, einschließlich Authentifizierungsartefakte, zu beobachten. Diese Kombination aus Hohe Berechtigungen, Nutzervertrauen und schnelle Akzeptanz macht sie zu einem immer attraktiveren Ziel für Missbrauch.

Die in dieser Studie analysierten Erweiterungen demonstrieren, wie legitim aussehende KI-Tools genutzt werden können, um dauerhaften Zugriff auf Benutzerkonten zu erlangen, ohne Software-Schwachstellen auszunutzen oder herkömmliche Sicherheitskontrollen auszulösen.

Technische Analyse

Abfangen und Exfiltration von Session-Token

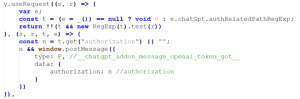

Das im Rahmen der Kampagne festgestellte Hauptsicherheitsproblem ist das Abfangen von ChatGPT-Sitzungstoken.

Bei allen analysierten Varianten (mit einer Ausnahme) implementieren die Erweiterungen folgenden Arbeitsablauf:

- Ein Inhaltsskript wird injiziert in chatgpt.com und wird im Haupt-JavaScript-Bereich der Seite ausgeführt.

- Das Skript greift in die Browser-Schnittstelle ein. window.fetch Funktion, die es ihr ermöglicht, ausgehende Anfragen der ChatGPT-Webanwendung zu überwachen.

Abbildung 1. Fetch-API-Hooking

- Wird eine Anfrage mit einem Autorisierungsheader erkannt, wird das Sitzungstoken extrahiert.

Abbildung 2. Extraktion des Autorisierungstokens

- Ein zweites Inhaltsskript empfängt diese Nachricht und übermittelt das Token an einen Remote-Server.

Dieser Ansatz ermöglicht es dem Betreiber der Erweiterung, sich über die aktive Sitzung des Opfers bei den ChatGPT-Diensten zu authentifizieren und sämtliche Chatverläufe und Konnektoren der Benutzer (Google Drive, Slack, GitHub und andere sensible Datenquellen der Benutzer) zu erhalten.

Ausführung des Hauptwelt-Skripts

Das Abfangskript der Erweiterung wird in der Hauptwelt ausgeführt:

Abbildung 3. Hauptwelt-Einstellung für das Inhaltsskript

Ausführen von Inhaltsskripten im Die Hauptwelt von JavaScript ermöglicht direkte Interaktion mit der nativen Laufzeitumgebung der Seite, anstatt innerhalb der isolierten Content-Script-Umgebung von Chrome zu operieren.

Konkret bedeutet dies den Erweiterungscode:

- Läuft iim selben Ausführungskontext wie die Webanwendung selbst

- Hat Zugriff auf dieselben JavaScript-Objekte, Funktionen und denselben Speicherzustand, die von der Seite verwendet werden.

- Kann native APIs überschreiben oder umschließen (z. B. window.fetch, XMLHttpRequest, Promise, anwendungsdefinierte Funktionen)

- Kann Laufzeitdaten beobachten oder manipulieren, die niemals das Netzwerk oder das DOM durchlaufen, einschließlich:

- Authentifizierungs-Header vor der Übertragung

- In-Memory-Tokens und Sitzungsartefakte

- Anwendungsstatusobjekte, die vom Frontend-Framework verwendet werden

Datenoffenlegung über das Token hinaus

Zusätzlich zum ChatGPT-Sitzungstoken werden folgende Daten an den Drittanbieterserver gesendet:

- Metadaten der Erweiterung (Version, Gebietsschema, Client-Kennungen)

- Nutzungs-Telemetrie- und Ereignisdaten

- Vom Backend ausgestellte Zugriffstoken, die vom Erweiterungsdienst verwendet werden

Diese Daten ermöglichen es Angreifern, Zugriffstoken zu erweitern und dauerhafte Benutzeridentifizierung, Verhaltensprofilierung und langfristigen Zugriff auf Dienste Dritter zu gewährleisten. In Kombination können diese Datenelemente genutzt werden, um Aktivitäten über Sitzungen hinweg zu korrelieren, Nutzungsmuster abzuleiten und den Zugriff über eine einzelne Browserinteraktion hinaus aufrechtzuerhalten. Dies erhöht sowohl die Auswirkungen auf die Privatsphäre als auch das potenzielle Ausmaß eines Missbrauchs oder einer Kompromittierung der zugrunde liegenden Infrastruktur.

Kampagnenumfang und -verteilung

Von den 16 in dieser Kampagne identifizierten Erweiterungen, 15 Erweiterungen wurden über den Chrome Web Store vertrieben, eine weitere über den Microsoft Edge Add-ons Marketplace.Zum Zeitpunkt der Veröffentlichung dieses Artikels sind alle genannten Erweiterungen weiterhin in ihren jeweiligen Stores verfügbar.

Die meisten Erweiterungen der Kampagne weisen relativ niedrige Installationszahlen auf, nur ein kleiner Teil erreicht eine höhere Verbreitung. Wir bei LayerX hoffen, dass die Kampagne mit dieser Veröffentlichung frühzeitig und mit minimalen Auswirkungen gestoppt werden kann.

Infrastruktur- und Kampagnenindikatoren

Mehrere Indikatoren deuten darauf hin, dass diese Erweiterungen Teil eines einheitliche koordinierte Kampagne, anstatt unabhängiger Entwicklungsbemühungen:

- Eine gemeinsam genutzte, minimierte Codebasis, die für mehrere Erweiterungs-IDs wiederverwendet wird

- Einheitliche Verlagsmerkmale trotz Verwendung mehrerer Einträge

- Sehr ähnliche Symbole, Markenidentität und Beschreibungen

Abbildung 4. Visuelle Ähnlichkeiten

- Stapel-Uploads mit mehreren Erweiterungen, die am selben Tag veröffentlicht werden

- Synchronisierte Aktualisierungszeitpläne, wobei mehrere Erweiterungen gleichzeitig aktualisiert werden

- Gemeinsame Backend-Infrastruktur, wobei alle Erweiterungen mit derselben Domäne kommunizieren.

- Überlappende legitime Funktionalität, die die wahrgenommene Vertrauenswürdigkeit stärkt

Früherkennung durch Erweiterungsintelligenz

LayerX Research konnte diese Kampagne durch eine Kombination aus folgenden Methoden frühzeitig identifizieren und zuordnen: KI-gestützte Browsererweiterungserkennung und Codeähnlichkeitsanalyse.

Konkret ermöglichten unsere Erkennungsfähigkeiten Folgendes:

- Identifizierung gemeinsam genutzter, minimierter Code-Artefakte über mehrere Erweiterungs-IDs hinweg

- Korrelation von Erweiterungen mit nahezu identischem Laufzeitverhalten trotz unterschiedlicher Namen und Funktionsbeschreibungen

- Erkennung von Variantenverbreitungsmustern, bei denen mehrere Erweiterungen mit sich überschneidender Funktionalität in koordinierten Chargen veröffentlicht und aktualisiert werden

Mithilfe dieser Signale konnten wir die Erweiterungen vor ihrer breiten Anwendung in einer einzigen Kampagne zusammenfassen. Dies unterstreicht die Bedeutung einer proaktiven Transparenz der Browsererweiterungs-Ökosysteme angesichts der ständigen Erweiterung der KI-Tools.

Fazit

Diese Studie verdeutlicht, wie Browsererweiterungen, die auf KI-Plattformen abzielen, genutzt werden können, um Folgendes zu erreichen: Zugriff auf Kontoebene über legitime Sitzungsmechanismen, ohne Sicherheitslücken auszunutzen oder offene Schadsoftware einzusetzen.

Durch die Kombination von MAIN-World-Ausführung mit dem Abfangen von Authentifizierungstoken erlangten die Angreifer dauerhaften Zugriff auf Benutzerkonten, ohne sich dabei an die üblichen Web-Verhaltensregeln zu halten. Solche Techniken sind mit herkömmlichen Endpunkt- oder Netzwerksicherheitstools besonders schwer zu erkennen.

Da KI-Plattformen zunehmend in Unternehmens- und private Arbeitsabläufe integriert werden, sollten Browsererweiterungen, die mit authentifizierten KI-Diensten interagieren, als solche behandelt werden. Hochrisiko-Software und einer strengen Prüfung unterzogen.

Kompromissindikatoren (IOCs)

Erweiterungsoptionen

| ID | Erweiterungsname | Installiert |

| lmiigijnefpkjcenfbinhdpafehaddag | ChatGPT-Ordner, Sprach-Download, Prompt-Manager, kostenlose Tools – ChatGPT Mods | 605 |

| obdobankihdfckkbfnoglefmdgmblcld | ChatGPT-Sprachausgabe herunterladen, TTS herunterladen – ChatGPT-Mods | 156 |

| kefnabicobeigajdngijnnjmljehknjl | ChatGPT-Chat anpinnen, Lesezeichen setzen – ChatGPT-Moderatoren | 18 |

| ifjimhnbnbniiiaihphlclkpfikcdkab | ChatGPT-Nachrichtennavigator, Verlaufsanzeige – ChatGPT-Mods | 11 |

| pfgbcfaiglkcoclichlojeaklcfboieh | ChatGPT-Modellwechsel, Speichern erweiterter Modellnutzungen – ChatGPT-Mods | 11 |

| hljdedgemmmkdalbnmnpoimdedckdkhm | ChatGPT-Export, Markdown, JSON, Bilder – ChatGPT-Mods | 10 |

| afjenpabhpfodjpncbiiahbknnghabdc | ChatGPT-Zeitstempelanzeige – ChatGPT-Mods | 13 |

| gbcgjnbccjojicobfimcnfjddhpphaod | ChatGPT Massenlöschung, Chat-Manager – ChatGPT-Moderatoren | 11 |

| ipjgfhcjeckaibnohigmbcaonfcjepmb | ChatGPT-Verlauf durchsuchen, bestimmte Nachrichten finden – ChatGPT-Moderatoren | 11 |

| mmjmcfaejolfbenlplfoihnobnggljij | ChatGPT-Prompt-Optimierung – ChatGPT-Mods | 10 |

| lechagcebaneoafonkbfkljmbmaaoaec | Zusammengeklappte Nachricht – ChatGPT-Moderatoren | 13 |

| nhnfaiiobkpbenbbiblmgncgokeknnno | Verwaltung und Umschaltung mehrerer Profile – ChatGPT-Mods | 0 |

| hpcejjllhbalkcmdikecfngkepppoknd | Suche mit ChatGPT – ChatGPT-Mods | 0 |

| hfdpdgblphooommgcjdnnmhpglleaafj | ChatGPT-Token-Zähler – ChatGPT-Mods | 5 |

| ioaeacncbhpmlkediaagefiegegknglc | ChatGPT Prompt-Manager, Ordner, Bibliothek, Automatisches Senden – ChatGPT-Mods | 5 |

| jhohjhmbiakpgedidneeloaoloadlbdj | ChatGPT Mods – Ordner-Sprachdownload & weitere kostenlose Tools | 17 |

Domains

chatgptmods.com

Imagents.top

E-Mails

Taktiken, Techniken und Verfahren (TTPs)

| Taktik | Technik |

| Verteidigungsflucht | LX7.011 (T1036) – Maskerade |

| Verteidigungsflucht | LX7.003 (T1140) – Code-Verschleierung/Entschleierung |

| Zugang zu Anmeldeinformationen | LX8.004 (T1528) – Zugriffstoken für Anwendungen stehlen |

| Ausführung | LX4.006 – Methodenübernahme |

Empfehlungen

Sicherheitsexperten, Unternehmensverteidiger und Browserentwickler sollten folgende Maßnahmen ergreifen:

- KI-integrierte Erweiterungen als privilegierte Anwendungen einstufen – Erweiterungen, die sich in authentifizierte KI-Plattformen integrieren, sollten als risikoreiche, privilegierte Software behandelt werden, da ihr Zugriff auf den Laufzeitstatus und die Authentifizierungsartefakte den von typischen Browser-Add-ons übersteigt.

- Einführung verhaltensbasierte Überwachungstechnologien für die Pflanzenpflege zur Erkennung unautorisierter Netzwerkaktivitäten oder verdächtiger DOM-Manipulationen.