Mal ehrlich: Bei einem Cyberangriff denken die meisten Menschen an Kapuzenpullis, die aus einem dunklen Keller heraus auf Firewalls einschlagen. Doch die Realität? Sie ist deutlich weniger filmisch und deutlich gefährlicher.

Die Wahrheit ist, dass die Bedrohung manchmal bereits angemeldet ist.

Das macht Insider-Bedrohungen so verheerend. Sie brechen keine Türen auf, sondern gehen direkt hindurch. Genau wie bei Coinbase.

Der Coinbase-Datendiebstahl: Als Insider-Zugriff gefährlich wurde

Eine überraschende Enthüllung, die die Fintech- und Kryptobranche erschütterte, führte dazu, dass Coinbase, die größte Kryptowährungsbörse der USA, Ziel eines ausgeklügelten Falls von Wirtschaftsspionage wurde. Im Gegensatz zu herkömmlichen Cyberangriffen, die auf technischen Schwachstellen beruhen, zeigte dieser Vorfall einen heimtückischeren Angriffsvektor auf: die menschliche Verletzlichkeit.

Im Fall von Coinbase ging der Angriff nicht von Code oder Servern aus, sondern von den Kundensupport-Kanälen – genauer gesagt von Offshore-Auftragnehmern mit Zugriff auf interne SaaS-Tools. Anstatt herkömmlicher Hacking-Methoden setzten die Angreifer auf eine hinterlistigere Taktik: Sie bestachen ausländische Kundendienstmitarbeiter, um Zugriff auf die internen Systeme von Coinbase zu erhalten. Diese Insider lieferten den Angreifern sensible Kundendaten wie Namen, Adressen, Telefonnummern, E-Mail-Adressen, Teile der Sozialversicherungsnummer und Bilder von amtlichen Ausweisen. Da sie unkontrollierten, legitimen Zugriff auf interne Systeme und SaaS-Tools hatten, hinterfragte niemand etwas, bis der Schaden bereits angerichtet war. Die Angreifer nutzten diese Daten dann als Druckmittel und forderten ein Lösegeld von 20 Millionen Dollar unter der Drohung, die Informationen im Darknet zu veröffentlichen oder zu verkaufen.

Dieser Vorfall legte vertrauliche Informationen von fast 97,000 Benutzern offen und unterstrich eine ernüchternde Realität: Insider-Bedrohungen bleiben auch heute noch eine der gefährlichsten und schwierigsten Herausforderungen der Cybersicherheit.

Zugriff ohne Transparenz: Die stille Sicherheitslücke moderner Unternehmen

Im Zeitalter von Cloud-Apps und Remote-Arbeit ist nicht Ihr Netzwerk der neue Sicherheitsbereich – sondern Ihre Mitarbeiter. Der Coinbase-Datenleck verdeutlicht einen wachsenden Trend in der Cybersicherheit: die Zunahme von Insider-Bedrohungen, insbesondere bei externen Auftragnehmern und Supportmitarbeitern.

Da Perimeterschutzmaßnahmen wie Firewalls und Angriffserkennungssysteme immer robuster werden, konzentrieren sich Angreifer zunehmend auf Personen innerhalb des Unternehmens, die bereits Zugriff haben. Diese Insider müssen sich nicht in Systeme „hacken“ – sie befinden sich bereits innerhalb der Systeme. Ob aus Gier, Zwang, Ideologie oder Verzweiflung – Insider-Bedrohungen sind mit herkömmlichen Sicherheitsmaßnahmen deutlich schwieriger zu erkennen und zu stoppen.

Dritte: Sie sind in Ihren Systemen, aber nicht auf Ihrem Radar

Moderne Unternehmen arbeiten mit Vertragspartnern, Freelancern, externen Supportteams und Drittanbietern. Diese Mitarbeiter benötigen oft Zugriff auf dieselben Tools wie Ihre Vollzeitmitarbeiter – SaaS-Plattformen wie Salesforce, Zendesk, Notion, Google Workspace und mehr. Die meisten SaaS-Plattformen bieten zwar zahlreiche Funktionen, verfügen jedoch nicht über native Sicherheitskontrollen, um riskantes Verhalten nach der Anmeldung eines Benutzers zu erkennen oder zu blockieren. Sobald ein Vertragspartner Zugriff erhält, sind herkömmliche Perimeterschutzmaßnahmen irrelevant. Zwischen einem Browser-Tab und einem Datenbankexport gibt es keine Firewall.

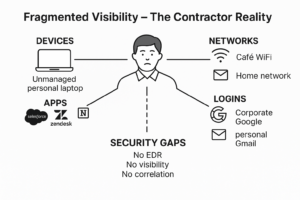

Im Gegensatz zu Ihren internen Teams, die über sichere IT-Prozesse eingearbeitet werden, arbeiten Drittanbieterbenutzer häufig mit:

- Nicht verwaltete persönliche Geräte – Auftragnehmer verwenden häufig ihre eigenen Laptops oder Mobilgeräte, die nicht vom IT-Team des Unternehmens kontrolliert oder gesichert werden, wodurch sie anfällig für Malware oder Datenlecks sind.

- Ungesicherte Heim- oder öffentliche Netzwerke – Wenn Sie in Cafés, Flughäfen oder privaten WLAN-Netzwerken ohne entsprechende Verschlüsselung arbeiten, sind vertrauliche Unternehmensdaten der Gefahr des Abfangens und unbefugten Zugriffs ausgesetzt.

- Schattenidentitäten und nicht verfolgter Zugriff - Viele Drittanbieter erhalten mehr Berechtigungen als nötig und umgehen IAM-Kontrollen oft vollständig. Dadurch ist es für Sicherheitsteams nahezu unmöglich zu wissen, wer Zugriff hat, von wo aus sich die Nutzer anmelden und was sie im System tun. Dieser Mangel an Transparenz erhöht das Risiko von Datenlecks und unkontrollierten Insider-Aktivitäten.

- Keine Verhaltensüberwachung und Sichtbarkeit – Ohne Echtzeitverfolgung der Benutzeraktionen in SaaS-Apps oder Webplattformen sind Unternehmen gegenüber riskantem Verhalten blind, bis der Schaden bereits angerichtet ist.

- Fragmentierte identitätsübergreifende Aktivität ohne Korrelation – Benutzer agieren über Unternehmens- und Nicht-Unternehmens-Anmeldungen, Plattformen und Geräte, was es für herkömmliche Sicherheitstools nahezu unmöglich macht, fragmentierte Daten zu korrelieren und bösartiges Verhalten zu erkennen.

Und das ist das Kernproblem: Sie befinden sich in Ihren Systemen, aber außerhalb Ihres Sicherheitsbereichs.

Wie sich Unternehmen vor Datenlecks durch böswillige Insider schützen können

Da Unternehmen zunehmend auf externe Teams und Auftragnehmer angewiesen sind, wird der Browser zum schwächsten – und am wenigsten überwachten – Glied in der Sicherheitskette. Der Coinbase-Angriff ist eindringlicher Beweis dafür, dass kein Unternehmen vor Insider-Bedrohungen gefeit ist. Da Angreifer immer raffinierter auf interne Mitarbeiter abzielen, ist es für Unternehmen unerlässlich, proaktive, verhaltensbasierte Sicherheitsmaßnahmen zu ergreifen, wie zum Beispiel:

- Beschränken Sie den Zugriff mit den geringsten Berechtigungen: Geben Sie Benutzern nur Zugriff auf die Systeme, Daten und Tools, die sie für ihre Arbeit unbedingt benötigen. Vermeiden Sie insbesondere für Auftragnehmer und Dritte einen umfassenden oder dauerhaften Zugriff.

- Erhalten Sie Echtzeit-Einblicke in das Benutzerverhalten: Man kann nicht stoppen, was man nicht sieht. Unternehmen benötigen Tools, die überwachen, was Benutzer in SaaS-Apps, Browsern und Cloud-Umgebungen tatsächlich tun.

- Riskante Aktionen sofort erkennen und blockieren: Richten Sie intelligente Systeme ein, die riskantes Verhalten (z. B. Massendownloads, Dateiuploads auf persönliche Laufwerke, verdächtige Anmeldungen) erkennen und automatisch in Echtzeit reagieren können.

- Überwachen Sie die Aktivitäten von Drittanbietern und Auftragnehmern: Externe Benutzer sollten niemals wie interne Mitarbeiter behandelt werden. Überwachen Sie ihre Aktivitäten genau, insbesondere wenn sie auf vertrauliche Systeme oder Kundendaten zugreifen.

- Korrelieren Sie identitätsübergreifende Aktivitäten: Überwachen Sie nicht nur ein Konto gleichzeitig. Böswillige Insider agieren oft über mehrere Logins oder Geräte hinweg. Verknüpfen Sie Aktionen über verschiedene Logins, Geräte und Apps hinweg, um Muster zu erkennen und zu verhindern, dass sich Benutzer hinter mehreren Identitäten verstecken.

LayerX: Der Wachturm für SaaS, Auftragnehmer und Schattenbenutzer

Wie also können Sie diesen Wahnsinn stoppen?

Sie könnten versuchen, Agenten auf den Laptops aller Auftragnehmer zu installieren oder alle zur Nutzung eines Unternehmens-VPN zu zwingen, bis sie rebellieren oder eine Lösung finden. Oder noch besser: Sie könnten die Benutzer dort abholen, wo sie arbeiten: im Browser.

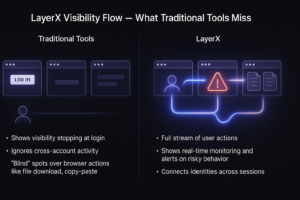

LayerX operiert dort, wo Insider-Bedrohungen ihren Schaden anrichten: im Browser.

Im Gegensatz zu herkömmlichen Tools zum Schutz von Infrastrukturen oder Endpunkten ist LayerX wie eine hochauflösende, ständig eingeschaltete Überwachungskamera, die in jeder Browsersitzung installiert wird, ohne dass eine Installation auf dem Gerät des Benutzers erforderlich ist. LayerX überwacht, was Benutzer in SaaS-Apps über Identitäten, Geräte und Sitzungen hinweg tatsächlich tun, und blockiert alle schädlichen Aktivitäten in Echtzeit.

So macht LayerX das Unsichtbare… sichtbar:

- Sichtbarkeit auf Browserebene

LayerX überwacht alle Benutzeraktionen in Echtzeit in jedem Browser, auf jedem Gerät und für jede SaaS-App – Downloads, Uploads, Kopieren und Einfügen, Screenshots und dateilose Übertragungen – genau dort, wo die Daten verarbeitet werden. - Sofortige Risikoerkennung und -blockierung

Verdächtiges Verhalten wird automatisch erkannt und blockiert, bevor Daten ohne manuelles Eingreifen verloren gehen können. - Identitätsübergreifende Einblicke

LayerX verknüpft Benutzeraktivitäten über Anmeldungen, Geräte und Apps hinweg, um verborgene Muster aufzudecken und die Maskierung der Identität zu verhindern. - Kontextbezogene Entscheidungen, keine dummen Regeln

LayerX befolgt keine starren Richtlinien. Es versteht den Kontext: Wer ist der Benutzer, von wo aus arbeitet er, welches Gerät verwendet er und ob er Firmen- oder Privatkonten nutzt. So erkennt es, wenn etwas nicht stimmt. - Nahtlose Bereitstellung

LayerX läuft direkt als Erweiterung im Browser und funktioniert auf allen Geräten und in allen Umgebungen, auch in nicht verwalteten. Es gibt keine Agenten, Proxys oder Unterbrechungen.

Mit LayerX können Sie sicher skalieren, global zusammenarbeiten und Ihre Daten schützen, egal wer am anderen Ende des Bildschirms sitzt. Ob unvorsichtiger Mitarbeiter oder bestochener Auftragnehmer – LayerX stellt sicher, dass Ihre sensiblen Daten nie unbemerkt nach außen gelangen.

Kontakt zu LayerX für eine persönliche Demo, die zeigt, wie wir Ihnen helfen können, Ihre Auftragnehmer und Bedrohungen Dritter abzusichern, ohne Ihre bestehenden Abläufe zu unterbrechen oder die Geschäftskontinuität zu beeinträchtigen.