Die rasante Verbreitung von Generativer KI (GenAI) hat eine komplexe Risikoebene geschaffen, die mit herkömmlichen Sicherheitsmaßnahmen nicht ausreichend abgedeckt werden kann. Für moderne Unternehmen geht es nicht mehr nur um die Sicherung des Netzwerks, sondern auch um die Absicherung des Browsers – dem primären Arbeitsbereich, in dem Mitarbeiter mit KI-Tools interagieren. Da Unternehmen diese fortschrittlichen Technologien mit Hochdruck einsetzen, ist die umfassende Überwachung der KI-Sicherheit von einem wünschenswerten Feature zu einer kritischen betrieblichen Anforderung geworden.

Sicherheitsteams stehen heute vor einer doppelten Herausforderung. Sie müssen die Produktivitätssteigerungen durch KI ermöglichen und gleichzeitig die Risiken von Datenlecks und Identitätsdiebstahl neutralisieren. Dieses Gleichgewicht erfordert eine Abkehr von herkömmlichen netzwerkbasierten Kontrollmechanismen. Es bedarf einer Strategie, die die Überwachung der KI-Governance direkt am Interaktionspunkt – dem Browser – operationalisiert.

Der blinde Fleck: Warum traditionelle Netzwerksicherheit versagt (GenAI)

Jahrzehntelang konzentrierte sich KI für Netzwerksicherheit und -überwachung auf den Perimeter. Firewalls, Secure Web Gateways (SWG) und Cloud Access Security Broker (CASB) wurden entwickelt, um den ein- und ausgehenden Datenverkehr des Unternehmensnetzwerks zu analysieren. Die Interaktionen von GenAI sind jedoch komplexer. Sie umfassen häufig verschlüsselte Sitzungen (HTTPS), in denen die Nutzdaten – die eigentliche Kommunikation zwischen Benutzer und KI-Modell – für die Netzwerküberwachung undurchsichtig bleiben.

Herkömmliche Tools haben Schwierigkeiten, zwischen einer harmlosen Anfrage wie „Erstelle eine Marketing-E-Mail“ und einer riskanten Anfrage wie „Debugge diesen proprietären Code-Ausschnitt“. Für eine Firewall sehen beide wie gewöhnlicher HTTPS-Datenverkehr aus. openai.com or anthropic.comDiese Transparenzlücke schafft einen gefährlichen blinden Fleck. Sicherheitsteams tappen im Dunkeln und können den Kontext der Daten, die ihr Unternehmen verlassen, nicht erkennen.

LayerX behebt diesen grundlegenden Mangel. Indem Sensor und Durchsetzungsmechanismus direkt in die Browsererweiterung integriert werden, erhält LayerX Einblick in jede Interaktion. Dies ermöglicht eine detaillierte KI-Überwachung, die Absicht und Inhalt von Nutzeraktionen erfasst, bevor die Verschlüsselung erfolgt.

Visualisierung der Sichtbarkeitslücke

Um das Ausmaß dieses Problems zu verstehen, vergleichen Sie die Erkennungsfähigkeiten herkömmlicher Lösungen mit denen eines browserzentrierten Ansatzes. Netzwerktools filtern zwar effektiv bekannte schädliche Domains, können aber den Inhalt genehmigter Sitzungen nicht überprüfen.

Die Schattenseiten aufdecken: KI-Governance-Monitoring für das moderne Unternehmen

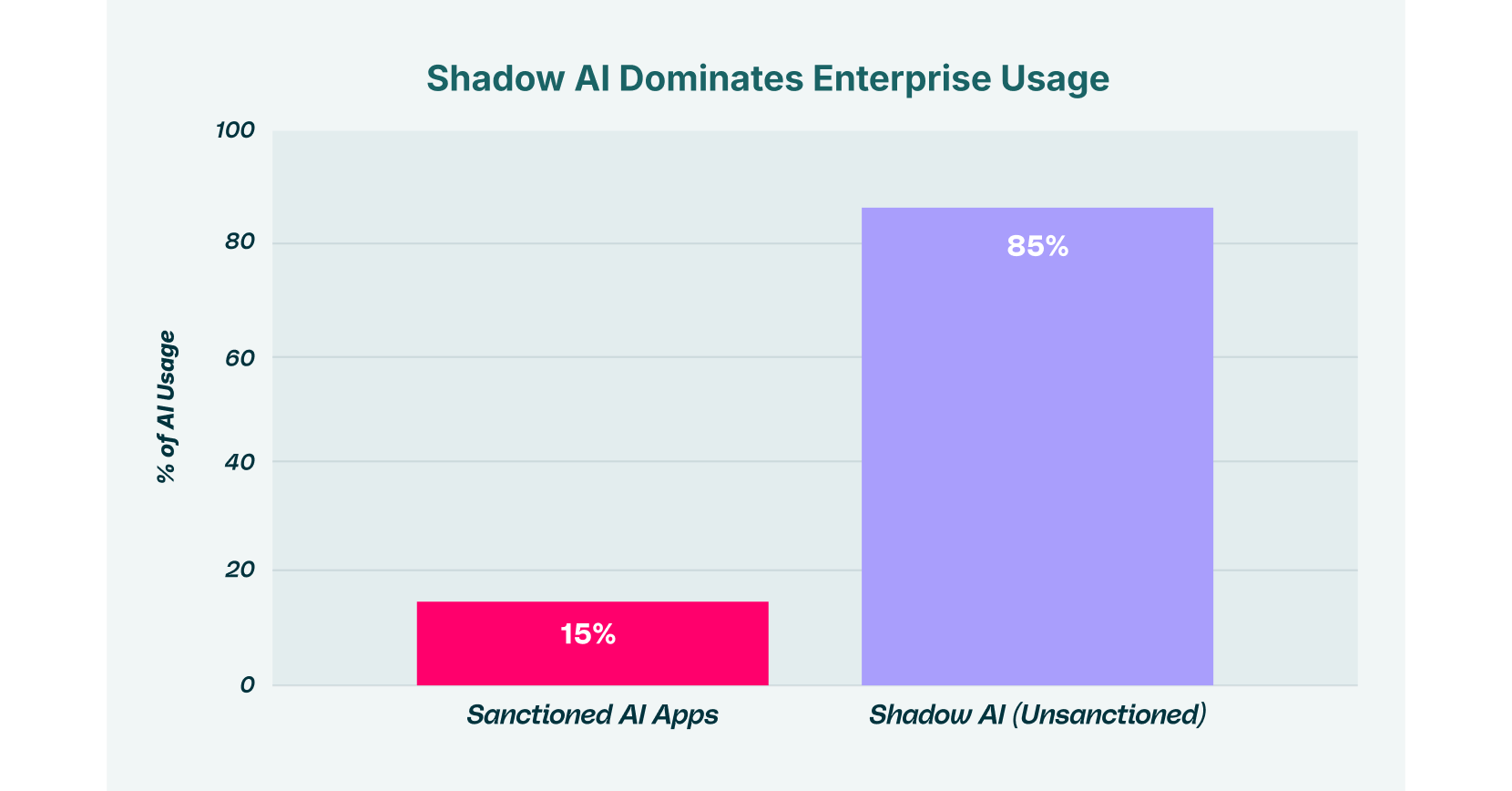

Schatten-IT war schon immer ein Problem für CISOs. Schatten-KI ist ein wahrer Albtraum. Mitarbeiter, die ihre Effizienz steigern wollen, melden sich oft mit ihren privaten E-Mail-Konten bei nicht genehmigten KI-Tools an. Diese „Schatten-SaaS-Ökosysteme“ umgehen das unternehmensweite Single Sign-On (SSO) und die Identitätsanbieter, sodass die Organisation keine Nachvollziehbarkeit ihrer Daten hat und keine Kontrolle darüber, wo diese gespeichert sind.

Effektives KI-Governance-Monitoring beginnt mit der Datenerfassung. Was man nicht sieht, kann man nicht steuern. Die Browsererweiterung von LayerX katalogisiert automatisch alle KI-Anwendungen, auf die Mitarbeiter zugreifen. Sie unterscheidet zwischen firmeneigenen und privaten Konten und kennzeichnet Fälle, in denen ein Mitarbeiter möglicherweise ein privates ChatGPT-Konto zur Verarbeitung von Unternehmensdaten verwendet.

Diese detaillierte Einsicht ist entscheidend. Sie wandelt KI-Überwachungstools von passiven Berichtsmechanismen in aktive Steuerungsinstrumente um. Anstatt erst Monate später von einem Datenleck zu erfahren, können Sicherheitsteams das Wachstum von Schatten-KI in Echtzeit beobachten und sofort Maßnahmen ergreifen, um bestimmte Tools zu blockieren oder zu sanktionieren.

KI-Überwachungstools: Von passiver Beobachtung zur aktiven Verteidigung

Der Markt ist überschwemmt mit KI-Überwachungstools, die Transparenz versprechen, aber nur irrelevante Informationen liefern. Echte Sicherheit erfordert Kontext. Es genügt nicht zu wissen, dass ein Nutzer eine KI-Website besucht hat; man muss wissen, was er dort getan hat.

LayerX führt „Vollständige Konversationsverfolgung“ ein, eine Funktion, die den gesamten Kontext von GenAI-Interaktionen erfasst. Dies umfasst die Benutzereingabe, die Antwort der KI und alle zur Analyse hochgeladenen Dateien. Diese Daten sind unerlässlich für forensische Untersuchungen und Compliance-Audits. Im Falle eines Vorfalls kann das Sicherheitsteam die gesamte Sitzung rekonstruieren, um genau festzustellen, welche Informationen offengelegt wurden.

Stellen wir uns folgendes hypothetisches Szenario vor: Ein Entwickler arbeitet unter Zeitdruck. Um den Prozess zu beschleunigen, kopiert er einen Quellcodeblock mit fest codierten API-Schlüsseln und fügt ihn zur Optimierung in einen GenAI-Chatbot ein.

- Ohne LayerX: Der Datenverkehr ist zwar verschlüsselt, die DLP-Lösung erkennt aber nichts. Der Code wird offengelegt.

- Mit LayerX: Die Browsererweiterung analysiert den Inhalt der Zwischenablage in Echtzeit. Mithilfe eines KI-Tools erkennt sie das Muster eines API-Schlüssels und des Ziels. Die Aktion wird sofort blockiert, und der Nutzer erhält ein Hinweisfenster, das den Richtlinienverstoß erläutert.

Das ist der Unterschied zwischen dem Protokollieren einer Katastrophe und dem Verhindern einer solchen.

Verhinderung von Datenexfiltration im Zeitalter der künstlichen Intelligenz

GenAI-gestützte Datenexfiltration stellt eine ausgeklügelte Bedrohung dar. Sie sieht nicht immer wie ein böswilliger Angriff aus. Oft handelt es sich um eine Insider-Bedrohung, die auf Fahrlässigkeit beruht. Mitarbeiter beabsichtigen nicht, Daten preiszugeben; sie wollen lediglich ihre Arbeit erledigen. Das Ergebnis ist jedoch dasselbe: Sensible personenbezogene Daten, geistiges Eigentum und Finanzdaten gelangen in die Trainingsmodelle öffentlicher KI-Anbieter.

Um dem entgegenzuwirken, müssen Unternehmen KI-gestützte Sicherheitsüberwachung implementieren, die sich auf Datenbewegungen konzentriert. LayerX schützt die gesamte Angriffsfläche zwischen Browser und Cloud. Durch die Überwachung wichtiger Ereignisse wie Kopieren, Einfügen, Tippen und Hochladen von Dateien kann die Erweiterung genau im Moment des Risikos eingreifen.

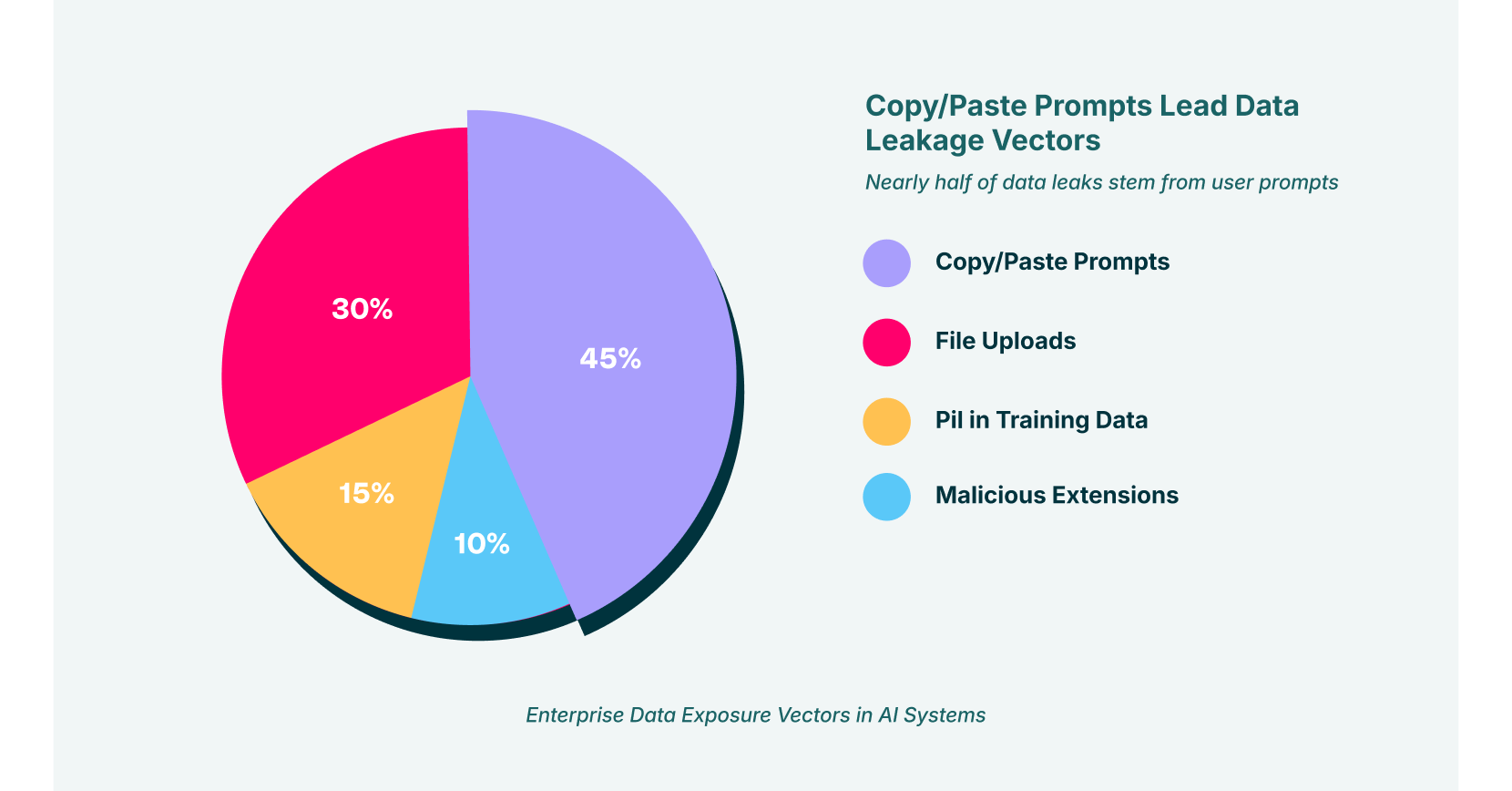

Analyse der Leckagevektoren

Daten sickern nicht von selbst durch. Sie werden über bestimmte Wege übertragen. Diese Wege zu verstehen, ist der erste Schritt, sie zu schließen.

Operationalisierung risikobasierter Richtlinien

Ein pauschales Blockieren ist nicht tragfähig. Es erstickt Innovationen und verleitet Mitarbeiter dazu, gefährliche Umgehungslösungen zu finden. Eine umfassende KI-Überwachungsstrategie muss adaptiv sein.

LayerX ermöglicht die Erstellung detaillierter Richtlinien. So können Sie beispielsweise dem Marketingteam die Nutzung von GenAI zur Content-Erstellung erlauben, aber den Zugriff auf Kundenlisten unterbinden. Ebenso können Sie dem Entwicklerteam die Verwendung bestimmter, unternehmenslizenzierter KI-Codierungsassistenten gestatten, den Zugriff auf öffentliche, kostenlose Modelle jedoch vollständig blockieren.

Dieser adaptive Ansatz stellt sicher, dass Sicherheit Geschäftsziele ermöglicht, anstatt sie zu behindern. Er entspricht der Philosophie der „Zero-Trust-Browserisolation“: keiner Interaktion implizit vertrauen, jede Datenübertragung überprüfen und den Zugriff nach dem Prinzip der minimalen Berechtigungen dynamisch durchsetzen.

Integration von KI für Netzwerksicherheit und Überwachung

Der Browser bildet zwar den neuen Sicherheitsperimeter, muss aber mit der bestehenden Infrastruktur kompatibel sein. KI für Netzwerksicherheit und -überwachung entwickelt sich weiter und erfasst Telemetriedaten vom Browser. LayerX integriert sich in SIEM- und SOAR-Plattformen und liefert ihnen hochpräzise Daten, die Netzwerksensoren nicht erfassen.

Diese Integration schafft ein einheitliches Sicherheitskonzept. Die Browsererweiterung übernimmt die letzte Phase der Benutzerinteraktion, während Netzwerktools Anomalien im Datenverkehr oder Verbindungsmuster überwachen. Zusammen bilden sie einen mehrschichtigen Schutz, der deutlich effektiver ist als jede Komponente für sich.

Wenn LayerX beispielsweise feststellt, dass ein Benutzer wiederholt versucht, die DLP-Kontrollen zu umgehen, um Dateien auf eine Schatten-KI-Website hochzuladen, kann dies eine Warnung mit hoher Priorität im SOC auslösen. Diese Warnung enthält umfassende Kontextinformationen wie Benutzeridentität, Anwendungsname, Dateityp und spezifische Dateninhalte, sodass Analysten präzise reagieren können.

Was kommt als Nächstes für Browsererkennung und -reaktion?

Die Zeiten, in denen man dem Browser blind vertrauen konnte, sind vorbei. Da KI immer stärker in Unternehmensprozesse integriert wird, ist der Browser zum wichtigsten Kontrollpunkt der Sicherheitsarchitektur geworden. Nur mit einer robusten KI-gestützten Sicherheitsüberwachung lässt sich in diesem Umfeld sicher agieren.

LayerX bietet die notwendigen Werkzeuge zur Umsetzung dieser Strategie. Durch die Kombination von umfassender Transparenz, Echtzeit-Governance und adaptiver Durchsetzung ermöglicht es Unternehmen, GenAI angstfrei zu nutzen. Es verwandelt den Browser von einem Risiko in einen sicheren, verwalteten Arbeitsbereich.

Effektive Sicherheit beruht letztendlich auf Transparenz. Mit KI-gestütztem Governance-Monitoring von LayerX erkennen Sie Schwachstellen, beheben Sicherheitslücken und sichern die Zukunft der Arbeit.