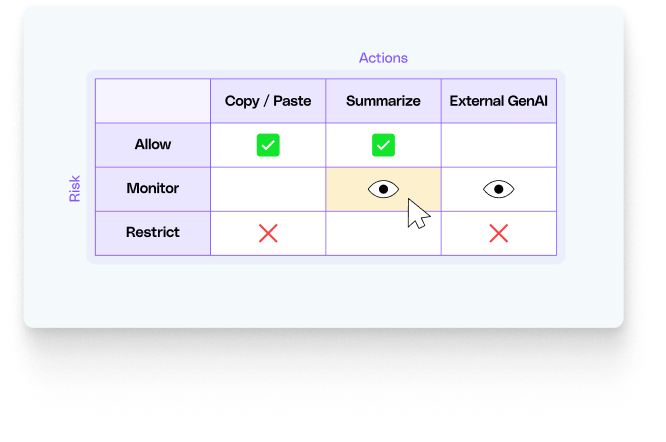

Um diese Art von detaillierter, kontextbezogener Sicherheit zu implementieren, greifen Unternehmen zunehmend auf Lösungen wie LayerX zurück. Durch die direkte Integration in den Browser bietet LayerX die umfassende Transparenz und Echtzeitkontrolle, die für das Management moderner KI-Risiken erforderlich sind.

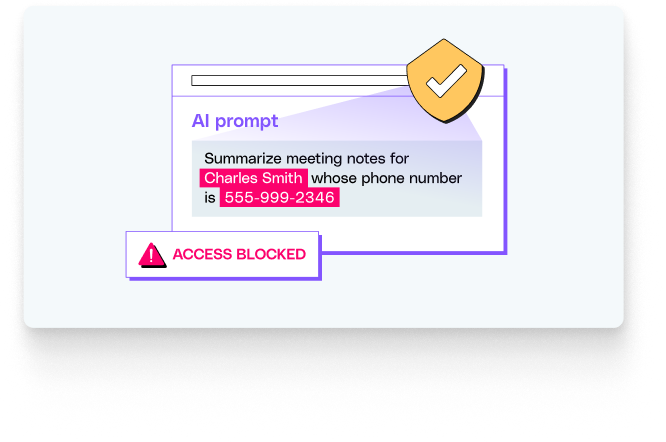

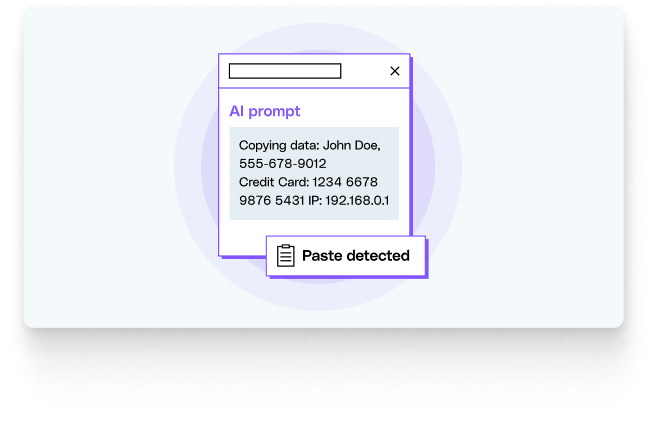

Stellen Sie sich vor, ein Marketingmitarbeiter nutzt ein nicht autorisiertes KI-Tool, um eine Pressemitteilung zu verfassen. Er versucht, ein Dokument mit noch nicht veröffentlichten Finanzzahlen und Kundennamen einzufügen. Eine herkömmliche Sicherheitslösung würde diese Aktion wahrscheinlich nicht erkennen. Eine Browserlösung wie LayerX hingegen kann: