Da sich der Browser zunehmend als primärer Arbeitsbereich moderner Unternehmen etabliert, haben sich ungeprüfte Browsererweiterungen als kritische Schwachstelle herausgestellt. Herkömmliche Netzwerkverteidigungen können die von diesen Drittanbieter-Add-ons ausgehenden Risiken, die oft über übermäßige Berechtigungen verfügen, weder erkennen noch verhindern. Tools zur Verwaltung von Browsererweiterungen schließen diese Lücke, indem sie detaillierte Einblicke, Risikobewertungen und Durchsetzungsrichtlinien bieten, um zu gewährleisten, dass Produktivitätstools nicht zu Einfallstoren für Datenexfiltration oder Malware werden.

Was sind Browsererweiterungs-Verwaltungstools?

Tools zur Verwaltung von Browsererweiterungen sind spezialisierte Sicherheitsplattformen, die die in der IT-Umgebung eines Unternehmens installierten Browsererweiterungen identifizieren, bewerten und kontrollieren. Im Gegensatz zu den einfachen „Zulassen/Blockieren“-Listen in Standard-Gruppenrichtlinien bieten diese Lösungen eine tiefgreifende Analyse des Verhaltens von Erweiterungen, der Codeintegrität und der Berechtigungsbereiche.

Für IT-Sicherheitsverantwortliche sind diese Tools unerlässlich, um „Shadow-SaaS“ zu neutralisieren und Datenlecks zu verhindern. Mitarbeiter installieren häufig Erweiterungen, um ihre Produktivität zu steigern – Grammarly für Texterstellung, verschiedene KI-gestützte Tools für die Programmierung. Diese benötigen jedoch oft Lese- und Schreibzugriff auf sensible Unternehmenswebseiten. Eine umfassende Strategie für das Erweiterungsmanagement stellt sicher, dass IT-Teams jedes installierte Add-on erkennen, dessen Risikopotenzial bewerten (z. B. ob personenbezogene Daten gesammelt werden) und risikoreiche Erweiterungen automatisch deaktivieren können, ohne legitime Arbeitsabläufe zu beeinträchtigen.

Wichtigste Trends bei der Sicherheit von Nebenstellen für 2026

Im Jahr 2026 wird der Fokus von einfacher Blockierung hin zu intelligentem Risikomanagement verlagert sein. Unternehmen verabschieden sich von der manuellen Whitelist-Erstellung, die Engpässe verursacht, und setzen stattdessen auf automatisierte Lösungen, die Erweiterungen anhand von Echtzeit-Bedrohungsinformationen bewerten.

Ein weiterer wichtiger Trend ist die Regulierung von GenAI-Erweiterungen. Angesichts der rasanten Zunahme KI-gestützter Browser-Plugins priorisieren Sicherheitsteams Tools, die die Interaktion dieser Erweiterungen mit Unternehmensdaten gezielt überwachen können. Ziel ist es, zu verhindern, dass sensibles geistiges Eigentum über Seitenleistenerweiterungen in öffentliche LLMs gelangt, und gleichzeitig den Mitarbeitern die sichere Nutzung von KI-Tools zu ermöglichen.

Der Markt tendiert schließlich zu browserunabhängigem Management. Anstatt Nutzer an einen bestimmten Browser zu binden, integrieren führende Lösungen Sicherheitskontrollen in Standardbrowser wie Chrome und Edge. Dies ermöglicht eine nahtlose Bereitstellung und konsistente Richtliniendurchsetzung auf verwalteten und nicht verwalteten Geräten (BYOD) und gewährleistet so, dass die Risiken von Erweiterungen unabhängig vom gewählten Browser minimiert werden.

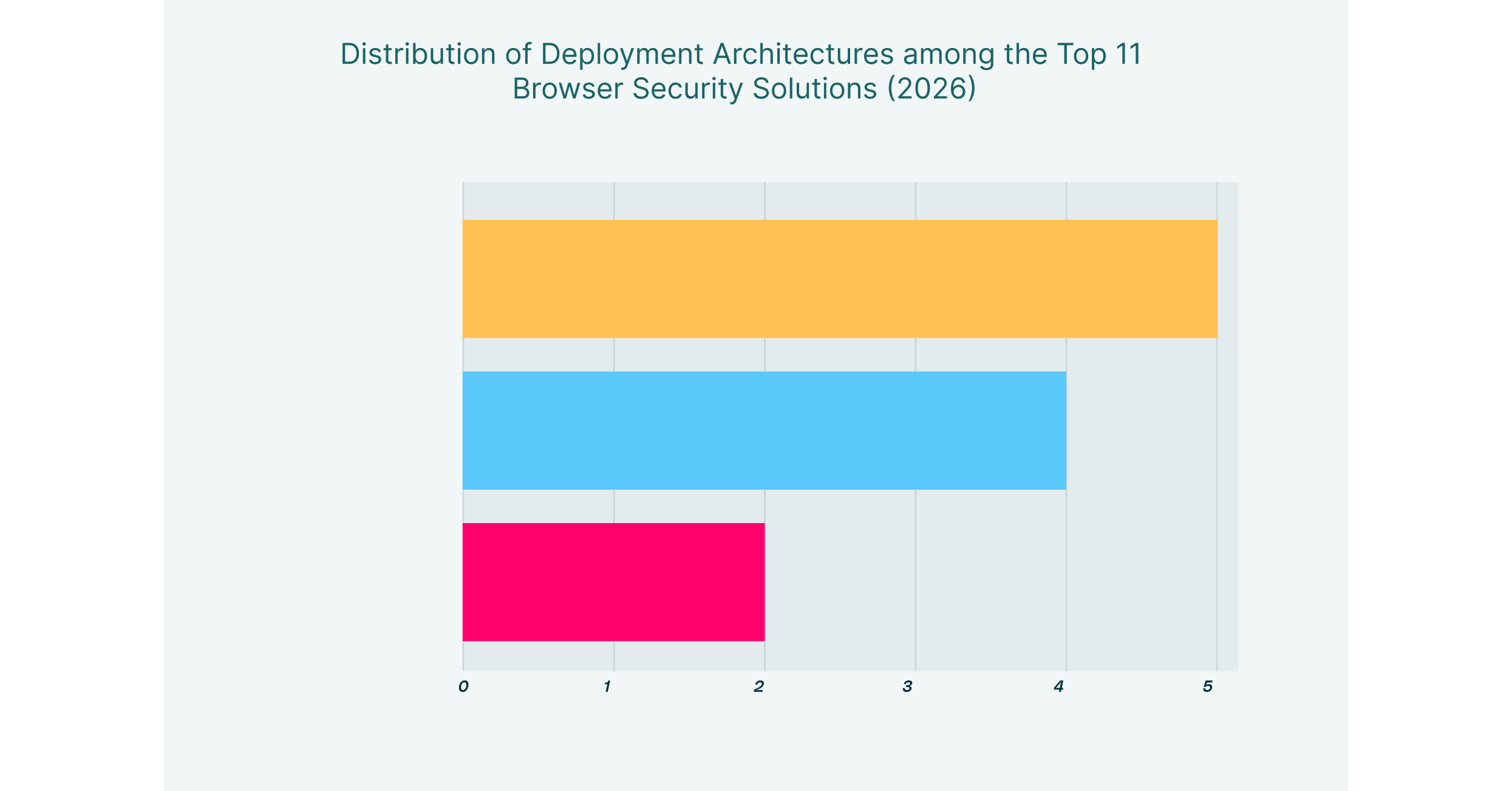

Liste der 11 besten Browsererweiterungs-Verwaltungstools für 2026

| Lösung | Schlüsselfähigkeiten | Am besten geeignet, |

| LayerX | Automatisierte Risikobewertung, umfassende Transparenz, Echtzeit-Durchsetzung | Nahtlose Erweiterungsverwaltung auf jedem Browser |

| Island | Native Steuerung über benutzerdefinierten Browser, integrierte Governance | Steuerung nicht verwalteter Geräte über Browserersatz |

| Palo Alto Networks | SASE-Integration, Erweiterungsverzeichnis, Zero Trust | Nutzer des Palo-Alto-Ökosystems |

| Menlo Sicherheit | Browser-Statusverwaltung, cloudbasierte Richtlinien | Isolierung von risikoreichem Webverkehr |

| Surfsicherheit | Konsolidierter Arbeitsbereich, granulare Zugriffskontrolle | Einheitlicher Arbeitsbereich für vereinfachten Zugriff |

| Seraphische Sicherheit | Schutz vor Ausnutzung, Verhaltensüberwachung, Berechtigungskontrolle | Ausgefeilte Browser-Schwachstellen stoppen |

| SquareX | Clientseitige Isolation, Einweg-Tabs und Dateiscanning | Bedrohungserkennung für fortgeschrittene Benutzer |

| Mammoth Cyber | Fernzugriffsportal, Sitzungsaufzeichnung | Sicherer Fernzugriff für Dritte |

| Harmonische Sicherheit | GenAI-Datenschutz, Schatten-KI-Mapping | Sicherung der GenAI-Nutzung |

| Koi-Sicherheit | Erweiterungsinventar, Risikobewertung, automatisierte Entfernung | Umgang mit Browsererweiterungsrisiken |

| Roter Zugang | Agentenlose Architektur, Sitzungsschutz | Reibungslose Bereitstellung ohne Agenten |

1. LayerX

LayerX bietet eine benutzerfreundliche Browser-Sicherheitsplattform, die sich als erstklassiges Tool zur Verwaltung von Browsererweiterungen auszeichnet. Als schlanke Erweiterung selbst verwandelt sie jeden gängigen Browser in einen sicheren, überwachten Arbeitsbereich. LayerX besticht durch „Extensionpedia“, eine umfassende Risikodatenbank, die jede Erweiterung in Ihrer Umgebung automatisch anhand von Berechtigungen, Quellzuverlässigkeit und Verhalten bewertet.

LayerX geht über die reine Erkennung hinaus und setzt adaptive Richtlinien durch. Es kann risikoreiche Erweiterungen, die Zugriff auf sensible Daten anfordern, automatisch deaktivieren, während risikoarme Produktivitätstools weiterhin ausgeführt werden können. Die Echtzeitüberwachung erkennt, ob eine Erweiterung versucht, Anmeldeinformationen zu stehlen oder Daten zu exfiltrieren, und schließt so die Lücke zwischen Benutzerfreiheit und strenger Unternehmenssicherheit.

2. Insel

Island war Vorreiter im Bereich der „Enterprise-Browser“, indem es einen dedizierten, auf Chromium basierenden Browser entwickelte, der von Unternehmen anstelle von Standardbrowsern eingesetzt wird. Dieser Ansatz ermöglicht IT-Teams die uneingeschränkte Kontrolle über das Erweiterungs-Ökosystem. Administratoren können einen obligatorischen Katalog genehmigter Erweiterungen verwalten und die Installation nicht autorisierter Add-ons aus dem öffentlichen Chrome Web Store vollständig blockieren.

Die Stärke der Plattform liegt in ihrer geschlossenen Umgebung. Da die Mitarbeiter ausschließlich innerhalb von Island arbeiten, können Sicherheitsteams strenge Grenzen durchsetzen und so sicherstellen, dass kein ungeprüfter Code neben kritischen Unternehmensanwendungen ausgeführt wird. Dieses Modell ist besonders effektiv für Hochsicherheitsumgebungen, in denen vollständige Isolation erforderlich ist.

3. Palo Alto Networks (Prisma Access Browser)

Palo Alto Networks bietet den Prisma Access Browser (ehemals Talon) an, der eng in das SASE-Ökosystem integriert ist. Für die Erweiterungsverwaltung stellt er ein zentrales Verzeichnis bereit, das alle im gesamten Unternehmen installierten Erweiterungen auflistet und Einblick in Installationsquellen und Berechtigungsbereiche bietet.

Prisma Access Browser ist ideal für Unternehmen, die ihre Sicherheitsinfrastruktur konsolidieren möchten. Administratoren können Erweiterungen nach Status und Quelle filtern und so unerwünschte Add-ons identifizieren und entfernen, die möglicherweise die ersten Sicherheitsvorkehrungen umgangen haben. Die Integration gewährleistet, dass die Richtlinien für Erweiterungen mit den übergeordneten Netzwerksicherheitsregeln übereinstimmen.

4. Menlo-Sicherheit

Menlo Security nutzt seine Expertise im Bereich Remote Browser Isolation (RBI), um einen cloudbasierten Sicherheitsstatus-Manager anzubieten. Die Lösung umfasst Funktionen zur Verwaltung lokaler Browserkonfigurationen und -erweiterungen. Durch die Bewertung des Risikostatus des Browsers unterstützt Menlo Administratoren bei der Identifizierung anfälliger oder schädlicher Erweiterungen, die den Endpunkt gefährden könnten.

Die Plattform konzentriert sich darauf, Bedrohungen zu neutralisieren, bevor sie das Gerät erreichen. Durch die Isolierung des Webverkehrs und die Verwaltung von Browserrichtlinien in der Cloud reduziert Menlo die Angriffsfläche und stellt sicher, dass selbst bei Vorhandensein einer riskanten Erweiterung deren Fähigkeit zur Ausführung von Schadcode erheblich eingeschränkt wird.

5. Surfsicherheit

Surf Security bietet einen „Zero Trust Enterprise Browser“, der als zentraler Arbeitsbereich dient. Ähnlich wie andere Enterprise-Browser zentralisiert er die Kontrolle über die Webumgebung des Benutzers und ermöglicht es der IT-Abteilung, genau festzulegen, welche Erweiterungen zulässig sind. Die Benutzeroberfläche von Surf bietet ein einheitliches Dashboard, auf dem nur verifizierte Tools zugänglich sind.

Aus Managementperspektive vereinfacht Surf das Chaos unkontrollierter Erweiterungen, indem es eine saubere Ausgangsbasis bietet. Es verhindert, dass Benutzer ihren Arbeitsbereich mit nicht verifizierten persönlichen Add-ons überladen, und stellt so sicher, dass der Browser ein dediziertes Werkzeug für geschäftliche Aufgaben mit minimalem Risiko bleibt.

6. Seraphische Sicherheit

Seraphic Security konzentriert sich auf eine „Abstraktionsschicht“ als Verteidigungsmechanismus, die im Browser integriert ist, um Sicherheitslücken zu schließen und das Verhalten von Erweiterungen zu verwalten. Die Lösung bietet spezielle Funktionen zur „Erweiterungsverwaltung und -kontrolle“, mit denen Teams Zulassungslisten erstellen und Erweiterungen kennzeichnen können, die übermäßige Berechtigungen anfordern.

Seraphic überwacht das Verhalten von Erweiterungen in Echtzeit. Anstatt sich nur auf statische Risikobewertungen zu verlassen, beobachtet es die tatsächlichen Aktionen einer Erweiterung, beispielsweise Versuche, das DOM zu manipulieren oder auf sensible Felder zuzugreifen, und blockiert unautorisierte Aktionen. Dadurch ist es äußerst wirksam gegen „gute Erweiterungen, die kompromittiert wurden“ (sichere Tools, die später kompromittiert wurden).

7. SquareX

SquareX positioniert sich als Lösung für die Browsersicherheit auf der „letzten Meile“ mit einem starken Fokus auf clientseitigen Schutz. Das „Extension Analysis Framework“ verwendet einen dreischichtigen Ansatz (Metadaten-, statische Code- und dynamische Analyse), um die Sicherheit von Browser-Add-ons zu bewerten. SquareX isoliert Sitzungen und stellt so sicher, dass schädliche Skripte riskanter Erweiterungen nicht auf dem Gerät verbleiben können.

Die Plattform ist für die Bedrohungserkennung konzipiert und ermöglicht es Sicherheitsteams, benutzerdefinierte Logik zu entwickeln, um spezifische schädliche Verhaltensweisen zu erkennen. Diese Modularität ist besonders wertvoll für Teams, die hochgradig zielgerichtete Bedrohungen aufspüren müssen, welche herkömmliche reputationsbasierte Filter umgehen könnten.

8. Mammoth Cyber

Mammoth Cyber bietet ein sicheres Unternehmensbrowserportal mit Fokus auf Fernzugriff für Auftragnehmer. Obwohl es primär VPNs ersetzen soll, minimiert es durch die Bereitstellung einer abgesicherten Sitzung die Risiken von Erweiterungen. Benutzer, die über Mammoth auf Unternehmensanwendungen zugreifen, befinden sich in einer kontrollierten Umgebung, in der sie keine unautorisierten Erweiterungen installieren können.

Dieser Ansatz neutralisiert wirksam das Risiko persönlicher Erweiterungen auf nicht verwalteten Geräten. Selbst wenn der persönliche Browser eines Auftragnehmers mit riskanten Add-ons überladen ist, bleibt die Mammoth-Sitzung isoliert, sodass diese Erweiterungen nicht mit Unternehmensanwendungen interagieren oder Daten daraus extrahieren können.

9. Harmonische Sicherheit

Harmonic Security ist auf die Absicherung der GenAI-Einführung spezialisiert, was zunehmend die Verwaltung KI-basierter Browsererweiterungen umfasst. Die Plattform des Unternehmens identifiziert „Shadow AI“-Tools und -Plugins und bietet so umfassende Einblicke in die Datenflüsse zwischen dem Browser und externen KI-Modellen.

Harmonic ist browserunabhängig und legt Wert auf Datenschutz. Es stellt sicher, dass Erweiterungen, die Tools wie ChatGPT oder Claude einbinden, nicht zu Einfallstoren für Datenlecks werden. Durch das Verständnis des Kontextes dieser Interaktionen ermöglicht Harmonic Unternehmen die sichere Einführung von KI-Erweiterungen, ohne diese vollständig verbieten zu müssen.

10. Koi-Sicherheit

Koi Security konzentriert sich explizit auf die Risiken von Browsererweiterungen und bietet eine spezielle Plattform zur Erfassung und Bewertung aller Add-ons in einer Umgebung. Die Plattform bietet eine automatisierte Risikobewertung und kann Richtlinien durchsetzen, um Erweiterungen zu entfernen oder zu blockieren, die gegen Sicherheitsstandards verstoßen.

Die Lösung betrachtet Erweiterungen als bedeutende Angriffsfläche und bietet Einblick in Update-Kanäle und Eigentümerwechsel – gängige Angriffsvektoren für Lieferkettenangriffe. Koi ist besonders wertvoll für Organisationen, die ein spezialisiertes Tool benötigen, um eine unübersichtliche Erweiterungsumgebung in verteilten Teams zu bereinigen.

11. Roter Zugang

Red Access bietet eine agentenlose Browsing-Sicherheitsplattform, die Sitzungen ohne lokale Software schützt. Durch die Weiterleitung des Datenverkehrs über eine cloudbasierte Prüfschicht werden Sicherheitskontrollen angewendet, die die Risiken schädlicher Erweiterungen auf nicht verwalteten Geräten neutralisieren. Inhalte werden sicher dargestellt, und Erweiterungen können keine schädlichen Skripte ausführen.

Dieser „Hybridmodus“ gewährleistet die Durchsetzung von Richtlinien unabhängig vom Browser. Er eignet sich hervorragend zur Absicherung des Zugriffs von Drittanbietern, wenn die Installation eines Verwaltungsagenten oder eines neuen Browsers nicht möglich ist, und bietet ein Sicherheitsnetz gegen bereits auf dem Gerät des Nutzers vorhandene Erweiterungen.

Wie man das beste Tool zur Nebenstellenverwaltung auswählt

- Bestandsaufnahme & Transparenz: Kann das Tool erkennen alle Erweiterungen (einschließlich manuell installierter) für alle Browser in Ihrer Flotte?

- Automatisierte Risikobewertung: Bietet sie dynamische Risikobewertungen auf Basis von Berechtigungen und Codeanalyse oder stützt sie sich auf manuelle Listen?

- Granulare Durchsetzung: Können bestimmte risikoreiche Funktionen einer Erweiterung deaktiviert werden, ohne das gesamte Tool zu blockieren?

- Unterstützung nicht verwalteter Geräte: Schützt die Lösung Unternehmensdaten vor Erweiterungen auf privaten Geräten (BYOD), ohne dass ein Agent erforderlich ist?

- GenAI Governance: Überwacht und kontrolliert es gezielt KI-basierte Erweiterungen, um Datenlecks an öffentliche LLMs zu verhindern?

Häufig gestellte Fragen

Worin besteht der Unterschied zwischen einem Unternehmensbrowser und einem Browser-Erweiterungs-Sicherheitstool?

Ein Unternehmensbrowser (wie Island) ersetzt den Standardbrowser vollständig, um die Kontrolle zu übernehmen, was Benutzer oft zu einem Wechsel ihrer Arbeitsabläufe zwingt. Ein Browser-Sicherheitstool (wie LayerX) installiert sich als schlanker Agent in Standardbrowsern (Chrome, Edge) und bietet umfassende Transparenz- und Verwaltungsfunktionen, ohne die Benutzerfreundlichkeit zu beeinträchtigen.

Warum stellen Browsererweiterungen ein Sicherheitsrisiko dar?

Erweiterungen benötigen oft weitreichende Berechtigungen, wie beispielsweise „alle Ihre Daten auf den von Ihnen besuchten Websites lesen und ändern“. Wenn eine Erweiterung bösartig oder kompromittiert ist, kann sie Passwörter auslesen, Sitzungstoken erfassen und sensible Unternehmensdaten exfiltrieren, ohne dass der Benutzer es merkt.

Können diese Tools Erweiterungen auf nicht verwalteten Geräten verwalten?

Ja. Erweiterungsbasierte Lösungen lassen sich auf einem verwalteten Browserprofil eines persönlichen Geräts bereitstellen und schützen so ausschließlich die Arbeitsdaten. Unternehmensbrowser erstellen eine separate, abgeschlossene Umgebung auf dem Gerät. Beide Methoden verhindern, dass persönliche Erweiterungen auf Unternehmensanwendungen zugreifen.

Muss ich zur Sicherheit alle Erweiterungen blockieren?

Nein. Moderne Tools zur Erweiterungsverwaltung ermöglichen einen risikobasierten Ansatz. Sie können produktivitätssteigernde Erweiterungen zulassen und gleichzeitig solche mit übermäßigen Berechtigungen oder schlechter Reputation automatisch blockieren, wodurch ein Gleichgewicht zwischen Sicherheit und Nutzen geschaffen wird.

Beeinflussen Browser-Sicherheitsplattformen die Internetgeschwindigkeit oder -leistung?

Moderne Browsersicherheitslösungen sind darauf ausgelegt, die Leistung so wenig wie möglich zu beeinträchtigen. Da sie Daten lokal auf dem Gerät (im Browser) verarbeiten, anstatt den gesamten Datenverkehr über einen entfernten Cloud-Proxy oder ein VPN zu leiten, sind sie oft schneller als herkömmliche sichere Web-Gateways. Allerdings können stark isolationsbasierte Tools (RBI) je nach Art der Inhaltsdarstellung mitunter geringfügige Latenzen verursachen.