Unverwaltete Browsererweiterungen sind eine Hauptursache für Datenexfiltration, werden aber von herkömmlichen Browsersicherheitslösungen oft nicht erkannt. Da Mitarbeiter zunehmend auf BYOD und SaaS setzen, benötigen Sicherheitsteams spezielle Tools, um diese Angriffsfläche zwischen Browser und Cloud zu kontrollieren. Hier sind die Top-Plattformen für 2026.

Was sind Sicherheitstools für Erweiterungen und warum sind sie wichtig?

Tools zur Erweiterungssicherheit sind spezialisierte Plattformen, die Browser-Add-ons unternehmensweit erkennen, bewerten und verwalten. Im Gegensatz zu herkömmlichen Webfiltern, die Domains blockieren, analysieren diese Lösungen den Code und das Verhalten der Erweiterungen selbst und erkennen, ob ein vermeintliches Produktivitätstool heimlich CRM-Daten sammelt oder den Datenverkehr umleitet. Diese Transparenz ist für moderne Datenschutzstandards unerlässlich.

Für IT-Sicherheitsverantwortliche schließen diese Tools eine entscheidende Sicherheitslücke. Sie verhindern, dass Benutzer schädliche Erweiterungen installieren, die Sitzungen übernehmen, Anmeldeinformationen stehlen oder proprietären Code an externe GenAI-Modelle weitergeben können. Durch die Durchsetzung von Richtlinien auf Browserebene können Unternehmen risikoreiche Erweiterungen blockieren und gleichzeitig den reibungslosen Betrieb sicherer, geschäftskritischer Tools gewährleisten.

Wichtige Trends in der Erweiterungssicherheit, die 2026 zu beobachten sind

„Sleeper Agent“-Erweiterungen

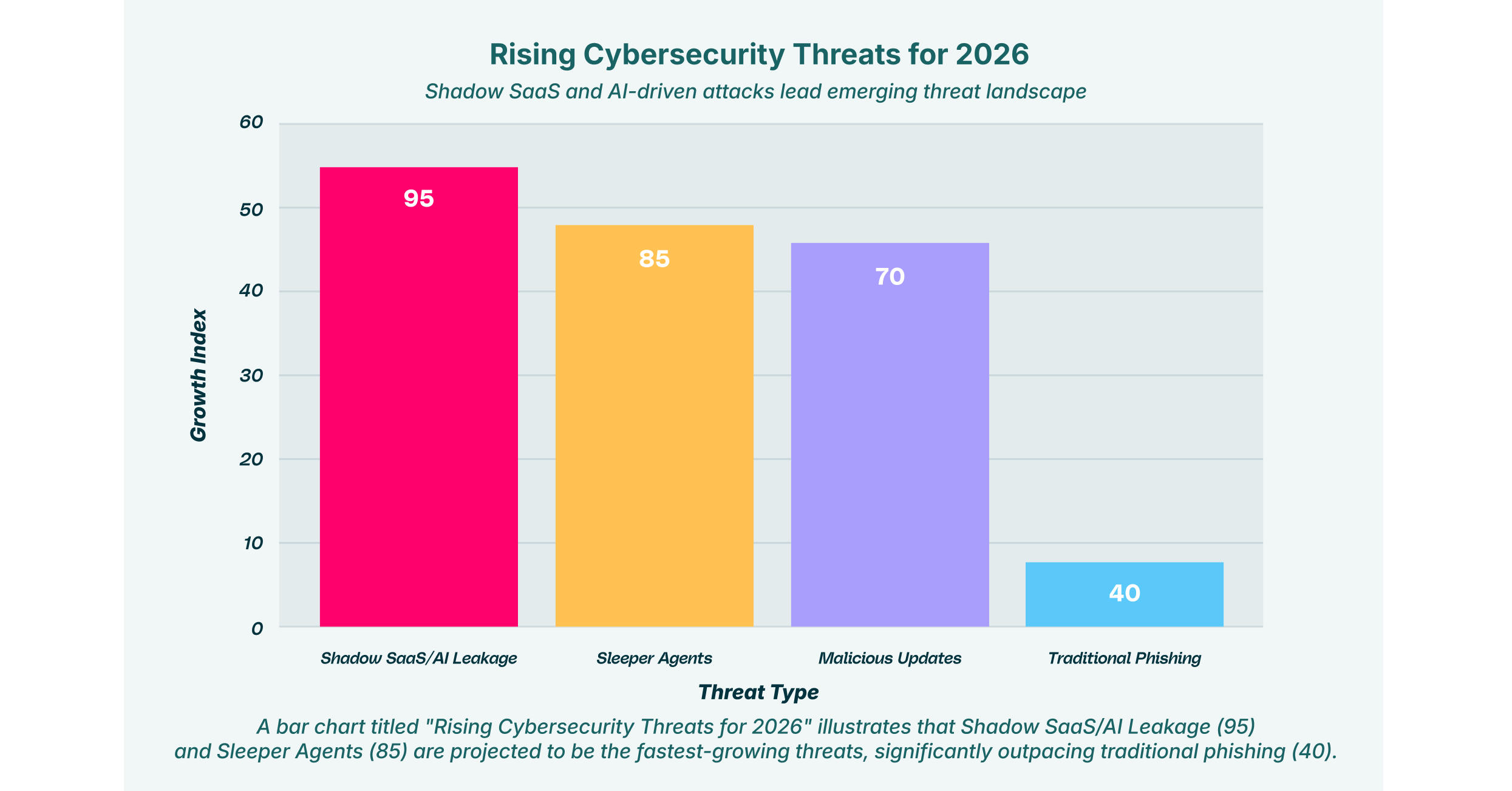

Angreifer setzen zunehmend auf sogenannte „Sleeper“-Taktiken: Sie veröffentlichen legitime Erweiterungen, um eine Nutzerbasis aufzubauen, und schleusen Monate später ein schädliches Update ein, um Daten zu sammeln. Sicherheitstools reagieren darauf mit kontinuierlicher Verhaltensüberwachung anstelle von einmaligen statischen Scans, um diese verzögerten Schadprogramme aufzuspüren.

Erweiterungen sind mittlerweile der Haupttreiber von „Shadow SaaS“, bei dem Nutzer ungeprüften KI-Tools weitreichende Berechtigungen erteilen. Der Markt entwickelt sich hin zu Lösungen, die gezielt erkennen können, wenn eine Erweiterung Unternehmensdaten in öffentliche LLMs oder unkontrollierte Cloud-Speicher einspeist.

Agentenlose und hybride Bereitstellung

Mit der zunehmenden Etablierung hybrider Arbeitsmodelle werden ressourcenintensive Agenten überflüssig. Der Trend für 2026 geht hin zu schlanken oder agentenlosen Lösungen, die Browsererweiterungen auf privaten Geräten (BYOD) sichern können, ohne aufdringliche MDM-Profile (Mobile Device Management) zu erfordern.

Automatisierte Risikobewertung

Die manuelle Whitelist-Erstellung ist für IT-Teams nicht mehr praktikabel. Führende Tools setzen daher auf automatisierte Risikobewertungssysteme, die Erweiterungscode, Entwicklerreputation und Berechtigungsanfragen in Echtzeit analysieren, um sofortige Sperr- oder Genehmigungsentscheidungen zu treffen.

Die 8 besten Browser-Sicherheitslösungen für Erweiterungen im Jahr 2026

Der Markt für Browsererweiterungssicherheit ist ausgereift und bietet Optionen, die von dedizierten Analyse-Engines bis hin zu umfassenden Unternehmensbrowserplattformen reichen.

| Lösung | Schlüsselfähigkeiten | Am besten geeignet, |

| LayerX | Verhaltensüberwachung in Echtzeit, Erkennung von Schatten-SaaS und detaillierte Erweiterungsrichtlinien. | Einheitliche Browsersicherheit und umfassende Transparenz. |

| Spin.AI | Automatisierte Risikobewertungen, Ransomware-Schutz für SaaS-Daten. | Automatisierte Risikobewertung & SaaS-Fokus. |

| Koi-Sicherheit | Verhaltensanalyse des Erweiterungscodes, Erkennung von Datenexfiltration. | Erkennung von „schläferischen“ und schädlichen Add-ons. |

| SquareX | Wegwerfbare Browser-Tabs, Dateiisolierung und Blockierung schädlicher URLs. | Sicheres Surfen für Hochrisikonutzer. |

| Seraphisch | Exploit-Prävention durch JavaScript-Virtualisierung, Anti-Phishing-Kontrollen. | Verhinderung von Zero-Day-Browser-Exploits. |

| Verbergen | KI-gestützte Entscheidungsfindung, Isolierung riskanter Tabs und Links. | Leichte Isolierung & Entscheidungsfindung. |

| Menlo Sicherheit | Remote Browser Isolation (RBI), cloudbasierte Ausführung. | Isolierung sämtlicher Webinhalte von Endpunkten. |

| Hermes | KI-basierte Phishing-Erkennung, Verhaltensanalyse, schlanker Agent. | Phishing-Schutz und Anomalieerkennung. |

1. LayerX

LayerX ist eine benutzerfreundliche Browser-Sicherheitsplattform, die jeden Browser in einen sicheren, verwalteten Arbeitsbereich verwandelt. Sie bietet umfassende Transparenz über alle Browseraktivitäten, einschließlich der Installation und des Verhaltens von Erweiterungen, ohne die Benutzerfreundlichkeit zu beeinträchtigen. Die Plattform nutzt einen schlanken Agenten zur Überwachung der Sitzungsaktivität, um schädliche Erweiterungen in Echtzeit zu erkennen und zu blockieren, bevor diese Daten exfiltrieren oder Zugangsdaten kompromittieren können.

LayerX bietet mehr als nur einfache Blockierung und zeichnet sich durch die Kontrolle des Datenflusses zwischen Browser und SaaS-Anwendungen aus. Es kann sogenannte „Schatten-SaaS“-Anwendungen identifizieren, auf die über Erweiterungen zugegriffen wird, und detaillierte Richtlinien durchsetzen. So kann beispielsweise verhindert werden, dass eine Erweiterung Daten auf bestimmten Banking- oder CRM-Websites liest, während sie weiterhin auf anderen Websites funktioniert. Dieser Ansatz sichert die Angriffsfläche zwischen Browser und Cloud, ohne dass Benutzer auf einen eingeschränkten, benutzerdefinierten Browser umsteigen müssen.

2. Spin.AI

Spin.AI konzentriert sich stark auf den Schutz von SaaS-Daten und die Reduzierung der Angriffsfläche durch Drittanbieter-Apps und -Erweiterungen. Die Plattform ist für ihr automatisiertes Risikobewertungssystem bekannt, das Erweiterungen anhand ihrer Berechtigungen, der Reputation des Entwicklers und einer Codeanalyse bewertet. Dadurch können IT-Teams automatisierte Richtlinien einrichten, die den Zugriff für jede Erweiterung, die einen bestimmten Sicherheitsstandard unterschreitet, sofort entziehen. Dies reduziert den manuellen Prüfaufwand erheblich.

Zusätzlich zur Verwaltung von Außenstellen, Spin.AI bietet zuverlässigen Schutz vor Ransomware für SaaS-Umgebungen wie Google Workspace und Microsoft 365. Die Lösung ermöglicht die Transparenz der OAuth-Berechtigungen für Drittanbieter-Apps und stellt so sicher, dass Nutzer nicht versehentlich Erweiterungen zum Herunterladen oder Ändern von Unternehmensdateien autorisiert haben. Damit ist Spin.AI eine optimale Lösung für Unternehmen, die ihr gesamtes SaaS-Ökosystem über ein zentrales Dashboard absichern möchten.

3. Koi-Sicherheit

Koi Security ist auf die detaillierte Verhaltensanalyse von Browsererweiterungen spezialisiert, um versteckte Bedrohungen aufzudecken, die von Standardfiltern übersehen werden. Die Plattform wurde entwickelt, um sogenannte „Schlafende“ Erweiterungen zu identifizieren – scheinbar harmlose Add-ons, die später mit Schadcode aktualisiert werden. Durch die Analyse der tatsächlichen Netzwerkaktivität und Codeausführung von Erweiterungen kann Koi erkennen, wann eine Erweiterung beginnt, Daten an unautorisierte Domains zu exfiltrieren oder das Nutzerverhalten auf verschiedenen Websites zu verfolgen.

Diese Lösung ist besonders effektiv für Organisationen, denen Datenschutz und Überwachung wichtig sind. Koi liefert detaillierte Einblicke in die von einer Erweiterung erfassten und gesendeten Daten und unterstützt Sicherheitsteams so bei der Identifizierung von Spyware, die sich als nützliche Tools tarnt. Durch den Fokus auf den Bedrohungsvektor der Erweiterungen ist Koi eine wertvolle Ergänzung für Unternehmen, die neben ihrem bestehenden Endpunktschutz spezialisierte Erkennungsfunktionen benötigen.

4. SquareX

SquareX bietet einen einzigartigen, benutzerfreundlichen Ansatz für Browsersicherheit, der es Anwendern ermöglicht, ihre eigene erste Verteidigungslinie zu gestalten. Kernfunktion: Links und Dateien werden in temporären, isolierten Browser-Tabs geöffnet, die in der Cloud ausgeführt werden. Selbst wenn eine Erweiterung oder Website versucht, Schadcode auszuführen, bleibt dieser in einer temporären Umgebung eingeschlossen, die beim Schließen des Tabs sofort gelöscht wird. So bleibt der lokale Rechner des Anwenders geschützt.

Die Plattform bietet Funktionen wie einen sicheren Browsermodus und separate Dateibetrachter, die sich ideal für Forscher und Mitarbeiter eignen, die häufig auf sensible Inhalte zugreifen müssen. SquareX blockiert zudem schädliche URLs und scannt E-Mails, um Nutzer vor Phishing-Angriffen über Browsererweiterungen zu schützen. Dank des schlanken und unaufdringlichen Designs lässt sich die Plattform problemlos für eine breite Nutzerbasis bereitstellen, ohne den Arbeitsalltag zu beeinträchtigen.

5. Seraphische Sicherheit

Seraphic Security verfolgt einen präventiven Ansatz für Browsersicherheit, indem die JavaScript-Engine des Browsers virtualisiert wird. Diese Technologie schafft eine Abstraktionsschicht, die verhindert, dass Exploits und schädliche Skripte direkt auf dem Endgerät ausgeführt werden. Für die Sicherheit von Browsererweiterungen bedeutet dies, dass selbst bei Installation einer anfälligen oder schädlichen Erweiterung deren Fähigkeit, den Browser auszunutzen oder sensible Daten aus dem DOM abzugreifen, neutralisiert wird.

Die Plattform bietet zudem starke Anti-Phishing-Funktionen sowie Schutz vor Clickjacking und Cross-Site-Scripting (XSS). Seraphic ermöglicht Administratoren die detaillierte Kontrolle darüber, auf welche Funktionen eine Erweiterung zugreifen darf. Dadurch werden Erweiterungen effektiv in eine Sicherheitsrichtlinie „eingebettet“, die ihren Missbrauch verhindert. Dies macht Seraphic zu einer vielversprechenden Lösung zur Abwehr von Zero-Day-Angriffen, die Browser-Schwachstellen ausnutzen.

6. Verbergen

ConcealBrowse nutzt eine KI-gestützte Entscheidungs-Engine, um das Risiko jeder URL und jeder Erweiterungsaktion in Echtzeit dynamisch zu bewerten. Trifft ein Nutzer auf eine potenziell unsichere Website oder Erweiterungsanfrage, leitet Conceal diese Aktivität automatisch in eine isolierte Remote-Umgebung um. Dadurch wird sichergestellt, dass riskante Inhalte vom Gerät ferngehalten werden, während sicherer Datenverkehr lokal verarbeitet werden kann. Dies gewährleistet optimale Leistung und ein positives Nutzererlebnis.

Die Lösung ist ressourcenschonend und einfach zu implementieren und eignet sich daher ideal zum Schutz von nicht verwalteten Geräten und externen Dienstleistern. Die Entscheidungs-Engine von Conceal reduziert die Belastung von Sicherheitszentralen, indem sie Bedrohungen mit geringer Priorität automatisch abfängt. Der Fokus auf den Schutz vor Anmeldedatendiebstahl verhindert zudem, dass Erweiterungen Benutzereingaben auf bekannten Phishing-Websites abfangen und bietet so eine zusätzliche Verteidigungsebene gegen identitätsbasierte Angriffe.

7. Menlo-Sicherheit

Menlo Security ist ein Pionier im Bereich Remote Browser Isolation (RBI). Diese Technologie führt alle Webinhalte in einem Cloud-basierten Container aus, bevor sie an das Gerät des Nutzers gestreamt werden. Dadurch wird die Bedrohung durch schädliche Erweiterungen effektiv neutralisiert, da sichergestellt wird, dass kein aktiver Code – weder guter noch schädlicher – jemals den lokalen Endpunkt erreicht. Nutzer interagieren mit einem sicheren visuellen Stream ihrer Browsersitzung, während Schadsoftware in der Cloud eingeschlossen bleibt.

Die Plattform von Menlo ist nicht nur äußerst effektiv bei der Infektionsprävention, sondern bietet auch detaillierte Protokollierung und Kontrolle über Dateiübertragungen. Sie schützt vor Ransomware und Datenverlust durch die Überprüfung von Uploads und Downloads und stellt sicher, dass Dateiendungen nicht zum Abgreifen sensibler Daten missbraucht werden können. Dieses umfassende Isolationsmodell wird häufig von stark regulierten Branchen bevorzugt, die einen Zero-Trust-Ansatz für den Webzugriff benötigen.

8. Ermes

Ermes Browser Security nutzt künstliche Intelligenz, um Anomalien im Browserverhalten zu erkennen und zu blockieren. Als schlanker Agent im Browser analysiert es Seitenstrukturen und Erweiterungen in Echtzeit, um Zero-Day-Phishing-Versuche und Social-Engineering-Angriffe aufzudecken. Die Verhaltensanalyse-Engine erkennt, wenn eine Erweiterung außerhalb ihrer normalen Parameter agiert, beispielsweise plötzlich Zugriff auf sensible Bankportale anfordert.

Die Plattform zeichnet sich durch einfache Verwaltung und automatisierten Schutz aus und blockiert schädliche Domains und Tracker automatisch, ohne dass ständige manuelle Aktualisierungen erforderlich sind. Ermes bietet zentrale Transparenz über Browser-Sicherheitsereignisse und unterstützt IT-Teams bei der Identifizierung von Trends und potenziellen Sicherheitslücken im gesamten Unternehmen. Dank des Fokus auf ressourcenschonende, KI-gestützte Erkennung ist Ermes eine skalierbare Lösung für große Unternehmen.

Wie Sie den besten Anbieter für Erweiterungssicherheit auswählen

- Sichtbarkeit vs. Blockierung: Entscheiden Sie, ob Ihr Hauptbedarf in der einfachen Blockierung bekannter schädlicher Erweiterungen (Filterung) besteht oder in einer umfassenden Verhaltensanalyse, um „schläfrige“ Bedrohungen aufzuspüren, die statische Listen umgehen.

- Bereitstellungshürden: Prüfen Sie, wie einfach sich die Unternehmensbrowserlösungen bereitstellen lassen. Agentenlose oder ressourcenschonende, erweiterungsbasierte Tools sind oft besser geeignet als ressourcenintensive Agenten, um BYOD- und Auftragnehmergeräte zu unterstützen.

- Abdeckung von Schatten-SaaS: Achten Sie auf sichere Browser-Tools, die auch Einblick in „Schatten-SaaS“ bieten und Ihnen ermöglichen, zu sehen, auf welche Cloud-Anwendungen über installierte Erweiterungen zugegriffen und welche Daten dort analysiert werden.

- Auswirkungen auf die Leistung: Berücksichtigen Sie die durch die Lösung verursachte Latenz. Umfangreiche Isolationstools können das Surfen mitunter verlangsamen. Testen Sie daher die Leistung, um die Akzeptanz der Nutzer sicherzustellen.

- Richtliniengranularität: Stellen Sie sicher, dass der Anbieter detaillierte Richtlinienkontrollen anbietet, die es Ihnen ermöglichen, bestimmte Berechtigungen der Erweiterung einzuschränken (z. B. „Daten auf allen Websites lesen“ zu blockieren), anstatt die Erweiterung einfach nur vollständig zuzulassen oder zu verweigern.

Häufig gestellte Fragen

Warum stellen Browsererweiterungen im Jahr 2026 ein großes Sicherheitsrisiko dar?

Browsererweiterungen verfügen über weitreichende Berechtigungen und können häufig Daten auf jeder besuchten Website lesen und verändern. Angreifer nutzen diesen Zugriff aus, um Zugangsdaten zu stehlen, Sitzungstoken abzufangen oder sensible Unternehmensdaten auf externe Server zu übertragen – und umgehen dabei herkömmliche Netzwerk-Firewalls und Endpoint-Security-Tools.

Wie unterscheiden sich Sicherheitsplattformen für Erweiterungen von herkömmlicher Antivirensoftware?

Herkömmliche Antivirenprogramme scannen Dateien auf der Festplatte, während schädliche Erweiterungen ausschließlich im Arbeitsspeicher und im Cloud-Kontext des Browsers ausgeführt werden. Spezielle Browser-Sicherheitstools sind direkt im Browser oder im Web-Datenverkehr integriert und überwachen das Verhalten in Echtzeit, API-Aufrufe und Datenflüsse, die von herkömmlichen Antivirenprogrammen nicht erfasst oder analysiert werden können.

Können wir Erweiterungen auf nicht verwalteten Geräten (BYOD) absichern?

Ja, viele moderne Browser-Sicherheitslösungen nutzen schlanke Erweiterungen, die speziell für das Unternehmensprofil eines Nutzers in dessen persönlichem Browser installiert werden können. Dadurch können Sicherheitsteams Richtlinien durchsetzen und Bedrohungen nur während arbeitsbezogener Aktivitäten überwachen, ohne die Privatsphäre des Nutzers zu verletzen oder eine vollständige Geräteverwaltung zu erfordern.

Worin besteht der Unterschied zwischen den Erweiterungen „Blockierung“ und „Risikobewertung“?

Die Blockierung basiert üblicherweise auf einer statischen Blacklist bekannter schädlicher Erweiterungen. Diese reaktive Methode erfasst neue Bedrohungen oft nicht. Die Risikobewertung hingegen analysiert automatisiert die Berechtigungen, den Code und die Reputation des Entwicklers einer Erweiterung, um ein Risikoniveau (z. B. hoch, mittel, niedrig) zuzuweisen. Administratoren können so proaktiv und datenbasiert Richtlinienentscheidungen treffen, bevor es zu einem Sicherheitsvorfall kommt.

Sind diese Tools mit gängigen Browsern wie Chrome und Edge kompatibel?

Ja, die meisten führenden Browser-Sicherheitstools sind so konzipiert, dass sie sich nativ in gängige Chromium-basierte Browser wie Google Chrome, Microsoft Edge und Brave integrieren lassen. Sie werden üblicherweise als Verwaltungserweiterung bereitgestellt oder über die integrierten Verwaltungs-APIs des Browsers eingebunden, sodass kein benutzerdefinierter Browser erforderlich ist.