Eine der ältesten und etabliertesten Cybersicherheitsarchitekturen ist heute das Air-Gap-Modell. Die von frühen elektromechanischen Verschlüsselungsgeräten erzeugten Geräusche wurden erstmals im Zweiten Weltkrieg eingeführt und konnten aufgezeichnet und entschlüsselt werden, um militärische Kommunikation aufzudecken. Den Kommandanten wurde geraten, den physischen Zugang sowohl zu den elektromechanischen Geräten als auch zu den umliegenden 30 Metern zu kontrollieren – so war das Luftspaltmodell geboren.

Sicherheit durch physische Isolation ist nach wie vor ein wichtiger Bestandteil der heutigen NATO-Zertifizierungsstandards. Die jüngsten Fortschritte in Richtung einer Cloud-basierten Infrastruktur mögen den traditionellen Perimeter zerstört haben, aber als Reaktion darauf hat sich die Air-Gap-Sicherheit weiterentwickelt. Innovationen waren beispielsweise noch nie so stark von einer ständigen Internetverbindung abhängig. Das Durchsuchen von Websites erfordert die Übertragung von Daten zu und von nicht vertrauenswürdigen Servern, was den Browser zu einem der wichtigsten Unternehmenstools von heute macht – und mit der größten Sicherheitsaufsicht.

Das Surfen im öffentlichen Internet ist so allgegenwärtig, dass es oft unter dem Sicherheitsradar gerät, doch Cyberkriminelle haben bereits das grenzenlose Potenzial von browserbasiertem Schadcode freigesetzt. 2023 hat mit einem begonnen massiver Anstieg bei Malvertising-Fällen, wobei sowohl Verbraucher als auch Unternehmen Opfer von mit Trojanern befallenen Downloadseiten und mit Malware infizierten Google Ads werden.

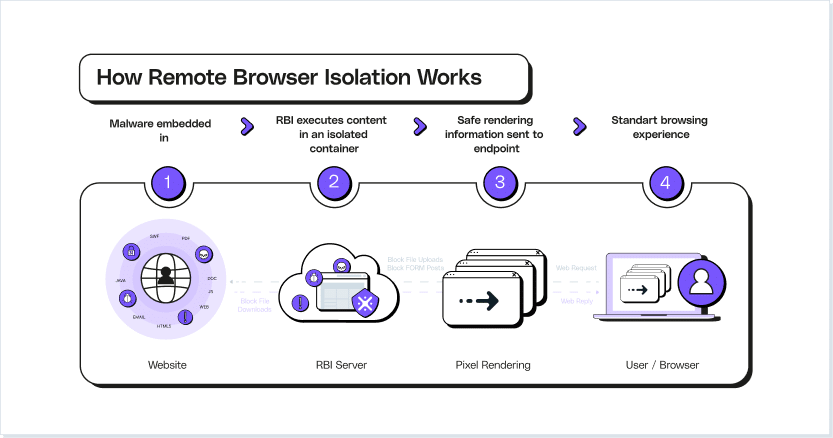

Remote Browser Isolation (RBI) bietet eine Schutzmethode, indem das Surfen vom vertrauenswürdigen Gerät abstrahiert wird. Mithilfe der Virtualisierungstechnologie trennt RBI ein vertrauenswürdiges Gerät physisch vom unbekannten Server einer Website. Eine einzelne isolierte Umgebung – beispielsweise eine Remote-Cloud-Instanz – reagiert auf das Surfverhalten des Benutzers und streamt die resultierenden Seiten und Aktionen an den eigenen Browser des Endbenutzers. Jeder auf der Website gehostete Schadcode wird daher auf Distanz gehalten, während der Benutzer weiterhin die Freiheit hat, die Websites nach Belieben zu durchsuchen.

Der nahezu unschlagbare Schutz hat RBI heute zu einer der beliebtesten Formen der Browsing-Abwehr gemacht. Allerdings ist der unternehmensweite Schutz, den RBI bietet, nur so gut wie die langsamste Internetverbindung; Während einige Organisationen weiterhin mit dem anhaltenden Bandbreitenproblem der RBI zu kämpfen haben, haben andere eine Lösung entdeckt, bei der Produktivität nicht mehr gegen Sicherheit steht.

Erfahren Sie mehr über die LayerX-Browserschutzplattform

Wie funktioniert die Remote-Browser-Isolation?

Die Remote-Browser-Isolation kann verschiedene Formen annehmen, aber alle basieren im Großen und Ganzen auf den gleichen Mechanismen. Zunächst fordert ein authentifizierter Benutzer eine neu isolierte Browserinstanz an. Die Lösung beurteilt, auf welche Berechtigungen der Benutzer Zugriff hat (bereits durch unternehmensweite Zero-Trust-Richtlinien definiert) und erstellt die Browsing-Instanz entsprechend.

Der isolierte Browser kann über drei verschiedene Isolationsarchitekturen gehostet werden. Die erste und beliebteste ist die als Container, auf einer Cloud-Instanz eines Drittanbieters, obwohl andere Optionen auch auf einer virtuellen Maschine oder als Sandbox möglich sind. Die beiden letztgenannten können je nach Lösung auf dem eigenen Gerät des Benutzers gehostet werden.

Wenn diese isolierte Instanz eingerichtet ist, interagieren Endbenutzer etwas anders als im World Wide Web. Websites sind lediglich Codezeilen, die auf einem Webserver gehostet werden. Beim Surfen auf einem ungeschützten Gerät greift die Browser-App auf diesen Server zu und lädt alle zum Ausführen der einzelnen Seiten erforderlichen Inhalte herunter. Während dieser Prozess für legitime Seiten vollkommen in Ordnung ist, gibt es eine Reihe von Möglichkeiten, wie er missbraucht werden kann, um unbemerkt Malware im Hintergrund herunterzuladen. Sobald ein RBI-Prozess eingerichtet ist und ausgeführt wird, wird der gesamte Code auf der separaten Instanz ausgeführt. Von dort wird das Surfverhalten des Endbenutzers auf sein eigenes Gerät gestreamt, was eine Rückmeldung nahezu in Echtzeit ermöglicht.

Das trennen virtueller Browser wird über eigene Funktionen zur Bedrohungserkennung verfügen und den Site-Code auf erkennbare Bedrohungen überwachen. Diese Bereinigung von Sitzungsdaten und URLs ermöglicht es Endbenutzern, weiterhin mit jeder Website zu interagieren und diese zu durchsuchen – das Risiko, dass Benutzer von Websites ausgeschlossen werden, auf die sie möglicherweise wirklich Zugriff benötigen, ist geringer. Eine geeignete RBI-Lösung priorisiert nicht nur die Websicherheit, sondern trägt auch dazu bei, die Auswirkungen blockierter Websites auf die Benutzerproduktivität zu reduzieren und Angreifer aus der Gleichung auszuschließen.

Arten der Remote-Browser-Isolation

Die Arten der Remote-Browser-Isolation bieten jeweils ihre eigenen, situationsspezifischen Vorteile. Die Sicherheitshaltung jedes Unternehmens muss sich in den Tools zum Schutz von Mitarbeitern und Kunden widerspiegeln. Hier sind die drei Haupttypen von RBI, die von äußerst sicher bis hin zu einfacheren, benutzerfreundlicheren Erfahrungen reichen:

Pixel-Pushing

Bei dieser RBI-Technik lädt und führt der Cloud-Anbieter jede Webseite aus der Ferne aus und reproduziert dabei das Surfverhalten des Benutzers über Pixelbilder. Dieser Stream wird dann an den Browser des Clients übertragen und erfordert keine Änderung der bereits bestehenden Surfgewohnheiten des Benutzers. Darüber hinaus kann dieser Ansatz auf fast allen Webseiten funktionieren. Diese Form der Cloud-Browser-Isolation bietet nahezu unschlagbare Sicherheit, da Dateien und ausführbarer Code nie mit dem Gerät des Endbenutzers interagieren müssen.

Dieses hohe Maß an Sicherheit gilt jedoch nur während der Nutzung der Lösung. Ein großer Nachteil des Pixel-Pushing ist die Latenz, die bei fast jedem Surfverhalten entsteht. Diese schlechte Benutzererfahrung kann dazu führen, dass Endbenutzer die Verwendung der zu ihrem Schutz entwickelten Sicherheitslösung völlig verweigern.

DOM-basiertes Rendering

Während beim Pixel-Pushing Inhalte an den Betrachter gestreamt werden, verfolgt das DOM-Rewriting einen aktiveren Ansatz zur Bekämpfung von Schadcode. Diese Methode lädt zunächst die betreffende Website in der isolierten Umgebung, bevor der gesamte Inhalt darin neu geschrieben wird. Dadurch wird jeglicher potenzielle Angriff aus dem Quellcode selbst entfernt und erst nach der umfassenden Umschreibung wird der Webinhalt an den Endbenutzer gesendet. Schließlich lädt der Browser die declawed-Site und führt sie aus.

Streaming Media

Sobald eine Webseite vollständig geladen ist und der gesamte Code vom Cloud-Anbieter ausgeführt wurde, wird eine Vektorgrafikdarstellung der Webseite erstellt. Diese Darstellung der Seite ermöglicht die schnelle Bereitstellung von Medien mit geringem Risiko für den Browser. Obwohl diese Lösung oft schneller ist als Pixel Pushing, weist sie dennoch Schwächen auf, wie z. B. einen weitaus höheren Bandbreitenverbrauch als beim ungeschützten Surfen. Dies wirkt sich negativ auf die Rechenkosten aus, da verschlüsselte Videos und Vektorgrafiken mehr Ressourcen erfordern, um den Endbenutzer zu erreichen.

Vorteile der Remote-Browser-Isolation

Schädliche Websites stellen eine der eklatantesten Sicherheitslücken in jedem Unternehmen dar. Websites können sich im gesamten Angriffstrichter an verschiedenen Hotspots befinden – von mit Schadsoftware geladenen Werbeanzeigen, die auf legitimen Websites bereitgestellt werden, bis hin zu gefälschten Websites, die Schadsoftware bereitstellen und über Phishing-E-Mails verlinkt werden. Der RBI-Schutz muss alle potenziellen Angriffswege für jeden Benutzer in Ihrem Unternehmen umfassend abdecken.

Schutz vor bösartigem Code

RBI verhindert, dass bösartiger Code irgendeinen Teil des riesigen, weitläufigen Netzwerks von Unternehmensgeräten erreicht. Durch die Fokussierung auf einen Zero-Trust-Ansatz ist der Schutz vor bösartigem Code nicht mehr von herkömmlichen, auf Dateisignaturen basierenden Erkennungstechniken abhängig und umfasst zunehmend auch neuartige Malvertisement- und Phishing-Angriffe.

Anonymes Surfen

In den zunehmend vernetzten Arbeitsbereichen von heute bringen Mitarbeiter regelmäßig Geräte mit, mit denen sie sich am wohlsten fühlen, und arbeiten dort – einschließlich ihrer eigenen Telefone und Laptops. Die Browser-Caches jedes Geräts enthalten zahlreiche persönliche Informationen, wobei das automatische Ausfüllen die größte Gefahr für die Datensicherheit darstellt. Durch die Bereitstellung einer Verbindungsform, die jedem Gerät im Netzwerk anonymes Surfen ermöglicht, können Angreifer nicht länger versuchen, automatisch ausgefüllte und mit Daten gefüllte Endbenutzerprofile zu stehlen.

Prävention vor Datenverlust

Jeder Browser-Cache bietet eine Fülle von Daten, die relativ leicht verloren gehen können. Durch das Entfernen des lokalen Cachings wird das Endpunktgerät aus dem Wirkungsbereich des Angreifers entfernt. Auf unternehmensweiter Ebene ermöglicht die höhere Sichtbarkeit des Codes jeder Website die Identifizierung und Beendigung jeglicher Datenexfiltrationsversuche.

Analyse des Benutzerverhaltens

Ein sicherer Browser ist nicht der einzige Vorteil, den RBI bietet. Die meisten RBI-Lösungen bieten ein zentrales Dashboard, das einen Überblick über die Websicherheit jeder Organisation anzeigt. Dies bietet nicht nur eine Makroansicht Ihrer Sicherheitslage, sondern unterstützt auch die Verwaltung granularer Daten auf Benutzerebene. Mithilfe von Berichten zur Webnutzung und Browseraktivität können einzelne Benutzer besser zu sichereren Surfgewohnheiten geführt werden.

Reduzierte Anzahl von Sicherheitswarnungen

Da der gesamte aktive Code außerhalb des Netzwerks ausgeführt wird, kann keine Bedrohung bis zur Netzwerkebene vordringen. Dies entlastet erkennungsbasierte Lösungen, deren Sicherheitswarnungen den größten Teil des Rückstands der meisten Sicherheitsteams ausmachen. Der Zero-Trust-Ansatz, der die Grundlage von RBI bildet, gibt Sicherheitsteams die Freiheit, sich auf die Verbesserung der umfassenderen Sicherheitslage des umliegenden Unternehmens zu konzentrieren.

Herausforderungen der RBI

Trotz der zahlreichen Sicherheitsvorteile, die RBI bietet, ist die strengere Sicherheit nur anwendbar, wenn sich die Herausforderungen der Lösung als überwindbar erweisen. Die folgenden Herausforderungen reichen von Problemen im Zusammenhang mit der Benutzererfahrung bis hin zu unvollständigem Schutz:

Latency

Der Prozess, den gesamten Browserverkehr des Benutzers über einen Cloud-basierten Container umzuleiten, benötigt viel mehr Zeit, bis diese Daten ihr beabsichtigtes Ziel erreichen. Da sich die Anzahl der Stopps pro Paket im Wesentlichen verdoppelt, ist die Latenz ein von Endbenutzern geäußertes großes Problem. Dieses Problem verschlechtert nicht nur die UX, sondern beeinträchtigt auch die Produktivität und kann sogar dazu führen, dass Benutzer auf jeglichen Schutz verzichten.

Website-Support

Es gibt keine Garantie dafür, dass jede Website den Transformationsprozessen der RBI standhalten kann. Beim Pixel-Pushing muss die Seite in einem Remote-Browser ausgeführt werden, der möglicherweise nicht alle Seitenelemente rendern kann. Darüber hinaus ist das DOM-basierte Rendering ein noch intensiverer Prozess und komplexe Webseiten können vollständig beschädigt werden, wenn der Inhalt von ihnen entfernt wird.

Unvollständiger Schutz

Der durch DOM-Rendering gebotene Schutz erfordert weiterhin die Ausführung von externem Code im eigenen Browser des Endbenutzers. Das grundlegende Ziel von DOM besteht darin, dies neu zu schreiben, obwohl es Angriffsvektoren gibt, die selbst eine fortgeschrittene Bedrohungserkennung umgehen können. Beispielsweise kann eine erweiterte Phishing-Seite schädliche Inhalte wie andere Formen von Webseitenelementen verbergen. Dies würde dann dazu führen, dass Malware über das Internet gelangt Browser-Isolation.

Ausgabe

Die Umleitung und Analyse des gesamten Webverkehrs eines Unternehmens ist keine geringe Aufgabe. Die zusätzlichen Kosten dieser Cloud-Lösungen können dazu führen, dass Unternehmen erhebliche finanzielle Opfer für eine Lösung bringen, die möglicherweise keine vollständige Sicherheit bietet.

Schützen Sie Ihr Surfen mit LayerX

Die Remote-Browser-Isolation leidet unter einigen großen Zuverlässigkeits- und Budgetproblemen, was vor allem auf den veralteten, nur auf das Netzwerk beschränkten Ansatz für den Browserschutz zurückzuführen ist. LayerX bietet die Möglichkeit, das Potenzial des Webbrowsings wiederzugewinnen und gleichzeitig über eine einzige Browser-Sicherheitsplattform das höchste Maß an Unternehmenssicherheit aufrechtzuerhalten.

LayerX revolutioniert den Browserschutz auf zwei wesentliche Arten: Erkennung und Durchsetzung. Erstens konzentriert sich der Prozess der hochpräzisen Bedrohungserkennung auf die Surfaktivitäten jedes Endbenutzers. Die Nähe zu jedem Endbenutzer ermöglicht einen direkten Einblick in alle Browsing-Ereignisse nach der Entschlüsselung und bietet so einen echten Einblick in die Sicherheitslage Ihres Unternehmens. Dies wird über eine schlanke Browsererweiterung ermöglicht, die von einer vollständigen detaillierten Sichtbarkeit aller Site-Komponenten, Anfragen und Dateien profitiert. Während die Website-Aktivitäten jedes Benutzers untersucht werden, um böswillige Absichten festzustellen, speisen die Sensorkomponenten der Erweiterung alle diese Browsing-Daten in eine unabhängige Analyse-Engine ein. Dieser ML-Algorithmus ermöglicht eine Bedrohungserkennung in Echtzeit, ergänzt durch die ständig verfügbaren Bedrohungsinformationen von LayerX.

Wenn sich herausstellt, dass der gesamte Code legitim ist, kann der Browser diesen Code ohne Unterbrechung laden. Wenn sich jedoch herausstellt, dass ein Seitenelement böswillige Absichten verbirgt, greift der hochpräzise Durchsetzungsprozess von LayerX. Jede Komponente innerhalb der aufgerufenen Webseite kann in Echtzeit geändert werden, wodurch die Interaktion des Codes mit dem Browser des Endbenutzers verhindert wird daher der Diebstahl oder die Exfiltration von Daten, Cookies und Anmeldeinformationen. Dieser Prozess geht weit über die groben Blockierungs-/Zulassungsprozesse vieler Browser-Schutzlösungen hinaus und vermeidet die latenzintensiven Anforderungen eines vollständigen DOM-basierten Renderings.

Auch wenn LayerX die höchste Form der Browsing-Sicherheit bietet, geht es noch weiter. Das Engagement von LayerX für Zero Trust ermöglicht es dem Browser selbst, im gesamten Unternehmen zu einer weiteren Form der Authentifizierung zu werden. Dies trägt dazu bei, organisatorische Ressourcen auch in Räumen mit vielen Auftragnehmern zu sperren. Sobald der Browser als eine weitere Form der Authentifizierung betrachtet wird, ist es möglich, Autorisierungsrichtlinien auf Browserebene durchzusetzen und so übermäßige Berechtigungen sowohl auf verwalteten als auch auf nicht verwalteten Geräten einzudämmen.

Schließlich werden die detaillierten Erkenntnisse von LayerX in der Verwaltungskonsole zusammengefasst. Passen Sie Richtlinien im gesamten Unternehmen – oder in bestimmten Teilbereichen – an und ändern Sie sie auf der Grundlage von Bedrohungsinformationen und -überwachung der nächsten Generation.